Бесплатный курс: практики по компьютерным сетям

• Сразу хочу отметить, что этот бесплатный курс был опубликован более 6 лет назад. Однако, курс включает в себя огромное кол-во актуальной информации касательно сетей и Wireshark:

• Анализатор сети Wireshark;

(https://www.youtube.com/watch?v=Cc5wi1bxmpc&list=PLtPJ9l...) • Канальный уровень в Wireshark;

компьютерные сети;

Протокол IP;

(https://www.youtube.com/watch?v=nY7RksxUJ6U&list=PLtPJ9l...) • Инкапсуляция;

(https://www.youtube.com/watch?v=qKuw2HJQVzk&list=PLtPJ9l...) • Протокол DHCP в Wireshark;

(https://www.youtube.com/watch?v=WaP4SZY0GJQ&list=PLtPJ9l...) • Протокол ARP;

(https://www.youtube.com/watch?v=0UbLESURFwQ&list=PLtPJ9l...) • Протокол ICMP в Wireshark;

(https://www.youtube.com/watch?v=5S-4L0YUVDw&list=PLtPJ9l...) • Протокол ICMP, утилита traceroute;

(https://www.youtube.com/watch?v=TbsBhyyIth4&list=PLtPJ9l...) • Порты на транспортном уровне;

(https://www.youtube.com/watch?v=_7O9On9_TZE&list=PLtPJ9l... ) • Установка соединения в TCP;

(https://www.youtube.com/watch?v=REjQGkrREKg&list=PLtPJ9l...) • Протокол DNS в Wireshark;

(https://www.youtube.com/watch?v=i6fh-kb4Qps&list=PLtPJ9l...) • Типы записей DNS в Wireshark;

(https://www.youtube.com/watch?v=Ivg38bGTyAU&list=PLtPJ9l...) • DNS: итеративный и рекурсивный режим;

(https://www.youtube.com/watch?v=no9yc-BHaFA&list=PLtPJ9l...) • HTTP в текстовом режиме;

(https://www.youtube.com/watch?v=F6RYInA9IdY&list=PLtPJ9l...) • SMTP в текстовом режиме;

(https://www.youtube.com/watch?v=dKZ35haWChM&list=PLtPJ9l...) • POP3 в текстовом режиме;

(https://www.youtube.com/watch?v=DsbsClavuyc&list=PLtPJ9l...) • IMAP в текстовом режиме;

(https://www.youtube.com/watch?v=MRoyQjUfcxA&list=PLtPJ9l...) • FTP в Wireshark;

(https://www.youtube.com/watch?v=ZHNPG_2kCnQ&list=PLtPJ9l...) • Протокол IPv6;

(https://www.youtube.com/watch?v=xCEiYBmEh38&list=PLtPJ9l...) • Протокол NDP;

(https://www.youtube.com/watch?v=3Gxv7VRa8xQ&list=PLtPJ9l...) • Web сокеты.

PS мы не имеем отношения к курсу про который написан пост, мы лишь рассказываем вам о нём и о его существовании, вся информация предоставлена в ознакомительных целях

Подключение камер EZVIZ к видеорегистраторам и домофонам Hikvision и Hiwatch

Как сделать из WI-Fi камеры EZVIZ полноценную IP камеру? Тонкости настройки Wi-Fi камер

Все знают о неприхотливости Wi-Fi камер и простоте их установки. Запустить приложение, отсканировать код, подключить к местному Wi-Fi - с этим справляется большинство пользователей камер EZVIZ.

По умолчанию все камеры EZVIZ записывают видео на SD карту, вставленную в камеру. Также в линейке продуктов EZVIZ присутствуют Wi-Fi видеорегистраторы с возможностью записи на жесткий диск, если не хватает ёмкости SD карты. Взаимодействие камер и видеорегистраторов EZVIZ вполне неплохое, но бывают ситуации, когда такая связка не отвечает требованиям потребителя.

В отличие от полноценных IP камер, камеры EZVIZ не имеют своего web-интерфейса, и их настройка сводится к минимальному набору, доступному из приложения. Например, поменять IP адрес камеры из приложения EZVIZ у вас уже не получится. В обычных IP камерах это можно сделать через web-интерфейс. При подключении камер в штатном режиме никому не придет в голову заморачиваться этими настройками. Вопросы начинают появляться на этапе сопряжения с видеорегистраторами других брендов. Далее рассмотрим сопряжение камер EZVIZ с регистраторами Hikvision, HiWatch и HiLook.

Случаев, когда нужно прикрутить Wi-Fi камеру к видеорегистратору, множество, но в большинстве - это либо увеличение глубины архива за пределы возможностей SD карты, либо вынесение архива за пределы камеры на случай ее утраты, либо быстрое добавление камеры к регистратору без прокладки кабеля.

Первое, с чем придется столкнуться - это настройка IP адреса камеры. Видеорегистратор работает только с фиксированными адресами камер. По умолчанию, при подключении к сети камера получает от роутера динамический IP адрес по DHCP, и изменить эту настройку штатно невозможно. Существуют 2 способа обхода этого недостатка:

1. Привязка MAC-адреса камеры к IP адресу устройства. Осуществляется через web-интерфейс локального роутера, на котором запущен DHCP сервер. Это самый простой вариант для тех сетей, где есть роутер с DHCP сервером и в нем есть возможность привязки (binding).

2. Использование других приложений для изменения динамического адреса камеры на фиксированный. Это можно сделать, например, с помощью Hik-Connect.

Для этого запускаем Hik-Connect, жмем плюсик для добавления устройства, жмем онлайн устройства:

Выбираем нужное устройство из списка:

и видим следующее:

Всё, что остаётся - это отключить на камере DHCP и указать нужный статический адрес:

Добавляем камеру с указанным адресом в видеорегистратор и наслаждаемся результатом:

Такой финт можно проделать не только в видеорегистраторами, но и с IP видеодомофонами.

Приложения для Андроид - Hik-connect, IVMS-4500.

Приложения для Windows - SADP tool, IVMS-4200.

Написано для exon.kz, оттуда и утащено

Расширение для тех кто использует Burp Suite

Backup-Finder — расширение для Burp Suite

для тех кто не знает Burp Suite предоставляет множество функций для тестирования веб-приложений, включая: Proxy (прокси) для перехвата и анализа HTTP(S) трафика. Scanner (сканер) для автоматического нахождения уязвимостей. Intruder (интрудер) для автоматического выполнения атак на приложение.

Расширение, которое ищет и просматривает резервные копии, а также старые, временные и неиспользуемые файлы на веб-сервере на наличие конфиденциальной информации.

— Главная особенность заключается в том, что используется динамическая генерация списка слов, основанная на именах и структуре директорий веб приложения.

PS: в целом эта информация не для новичков, пост нацелен на более прошаренную часть аудитории

Разница между обратным прокси и ingress контроллером

Эта статья навеяна комментарием к предыдущей.

Обратный прокси

В предыдущей статье мы уже разбирали как работает обратный прокси, но повторение будет не лишним.

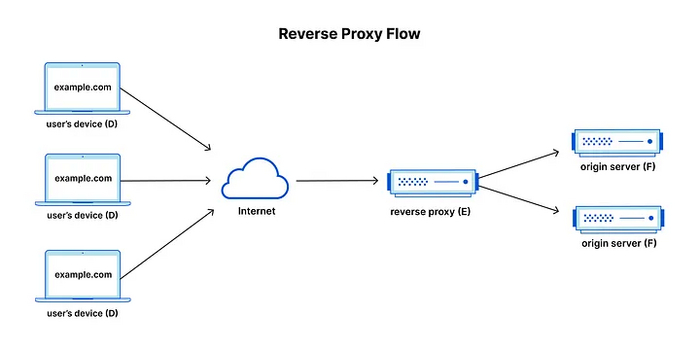

Обратный прокси можно в какой-то мере ассоциировать с старой телефонной станцией. Когда кто-то хочет воспользоваться телефоном, он сначала соединяется с коммутационным узлом, и общается с живым оператором, называя тому имя и адрес человека, которому нужно позвонить. После чего оператор соединяет звонящего с абонентом (при условии доступности второго).

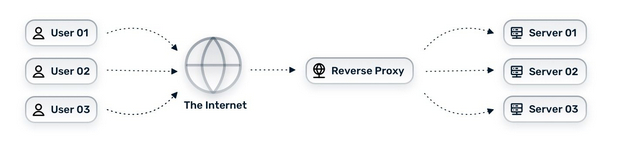

Обратный прокси делает похожую работу, получая пользовательские запросы, и затем пересылая эти запросы на соответствующие сервера (как показано на картинке ниже).

У обратного прокси очень простая функция - он ставится перед приложением (или группой приложений), и служит посредником между пользователем и сервисом.

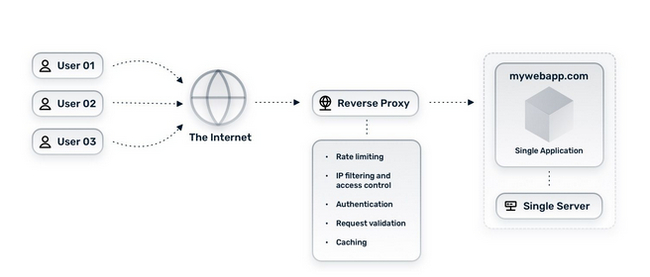

Как упомянуто выше, обратный прокси маршрутизирует пользовательские запросы на соответствующий сервер (при условии, конечно, что вы используете несколько серверов). На этом месте те, кто использует один сервер с одним экземпляром приложения, вполне справедливо зададутся вопросом, имеет ли вообще смысл внедрять обратный прокси-сервер. Ответ: да, смысл есть.

Обратный прокси будет полезен и в инсталляциях с одним сервером, за счёт предоставления таких своих преимуществ как: ограничение скорости, IP-фильтрация и контроль доступа, аутентификация, проверка запросов и кэширование.

Ingress контроллер

Если в двух словах, то в мире Kubernetes ingress контроллер является обратным прокси (кстати именно поэтому тот же Istio в прошлой статье был упомянут в контексте перечисления вариантов обратных прокси).

Он действует по принципу обратного прокси, маршрутизируя трафик из внешней сети к целевому сервису в пределах кластера Kubernetes, и позволяя вам настроить балансировщик нагрузки HTTP и HTTPS для кластера.

Чтобы лучше понять принцип работы, давайте сделаем шаг назад и попробуем разобраться, что такое Ingress.

Kubernetes Ingress - это объект API, задача которого определять как приходящий трафик из интернета будет направляться на внутренние сервисы кластера, которые затем в свою очередь будут отправлять запросы Pod'ам. Сам по себе Ingress не имеет влияния на систему, представляя собой просто набор правил для Ingress контроллера. Для проведения аналогии можно сравнить Ingress с автомобилем, у которого снят двигатель, а Ingress контроллер с самим двигателем, то есть при наличие Ingress ресурса, без установленного контроллера, работать ничего не будет.

Ingress контроллер принимает трафик снаружи Kubernetes платформы, и распределяет его по Pod'ам внутри платформы, таким образом накладывая еще один уровень абстракции на маршрутизацию трафика. Контроллеры Ingress преобразуют конфигурации из ресурсов Ingress в правила маршрутизации, распознаваемые и реализуемые обратными прокси-серверами.

Обычно Ingress контроллеры используются для предоставления доступа к множеству сервисов через единую точку входа (DNS-имя или IP-адрес).

В частности, входные контроллеры используются для:

предоставления нескольких служб под одним DNS-именем

реализации маршрутизации на основе пути, при которой разные URL-адреса сопоставляются с разными службами

реализации маршрутизации на основе хоста, при которой разные имена хостов сопоставляются с разными службами

реализации базовой аутентификации, или других методы контроля доступа для ваших приложений.

включения ограничения скорости для ваших приложения

Заключение

Если ingress контроллер делает практически ту же самую работу, что и обратный прокси (обрабатывает входящий трафик и перенаправляет на соответствующий сервер/сервис), то чем они отличаются?

Ingress контроллер - это частный случай прокси-сервера, предназначенный для работы в кластерах Kubernetes. Он находится не на границе инфраструктуры, а на границе кластера.

Понимание основных принципов работы прямых и обратных прокси-серверов

Это скорее статья-заметка. Без особого погружения в дебри технологий, и нюансы работы. Исключительно поверхностное рассмотрение основных различий.

Прежде чем начнём копаться в хитросплетениях прямых и обратных прокси-серверов, сначала стоит разобраться в общей концепции прокси-сервера как сущности, и понять его отличие от обычного сервера.

Представьте, что прокси-сервер - это официант в ресторане, который служит посредником между вами и поваром. Хоть он и не знает, как приготовить блюдо, но он знает что вы хотите заказать. В этой аналогии вы - клиент, повар - это обычный сервер, занимающийся приготовлением вашего блюда, а прокси-сервер - это официант.

Если говорить более формальными терминами, то:

Прокси-сервера - это посредники между клиентами, запрашивающими ресурсы, и серверами, предоставляющими ресурсы.

Различие между разными типами прокси-серверов (такими например как прямой и обратный) зависит от вашего сценария использования, и ваших специфичных требований. Давайте рассмотрим эти типы подробно.

Прямой прокси (Forward Proxy)

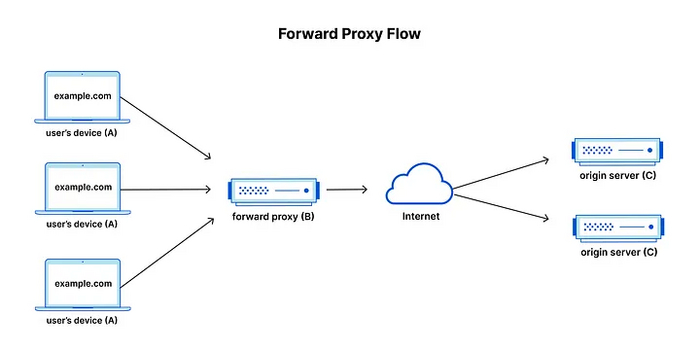

Этот тип серверов действует как посредник между клиентом и интернетом. Когда клиент запрашивает ресурс, прямой прокси-сервер получает доступ к ресурсу от имени клиента, и пересылает его обратно клиенту.

Вы можете задаться справедливым вопросом. Почему бы просто напрямую не отправлять запросы на сервер, не используя посредника? Есть несколько причин, по которым такой вариант не видится предпочтительным:

лучше контроль за интернет трафиком: Прямой прокси может разрешать или запрещать доступ к определённым ресурсам, контенту или сервисам, основываясь на описанных правилах. Это ценно для организаций, которые отслеживают и регулируют деятельность сотрудников или студентов в Интернете, а также для родителей, ограничивающих пребывание своих детей в Интернете.

экономия пропускной способности, и повышение скорости: с помощью кэширования часто посещаемых ресурсов прокси сервер ускоряет время загрузки страниц, и сокращает сетевой трафик.

улучшение приватности и безопасности: прокси-сервер может скрыть пользовательский IP адрес и другую идентификационную информацию от конечного сервера, что в свою очередь создаёт сложности для отслеживания пользователя. Он так же может шифровать пользовательские запросы и ответы, предотвращая перехват или взлом. Это большое преимущество для пользователей, которые хотят обезопасить свои персональные данные.

Обход цензуры: прокси помогает пользователям получать доступ к контенту и сервисам, которые заблокированы или запрещены в их сети (провайдером или правительством). Это достигается путем маршрутизации запросов через другое местоположение или IP-адрес, на которые не распространяются те же ограничения. Это выгодно для пользователей, которые ищут больше онлайн-свободы.

Обратный прокси (Reverse Proxy)

В противоположность прямому, обратный прокси-сервер позиционируется как посредник между интернетом и web-серверами. Он получает запросы от клиентов и направляет их на соответствующий сервер, в зависимости от различных факторов. Таких как алгоритмы балансировки нагрузки или доступности серверов. Такое равномерное распределение входящего трафика повышает масштабируемость и надежность веб-приложений.

Дополнительно обратный прокси может предоставлять возможности кэширования. Кэшируя статический контент, такой как изображения или файлы CSS, обратный прокси может предоставлять эти ресурсы напрямую клиентам, устраняя необходимость пересылать запросы на внутренние веб-серверы. Это существенно сокращает время отклика, и увеличивают общую производительность веб-приложения.

Другая важная фича обратного прокси - SSL Termination. Когда клиент запрашивает безопасное соединение (HTTPS), обратный прокси-сервер может обрабатывать процессы шифрования и дешифрования, освобождая серверные серверы от этой ресурсоёмкой задачи. Это не только улучшает производительность приложений, но еще и упрощает управление сертификатами SSL.

Некоторые примеры обратных прокси:

Nginx: в особом представлении не нуждается. Это высокопроизводительный open-source веб-сервер, который так же может работать в качестве обратного прокси. Он поддерживает различные протоколы, алгоритмы балансировки нагрузки, механизмы кэширования и настройки безопасности.

Varnish: Open-source обратный прокси-сервер HTTP с встроенным механизмом кэширования, предназначенный для ускорения веб-приложений.

Apache Traffic Server: Обратный и кэширующий сервер с открытым исходным кодом, способный обрабатывать миллионы одновременных подключений и различных протоколов.

Istio: Istio - это сервисная сетка с открытым исходным кодом, которая улучшает взаимодействие микросервисов с помощью таких функций, как обнаружение сервисов, балансировка нагрузки, маршрутизация трафика и многое другое.

Заключение

Таким образом, как прямые, так и обратные прокси-серверы играют ключевую роль в повышении безопасности, конфиденциальности и производительности интернет-коммуникаций. В то время как прямой прокси-сервер фокусируется на защите личности клиента и кэшировании ресурсов, обратный прокси-сервер превосходно распределяет трафик, кэширует контент и обрабатывает завершение SSL для веб-приложений.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

VPN и 2FA, кто как решал?

Доброго времени коллеги!

Возник вопрос организации VPN с двухфакторной аутентификацией.

Поделитесь опытом - как и чем решали данный вопрос, какие связки оборудования и софта использовали и какие всплыли нюансы в процессе использования?