Ответ на пост «Xatab press F легенде»

В комментариях к этому посту много говорили о скрытых майнерах в пиратских раздачах. И многие участники обсуждения даже не знали, что это за звери. А ведь они бывают не такие безобидные, как описанный там – отщипывает он немножко твоего инета и переводит наследникам незабвенного Хатаба мелкую денежку. Можно словить такого гада, который будет перегревать компьютер до зависания и пересыхания термопасты. Так что поделюсь своим опытом продвинутого чайника – вреда не будет.

Вирусофобию я подцепил, когда у меня, тогда ещё чайника без носика, через дырку в NOD32 зомбировали ПК на рассылку спама. С тех пор – презерватив, бинт и ещё презерватив. Тогда можно заходить на Тортугу для скупки награбленного.

А предохраняюсь я так:

1. Хочешь зайти на новый сайт – проверь его на https://www.virustotal.com/.

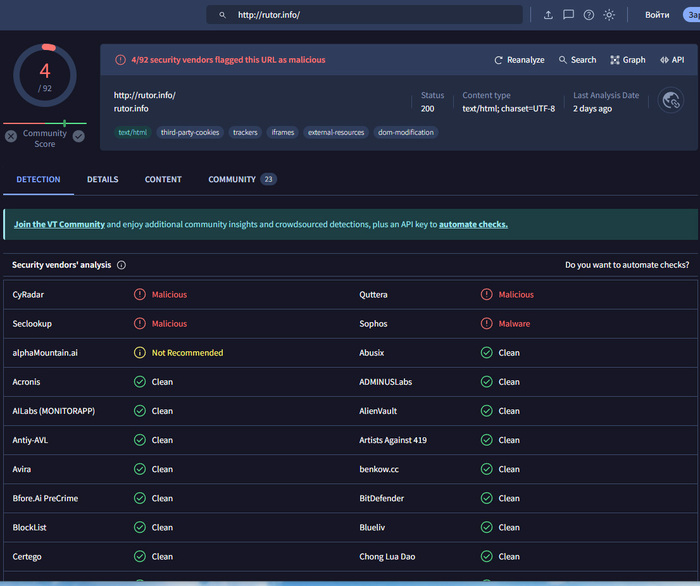

Проверяет всё что угодно чуть ли не сотней антивирусов. Иногда они перебдевают, т.к. буржуи часто считают хактулы и кряки страшными вирусами. Пару жёлтых отзывов с приписками «Подозрительно» или «Не рекомендовано» можно проигнорировать, но даже если все результаты зелёные, не расслабляйся и выполняй пп. 2-3. Если не повезёт, и на родной сестре поймаешь.

Это – результат проверки любимого Рутора. Год назад о нём была та самая пара жёлтых отзывов. Но это – на весь огроменный сайт. А перед тем, как скачать торрент, можно проверить адрес конкретной страницы и при опасении скачать сборку другого пирата.

2. Не скажу о других антивирусах, а Касперский Интернет Секьюрити ловит всех зловредов. Правда, его расширение для Хрома, Kaspersky Protection, ИМХО часто лажает: в поиске Гугла оно помечает сайт безопасным зелёным щитком, а сам КИС или безоговорочно не даёт его открывать, или не рекомендует – например, если админ сайта забыл продлить срок его регистрации. Но если щиток жёлтый и тем более красный – убери курсор подальше.

КИСом я проверяю все скачанные экзешки. Иногда он не видит ничего подозрительного в установочных программах, о которых честные пираты пишут «отключи антивирус перед установкой». Иногда и с включённым КИСом программы нормально устанавливаются, а бывает, что он просыпается в процессе установки и начинает сыпать предупреждениями. В этом случае можно отключить его, заткнуть включившийся ВинДефендер кликом по «всё равно открыть», а после установки проверить все диски Др.Вебом или моим любимым третьим номером. В данном случае – номером по порядку, а не сисек, хотя и там это – мой любимый размер :).

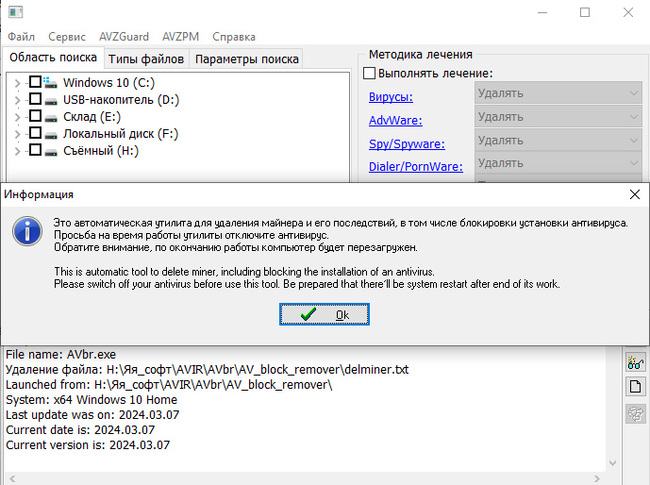

3. Вот этот третий номер, https://support.kaspersky.ru/common/diagnostics/14612 – последняя версия программы. Надо только время от времени открывать её и кликать в меню Файл – Обновление баз.

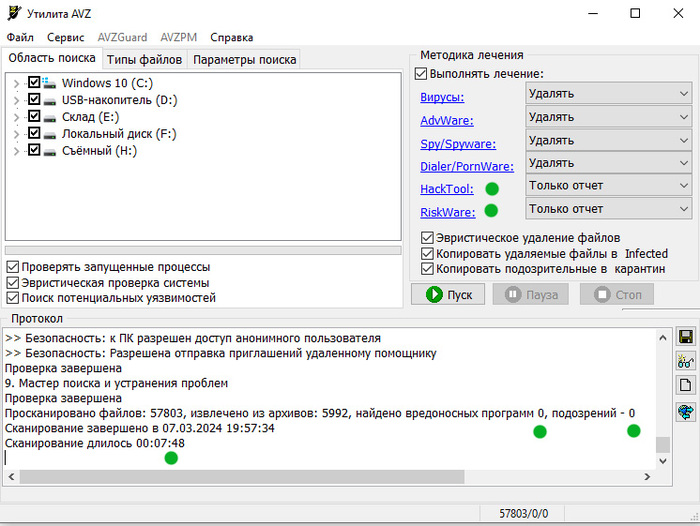

Дизайн у неё архаичный, но простой и понятный, и по умолчанию установлены те самые опции, которых боятся законопослушные буржуи:

Обратите внимание: у меня всё чисто, хотя я недавно разорился на игровой компьютер и накачал с Рутора пяток современных игрушек. Со всеми вышеописанными предохранениями.

4. И ещё одна полезная утилита − AV block remover.

Правда, некоторые майнеры блокируют не только все возможные антивирусы, но и его, но вот один из примеров решения и этой беды.

По заказам радиослушателей могу написать о расширениях, которые стоят на моём Хроме, и о программах для обслуживания компьютера.

Будьте здоровы!

Федеральная торговая комиссия США (FTC) оштрафовала Avast на $16,5 млн

Федеральная торговая комиссия потребует от поставщика программного обеспечения Avast выплатить 16,5 млн долларов и запретить компании продавать или предоставлять лицензии на использование данных о просмотре веб-страниц в рекламных целях, чтобы урегулировать обвинения в том, что компания и ее дочерние предприятия продавали такую информацию третьим лицам после того, как обещали, что их продукты защитят потребителей от онлайн-слежки.

В своей жалобе FTC утверждает, что компания Avast Limited, базирующаяся в Великобритании, через свое чешское подразделение недобросовестно собирала информацию о браузерах потребителей через расширения для браузеров и антивирусное программное обеспечение компании, хранила ее в течение неопределенного времени и продавала без надлежащего уведомления и без согласия потребителей. FTC также обвиняет Avast в том, что компания обманывала пользователей, утверждая, что ее программное обеспечение защищает конфиденциальность пользователей, блокируя отслеживание третьими лицами, но не информировала их о том, что будет продавать их подробные, повторно идентифицируемые данные о просмотре сайтов. FTC утверждает, что Avast продала эти данные более чем 100 третьим лицам через свою дочернюю компанию Jumpshot.

"Компания Avast обещала пользователям, что ее продукты будут защищать конфиденциальность их данных при просмотре веб-страниц, но на деле все оказалось наоборот", - заявил Сэмюэл Левин, директор Бюро по защите прав потребителей FTC. "Тактика слежки, применяемая компанией Avast, нарушает закон и ставит под угрозу конфиденциальность данных пользователей".

По данным FTC, начиная как минимум с 2014 года компания Avast собирала информацию о просмотре сайтов потребителей с помощью расширений для браузеров, которые могут изменять или расширять функциональность веб-браузеров, а также с помощью антивирусного программного обеспечения, установленного на компьютерах и мобильных устройствах пользователей. Эти данные включали в себя информацию о веб-поисках пользователей и посещаемых ими веб-страницах, раскрывающую их религиозные убеждения, проблемы со здоровьем, политические взгляды, местоположение, финансовое положение, посещение контента, ориентированного на детей, и другую конфиденциальную информацию.

Согласно жалобе, Avast не только не информировала потребителей о том, что собирает и продает их данные о просмотре сайтов, но и утверждала, что ее продукты уменьшат слежку в Интернете. Например, когда пользователи искали расширения для браузера Avast, им говорили, что Avast "блокирует назойливые куки-файлы, которые собирают данные о ваших действиях в браузере", и обещали, что настольное программное обеспечение "защитит вашу конфиденциальность. Запретите всем и каждому добираться до вашего компьютера".

После того как Avast купила Jumpshot, конкурирующего поставщика антивирусного программного обеспечения, компания провела ребрендинг и переименовала его в аналитическую компанию. С 2014 по 2020 год Jumpshot продавала информацию о просмотре сайтов, которую Avast собирала у пользователей, различным клиентам, включая рекламные, маркетинговые и аналитические компании, а также брокеров данных, говорится в жалобе.

Компания утверждала, что использует специальный алгоритм для удаления идентифицирующей информации перед передачей данных своим клиентам. Однако FTC утверждает, что компания не смогла в достаточной степени обезличить информацию о просмотре сайтов пользователями, которую она продавала в неагрегированной форме через различные продукты. Так, например, в ее информационных потоках содержался уникальный идентификатор каждого веб-браузера, с которого она собирала информацию, и он мог включать каждый посещенный сайт, точные временные метки, тип устройства и браузера, а также город, штат и страну. Когда Avast описывала свои методы обмена данными, она ложно утверждала, что передает личную информацию потребителей только в агрегированной и анонимной форме, говорится в жалобе.

FTC утверждает, что компания не запретила некоторым покупателям данных повторно идентифицировать пользователей Avast на основе данных, предоставленных Jumpshot. И даже в тех случаях, когда контракты Avast включали такие запреты, они были сформулированы таким образом, что позволяли покупателям данных связывать информацию, не являющуюся персональной, с информацией о просмотре сайтов пользователями Avast. Более того, некоторые продукты Jumpshot были разработаны таким образом, чтобы позволить клиентам отслеживать конкретных пользователей или даже связывать конкретных пользователей и их истории просмотров с другой информацией, которой располагали клиенты. Например, как утверждается в жалобе, Jumpshot заключил контракт с Omnicom, рекламным конгломератом, в котором говорилось, что Jumpshot предоставит Omnicom "All Clicks Feed" для 50% своих клиентов в Соединенных Штатах, Великобритании, Мексике, Австралии, Канаде и Германии. Согласно договору, Omnicom разрешалось связывать данные Avast с данными брокеров на основе индивидуальных пользователей.

Помимо выплаты 16,5 миллионов долларов, которые, как ожидается, будут направлены на возмещение ущерба потребителям, предлагаемое постановление запретит компании Avast и ее дочерним компаниям вводить в заблуждение относительно того, как она использует собираемые ею данные. Другие положения предлагаемого постановления включают:

Запрет на продажу данных о браузерах: Компании Avast будет запрещено продавать или предоставлять по лицензии любые данные о просмотре сайтов с помощью продуктов под брендом Avast третьим лицам в рекламных целях;

Получение явно выраженного согласия: Компания должна получать явно выраженное согласие от потребителей, прежде чем продавать или предоставлять по лицензии данные о просмотре сайтов с продуктов, не принадлежащих Avast, третьим лицам в рекламных целях;

Удаление данных и шаблонов: Avast должна удалить информацию о просмотре веб-страниц, переданную Jumpshot, и все продукты или алгоритмы, которые Jumpshot создал на основе этих данных;

Уведомление пользователей: Avast будет обязан проинформировать пользователей, чья информация о просмотре сайтов была продана третьим лицам без их согласия, о действиях FTC в отношении компании;

Внедрить программу защиты конфиденциальности: Avast будет обязана внедрить комплексную программу защиты конфиденциальности, которая будет направлена на устранение нарушений, выявленных FTC.

Комиссия проголосовала 3-0 за подачу административного иска и принятие предложенного мирового соглашения.

Источник:

Статья на habr'e:

Антивирус постоянно находит directory,shell\cmd

На каждой проверке антивирус находит directory,shell\cmd. Это вирус? Стоит ли беспокоиться?

Готовы к Евро-2024? А ну-ка, проверим!

Для всех поклонников футбола Hisense подготовил крутой конкурс в соцсетях. Попытайте удачу, чтобы получить классный мерч и технику от глобального партнера чемпионата.

А если не любите полагаться на случай и сразу отправляетесь за техникой Hisense, не прячьте далеко чек. Загрузите на сайт и получите подписку на Wink на 3 месяца в подарок.

Реклама ООО «Горенье БТ», ИНН: 7704722037

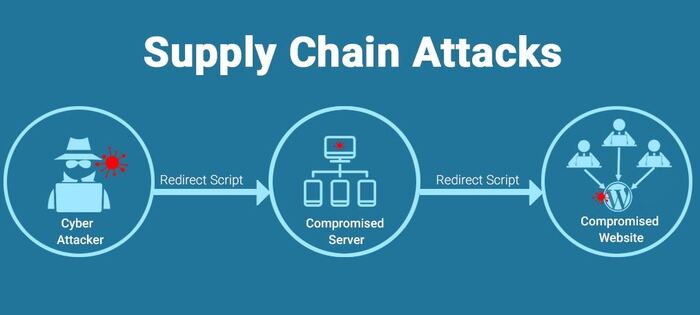

Как защитить организацию от атак на основе supply chain attack

Атаки через цепочку поставок (supply chain attack) стали одним из самых серьезных рисков для организаций разного масштаба. Эти атаки осуществляются через компрометацию программного обеспечения или оборудования на каком-либо этапе поставки, что позволяет злоумышленникам получить доступ к целевым системам.

Стратегии защиты:

1. Аудит и мониторинг поставщиков

Проводите регулярный аудит безопасности ваших поставщиков. Убедитесь, что они соблюдают стандарты безопасности и используют надежные методы защиты данных.

2. Многофакторная аутентификация (МФА)

Используйте МФА для доступа к системам и данным. Это повышает безопасность путем добавления дополнительного уровня проверки подлинности.

3. Обновление и патчинг ПО

Следите за обновлениями безопасности и софта, которые вы получаете от своих поставщиков. Регулярно устанавливайте патчи безопасности для избежания известных уязвимостей.

4. Сегментация сети

Разделите корпоративную сеть на сегменты, чтобы контролировать доступ и ограничить потенциальный ущерб от атак.

5. Обучение сотрудников

Проводите семинары и тренинги для сотрудников о потенциальных угрозах и методах их предотвращения. Осведомленный персонал значительно снижает риски безопасности.

6. Инцидентное реагирование

Разработайте и протестируйте план реагирования на инциденты, чтобы быстро и эффективно справляться с возможными атаками.

7. Использование инструментов безопасности

Поддерживайте защиту на высоком уровне с помощью антивирусов, систем предотвращения вторжений и других инструментов безопасности.

Наш канал по информационной безопасности в телеграме, подпишись!