Лечение вируса-майнера, help

Всем привет. Народ, вчера заметил что стали жутко тормозить игры, затем через Аиду обратил внимание на повышенную температуру ЦП и вишенка на торте загрузка цп в простое 100%. Далее погуглив нашел процесс в диспетчере "nt kernel and system", даже несколько процессов с таким названием, есть еще пару реалтеков и один "системные прерывания". По классике диспетчер закрывается через минуту работы, ну и сайты антивирусника закрываются. Следую советам из гугла - скачал таки dr.Web, провел им проверку, даже несколько проверок. Нашел множество зараженных файлов в сторонних программах. Полечил, удалил что то, но проблема осталась. Еще web почему то только в быстрой проверке находит какой то файл url, удалить его или полечить он не может. Но гугл говорит, что это какой то рекламный троян, якобы отношение к майнеру не имеет, но это не точно. Одним словом выручайте кто сталкивался, как быть?, антивирус не спасает, а сносить систему не хотелось бы.

Пост про то, как я антихакерский Taigaphone купил

Не реклама, не антиреклама, просто рассказ о том, что происходило и происходит нынче в сфере передового ИТ-сектора страны.

Сейчас будет картинка для привлечения внимания к поста, созданная нейросетью, а потом продолжу:

Пост немного даже исторический, давным-давно выход этого чуда даже здесь обсуждали - https://pikabu.ru/search?q=taigaphone&st=3

Случилось так, что стало мало денег, свои телефоны я поломал и порастерял, а нужно было как-то в мессенджерах общаться с клиентами и коллегами, да и вообще это удобней созвонов и записывания информации в блокнотики.

Сначала я купил себе Alcatel Pixi 5. Одна из самых страшных ошибок в жизни. Телефон с гигабайтом оперативки - это дичь. Попользовался и понял, что не вариант. Ну, полтораха вникуда, будет на чем на даче киношки смотреть.

Потом я нашел на юле или авито это чудо - Тайгафон. Здоровый, мощный, зелёный, с двумя гигами оперативки, двумя симками, чехлом в комплекте тем же шестым андроидом, всего за 2500₽ и урапатриотической гордостью, что НАШ! Сами сделали! Шмогли! (нет).

Чудеса начались практически сразу. Вся "корпоративная безопасность" оказалась вшитыми бэкдорами с профаченными доменами управления и дырами величиной с реальную тайгу.

Всё начиналось очень няшно. Первый сетап, гугл-аккаунт (очень секьюрно, сразу сливать инфу на сервера потенциальному противнику, ага) и вот всё работает довольно прилично для аппарата такого возраста, когда кругом уже телефоны на 4-5 поколений старше. Тут - снимаю шляпу, железо подобрали нормальное, даже спустя столько лет он не кирпичит и особо не тормозит. (с другой стороны, у меня есть 5s айфон, который только-только начал выкобениваться из-за невозможности поставить 13-ую iOS)

Норм аппарат, тем более за такие деньги.

Подбешивал диод безопасности, который постоянно мигал. Синий - есть подключение к Bluetooth или Wifi, Красный - включен диктофон, Зелёный - есть непрочитанные сообщения.

Функционал уровня смотритель маяка.

И всё бы было ничего, но через несколько дней пользования начинался сущий ад - лезла реклама, телефон сам подписывался на какие-то платные рассылки сисек по 20 рублей в день, всё начинало тормозить и жрать трафик.

Помогал тотальный вайп через рекавери-меню (кнопка включения+звук вверх) и переустановка всех приложений.

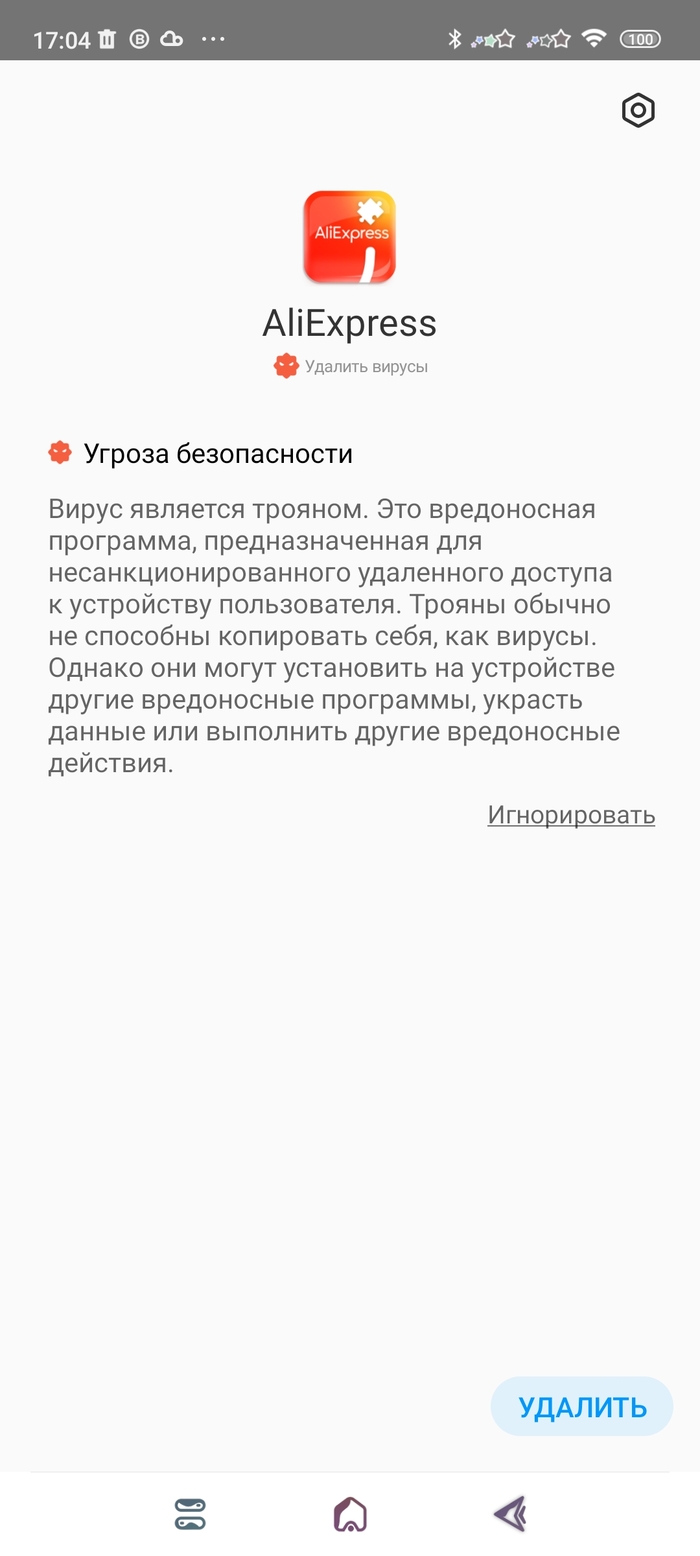

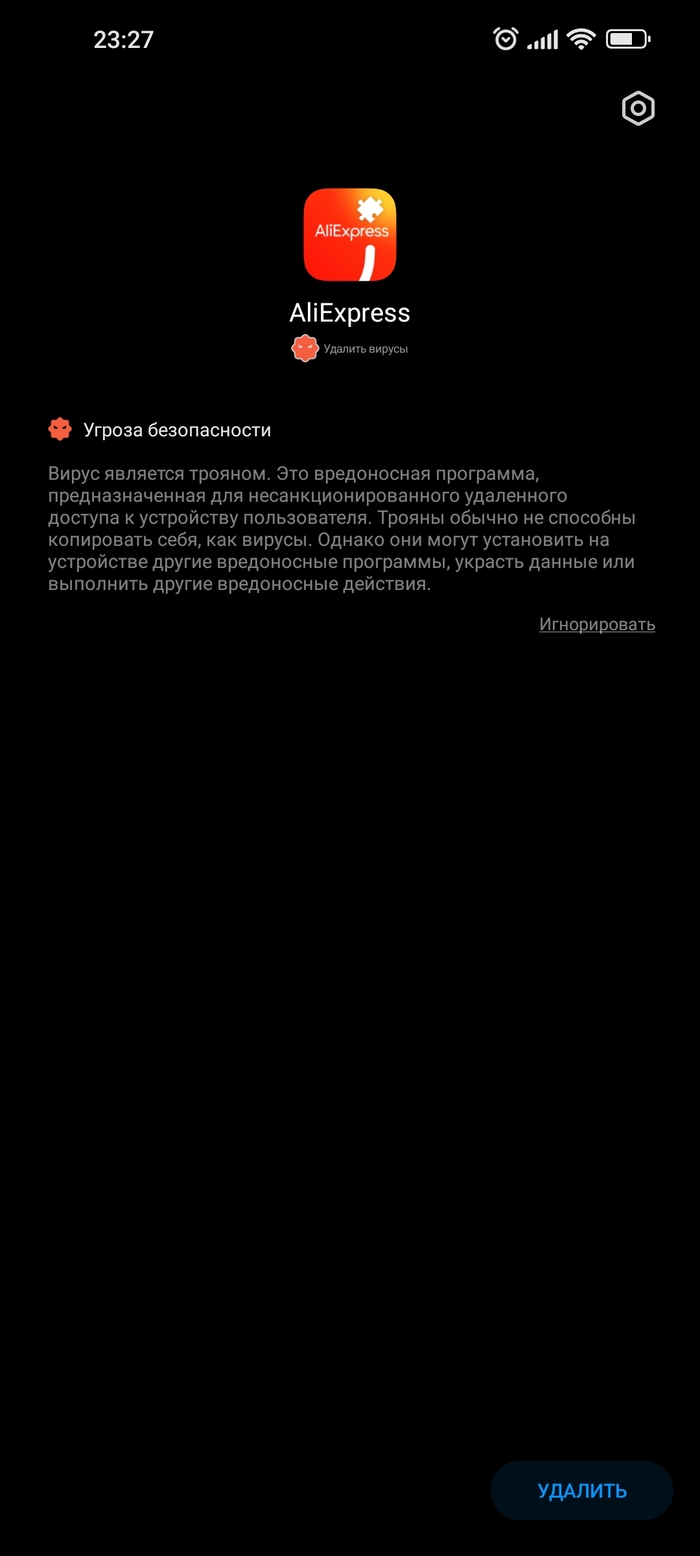

Кто-то из коллег порекомендовал поставить приложение сбербанка, мол, в нём антивирус встроенный, должен всё почистить.

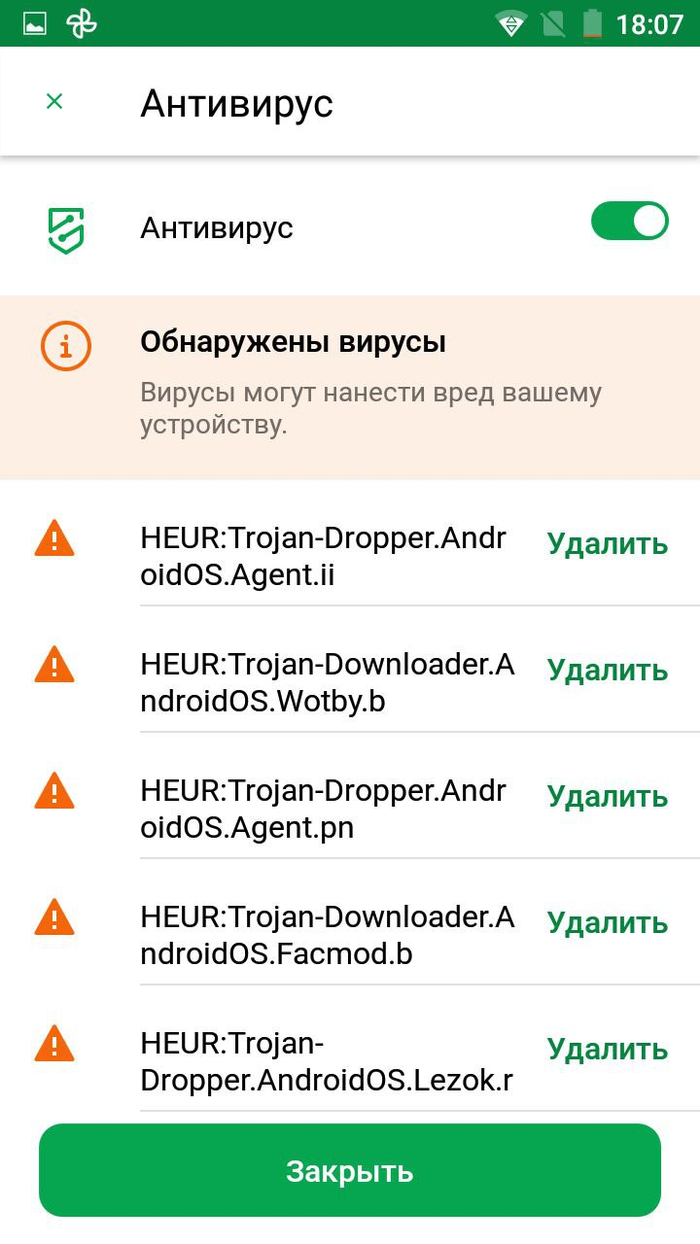

В некотором роде помогло, антивирус обнаружил чуть ли не десяток всякого г.

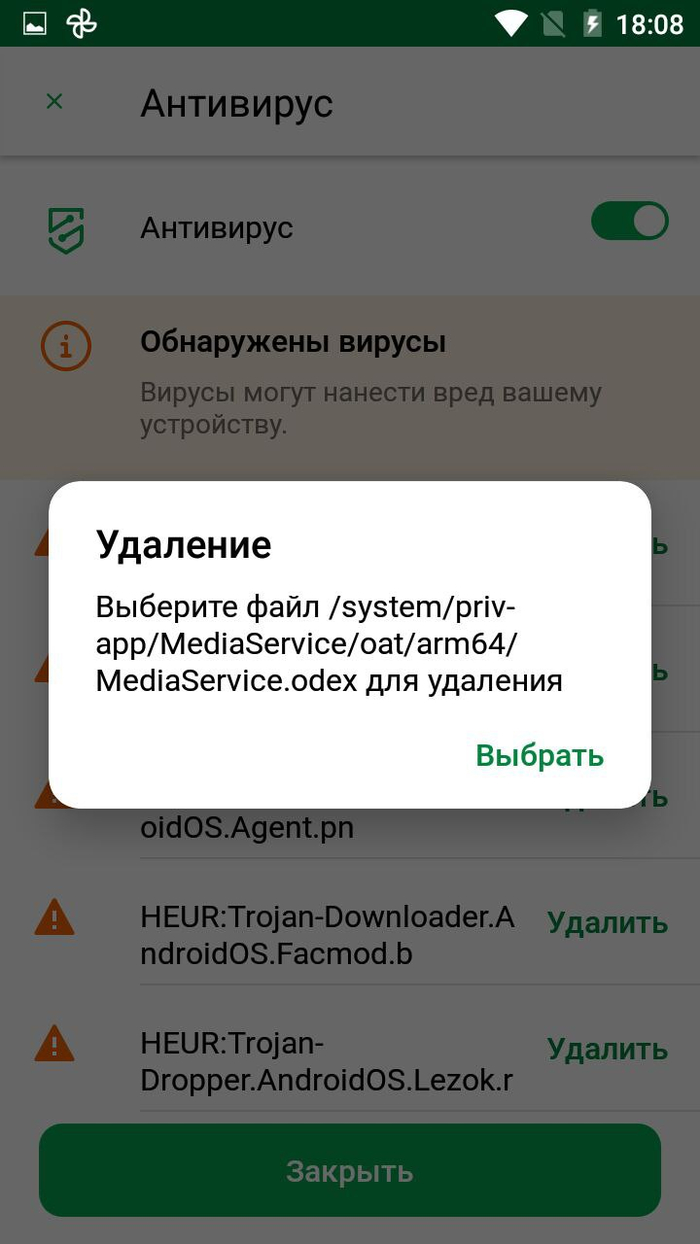

Показывал, где это "добро" лежит

Но не мог с ним ничего сделать, потому что не имел доступа к папке /system/

То есть вся эта фигня была вшита на этапе от производства до поставки.

Такая вот секьюрность, такое вот антихакерство.

Пытаясь с этим разобраться, имея умения и знания в компьютерном железе, понимания принципов работы и т.д, я начал гуглить интернеты и понял, что этот аппарат, помимо антихакерства, обладает 99% невидимостью в инфополе.

Пара упоминаний на уважаемом в ру-сегменте форуме о мобильных девайсах, и больше НИЧЕГО.

Там-то я и узнал, что эта вершина человеческой мысли и гигант отечественного смартфоностроения является клоном поделки подвала дядюшки Ляо под названием Zopo.

Благодаря умельцам с форума, я смог перепрошить и зарутать аппарат, после чего получил отключенный фонарь, вспышку и позможность удаления всякого говна из папки /system/priv-app.

Слава энтузиастам и разработчикам ADB AppControl, FlashTools, ADB плагина для totalcmd, Magisk, RootCheker и RootExplorer! И ребятам, которые делятся решениями проблем на Ютубе - большой респект, ролика с десятого только понял всю последовательность.

Для понимания и проделывания всех этапов я потратил около суток, косяча из-за невнимательности и отвлекаясь на чай с бутербродами.

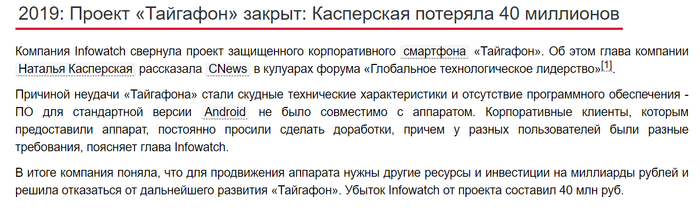

Вишенкой на торте моих мытарств стала найденная новость про мою лопату:

Оставлю за рамками поста, как и куда планировались продажи этого чуда инженерной мысли, а по итогу, я являюсь обладателем неплохой трубки для мессенджеров и интернетиков на шестом Андроиде за 33 бакса по нынешнему курсу.

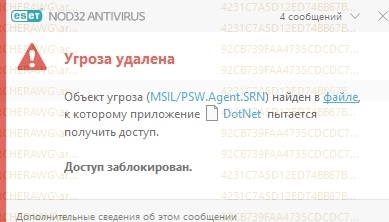

От видимых вирусов я избавился (они кстати были невидимыми для AVG и разработки однофамильца владелицы Инфовотча), но кто знает, что за кракены и ктулхи прячутся в недрах этого китайца, будем наблюдать.

Закончу пост напутствием: не доверяйте свою жизнь и личные данные своим "карманным помощникам", пользуйтесь виртуальными или "пустыми" запасными картами с подключаемым лимитом при оплате в интернете, понимайте, что нынче люди стали товаром и новой нефтью и всякие нечистые на руку товарищи спят и видят, как можно все "собрать и посчитать", чтобы потом перепродавать эту информацию для разных целей - от таргетированный рекламы до "служб безопасности банков" и прочих разводов.

Недавно, кстати, вышла статья от работника одной антивирусной лаборатории (вроде mcafee, но я не уверен на 100%) про то, как даже в кнопочные телефоны умудряются вшивать закладки, с помощью которых могут перехватывать и отправлять смс.

Не сею панику и не хочу орать "всё пропало, включая полимеры", просто хочется донести мысль до людей, которые не связаны с этой сферой, что тут не всё так однозначно и нужно держать ухо востро.

(Для тру-айтишников этот текст будет бесполезен и абсолютно ламерским. или побудит подключиться к обсуждения в комментариях и помочь с просвещением. Ещё, возможно, он поможет счастливым обладателям Тайгафона, так как на просторах рунета никакой нормальной информации по нему нет, а на некоторые сайты без впн не попасть.)

Кушайте много, кушайте вкусно, пишите колокольчик, жмите комментарий, здесь говорят правду!©©©

Шо?

Прокуратура запросила реальные сроки для хакеров Lurk — от 6 до 18 лет лишения свободы

Прокуратура запросила для екатеринбургских IT-специалистов, обвиняемых в разработке вируса Lurk и хищении более 1,2 млрд рублей, реальные сроки заключения — от 6 до 18 лет. Дело на них было заведено ещё в 2018 году, но из-за большого количества фигурантов и высокой сложности следствие затянулось. Кроме того, летом этого года процесс пришлось приостановить на месяц, поскольку один из фигурантов начал слышать голоса в СИЗО.

Хакерская группировка Lurk получила широкую известность в 2016 году после того, как её рассекретили российские спецслужбы. Согласно материалам дела, она была создана в 2013 году. Все участники Lurk занимались разработкой и распространением одноимённой троянской программы, заражающей системы банки.

По информации издания «Октагон», благодаря зловреду хакеры украли у банков и крупных бизнес-компаний около 1,2 млрд рублей. Газета «Коммерсантъ» приводит другие данные — 1,7 млрд рублей. Кроме того, злоумышленников подозревают в попытке вывести ещё 2,2 млрд рублей. Они распространяли троян через эксплойт-паки и взломанные сайты, например — Ammyy, в клиентах которых значатся Министерство внутренних дел России, «Почта России» и система правовой информации «Гарант».

В общей сложности следствие задержало 50 подозреваемых, но уголовное дело завели только на 23 из них. Один участник группировки Игорь Маковкин пошёл на сделку со следствием и признал вину. В 2018 году его приговорили к пяти годам заключения. Остальные фигуранты дела не признают своего участия в группировке Lurk, но не отрицают, что занимались мошенничеством. Дела 22 подозреваемых были переданы в Кировский районный суд Екатеринбурга в декабре 2018 года.

5 октября этого года издание «Октагон» сообщило, что представители гособвинения рассмотрели представленные защитой доказательства и свидетельские показания. Основываясь на них следствие пришло к выводу, что версия обвинения обоснована и полностью доказана. Прокуроры запросили для оставшихся 22 фигурантов дела реальные сроки в виде 6—18 лет заключения на основании статьи о создании преступного сообщества.

Для предполагаемого лидера группировки Константина Козловского просят максимальный срок заключения. Второй предполагаемый лидер Владимир Грицан находится в розыске. Для единственной женщины в группировке Валентины Рякиной запросили отсрочку заключения до наступления совершеннолетия ребёнка. Расследованием дела занимался центральный аппарат МВД РФ.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Новый Android-троян крадет финансовые данные из 378 банковских приложений и кошельков

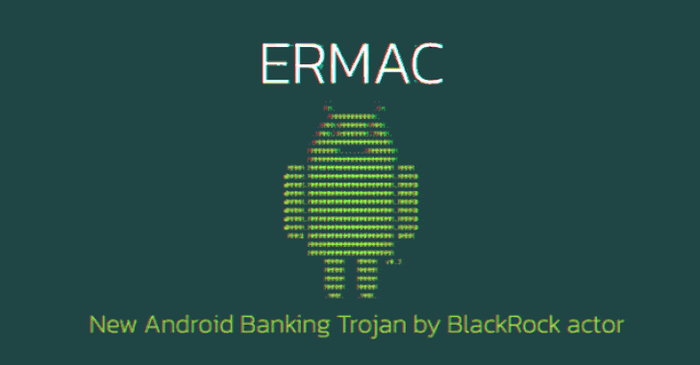

Операторы, стоящие за малварью BlackRock, вновь напомнили о себе, на этот раз банковским трояном ERMAC, первой жертвой которого стала Польша. Судя по данным исследований, в его основе лежит печально известный Cerberus.

«Новый троян уже активно распространяется, представляя угрозу для 378 банковских приложений и кошельков, которые атакует по принципу «оверлея». – сообщил исполнительный директор ThreatFabric Ченгиз Хан Сахин (Cengiz Han Sahin) в электронном заявлении.

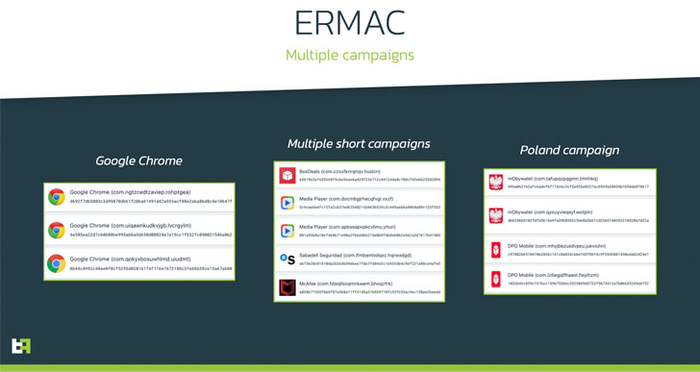

В первых кампаниях, начавшихся в конце августа, ERMAC маскировался под приложение Google Chrome.

С тех пор поверхность атаки расширилась, охватив широкий спектр приложений из банковской среды, а также медиа-проигрыватели, службы доставки, приложения государственных услуг и даже антивирусные решения вроде McAfee.

Специалисты датской фирмы по кибербезопасности обнаружили на тематических форумах посты небезызвестного DukeEugene, размещенные им 17 августа. В своих сообщениях он призывает будущих клиентов «арендовать новый ботнет под Android с широкой функциональностью для ограниченного круга лиц» по цене $3,000/месяц.

DukeEugene также известен как оператор, стоящий за нашумевшей кампанией трояна BlackRock, всплывшего в июле 2020 года. Обладая множеством возможностей для кражи данных, этот инфостилер и кейлоггер стал наследником другого банковского зловреда под названием Xerxes, который, в свою очередь, стал отпрыском LokiBot, и чей исходный код автор раскрыл в мае 2019 года.

Что касается Cerberus, то его исходники были обнародованы в сентябре 2020 на андерграундных хакерских форумах в виде бесплатного трояна удаленного доступа (RAT), что последовало за безуспешным аукционом, на котором за разработку просили $100,000.

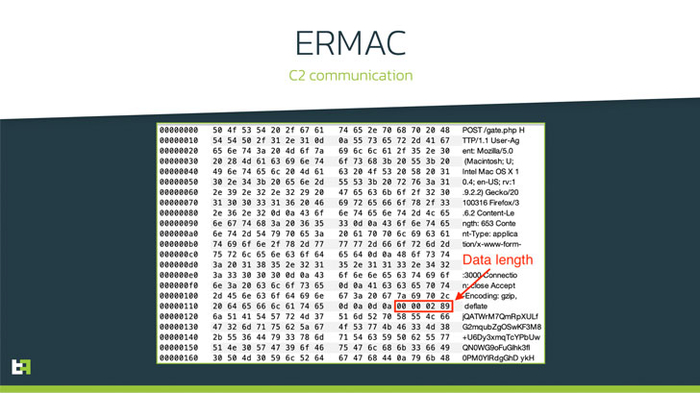

Представители ThreatFabric также отметили, что с момента выхода ERMAC перестали появляться новые образцы BlackRock. Это еще больше повышает вероятность того, что «DukeEugene переключился с использования BlackRock на ERMAC». Помимо общих черт с Cerberus, свежий штамм выделяется тем, что для связи с C&C сервером использует техники обфускации и схемы шифрования Blowfish.

ERMAC, как и его предок, а также прочие банковские вредоносы, спроектирован для кражи контактной информации, текстовых сообщений, запуска произвольных приложений и активации оверлей-атак на множество финансовых приложений с целью хищения данных авторизации. Кроме этого, в него добавлены новые возможности, позволяющие очищать кэш отдельного приложения и перехватывать сохраненные на устройстве аккаунты.

«История с ERMAC лишний раз демонстрирует, как утечки исходного кода вредоносов могут привести не только к медленному исчезновению семейства малвари, но и появлению новых злоумышленников в этой среде». – Сообщил один из исследователей. – «Несмотря на то, что новинка лишена некоторых мощных возможностей вроде RAT, она остается угрозой для пользователей мобильных банков и финансовых институтов по всему миру».