Пророссийские хакеры взломали госсайты Молдавии

Согласно информации, опубликованной в Telegram-канале KP Moldova, хакерской группировке Just Evil удалось взломать веб-сайты государственных органов Молдавии. Группа требует €40 тысяч (примерно 3,9 миллионов рублей) за доступ к конфиденциальным данным. По утверждению хакеров, они получили доступ к реестрам государственных служащих Молдавии.

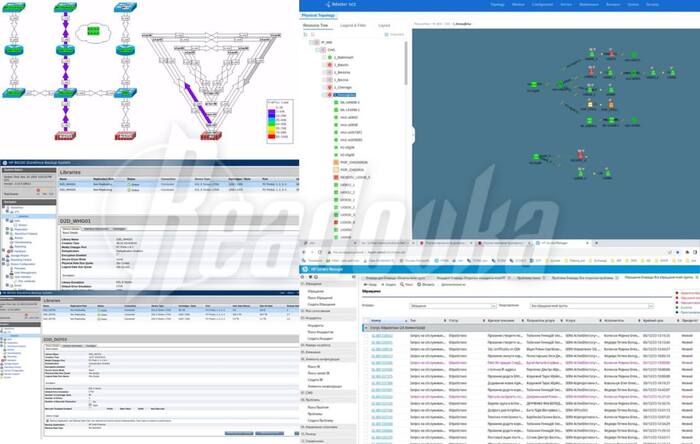

В реестрах содержатся личные данные, включая ФИО, адреса электронной почты и номера телефонов, а также должности сотрудников различных ведомств.

По данным местных СМИ, члены Just Evil также получили доступ к документам министерства юстиции Молдовы, архивированным ведомством с 2014 года. Они готовы продать эти документы за €40 тыс. и внести в них «незаметные изменения».

Представители министерства юстиции Молдавии пока не прокомментировали эту ситуацию.

За созданием пророссийской хакерской группировки Just Evil стоят основатели KillNet.В начале февраля хакеры смогли проникнуть в систему Ignitis grupė из-за чего 30 тыс. электромобилей в Литве остались без зарядки.