Как понять, что прямо сейчас за Вами следят:

В мире, где цифровая безопасность становится все более важной, обеспечение конфиденциальности и защиты от нежелательного слежения является приоритетом для многих. Но как выявить, когда ваша частная жизнь может быть нарушена, и кто-то следит за вашими действиями в сети? В этом гайде мы рассмотрим технические аспекты и инструменты, которые помогут вам определить, когда кто-то может следить за вами в сети, и что можно сделать для защиты себя.

Мониторинг Сетевой Активности:

Использование Wireshark: Wireshark позволяет анализировать сетевой трафик на микроуровне, включая пакеты данных, отправляемые и принимаемые вашим устройством. Путем изучения этого трафика вы можете обнаружить подозрительные запросы, необычные порты или связанные с ними аномалии.

Netstat и TCPDump: Команды командной строки, такие как Netstat (для Windows) и TCPDump (для Linux и macOS), позволяют просматривать активные сетевые соединения и отслеживать потенциально подозрительные IP-адреса или порты.

Анализ Трафика DNS:

Использование инструментов, таких как tcpdump или Wireshark: Просмотр DNS-запросов может быть ключом к обнаружению вредоносного программного обеспечения или атаки, так как злоумышленники могут использовать специальные DNS-запросы для управления и контроля своими атаками.

Мониторинг Загрузки Процессора и Сетевых Ресурсов:

Диспетчер Задач (Windows) или Activity Monitor (macOS): Эти инструменты позволяют отслеживать активность процессора, загрузку диска и сетевые ресурсы. Подозрительно высокая активность процессора или сети может указывать на нежелательную активность.

Использование команды top в Linux: Это позволяет вам мониторить процессы, которые потребляют больше всего процессорного времени, а также сетевую активность.

Анализ Сетевых Логов:

Программы мониторинга сети: Многие сетевые устройства и программы могут вести логи сетевой активности. Анализ этих логов может помочь выявить подозрительную активность, такую как несанкционированный доступ к ресурсам сети или повышенный обмен данными с внешними источниками.

Использование Инструментов Инцидентного Реагирования:

Системы Мониторинга Безопасности (SIEM): SIEM-системы предоставляют возможности для мониторинга и анализа событий безопасности, включая обнаружение подозрительной активности и нежелательных вторжений.

Использование Инструментов Детекции Угроз: Интеллектуальные системы детекции угроз (IDS) и предотвращения вторжений (IPS) могут автоматически обнаруживать и блокировать аномальную активность в реальном времени.

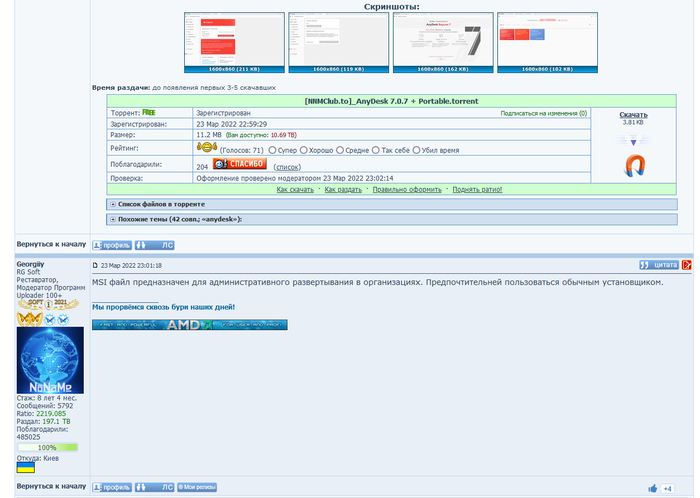

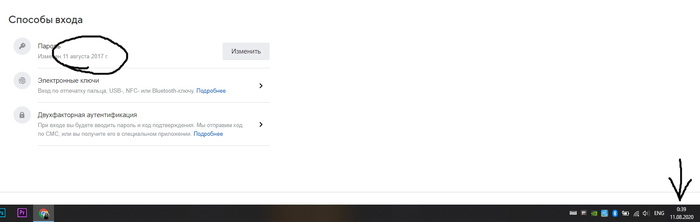

Обратите Внимание на Подозрительные События:

Неожиданные Входы в Систему: Обнаружение несанкционированных попыток входа в систему или необычной активности учетной записи может указывать на попытку несанкционированного доступа или слежки.

Необычная Активность Электронной Почты: Подозрительные письма или вложения, запросы на изменение пароля или доступ к конфиденциальным данным могут быть признаком фишинга или других видов атак.

Помните, что для эффективного обнаружения слежки или вторжений важно иметь глубокое понимание работы вашей сети и системы, а также активно мониторить и анализировать сетевую активность с использованием соответствующих инструментов и методов.

Больше информации на нашем Telegram Protecta channel