Как спрятать любые данные в PNG

🔐 Стеганография в PNG: прячем данные на виду

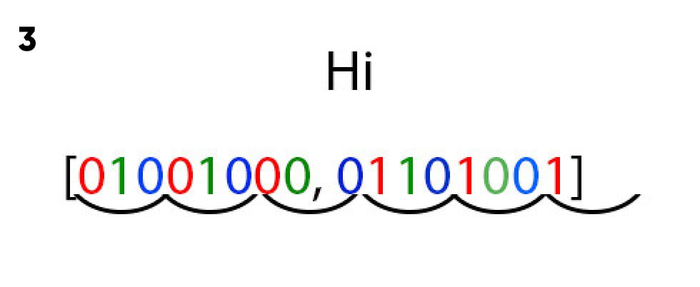

Формат PNG хранит информацию о каждом пикселе в виде трёх цветовых каналов (R, G, B) и альфа-канала прозрачности. Эту структуру можно использовать для скрытия секретных данных методом LSB (Least Significant Bit).

Как это работает?

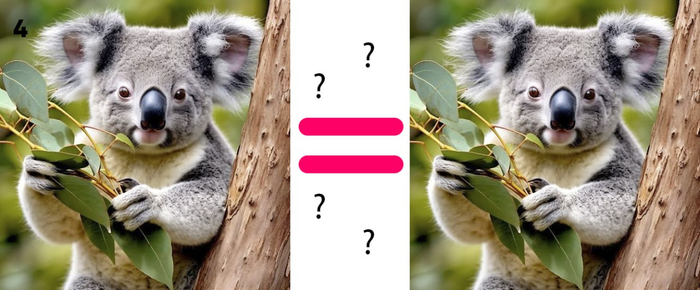

LSB-метод изменяет младший (последний) бит каждого цветового канала пикселя. Такие изменения настолько незначительны, что человеческий глаз их не замечает — изображение визуально остаётся идентичным оригиналу.

Каждый пиксель может хранить 3 бита информации (по биту на R, G, B канал). Это означает, что изображение 1000×1000 пикселей теоретически может скрыть текст объёмом около 100 тысяч слов.

Практическое применение в C#

Алгоритм кодирования прост: преобразуем сообщение в байты UTF-8, записываем длину сообщения в первые 4 байта, затем побитно встраиваем данные в младшие биты RGB-каналов через BitmapData и Marshal.Copy().

Для декодирования процесс обратный: извлекаем биты из пикселей, восстанавливаем байты, читаем длину сообщения и получаем исходный текст.

Возможности применения:

→ Встраивание файлов внутрь изображений

→ Шифрование с AES перед встраиванием

→ Хранение паролей в фотографиях

→ Добавление случайного шума для усложнения обнаружения

→ Выбор пикселей в псевдослучайном порядке

Важно понимать: стеганография — это не шифрование, а сокрытие самого факта передачи данных. Для максимальной защиты рекомендуется комбинировать оба подхода.

Полный код реализации с примерами AES-шифрования и работы с файлами доступен в телеграмм канале - https://t.me/easyprogers