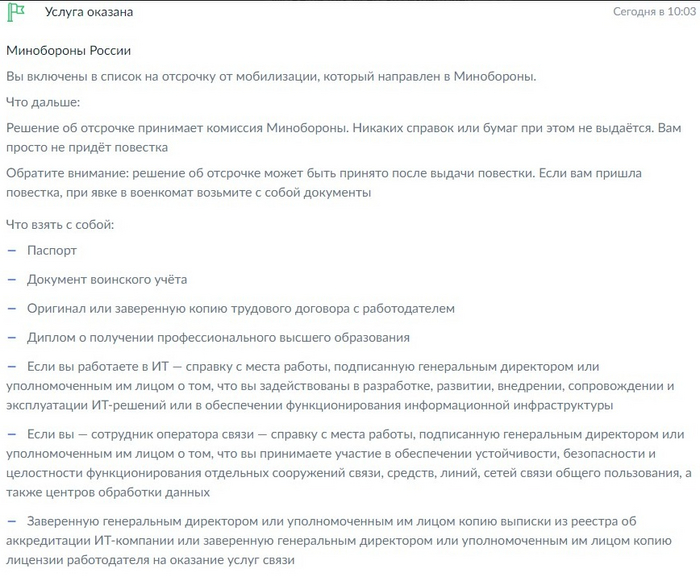

Отсрочка от мобилизации (IT) - ответ на госуслугах

Добрый день!

Может быть кому-нибудь будет полезно.

Пришло уведомление об оказании услуг по отсрочке от мобилизации (IT).

Текст ответа ниже.

Как видно, никакого ответа/уведомления о решении Минобороны не гарантируется, что не может не печалить - остаешься все в той же подвешенной ситуации.

Ну и дают список необходимых документов, которые нужно взять с собой, если повестка все-таки придет.

p.s. Ранее мелькал скрин, где якобы требуется явиться в военкомат, но, на сколько помню, там уже написали, что скрин от "призыва", а не от мобилизации.

Подавал заявление 29.09 утром.

Ответ о том, что документы приняты получен сегодня (30.09)

Бывшие вологжане братья Бухманы экстренно вывезли сотрудников Playrix из страны

Основатели компании-разработчика мобильных игр Playrix братья Бухманы вывезли своих сотрудников с территории России. По данным Telegram-канала "Впереди паровоза", с 23 сентября Бухманы за свой счет приобретали билеты для сотрудников на авиарейсы из Москвы в Астану. Сообщается, что все сотрудники Playrix выехали с территории России.

Компания Playrix была основана в 2004 году братьями Игорем и Дмитрием Бухманами в Вологде. С 2013 года штаб-квартира Playrix находится в Дублине.

Ранее сообщалось, что многие студии разработки видеоигр начали вывозить сотрудников из России после объявления частичной мобилизации.

Вопрос о частичной мобилизации

Несколько лет читаю пикабу, думала никогда не будет, что написать, но тут возник вопрос, на который никак не могу найти ответ. Может быть здесь кто-то сможет подсказать. Друг получил повестку, он работает и служил айтишником, но работает не в IT компании. Я пытаюсь понять, если его заберут, то какие варианты? Он будет где-то работать по специальности или могут выдать так сказать автомат и отправить воевать? Не хочу его расспросами и нервами трогать. Куда деваются призванные айтишники?

Минцифры просит IT-компании выплачивать мобилизованным сотрудникам не менее 80% зарплаты

© Сергей Бобылев/ТАСС

Минцифры РФ просит руководителей IT-компаний и операторов связи обеспечить мобилизованных сотрудников ежемесячными выплатами в размере не менее 80% зарплаты, а также единовременно выплатить несколько окладов и оформить полисы ДМС для семей, сообщается в Telegram-канале министерства.

"Просим руководителей IT-компаний и операторов связи позаботиться о мобилизованных сотрудниках: обеспечить их ежемесячными выплатами в размере не менее 80% заработной платы, единовременно выплатить несколько окладов, оформить полисы ДМС для семей", - говорится в сообщении.

В министерстве отметили, что многие программисты, инженеры и специалисты в области кибербезопасности получат отсрочки, чтобы "сохранить устойчивыми сети связи, отразить кибератаки, поддержать существующие цифровые сервисы и запустить новые". "Но некоторые будут нести военную службу: кто-то поедет добровольцем, кто-то - уже получил повестку", - добавили в Минцифры.

Как отметил в беседе с ТАСС глава Российской ассоциации электронных коммуникаций (РАЭК) Сергей Плуготаренко, те, кто были уже мобилизованы, не должны беспокоиться о благополучии семей, а также должны понимать, что их ждут дома и на работе. "Единоразовая выплата поможет мобилизованным создать финансовую подушку безопасности, возможно, приобрести дополнительное снаряжение. И, конечно, важно сохранить медицинское страхование для семей. Это самое малое, что мы можем для них сделать", - подчеркнул он.

Ранее на "Госуслугах" была открыта форма подачи заявления для получения отсрочки от частичной мобилизации специалистами в области IT и связи.

Бесплатно. Автоматическое формирование заявлений от работодателя для предоставления отсрочки

Всем привет. Возможно ваш отдел кадров столкнулся со сложностями в формировании заявлений от работодателя для предоставления отсрочки, потому что Минцифры сделала шаблон в виде csv файла. Я автоматизировал выгрузку таких файлов из баз 1С БП 3.0, ЗУП 3.1 и КА 2.5

Первым постом выложил эти обработки в платном виде, что против правил Пикабу. За это извиняюсь. Выкладываю эти обработки в открытый доступ.

Если кто-то захочет отблагодарить меня за эти обработки, то скачайте её платно с Инфостарта, номер публикации 1733897. Инструкция по работе с обработками там же.

UPD: Могу порекомендовать для подписи файлов сервис https://crypto.kontur.ru/

Он позволяет подписать все файлы пачкой. В папке с файлами создадутся файлы подписей sig.

Если куплена КриптоПро, то можно использовать приложение "Инструменты КриптоПро", чтобы подписать файлы локально, но только по одному. Главное включить галочку "Создать отсоединенную подпись" в расширенных настройках и изменить расширение файла подписи на sig

Новые крепостные?

Посмотрел правила отсрочки для IT и других нужных сотрудников.Там есть интересный момент.Работать в аккредитованной организации нужно до начала мобилизациин, иначе отсрочка не действует.Выходит попытка сменить барина ведёт к вручению повестки? Хоть в Юрьев день менять то работу можно? Кто там мечтал про старые добрые времена?

P.S Пишу с юмором но поставлю тег политика.А то сейчас порвут))

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Памятка по противодействию техническим средствам разведки

перепечатка; сохранена орфография (да и синтаксис) оригинала

Противник получает сведения о военнослужащих, проводя комплекс мероприятий в рамках сразу нескольких разведывательных дисциплин:

GEOINT – метод сбора разведданных о человеческой деятельности на Земле, получаемых в результате анализа изображений и геопространственной информации, позволяющей осуществить географическую привязку человеческой деятельности на Земле

SIGINT - метод сбора разведданных путем перехвата сигналов различных видов, определения их источников и расшифровки передаваемой информации

HUMINT - метод сбора разведданных, получаемых посредством межличностного контакта с объектами интереса

MASINT - метод сбора разведданных на основе проведения измерений и анализа сигнатур. Данная дисциплина служит для обнаружения, отслеживания, идентификации или описания отличительных характеристик (сигнатур) статических или динамических источников целей. К ним часто относятся радиолокационная разведка, акустическая разведка, ядерная разведка, химическая и биологическая разведка.

Обрывчатые сведения о войсках в руках опытных аналитиков позволяют после проведения анализа построить детальную картину текущей обстановки. Задача анализа разведданных: сбор фактов, толкование фактов, построение гипотезы и формирование вывода.

Пример: противник определил дату развертывания подразделения, его специализацию и вид транспорта на основе перехвата звонков, фотографий из соцсетей, свидетельств очевидцев. В ходе сбора фактов применяются описанные ранее дисциплины разведки. Исходя из анализа этих сведений противник может приблизительно определить типы применяемого подразделением вооружения, определить его задачу, возможности, место применения. К примеру зная тактико- технические характеристики техники определить предельно возможную численность войск, которые могут перевозится известным количеством техники. Данный этап называется построением гипотезы. Зачем противник выполняет переброску к линии фронта машин-понтоноукладчиков?

Справедливо предположить что планируется форсирование крупной водной преграды. В качестве итога формируется вывод о планируемых действиях подразделения.

Успешным ли будет выполнение задачи, о которой противник знает все заранее? Однозначно нет.

Противник сможет оказать желаемое влияние на ход проведения операций еще до её начала, усилить участок фронта или имитировать отступление, нанести превентивный удар, сорвать операцию диверсией или начать внезапное наступление на другом участке фронта.

Такая информация часто доступна в социальных сетях, таких как VK, TikTok, Facebook. Раньше уходили недели прежде чем информация «утечет» в печатные СМИ, сейчас же видео проходящей колонны танков по мосту моментально разлетается по Интернету, попадает в руки разведслужбам противника и анализируется.

В современных реалиях разведслужбы обладают намного большими возможностями чем когда- либо в военной истории!

Комплекс методов противодействия разведке называется OPSEC (Operation Security, англ.

оперативная безопасность или безопасность операций). Данный метод определяет меры по защите информации, критически важной для текущих операций дружественных сил, недопущения непреднамеренного предоставления такой информации противнику. Методы защиты строятся на определении и типизации угроз.

Основные угрозы можно поделить на категории, соответствующие дисциплине разведки:

* Несанкционированная фото/видеосъемка, публикация любых материалов о своей специализации, личности, задачах

* Использование в зоне военных действий любых носимых устройств, электроприборов, девайсов, имеющих доступ в Интернет

* Передача информации по недоверенным и незащищенным каналам

* Передача чувствительной информации индивидуумам, не уполномоченным на работу с ней

Следует запомнить ряд тезисов, которые помогут обеспечить безопасность операций. От их соблюдения зависит физическая безопасность и жизнь Вас и Ваших боевых товарищей:

🗸 Любое подключаемое к Интернету устройство может быть запеленговано или взломано, современный смартфон в авиарежиме и выключенном состоянии тоже. Пока из смартфона не извлечена батарея и SIM карта он может осуществлять передачу данных в сотовой сети!

_______________________________________

Если вы находитесь в тылу и вам нужен телефон для выполнения задач, убедитесь, что он:

﹡Ранее не использовался в личных целях (был куплен перед отправкой, распакован и

подготовлен к работе на месте), тем более с него не совершались звонки на территории *вашей страны*

﹡Не содержит НИКАКОЙ личной информации (Ваше имя, фамилия, дата рождения, номер машины, и т.п.)

﹡В него ранее не устанавливались SIM карты операторов *вашей страны* (уникальный идентификатор устройства IMEI может быть связан с номером, итог: абонент идентифицирован).

﹡Исходите из того что телефон в любой момент может быть потерян и его тут же обнаружит противник

• Любой неподконтрольный канал связи по умолчанию считается недоверенным. Это в частности касается:

﹡Мессенджеров, таких как WhatsApp, Viber, Вконтакте, Signal, Wiebo, Confide, Cloackman. На WikiLeaks опубликована документация о Vault7, наборе инструментов, созданного АНБ США для взлома шифрования указанных мессенджеров.

﹡ Каналов сотовой связи на территории противника o Любых сервисов электронной почты

﹡ Незащищенных каналов радиосвязи

Среди сторонних угроз стоит упомянуть риск того, что противник завладеет Вашим мобильным телефоном при Вашем попадании в плен или гибели.

В первую очередь военнослужащие противника проверят фотогалерею с целью определить Вашу причастность к тем или иным операциям или событиям в зоне военных действий.

Затем они начнут звонить Вашим родственникам, издеваться над ними и шантажировать.

Еще худший сценарий – если в телефоне записаны телефоны сослуживцев, их могут заманить в засаду.

Хранить номера следует в зашифрованном виде, очищать журнал вызовов после звонка.

Например: прибавить произвольное число к каждому второй цифре номера. Вы можете проявить изобретательность и придумать свой способ шифрования, или запомнить номера наизусть.

На *маркетплейс* можно купить экранирующий излучения чехол для смартфона, обладающий физическими свойствами Клетки Фарадея: можно найти по запросу «чехол для смартфона клетка фарадея». Это средство защиты испытано в ходе боевых действий!

Ниже приведены примеры существующих угроз и их реализации в соответствии с применяемой дисциплиной разведки. Все приведенные примеры основаны на реальных сценариях:

Дано: Солдат публикует фотографию редкой модификации боевой машины. Номерные знаки на технике, опознавательные знаки на форме бойцов замазаны. В момент съемки боец с помощью приложения для редактирования изображений замазывает опознавательные знаки и выкладывает фотографию в социальную сеть.

Найти: местность на снимке, точное местонахождение боевой машины.

Решение: Противник регулярно мониторит с помощью автоматизированных средств публикации в интересующих его каналах, на страницах интересующих людей – процесс поиска информации о противнике в открытых источниках (социальных сетях) включен в разведывательную дисциплину OSINT, разведку по открытым источникам. Полученная фотография из соцсетей передается аналитикам GEOINT. По различным косвенным признакам они определяют местность на фото. Угол падения теней, время публикации, специфические архитектурные сооружения, уникальные для того или иного города позволяют точно определить место съемки с точностью до улицы. После выполнения геопривязки по месту съемки наносится ракетный удар.

Дано: Солдат раздобыл в зоне боевых действих сотовый телефон и приобрел местную SIM карту. Боец был осведомлен о рисках публикации фотографий, поэтому использовал телефон лишь для связи с близкими родственниками.

Найти: местонахождение абонента с предположением его пребывания в месте скопления войск с целью нанести точечный удар.

Решение: Вследствие проведения комплекса технических мер оперативно-розыскных

мероприятий в сетях сотовой связи выявляются абоненты, осуществляющими вызовы на телефоны в нумерации *страны* (*префикс*). Спецслужбы имеют полный контроль над сотовыми линиями связи на территории своей страны. Осуществляется перехват звонка, исходя из контекста диалога определяется принадлежность абонента к ВС *страны*. После этого осуществляется триангуляция сотового телефона (дисциплина SIGINT). Определение местоположения источника радиоизлучения (сотовый телефон) методом радиотриангуляции является лишь одним из нескольких методов пеленгации (определения местонахождения источника радиосигнала). По точке наносится удар.

✖ Не берите на задачи мобильные телефоны, любую носимую электронику(часыAmazfit, Apple, Garmin, Mifit). Если дома Вас никто не ждет – хотя бы ставьте телефон в авиарежим для минимизации обнаружения детекторами сотовых излучений.

✖ Не сообщайте по телефону, в мессенджерах свои геоданные, координаты. Не давайте описаний местности.

✖ Не контактируйте с мирными жителями на неподконтрольных территориях.

✖ Если снимаете материал, делайте это на action-камеры без функции выхода в Интернет!

✖ Не выкладывайте фото или видеоматериалы в Интернет, выждите минимум 3-4 дня между съемкой и публикацией, выполните перед публикацией смену дислокации. Публикуемая информация не должна быть актуальной для противника!

Пренебрежительное отношение к описанным в данном материале рекомендациям может привести к серьезным проблемам со здоровьем, инвалидности и смерти.

Устройство можно считать доверенным только после детального исследования его внутреннего устройства специалистами. Это подразумевает в первую очередь анализ прошивки,

поиск бекдоров в исходном коде и незадекларированных изготовителем возможностей. Устройства вродеумныхчасовнесертифицированыФедеральной службой по техническому и экспортному контролю как военное снаряжение, т.к соответствующие исследования на государственном уровне не проводились! Эти устройства могут быть осуществлять негласное отслеживание вашей геолокации или совершать отправку текста PUSH-уведомлений с привязанного к часам смартфона на сторонние серверы!

(с кое-какого ТГ-канала)