Данные о пользователях Wi-Fi в метро утекли в Сеть: систему обещают исправить

Оператор сети Wi-Fi столичной подземки в срочном порядке меняет правила защиты данных своих пользователей. Несколько дней назад стало известно о том, что система уязвима, и личная информация абонентов никак не шифруется. Какие данные могли оказаться в руках хакеров?

Уязвимость в сервисе Wi-Fi московского метро программист Владимир Серов обнаружил несколько дней назад. Дыра в системе позволяла получить доступ к персональным данным любого пользователя, который подключился к бесплатной сети.

"Они знали об этой уязвимости достаточно долго. Если бы у них была хоть толика рационального мышления, они бы исправили ее самостоятельно", — говорит программист Владимир Серов.

Проблема возникла примерно год назад. Цифровой портрет пользователей никак не шифровался. При желании хакеры могли получить данные о возрасте, поле, семейном и финансовом положении, а также станциях, на которых живет и работает человек. Сейчас программисты в срочном порядке меняют алгоритм авторизации абонентов, чтобы исключить незаконное использование личной информации.

"Сейчас все данные пользователей зашифрованы. Также мы отключили трекинг пользователей внутри наших систем по станциям метро, соответственно, никто не может отследить их передвижения. Мы оперативно принимаем меры по усилению наших систем авторизации", — сообщила представитель компании-оператора Анастасия Самойлова.

Но Владимир утверждает, что проблему устранили только частично. По его словам, зашифрованы только номера телефонов, остальная информация до сих пор в открытом доступе.

"Место работы, примерная стоимость телефона, увлечения – все это еще можно узнать", — утверждает программист Владимир Серов.

Оператор начал внутреннюю проверку и пообещал, что в новой версии сервис станет более устойчивым к атакам.

Эдуард Пунегов

Текст: "Вести-Москва"

Источник:

Крупный взлом аккаунтов артистов YouTube

Сегодня, 10 апреля, произошел крупный взлом YouTube каналов западных артистов, и не только. Некоторые видео, в том числе именитых артистов, таких как Adele, Shakira, Post Malone и другие были переименованы x - Hacked by Prosox & Kuroi'SH

Но больше всего досталось видео Despacito артиста Luis Fonsi ft. Daddy Yankee, которое было вовсе удалено с 5 млрд просмотров.

Ответственность за взлом взяла на себя хакерская группировка Prosox and Kuroi'sh

Источник и список пострадавших: https://www.reddit.com/r/videos/comments/8b68nx/despacito_pu...

Последствия Cisco CVE-2018-0171 в России и мире.

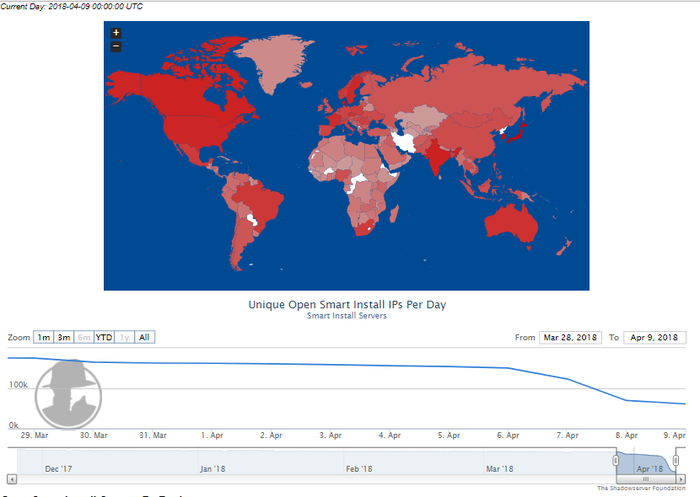

Последствия атаки/реконфига (см. инцедент) cisco в России: https://smartinstallscan.shadowserver.org/stats/index.html

Заметно, что почти все опомнились и на данный момент повторение этого инцидента маловероятно (хотя есть и другие векторы атаки). Но, что примечательно:

Как видим, мир ещё мог бы содрогнуться. Обезопасили себя на 100% Иран, который нехило отвалился вместе с Россией во время инцидента, и Китай. Выводы делайте сами.

Уязвимость в Cisco CVE-2018-017 или классическая пятница

Cisco Smart Install Remote Code Execution

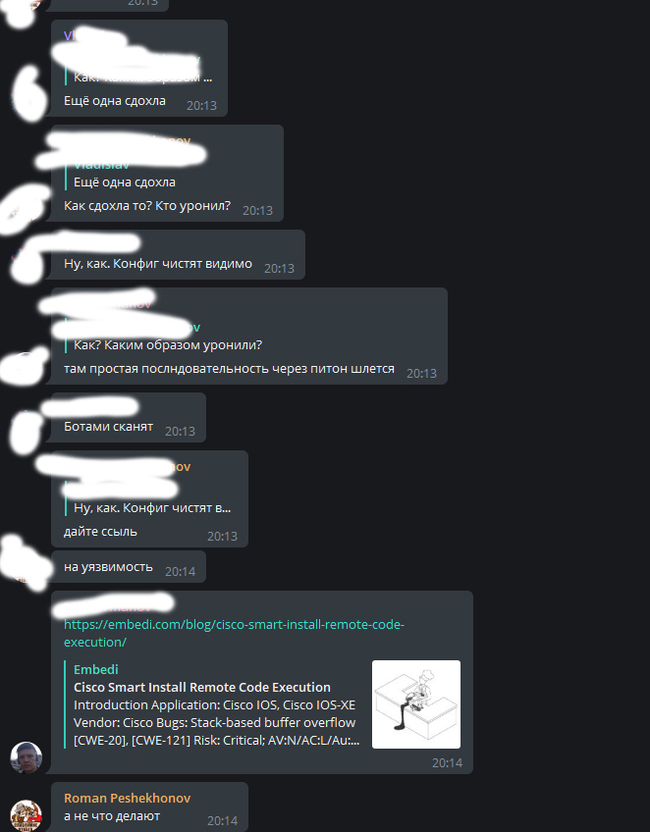

Прямо сейчас (с ~19:00 по МСК ) все адреса в интернете ( региональные и не только провы приуныли, среди них Комфортел, М9,Пин телеком СПБ, хостинг RuWeb, МГТС, Imaqlic) сканирует бот, который использует свежую уязвимость (https://embedi.com/blog/cisco-smart-install-remote-code-exec...) в Cisco IOS, позволяющую удалённо выполнить команду на устройстве Cisco.

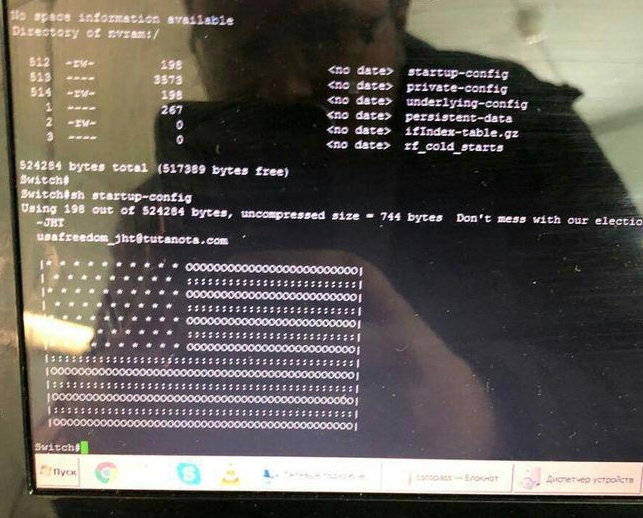

Бот заходит на устройство и удаляет конфигурацию, записывая вместо неё файл с посланием

Масштабы трагедии огромные, отваливаются сегменты или даже целые провайдеры (https://twitter.com/bgpstream)

Для эксплуатации уязвимости надо обратиться к открытому TCP-порту 4786 и вызвать переполнение буфера одной из функций. Из-за того, что данные не проверяются, скопированная информация из сетевого пакета вызывает срабатывание бага. Исследователи из Embedi опубликовали видео с тем, как работает дыра (https://youtu.be/CE7KNK6UJuk)

Устройства Cisco, которые уязвимы к этой атаке:

Catalyst 4500 Supervisor Engines

Catalyst 3850 Series

Catalyst 3750 Series

Catalyst 3650 Series

Catalyst 3560 Series

Catalyst 2960 Series

Catalyst 2975 Series

IE 2000

IE 3000

IE 3010

IE 4000

IE 4010

IE 5000

SM-ES2 SKUs

SM-ES3 SKUs

NME-16ES-1G-P

SM-X-ES3 SKUs

За злых хакеров это делает (но это не точно) питоновский бот, который в следствии заменяет конфиг с приятным посланием внутри:

В чатиках получали много информации прямо с мест:

Собираем информацию, ждем отчетов и активно патчимся. Веселые выходные обеспечены.

UPD. [06.04.18 22:19]

4500-Х тоже аффектед

в списке там не было

И tj не остался в стороне: https://tjournal.ru/68783-provaydery-po-vsemu-miru-okazalis-...

Сайт РИФ 2018 был взломан хакерами!

Я надеюсь это запоздалая первоапрельская шутка? Или все таки на деле получается что самый "*****" интернет форум в России делают на коленке? В таком случае возникает вопрос чему они могут научить? О каких таких технологиях идет речь на форуме если они тупо не могут обеспечить кибербезопасность своего сайта?

Ага и после надписи о взломе сайта предлагают пойти и оплатить мне участие!? Они меня за идиота держат?

Взломали корпоративный сервер и требуют выкуп.

Сегодня с утра был обрадован на email письмом следующего содержания:

"Здравствуйте. Ваш сервер надежно ширование.Вся информация так-же находится на Ваших серверах,(Шифровать не файлы, шифровать диск! Если Вы форматировать Ваш диски, вы потерять возможность восстановить информация!). Для доступ к информация требуется пароль.

Стоимость пароль много меньше чем время и работа восстановить работа сервер, базы и файлы, так же я показать Ваши слабые места в безопасность, что бы больше не был взлом!

Попытка расшифровать лично, не быть успех, диски зашифрован надежно.

После получения пароля Вы сразу получаете рабочий сервер, расшифровка можно делать параллельно с работой сервер в рабочем режиме.

Если Вы интерес расшифровать Ваш сервер на, mail ......@yandex.ru

мне Ваш ID 0021, Я выслать дальше инструкции.

Важная информация с Ваш сетевой диск Dlink был скопирован на сервер. Сетевой диск форматировать и затереть!"

Требуют денег в размере 0,05 BTC:

"Так же прислать Вам инструкция по расшифровать данные, удалить программа шифрования и инструкция по безопасность Ваш сервер.""

Я не админ и к айти не имею никакого отношения, адрес видимо взяли из доков, хранившихся на серве (админ тоже получил, как и несколько других получателей).

Кто-нибудь сталкивался с подобным? Имеет ли смысл платить, или диск просто затёрли и данных всё равно не вернуть? Есть ли варианты recovery с внешнего носителя?

Спасибо.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

США уже взламывают все кому не лень.

США обвинили иранских хакеров во взломе серверов ООН, госучреждений и вузов.

Иранские хакеры, действовавшие по заданию корпуса Стражей исламской революции, начиная с 2013 года, взламывали сервера правительственных и учебных учреждений США и других стран, частных компаний, а также ООН и ЮНИСЕФ (Детского фонда ООН).

Об этом сообщает Bloomberg со ссылкой на заявление прокурора Южного округа штата Нью-Йорк Джеффри Бермана.

В частности, по его словам, иранские хакеры, действовавшие под прикрытием "Института Мабны" (Mabna Institute) похитили 31 терабайт информации, включая персональные данные сотрудников, а также информацию, представляющую государственную или коммерческую тайну.

В частности, иранские хакеры проникли в компьютерные сети Минтруда США, Федеральной комиссии по регулированию энергетики, правительств штатов Гавайи и Индианы, 144 университетов США, 176 зарубежных вузов 21 страны, а также 47 частных компаний из США и других стран.

"Иран принимает участие в продолжающейся кампании злонамеренной киберактивности, направленной против Соединенных Штатов и наших союзников", - говорится в заявлении заместителя министра финансов США по вопросам терроризма и финансовой разведки Сигаля Манделькера.

Через некоторое время после публикации заявления Бермана, на сайте Минфина США появилось сообщение о включении сотрудников "Института Мабны" в американский санкционный список.

Вот вам и мировой "гегемон" в технологиях. Хотя я не специалист, может иранцы и правда очень круты в этой сфере.