Junior IT man. Контент-фильтр. Часть 3

Здравствуйте!

Это предпоследняя часть. В заключительной части будут опубликованы результаты фильтрации.

Напомню о статье – это информация для людей, которые по каким-то причинам не организовали контентную фильтрацию в ОУ (или не довольны уже имеющейся).

Наша цель всегда проходить «проверку контентной фильтрации», так её называют соответствующие органы, то по определению мы и будем создавать «контентную фильтрацию».

К слову, эти проверки проходят спонтанно, даже во время каникул (хотя, возможно, забывает уведомить сама школьная администрация). Вот один из примеров как бывает «Решение № 2-85/2020 2-85/2020~М-70/2020 М-70/2020 от 20 мая 2020 г. по делу № 2-85/2020», хоть это и мягкое решение.

Самое главное - это правильные настройки, присутствие кривой фильтрации не спасет.

Представим, что все условия из предыдущих частей выполнены, теперь можно перейти к внутренним настройкам сетевых устройств.

Лучше делать эти операции в выходной день, дабы не шокировать бухгалтерию (администрацию) отсутствием Инета.

Заранее продумайте план, если не получиться ввести фильтрацию. Действующий маршрутизатор в сторонку и замените его на марку Zyxel Keenetic, если что-то не получиться, просто вернете его в работу.

Некоторые данные идут под грифом «Например», сюда могу входить: названия роутеров, параметры настроек роутеров и т.п - но это не касается четких настроек фильтрации. Если информацию из статьи вы можете переформатировать под свои параметры, то это замечательно, но не игнорируйте обязательные настройки.

Этап №1

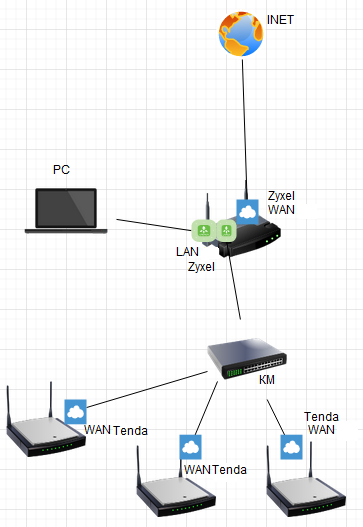

Итак, собираем в одном месте: Административный роутер (Главный роутер), Ученический роутер (Роутер информатики и прочие устройства, требующие контроль), ПК для настройки.

Сокращения:

Zyxel – административный роутер (Главный роутер);

Tenda – ученический роутер (Роутер информатики);

КМ – коммутатор;

* - обязательный параметр;

Соединяем наши устройства по Ethernet для настройки конфигурации NOS (Сетевая ОС):

1. Подключаем ПК в LAN Tenda (сетевые настройки ПК IP 192.168.1.254 и шлюз 192.168.1.1 в зависимости от настроек роутера «по умолчанию») и редактируем параметры (потом другой роутер, если их больше одного). Так как я не могу предугадать какие у вас дополнительные роутеры, то не могу расписать для всех одну инструкцию, но могу написать какие параметры приблизительно должны быть:

. Подключаемся через браузер к конфигурации Tenda (192.168.1.1);

. Вводим логин и пароль (если роутер был сброшен, то смотрим наклейку или всё по стандарту «admin-admin» или «admin-без пароля»);

. Настройка WAN – DHCP или Статика: IP 192.168.0.2, шлюз/gateway 192.168.0.1, DNS 192.168.0.1;

. Настройка LAN – IP 192.168.1.1, маска подсети 255.255.255.0;

. Настройка LAN DHCP – начальный пул и размер пула по вкусу, шлюз и DNS как LAN IP;

. Настройка WLAN – включаем точку, если планируются ученики на беспроводном подключении в иных случаях не включаем /отключаем;

. Save/Apply and Reboot

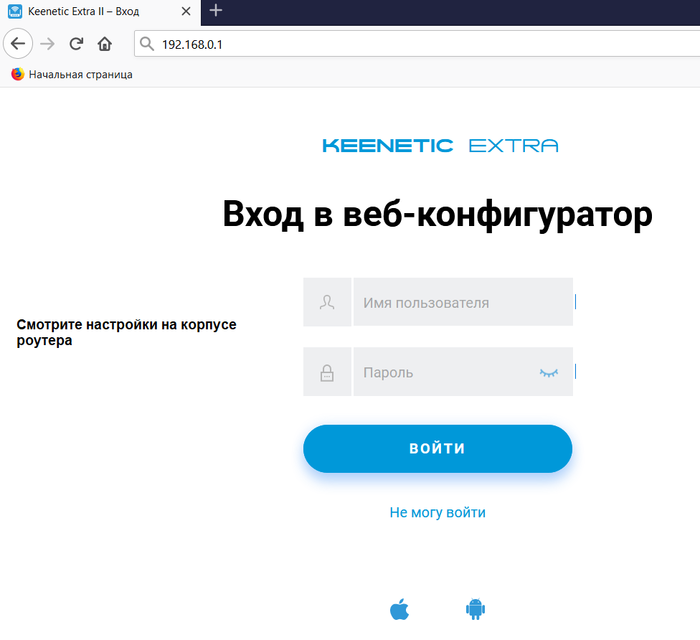

2. Переключаем ПК в Lan Zyxel (сетевые настройки ПК IP 192.168.0.254 и шлюз 192.168.0.1 в зависимости от настроек роутера «по умолчанию»);

3. Соединяем WAN Tenda с LAN Zyxel или через КМ;

4. Подключаемся через браузер к Zyxel Keneetic Extra II (192.168.0.1):

. Вводим логин и пароль (если роутер был сброшен, то смотрим наклейку или всё по стандарту «admin-admin» или «admin-без пароля»);

5. Открываем вкладку «Статус»:

. Убеждаемся, что интернет активен, проверяем параметры подключения;

. Если нет, то идем в «Интернет» - «Проводной» вводим настройки, как на старом маршрутизаторе;

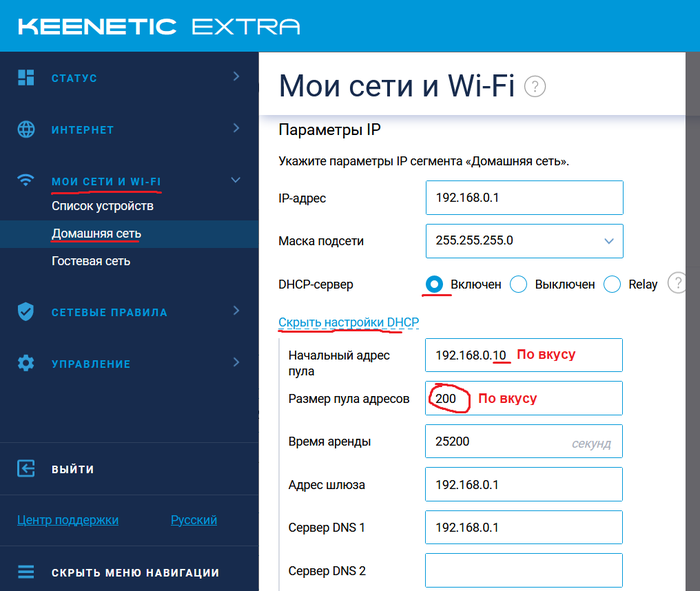

6. Открываем вкладку «Мои сети и Wi-Fi» - «Домашняя сеть»:

. Выставляем параметры IP-адрес 192.168.0.1, маска подсети 255.255.255.0;

. Включаем DHCP автоматически применяться параметры по умолчанию, вы можете увеличить/уменьшить количество хостов (пулов) и сетевой адрес с которого начнется раздача (аренда) для хостов;

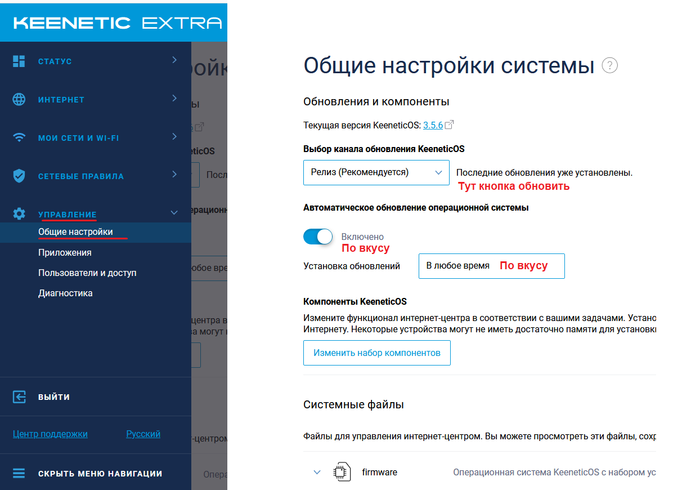

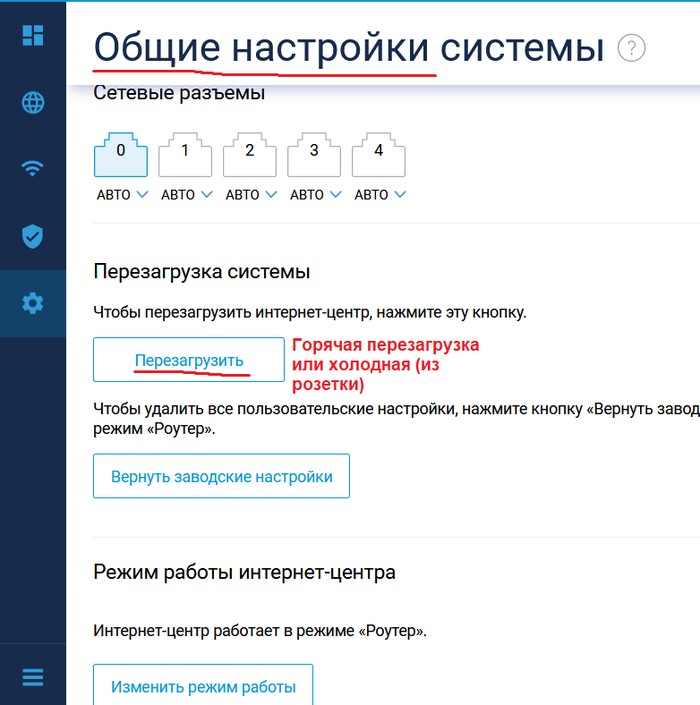

7. Заходим в «Управление» - «Общие настройки»:

. Смотрим, чтобы было последнее обновление (обновляем);

. Редактируем время обновления по вкусу, если есть желание;

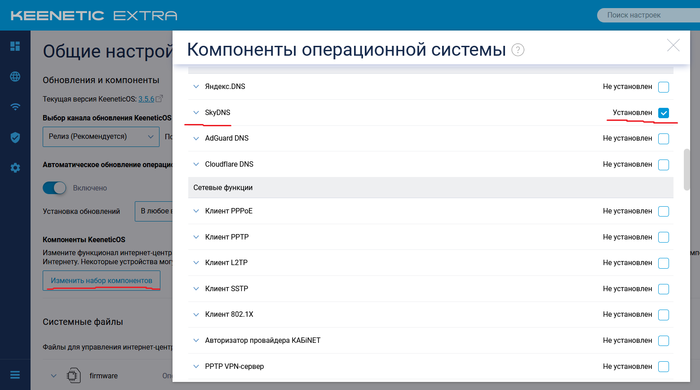

. *Жмем «Изменить набор компонентов» и ищем SkyDNS (или Яндекс.DNS, но тогда нет смысла смотреть инструкцию, скриншоты в статье боевые, а c Яндексом нужно ставить сеть с нуля и нет примеров в скриншотах), должна быть установлена отметка V;

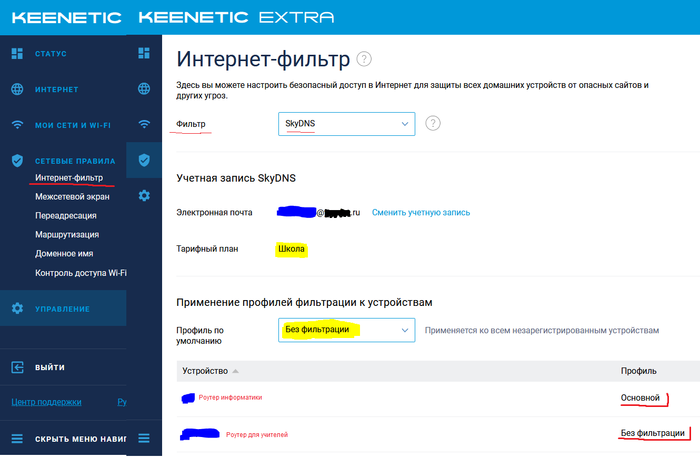

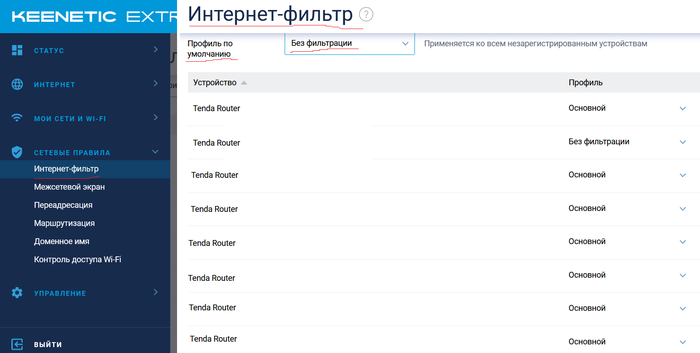

8. *Идем в «Сетевые правила» - «Интернет-фильтр»:

. Выбираем из списка фильтров «SkyDNS»;

. Вводим данные аккаунта – у вас уже должен быть аккаунт Школа платный/демо тариф, если нету, то перейдите на «Этап №2» и выполните настройки;

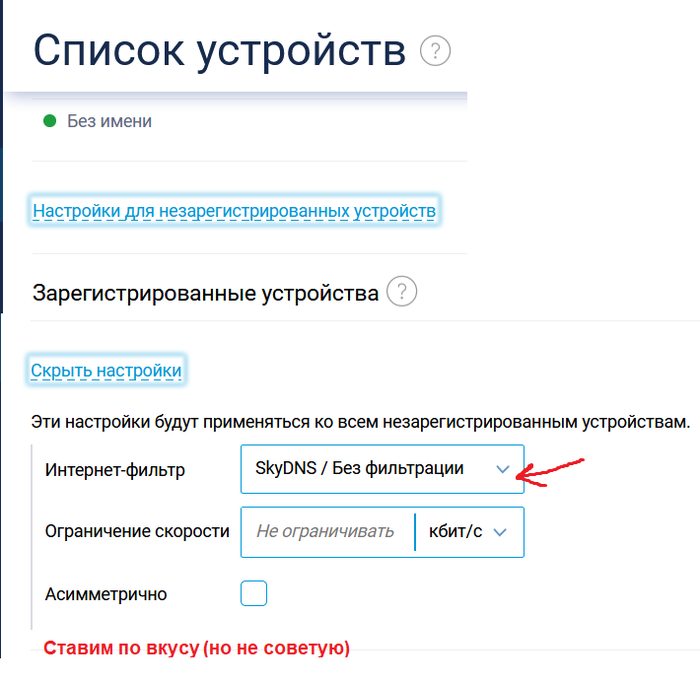

. Профиль ко всем незарегистрированным устройствам по умолчанию «Без фильтрации» (если вы правильно сделали схему сети, то видно где она нужна);

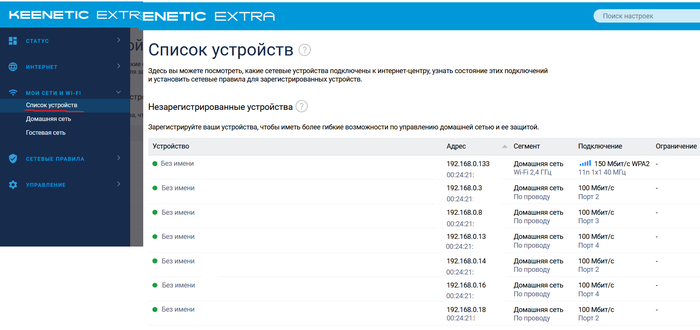

9. *Следуем в «Мои сети» - «Список устройств»:

. Ищем в графе «Устройство» среди незарегистрированных адресов необходимые IP-адреса для блокировки (Tenda 192.168.0.2);

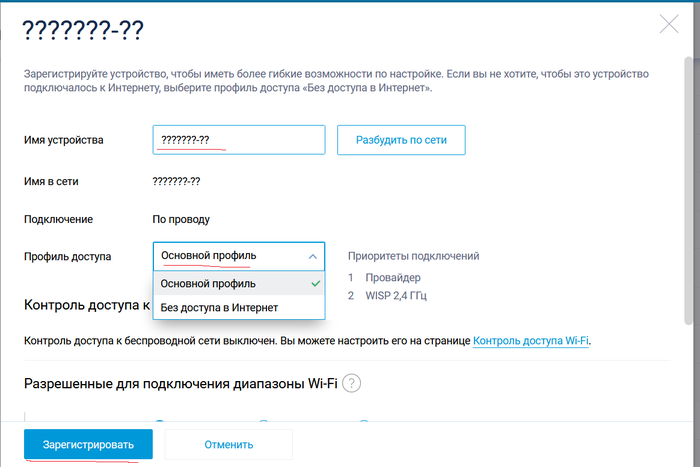

. Выбираем необходимые адреса, указываем название и жмем «Зарегистрировать»;

. Не путайте «профиль доступа» и «профиль фильтрации» это разные функции;

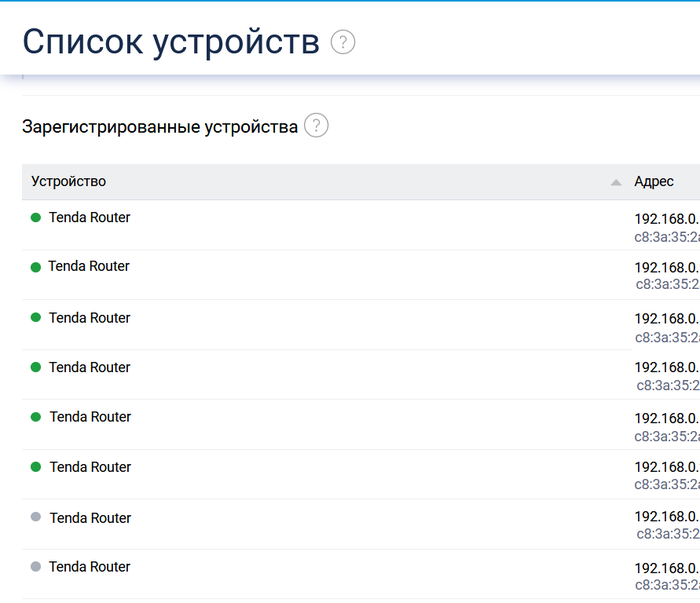

. Крутим к графе «Зарегистрированные устройства» проверяем присутствие необходимых адресов;

. Можно заранее регнуть устройства, которые нужно фильтровать или не фильтровать в зависимости от необходимости;

10. *Возвращаемся в «Сетевые правила» - «Интернет-фильтр»:

. Крутим до «Устройство» и выставляем профиль фильтрации;

. Для неученических устройств можно создать отдельный профиль, например с блокировкой ресурсов по контенту, но это зависит от правил самой школы.

11. Не включайте Wi-Fi на Zyxel, если в этом нет необходимости, зачем лишняя нагрузка на основной маршрутизатор;

Лента скриншотов:

*Этап №2

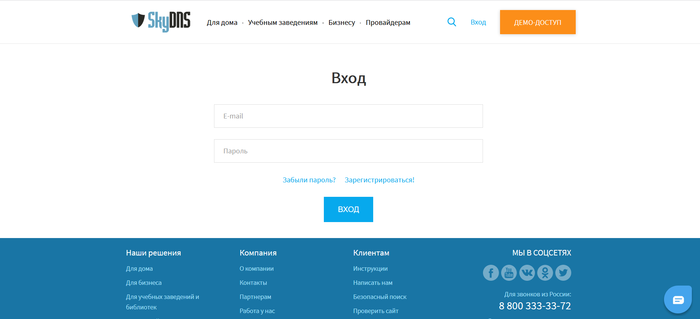

1. Заходим на сайт skydns;

2. Регистрируемся и вводим данные аккаунта;

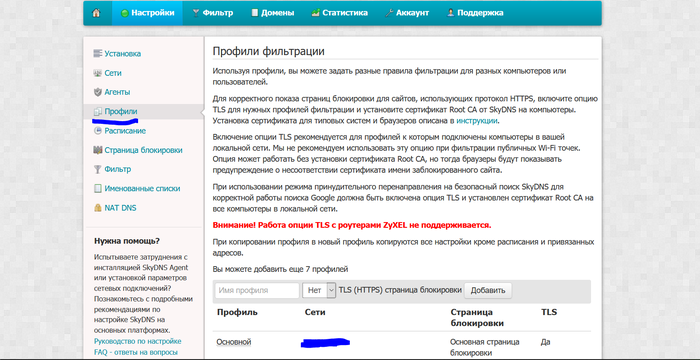

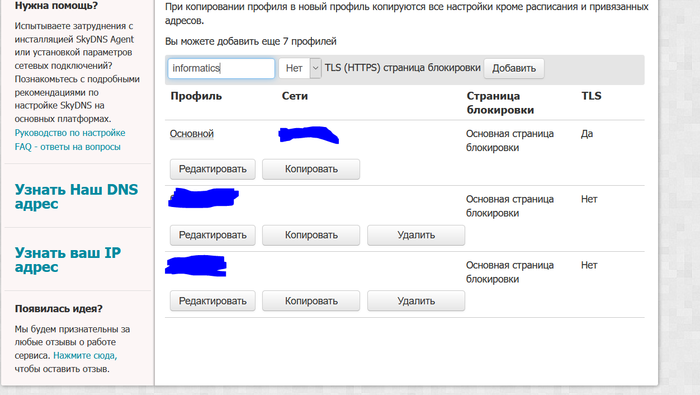

3. Жмем вкладку «Настройки» - «Профили» и создаем название профилей, далее будем указывать правила для них (можно оставить 1 профиль);

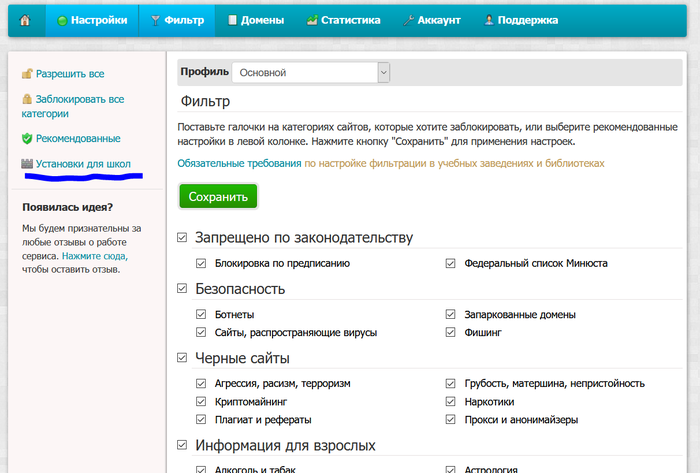

4. Жмем вкладку «Фильтр» и выбираем «Установки для школ» (но это не соответствует всей классификации, будем добавлять):

. Ставим отметки V на всё кроме: «Интернет-библиотеки», «Сайты для детей», «Образование и учебные учреждения»;

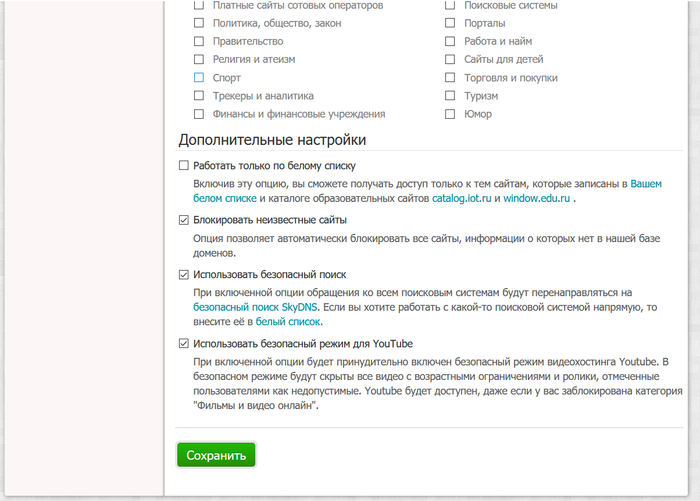

. В «Дополнительные настройки» ставим V на всё, за исключением «Работать только по белому списку»;

. В «Использовать безопасный поиск» выбираем ссылку «белый список»;

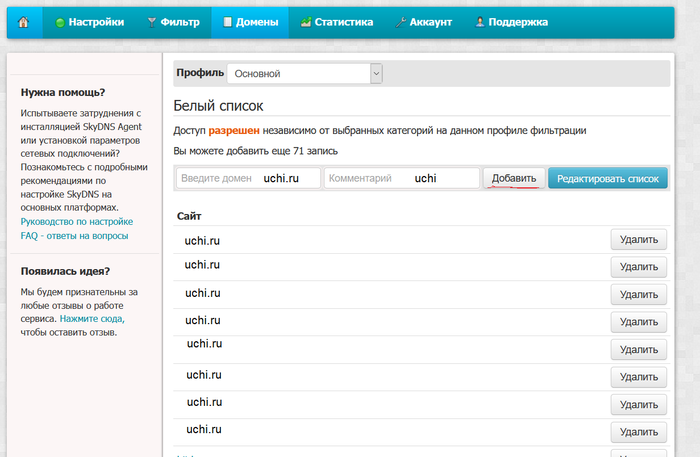

5. В «Белый список» выбираем профиль «Основной», далее просто вводим адреса либо жмем кнопку «Редактировать список» и копипастим сайты из своих списков:

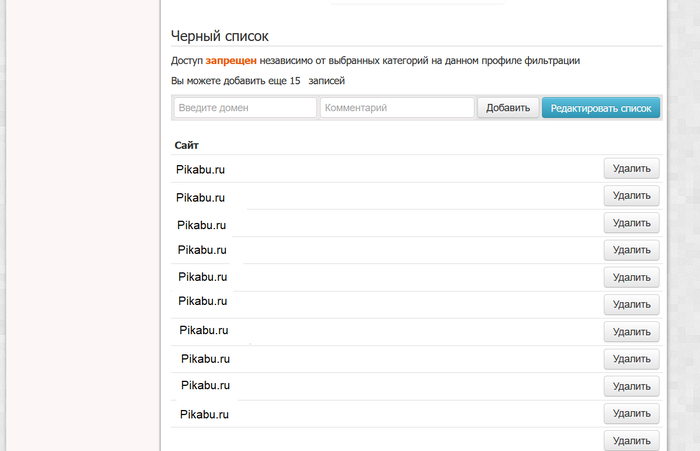

. Крутим страницу и редактируем «Черный список».

6. Для применения настроек на сайте, перезагрузка роутера не требуется, только те настройки которые были во внутренней конфигурации роутера.

7. Попробуйте освоить «Личный кабинет» возможно, найдете что-то интересное, например «Расписание» или «Страница блокировки»

8. Сохраняем весь прогресс и проверяем результат.

Лента скриншотов:

Напоследок могу добавить только то, что сама настройка занимает примерно 15 минут, если уже это делал это раньше (с настройкой 1 ученического роутера и 1 административного).

P.S.: Извиняюсь за возможные ляпы, глаза уже замылило.

P.S.2: Забавные дубликаты.

Телега: @JuniorITman

Zyxel выпустил исправление по безопасности для уязвимости системной учетной записи

Ранее писал пост и статью: Более 100 тыс. файрволов и VPN-шлюзов Zyxel содержали бэкдор-аккаунт

На настоящий момент Zyxel сообщили о выпуске исправления для уязвимости системной учетной записи затрагивающей шлюзы безопасности и контроллеры точек доступа о которой недавно сообщили исследователи из Eye Control Netherlands. Пользователям рекомендуется установить соответствующие обновления микропрограммы (4.60 Patch 1) для оптимальной защиты.

В чем заключается уязвимость?

Уязвимость была обнаружена в системной учетной записи с именем «zyfwp» в некоторых шлюзах безопасности и контроллерах точек доступа Zyxel. Учетная запись предназначена для автоматических обновлений микропрограммы управляемых точек доступа через FTP.

Какие версии уязвимы и что делать?

После тщательного расследования были выявлены устройства затронутые уязвимостью, на которые распространяется гарантия и поддержка производителя, для которых были выпущены микропрограммы для решения этой проблемы. Для оптимальной защиты мы настоятельно рекомендуем пользователям установить обновления для затронутых устройств.

Обратите внимание, что шлюзы ATP, USG, USG FLEX и VPN с более ранними версиями прошивки чем указанные в таблице и серии VPN с SD-OS НЕ затрагиваются.

Техническая документация по патчу исправления

Более 100 тыс. файрволов и VPN-шлюзов Zyxel содержали бэкдор-аккаунт

Более ста тысяч межсетевых экранов, VPN-шлюзов и контроллеров точек доступа от Zyxel содержали жёстко закодированный административный бэкдор-аккаунт, который при случае мог открыть киберпреступникам root-доступ к устройствам через SSH-интерфейс или веб-панель администратора.

Опасную учётную запись обнаружили специалисты компании Eye Control, базирующейся в Нидерландах. Они же порекомендовали владельцам всех затронутых устройств как можно скорее обновить их, поскольку уязвимость действительно крайне неприятная.

Злоумышленники любого уровня — от операторов DDoS-ботнетов, до правительственных кибергруппировок и создателей шифровальщиков — могут использовать обнаруженный бэкдор-аккаунт для проникновения во внутренние сети.

Среди уязвимых устройств есть популярные модели корпоративного уровня от Zyxel. Как правило, такие девайсы используются в частных организациях и правительственных сетях. Эксперты выделили следующие линейки продуктов, владельцам которых стоит опасаться бэкдора:

- ATP-серия — используется преимущественно как межсетевой экран;

- USG-серия — используется как гибрид файрвола и VPN-шлюза;

- Серия USG FLEX — также используется как файрвол и VPN-шлюз;

- VPN-серия — используется исключительно как VPN-шлюз;

- NXC-серия — используется как контроллер точки доступа WLAN.

На сегодняшний день патчи готовы только для ATP, USG, USG Flex и VPN. Согласно официальному сообщению Zyxel, серия NXC получит обновление в апреле 2021 года.

Как отметили исследователи из Eye Control, выявленный бэдор-аккаунт использовал имя пользователя «zyfwp» и пароль «PrOw!aN_fXp». Все выпущенные патчи закрывают этот недокументированный доступ.

«Пароль в виде открытого текста можно было найти в одном из системных бинарников. У аккаунта был root-доступ на устройстве, поскольку он использовался для установки обновлений прошивки», — пишут эксперты в отчёте.

Помогите с роутером

Имеется роутер Zyxel NBG6615 и входящий кабель витая пара 4 жилы. Соединение с интернетом то потухнет то погаснет :(((

Метод научного тыка в настройках не помогает. Как-что-куда? Или кабель на 8 жил тянуть?

Двусторонний VPN на Asus RT-56U и Zyxel Keenetic Lite

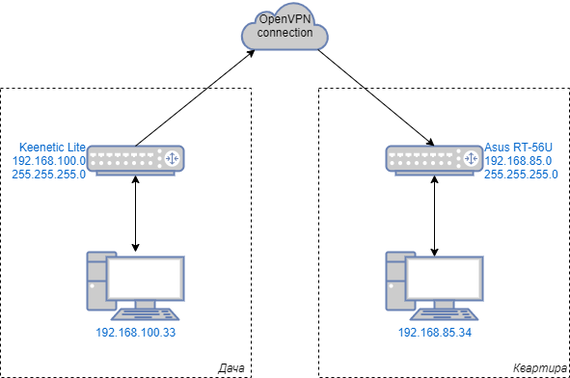

Недавно ушёл с работы. Уехал за город отдыхать. Рукам скучно и они всегда ищут на чём потренироваться. Был вечер и мне написал мой давний приятель по радиоэфиру. Мол, раз ты у нас админ, хоть и в прошлом, то уж точно должен знать, как выполнить тривиальную задачу: необходимо сети дачи и квартиры между собой объединить через OpenVPN. Белый динамический IP существует и даже с двух сторон. Устройства Kennetic Lite и Asus. У него получилась следующее:

Дома поднят OpenVPN сервер на Asus RT-56U и на дачу скопирована конфигурация с ключами. Соединение устанавливается, но он с дачи видит то, что существует дома, а из дома - не видит дачи.

Как ни пытался он из дома достучаться до дачи - никак. Ничего умнее не придумал, как создать сервер PPTP на Keenetic Lite и для доступа из дома через роутер подключаться на дачу. Теперь он видел сеть, которая существует на даче, но при этом весь интернет трафик заворачивается на дачу.

Требуется же сделать так, чтобы сети были общие, а в интернет все ходили по своим коннектам. Задача, на мой взгляд, плёвая и решалась мной обычно не дольше, чем за десять минут. Из которых пять уходило на заполнение задачи.

Вот только что-то пошло не так. То ли кризис на мировых биржах, то ли ураган за окном, то ли коронавирус. С сетевым оборудованием Asus не работал уже сотню лет и, если честно, то не особо мне с ним хочется работать. Мне дали доступ ко всему оборудованию и я приступил в ночи. Первое, что посмотрел, что у нас происходит в таблицах роутинга. Keenetic при подключении получает push от Asus и добавляет в свою динамическую таблицу правильно:

192.168.85.0 255.255.255.0 10.8.0.2

то есть за полученным адресом 10.8.0.2 существует домашняя сеть 192.168.85.0/24.

Смотрю на то, что со стороны Asus и не вижу ни созданной сети OpenVPN 10.8.0.0 255.255.255.0 10.8.0.1, ни 192.168.100.0 255.255.255.0 10.8.0.2. Вижу только 10.8.0.0 255.255.255.0 * (дефолтный маршрут).

Вебинтерфейс Asus при всей своей красоте очень скучен для настроек. Бился с ним долго и не получил никакого результата. За окном дождь превращался то в крупу, то в снег, а ветер хлестал по окнам. Полистал форумы. Написано, что если что-то и можно сделать, то исключительно через SSH. Включил. Посмотрел настройки через консоль. Добавил клиентский файл для включения роутинга с прописанной сетью. В логах ошибки нет, но не подключает он его. Совсем. И так крутил, и сяк крутил. Умаялся. На часах был третий час. Ушёл спать.

Сдаваться не хотел. Сказал человеку всё, что думаю, что Asus скорее всего имеет на своём борту урезанный OpenVPN, поэтому через него не получится. Решил отдохнуть от задачи. Дел в доме до фига, в том числе и от этого сильного ветра.

У меня получалось установить соединение и в ручном режиме добавить рутинги. Сеть за Keenetic'ом была видна, но после добавления правил файрвола для ICMP, TCP, UDP. После разрыва соединения маршруты необходимо было писать заново.

Выходные прошли и тут решил попробовать сделать иначе. Раз доступен PPTP, то следует изучить его. В консоли по настройкам оного ничего (повторяю по буквам: НИ-ЧЕ-ГО) нет. Кроме общих файлов секретов.

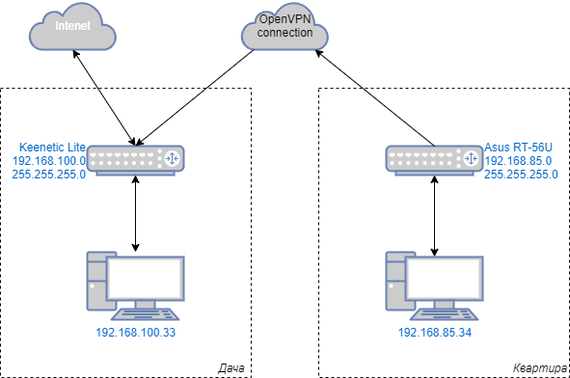

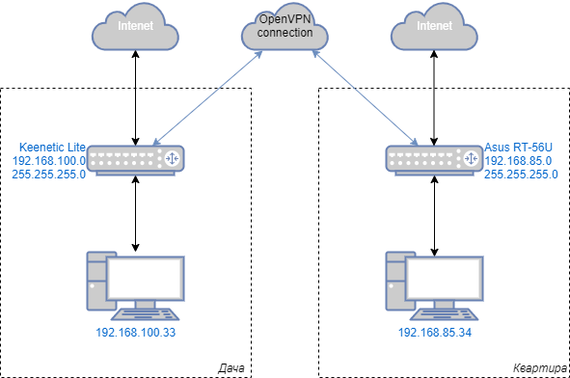

Изучил настройки подключения клиента PPTP в вебе и понял, что можно указать сеть клиента при подключении, что и сделал. Добавил на Keenetic те же правила файрвола и... сеть за ним стала доступна, но ввиду отсутствия галки у default route, который используется для проброса всего трафика до квартиры, на Zyxel пришлось добавить статические маршруты для этого соединения с указанием подсети 192.168.85.0 255.255.255.0, а в шлюзе оставил пустоту, интерфейс мной был указан PPTP (по названию соединения). Трафик начал ходить в обе стороны, интернет у каждого роутера свой. Задача выполнена полностью и правильно. Себе на пиво заработал.

Подытожу: на стороне сервера Asus RT-56U необходимо создать PPTP сервер, создать подключение, в свойствах которого необходимо указать сеть, находящуюся за этим соединением при подключении в формате подсеть/маска (192.168.0.0/255.255.255.0).

На стороне Zyxel Keenetic: создать соединение с реквизитами. заданными на PPTP сервере и не использовать его для выхода в интернет. Для добавить в маршруты сеть, находящуюся за PPTP-сервером для этого подключения, поставив галку автоматическое создание при подключении. И создать правила файрвола для этого соединения, где необходимо разрешить нужные вам протоколы ICMP/TCP/UDP и прочее.

Человек доволен, что ему пока не придётся менять сетевое оборудование. Мне же урок, что всякая железка может иметь свою реализацию, которая может не отвечать общепринятым стандартам.

Угадайте звездного капитана юмористической команды «Сборная Красноярска» по описанию одного из участников

Ну что, потренировались? А теперь пора браться за дело всерьез.

Умирает роутер ZyXEL.

Добрый день!

На данный момент в наличии имеем роутер

ZyXEL Extra 2. Примерно месяц назад упала скорость при соединении по Wi-Fi, когда дома, к роутеру всегда подключены 2 мобильника, иногда подключается ноут. Роутер покупался примерно год, полтора назад на замену Asus. Вообще при тесте скорости, раза с третьего показывает скорость провайдера, но по факту странички открываются очень долго, даде бывает пишет что нет интернета, хотя показывает хороший уровень сигнала по Wi-Fi. Результат одинаковый как на 2.4 ГГцитак и на 5 ГГц. До этого по подобной причине были заменено 2 роутера D-link, один Asus. Симптомы у всех были одинаковые. Опять покупать новый роутер или что то можно еще сделать? Прошивку обновлял, сбрасывал настройки.