Вирус-шифровальщик

Друзья! Прошу помощи!

В непростое для всех нас время, пришла беда откуда не ждали.

Кроме бушующего короновируса и других гадостей поймала вирус-шифровальщик.

Зашифрованы все файлы и базы 1с. "Для расшифровки файлов пишите на джаббер: jackpot@jabber.cd (можно в оффлайн)".Злоумышленники на сообщения не отвечают.

Бэкапов по своей глупости не сделала.

dr.web сказали, что шифрование одним из вариантов Trojan. Encoder.10178.

Надеюсь на сообщество Пикабу. К кому обратиться, что делать и как расшифровать?

Всем спасибо!

Вирус Rensenware, требующий сыграть в игру, чтобы расшифровать ваши файлы

Давайте запустим вирус, который зашифрует все файлы, но вам не придется платить за их расшифровку биткоинами, а всего лишь... поиграть в простенькую игру и набрать 200 миллионов очков.

Когда ты задрессированный админом секретарь

Пару лет назад поймала наша секретарь шифровальщика с почты. Ну поймала и поймала, ну смотрела как файлики исчезают, а на их месте появляются другие... весело. Только вот работать не с чем, нужных документов в этом бардаке не найти.

Что ж, бэкап моё всё. Компа зачистил, восстановил доки. Секретаря и всех остальных за одно закошмарил этим случаем, пообещал торжественно остановить службу резервного копирования(лукавил конечно, я без бэкапа никуда) и пригрозил, что доки они восстанавливать по памяти будут.

Прошло два года спокойствия, периодически напоминал всем про тот случай, чтобы были внимательны и не открывали подозрительные файлы из вложений, а все подозрительные письма пересылали мне для контроля. Усилил всё инструкциями с картинками, где на примерах показывал как выглядят подозрительные письма.

Всё вроде хорошо, вирусов запущенных нет, на почту периодически валятся подозрительные письма, к слову и с вирями тоже. Молодцы! Значит работа была проведена не зря, сознательность в коллективе повысилась.

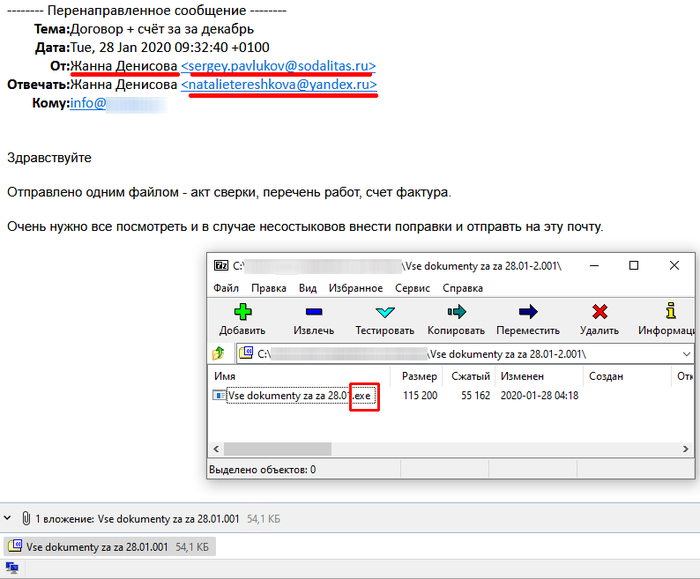

И тут звонит мне секретарь, говорит, я тебе переслала письмо, что-то не могу распечатать документ, блокируется он чем-то. Открываю почтового клиента, а там...

Т.к. опыт прошлых лет не прошел даром, экзешник не отработал и был остановлен UACок на стадии запуска. Почему не антивирусом?. Да потому, что его там нет. Тому есть причины.

Для тех кто не нашел логики в мною подчёркнутом и выделенном в двух словах, что на скриншоте. Жанна Денисова с почты Сергея Повлюкова, а ответ хотела бы получить на почту Натальи Терешковой, зарегистрированную на Яндексе. В тексте письма нет ни слова об организации, которую представляет Жанна. Ну и вишенкой на торте, классика, упакованный в архив исполняемый файл(программа). Все перечисленное конечно не говорит о том, что это вирус, но однозначно, такое письмо должно вызвать у вас подозрения.

В заключении, призываю всёх быть внимательными и не повторяйте ошибок нашего секретаря. И помните, самый хороший антивирус это мозг).

Музей "Пети"

У нас с моим руководителем как-то раз зашла речь о вирусах и он показал мне своеобразный "музей":

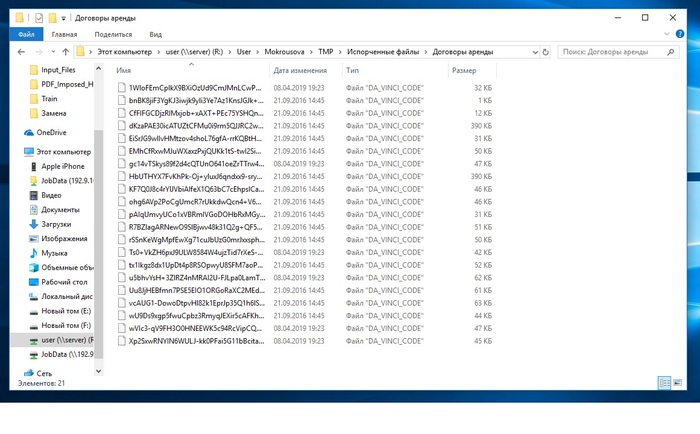

В 2016ом году бухгалтер открыла письмо со спамом (наверное, худшее, что могло бы произойти с бухгалтером ыы) и заразила огромное количество файлов вирусом Petya. Это червь, который шифрует сперва файлы на жёстком диске, а затем данные, необходимые для загрузки системы. В результате все хранящиеся на компьютере файлы становятся недоступными. Затем программа требует денежный выкуп в биткоинах за расшифровку и восстановление доступа к файлам (на самом деле расшифровать файлы невозможно и вирус нацелен не на денежный выкуп, а на нанесение массового ущерба).

По всей видимости в панике она "наследила" и в других папках, файлы которых так же следом зашифровались.

Теперь все эти мумии валяются в отдельной папке и не представляют никакой угрозы.

ЗЫ: подход с юморком - тип заражённых файлов "DA_VINCI_CODE" =D

"crypted034"-Чума уходящего года!

Добрейшего времени суток. Вчера столкнулся с такой проблемой, как вирус, тройян-шифратор "crypted034". Объясню более подробно.

Этот вирус, как и все остальные подобные вирусы, шифрует файлы, такие как ms office, pdf, некоторые папки и т.д. В общем все то, с чем в основном работают компании. После того, как данные зашифрованы появляется текстовый файл (который, кстати, появляется во всех папках компьютера) в котором описано, что вы должны скинуть определённую сумму денег (биткойнов) на определённый кошелёк, после чего вам придёт дешифратор.

Самое главное это то, что вирус совсем молодой (пару месяцев отроду) и информации о нем очень и очень мало.

Пару фактов о нем:

1. Он рассылается по почте (как и большинство вирусов), но рассылка происходит в большинстве случаев на организации (видимо расчет на то, что шансов получить оплату за дешифратор больше).

2. Вирус присылается в виде платежной квитанции, выписки-счета, корпоративного предложения и т.д., при это в письме просят перенаправить это письмо сразу на директора, главного бухгалтера или другого руководителя.

3. Пишут в основном со взломанных электронных ящиков, или с ящиков распространённых контрагентов компании, в которой вы работаете (ip-телефония, типа какой-нибудь лицензии на 1С, коммерческой предложение по ЦОДу и т.д.)

4. Скорость распространения: Просто колоссальная (на пример у нас за 20-25 минут после открытия сотрудником файла с вирусом, зашифровались данные не только на компьютере сотрудника, но и более 70% на сетевом диске (а это примерно 250-280 Гб информации), не смотря на настроенное делегированние доступа. Все пошло под снос.

5. Антивирусники именно на этот вирус вообще не ругаются (по карай не меря Каспер)

Конечно, оплата дешифратора не даёт гарантию на то, что он расшифрует все документы, да и пришлют ли его вообще. Поэтому путем тыка было установлено:

1. Вирус победить можно, только откатившись до точки восстановления на ПК (хотя это и не описано не на одном форуме.

2. Локальный поиск зараженного файла бесполезен (изначально пытались найти и удалить, чтобы предотвратить дальнейшее распространение).

3. Если вы точно знаете, что на компьютере есть точка восстановления, но средства восстановления её не ищут, то не пугайтесь, это все вирус)) Пару раз перезапустите средства восстановления и все появиться (по край не меря на windows 7 так сработало).

Ну вообщем все, что я хотел рассказать. Будьте внимательны и осторожны при открытии фалов из неизвестных источников. Не отключайте антивирусы и делайте бэкапы и снепшоты.

P.S. Сильно не ругайтесь, писал с патчкорда)

Всем добра!

Forest - шифровальщик

Добрый день, добрые пикабушники.

Уповаю на добрых людей, беда посетила сегодня меня.

Сегодня придя на работу, увидал на сервере я, что он зашифрован.

Шифровальщик forest. Штудирую интернет в поисках решения, но ничего не попадает на глаза.

Работаю техником в поликлинике, серверов конечно не касаюсь, но инженер тоже пока не справляется:((

Извиняюсь за ошибки, сам недавний пикабушник, зарегался даже ради просьбы о помощи.

Надеюсь на силу пикабу и что найдется решение!

Тут еще появилась инфа, что конкретнее это - GlobeImposter 2.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

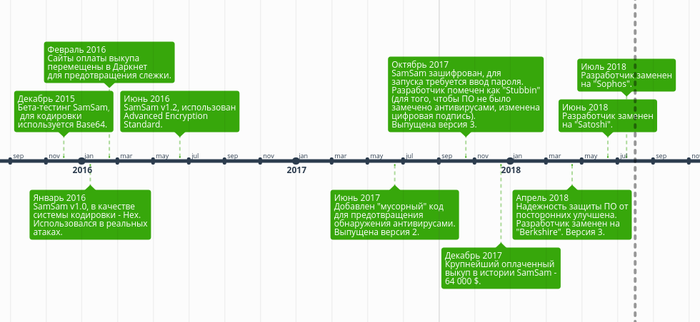

Создатель вируса-вымогателя SamSam заработал 6 млн $

Сейчас существует множество вирусов-вымогателей. В Даркнете их огромное число, причем суммы крутятся немаленькие - SamSam является тому примером.

Новое исследование показало, что вирус-вымогатель SamSam с декабря 2015 года (дата запуска вируса) собрал от своих жертв около 6 миллионов долларов.

Исследователи из Sophos отслеживали кошельки BITCOIN, которые были указаны для сбора средств, и, вероятно, принадлежали злоумышленникам. В итоге оказалось, что авторы SamSam получили более 5,9 млн $ только от 233 жертв, и это при постоянно растущей прибыли, которая на данный момент составляет около 300 000 $ в месяц.

«В общей сложности мы определили 157 уникальных кошельков, с которых отправлялись выкупные платежи, а также 89 незавершенных операций», - говорится в новом отчете Sophos.

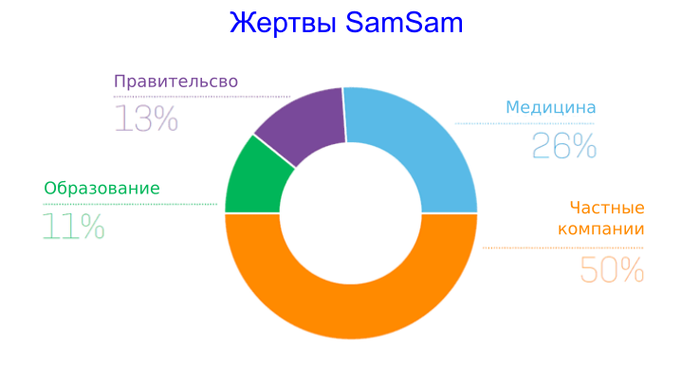

SamSam атакует

На самом деле данный вирус не является таким, как многие другие. SamSam отличается от остального вредоносного ПО тем, что не распространяется на незапланированных жертв, которые получат ПО посредством спам-рассылки или другим способом. Вместо этого злоумышленники выбирают потенциальные цели и заражают системы вручную, точно зная, что их "клиент" заплатит кругленькую сумму.

Атакующие сначала взламывают учетные данные одного из устройств - либо брутфорсом, либо посредством ложной страницы авторизации. Затем на компьютере разворачивается сам SamSam, который впоследствии "размножается" - перебирается на другие компьютеры, подключенные по локальной сети.

В отличие от других известных вирусов-вымогателей, таких как WannaCry и NotPetya, SamSam не включает в себя какие-либо возможности для самопроизвольного распространения. Вместо этого каждое действие тщательно планируется самими разработчиками.

После того, как локальная система полностью захвачена, ПО затем шифрует данные системы и требует выкупа, обходящемуся жертве в кругленькую сумму (более 50 000 долларов) в BITCION, после чего предоставляются ключи дешифрования.

«Многоуровневая система приоритетов гарантирует, что ПО сначала зашифровывает наиболее ценные данные, а лишь в самом конце - системные файлы Windows. Этот метод имеет несколько преимуществ. Во-первых, такой способ дает больше шансов на то, что жертве придется заплатить - к моменту обнаружения ПО все нужные файлы уже будут зашифрованы. Во-вторых, благодаря системе аналитики определяется стоимость выкупа, что тоже играет немаловажную роль.»

SamSam тщательно выбирает целевую жертву

Начиная с декабря 2015 года SamSam нацелился на некоторые крупные организации, включая Департамент транспорта штата Колорадо, несколько больниц и учебных заведений, таких как Государственный университет штата Миссисипи.

До сих пор наибольший выкуп, выплачиваемый отдельной жертвой, оценивается в 64 000 долларов - это значительно большая сумма по сравнению с другими вирусами.

Поскольку жертвы SamSam не видят другой возможности для восстановления своих зашифрованных файлов, кроме оплаты, им приходится отправлять выкуп - естественно, это делает атаку более успешной.

По словам Sophos, 74% известных организаций-жертв, идентифицированных охранной фирмой, базируются в Соединенных Штатах, а другие - в Канаде, Великобритании и на Ближнем Востоке.

Для защиты от этой угрозы пользователям и организациям рекомендуется регулярно выполнять резервное копирование, использовать многофакторную аутентификацию, ограничивать доступ к Интернету и постоянно обновлять стоящее на устройствах программное обеспечение.