Немного о DDoS атаках

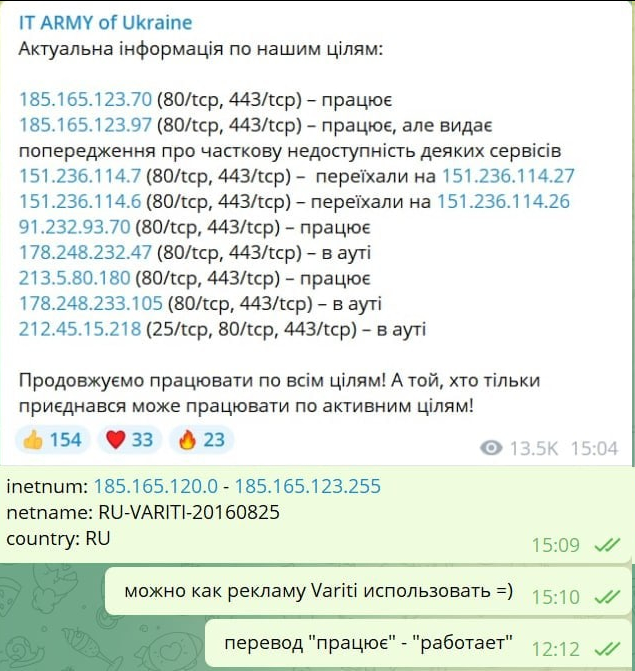

Подписался на телеграм канал "кибервойска", они там сайты дудосят тупым скриптом на питоне. и каждое утро прилетает сообщение - кого сегодня дудосить.

Знаете же, DDoS-атака это когда на один сайт с большого количества компьютеров направляют поток запросов, так что атакуемый сайт не может

выгрести из льющегося на него говнищаотвечать нормальным пользователям

И вот, как-то вижу сообщение. В примерном переводе: все молодцы, вот эти сайты лежат, а вот эти не получается повалить, давайте напряжемся и сосредоточимся на них.

Я захожу, сайты работают. Смотрю IP... и вижу, что IP принадлежит Variti, сервис защиты от ДДоС (типа Cloudflare, Qrator).

Пост не является рекламой (для этого и привел название трех разных сервисов), просто отмечаю, что облачные сервисы защиты от DDoS работают, хотя никогда не дают 100% гарантии.

DDoS атаки по России. Расследование атаки на наш проект

Привет!

Решил рассказать как мы расследовали DDoS атаку на свой проект. Это не реклама моего проекта, просто хочу поделиться тем, как это работает. Так что упоминать что за проект не буду. Возможно, механика этой атаки поможет кому-то справиться с атакой на его проект.

Думаю, многим Пикабушникам может быть не известно что такое DDoS атака или они представляют это примерно. Ну если вы не айтишник, конечно. Расскажу просто и понятно: смысл атаки в том, чтобы закидать сервер (сайт) ненужными запросами, чтобы он просто физически не успевал отвечать на все запросы и в итоге был недоступен. Обычно это делается с множества зараженных устройств, которые в один момент вместе начинают делать запросы, а их хозяева об этом даже и не знают.

Зачем это делают? Ну, так можно "уронить" сайт конкурента и получить преимущество. Ведь пользователи не будут ждать, пока сайт оживет, они уйдут к конкуренту. А того, кто заказал атаку потом фиг найдешь. Атакуют то устройства, что заражены, а не сам заказчик.

А еще это могут делать, чтобы предотвратить распространение или нераспространение информации. Именно по этому многие СМИ в России попали под атаки. Те, кто вообще ничего не пишет про известные действия, либо те, кто высказывается "за".

Вернемся к теме. В один момент мы заметили, что сайт сильно тормозит и даже иногда недоступен. Стали разбираться. Оказалось, что на сайт приходит больше 2 миллионов запросов в день на адреса типа https://сайт/?CszXcMgwhNGzq3YfY. Буковки после знака "?" всегда разные.

Угу, значит атакующие решили не просто открывать сайт, а еще и с уникальным адресом, чтобы наша кэш-система (а это специальная такая штука, которая позволяет не выполнять код на сервере каждый раз, а, если ничего не меняется, просто отдавать сразу готовую страницу), постоянно пропускала запрос и сервер был сильнее нагружен ненужными вычислениями.

Стали изучать логи доступа и обнаружили, что трафик идет со многих сайтов. В интернете есть такая клевая штука как HTTP referer, это такой специальный заголовок в запросе на сайт, который рассказывает ему с какого сайта пришел запрос. Сайты заражаются каждый день и добавляются, но на текущий момент - вот список этих сайтов (конкретно сегодня я не проверял все, может какие то уже и вылечили):

Лучше не открывайте их, это просто для информации! Если вы можете как то связаться с администрациями этих сайтов, то сообщите им, пожалуйста, что их взломали и заразили.

5sfer .comКак я заметил, сайты построены на системе WordPress, так что следите за своими сайтами на этой CMS, если у вас такие есть. Видимо, там есть неопубликованные уязвимости.

vituo .by

d-d-d .spb .ru

language .az

priboi .news

proputeshestvie .ru

gzocm .ru

picworld .ru

gelengizer .ru

ilike .guru

lnvistnik .com .ua

vsfedotov .com

prosvetlenie .pro

eraofunity .world

propestit .ru

jantrish .com

imda .uz

criminology-center .org

navremy .ru

csedu .ru

obu4alka .ru

autotopik .ru

линуксблог .рф

graj .by

sn-portal .ru

coinspaidmedia .com

yanva .ru

subcultures .wiki

bibl20 .ru

gazeta-vestnik .com .ua

media-zvezda .ru

krutomama .ru

vlg-34 .ru

Зайдя на сайты и посмотрев что там происходит мы не ожидали, что сайты открываются и через минуту зависает браузер. Стали изучать код и нашли сам скрипт вируса. Он без всяких ограничений в бесконечном цикле бомбордирует запросами множество сайтов самых разных СМИ и блогов России. Но списка сайтов для атаки нет нигде в коде.

Изучая скрипт мы нашли адрес сайта, с которого берется список сайтов, на которые нужно слать запросы. Вот он: aHR0cHM6Ly9qcXVlcnkuZnJhMS5kaWdpdGFsb2NlYW5zcGFjZXMuY29tL2pxdWVyeS5qc29u

Айтишники могли сразу понять что это такое. Для тех, кто не понял, поясню. Это закодированный через алгоритм Base64 адрес сайта. Можно расшифровать например тут base64decode.org.

Но я расшифрую для вас: https://jquery.fra1.digitaloceanspaces.com/jquery.json

Адрес притворяется популярной библиотекой у разработчиков jquery, в надежде на то, что его не заметят или, как минимум, не сразу найдут. Если открыть ссылку, то там нас встречает еще один непонятный для не айтишников текст. (Открыть можно, там нет ничего страшного).

Там закодированные в том же Base64 адреса сайтов, на которые нужно вести атаку.

Надеюсь, этот пост поможет в отражении атаки тем, кто тоже есть в списке атакуемых сайтов, если по каким-то причинам им так и не удалось справиться с атакой. Что конкретно с этим всем делать администраторы и сами прекрасно знают.)

Спасибо за внимание!

UPD: вставил пробелы в списке зараженных сайтов, чтоб редактор сам не превращал их в ссылки. Этот список для того, чтоб, если есть контакты с владельцами, им могли сообщить о проблеме, а не для того, чтоб посещать эти сайты.

Владельцам облака, который содержит список для атаки ботнета был отправлен запрос на эту тему в специальную форму на сайте. На текущий момент (24 апреля 2022 г.) ответа не поступало.

DDoS-атаки и DNS. Простое правило безопасности, которое мало кто использует

Бурные события последних месяцев безусловно затронули интернет. Российские ресурсы подверглись атакам, интенсивность которых ни в какое сравнение не идет с предыдущими периодами. Нападению подвержены в первую очередь сайты органов власти, СМИ и банки. Например, на портал Госуслуг обрушились десятки кибератак мощностью 1 Тбайт/с, а количество всех атак давно перевалило за тысячу. РБК сообщает, что 7 марта в DDos-атаке было задействовано 3,5 млн устройств. Выбранный в качестве жертвы ресурс может быть атакован в течение целого рабочего дня, а одна из недавних атак длилась более 6 дней.

Ситуация обостряется еще и тем, что с российского рынка ушли и продолжают уходить иностранные компании, разрабатывающие корпоративные средства безопасности. Более того, меняется и характер атак. По оценке Лаборатории Касперского пользователи сталкиваются с “постоянным усложнением ландшафта угроз и расширением поверхности атак: злоумышленники используют разные тактики и техники, в том числе, комбинированные, и стремятся проникнуть в инфраструктуру компании-жертвы через разные точки входа”.

Не обходят вниманием хакеры и крупнейших регистраторов и держателей сервисов. В результате происходили падения сайтов множества компаний, которые казалось бы ни при чем, но их накрыло, как говорится “взрывной волной”. И в этой связи важно заметить, что об угрозе нападения на регистратора, являющимся также держателем DNS-серверов, мало кто задумывается – все привыкли, что DDoS’ят конкретный сайт, ну, на крайний случай хостера. Но чтобы атаковали серверы DNS? Звучит необычно.

Как бороться с этим явлением?

Уточним, мы говорим не о том, как бороться с атаками (хотя с ними тоже надо бороться), а как превентивно реагировать на атаку DNS-хостинга. Думаю, многие дадут схожий ответ — используйте резервный DNS, что даст вам гарантию доступности сайта по этому параметру близкую к ста процентам. То есть, в случае атаки на DNS-серверы основного провайдера, ваш сайт будет использовать резервные ресурсы.

Какие DNS-серверы назначить основными и какие резервными каждый решает для себя сам. О том, как выбрать DNS-хостинг мы написали ранее в одноименной статье и там же приводим список из более десятка провайдеров (а по всему миру их тысячи). В качестве важного дополнительного совета говорим, что резервный DNS лучше брать у зарубежного представителя с распределенной по всему миру сетью серверов, с балансировкой трафика — вероятность одновременной и успешной атаки на такую сеть стремится к нулю.

Ну, а что касается защиты от атак, то стоит выбирать технически грамотного хостинг-провайдера, который сможет снизить негативное воздействие от паразитных запросов.

Правда есть и другие способы, которые возможно вам не очень понравятся, тем не менее упомянем их. Сайт Avito, например, не пускает к себе заграничный трафик. Это тоже метод борьбы, но на наш взгляд слишком радикальный. Особенно, если учитывать, что объемы использования VPN-сервисов в последнее время значительно выросли. Yota, например, сообщает, что с начала года количество пользователей VPN-сервисов увеличилось более, чем в 50 раз.

Менее радикальный способ — подключить защиту для вашего ресурса. На рынке есть как и Российские компании (DDoS-GUARD, Куратор), так и зарубежные. На практике, дешевле обходятся зарубежные, например, Cloudflare, однако, платить им нужно в долларах. Российские же защиты обойдутся раз в 10 дороже. Ценники, само собой, зависят от ваших объемов и требований.

Цена вопроса

Если вы решили обезопасить бизнес и зарезервировать DNS, то во сколько это обойдется? Есть провайдеры, которые предоставляют DNS бесплатно, но тут как обычно с любым бесплатным сервисом — повезет/не повезет. Можно заказать и платные услуги. Зарубежный сервис стоит $5-10 в месяц за несколько доменов. В России примерно та же вилка, приведем для справки наш тариф — от 300 рублей в месяц за домен.

Выводы

Очень кратко:

а) Посчитайте возможные материальные и имиджевые убытки, которые могут нести, допустим несколько часов простоя вашего сайта, связанные с атакой на DNS-серверы регистратора;

б) Если убытки превышают производственные или денежные затраты на резервирование DNS, то соответственно стоит позаботиться о резервировании;

в) Primary DNS выбирайте у известного российского провайдера, а Secondary — у заграничного, и желательно облачного.

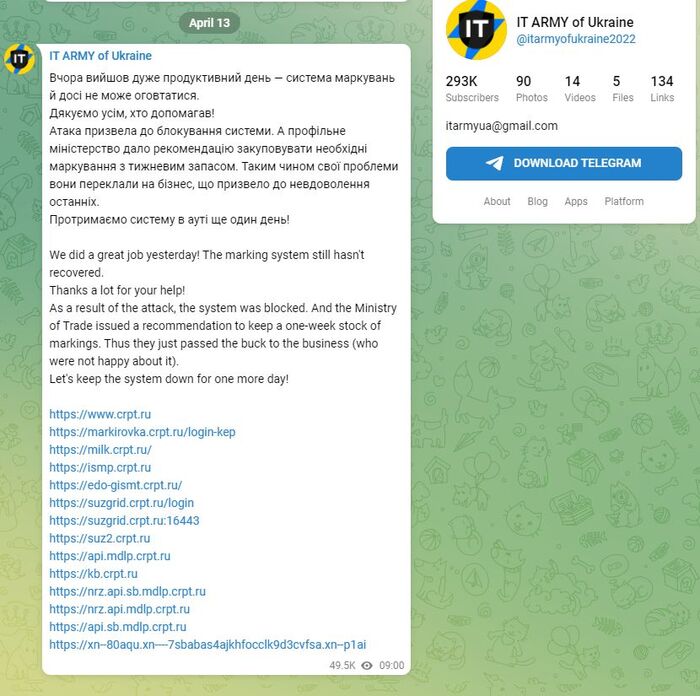

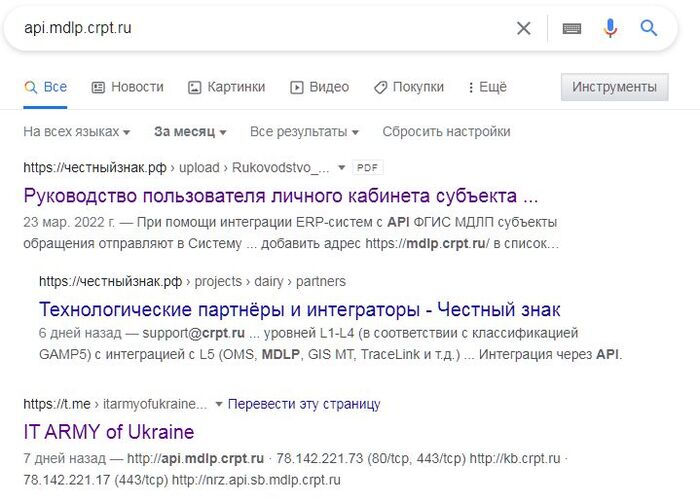

Маркировка "Честный Знак" под украинским DDOS?

Последние несколько дней провизоры не могут скормить Честному знаку несколько документов. Полез разбираться - не может установить соединение с api.mdlp.crpt.ru. Полез погуглить, что за проблемы с ним, и гугл при поиске за месяц мне выдал мне третьей ссылкой группу в ТГ, в которой на украинском и английском языке координируют атаки на российские сервисы. Банки, службы доставки, кинотеатры... Да все подряд.

Вот ссылка (не рекламы ради) https://t.me/s/itarmyofukraine2022, полистайте может найдете причину почему у ваших юзеров что-то не работает.

Хочу обратиться к украинцам, в частности к IT-шникам. В частности к тем кто в этом участвует Какого хрена? На кой черт вы портите жизнь рядовым гражданам?

К кому это вызовет неприязнь и ненависть - к власти или к тем кто это устраивает?

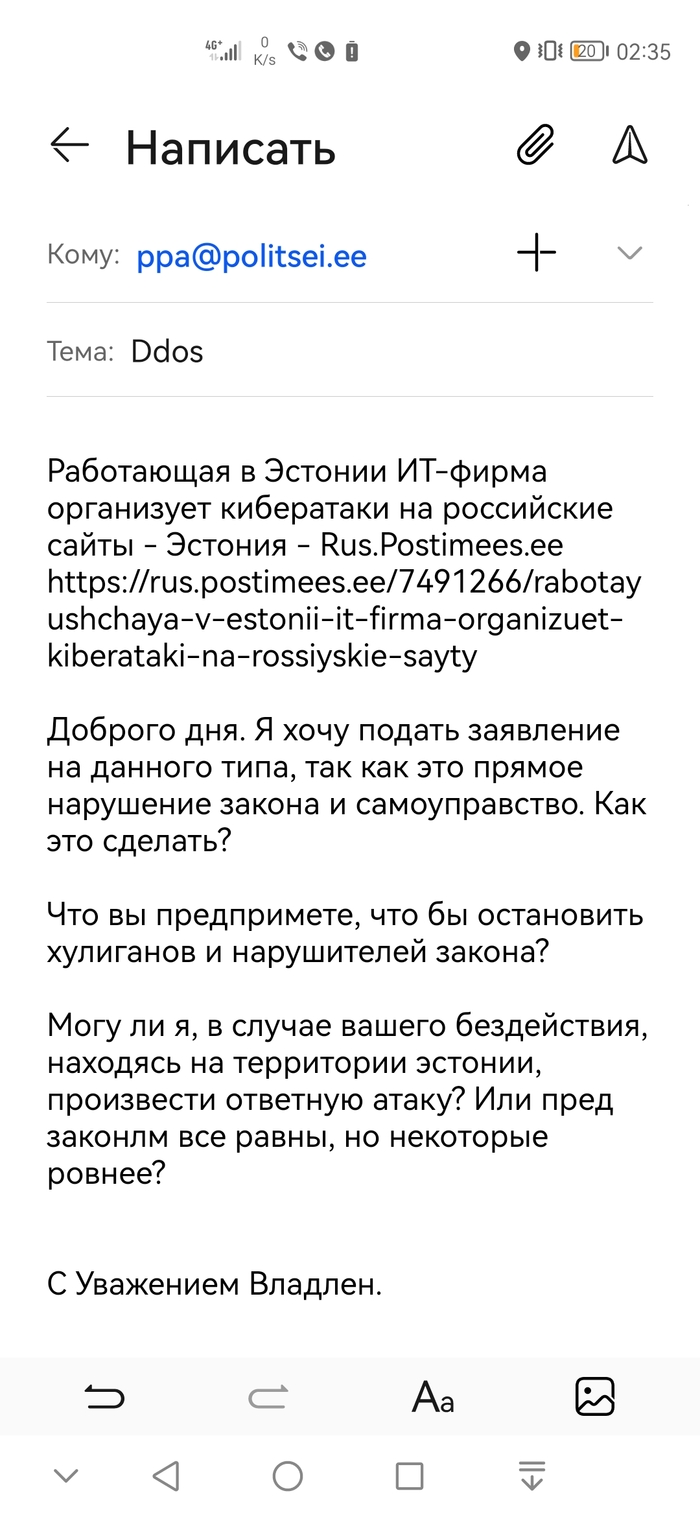

Пред законом все равны, но некоторые....Работающая в Эстонии ИТ-фирма организует кибератаки на российские сайты

«Наша большая цель — дать домохозяйке из Техаса возможность открыть ноутбук и начать кибератаку на Россию двумя щелчками мыши». Так описывает свою новую работу действующая в Таллинне ИТ-компания, которые считают своим кровным делом организацию кибератак на Россию.

Руководитель украинского стартапа Hacken Дмитрий Будорин и его команда работают в сфере кибербезопасности, в основном обеспечивая безопасность криптовалют. Однако, когда рабочее время заканчивается, компания превращается в разрушающую российское киберпространство группу хакеров, цель которой — нанести вред работе российских сайтов, пишет Postimees со ссылкой на CoinDesk.

Вторжение России в Украину заставило мирных жителей взяться за оружие, чтобы защитить свою страну. Но этим не ограничилось. Это также активизировало всемирную киберармию хакеров, которые по-своему мстят России, в цифровом мире. В эту армию также входят 70 сотрудников Hacken. «В первый день войны мы решили, что пришло время открыть [наш] фронт», — объяснил Будорин CoinDesk во время видеозвонка.

Но как это сделать? Еще до войны у Hacken был инструмент для стресс-тестирования серверов, предназначенный для проверки устойчивости к DoS-атакам. Цель DoS-атаки — обвалить сайт, отправив сразу большое количество поддельных запросов.

Но когда вспыхнула война, Hacken превратил свой софт disBalancer в кибероружие для «DDoS-атак на весь российский интернет», пояснил Будорин.

По словам главы компании, их приложение было загружено более 55 000 раз и в настоящее время около 5000 компьютеров активно и скоординировано используют его для DoS-атак против России. «DisBalancer в настоящее время развивается, чтобы стать еще более умным инструментом, включая обход CAPTCHA-тест (инструмент идентификации пользователя — прим.ред.)», — пояснил Будорин.

В своей борьбе с Россией Hacken далеко не одинок. Ту же миссию выполняют украинская ИТ-армия, белорусская киберпартизанская группа, всемирные хакерские группировки, такие как Anonymous, Squad 303 и многие другие.

«Сообщество Hacken на связи с другими хакерскими коллективами, такими как украинская ИТ-армия, которая была создана по призыву министра цифровой трансформации Украины Михаила Федорова», — сказал Будорин, добавив, что они все-таки не контактируют с Anonymous.

Главная контора в Эстонии

Поддержка Hacken для Украины не ограничивается организацией кибератак. «У нашей компании был финансовый буфер. Мы пожертвовали около 260 000 долларов со счета [компании] в различные фонды», — сказал Будорин. Деньги пошли в основном в фонд «Вернись живым», который за первый месяц войны собрал более 400 биткойнов, или более 16 миллионов евро, для украинской армии.

Хотя штаб-квартира Hacken находится в Эстонии, большинство ее сотрудников проживало в Украине. По словам Будорина, он рекомендовал работникам покинуть страну за десять дней до начала войны, но поскольку люди не ждали нападения на всю страну, многие отказывались уезжать или не брали с собой семьи.

Сейчас компания пытается оставшихся в пучине войны работников переселить в западную Украину, что сложно, поскольку некоторые люди больше не могут переезжать. «У них также не всегда есть подключение к интернету. Иногда во время звонка говорят, что извини, у нас тут авианалет, надо идти в подвал, через час перезвоним», — рассказал Будорин.

Продуманное действие

Неясно, сколько людей в настоящее время воюет с Россией на кибер-фронте, но сообщество, похоже, довольно большое. Например, Telegram-канал украинской ИТ-армии насчитывает более 300 000 человек. Это также канал, на котором ежедневно публикуется список новых целей атак.

С момента запуска канала 28 февраля в список целей вошли официальные сайты Кремля, Федеральной службы безопасности (ФСБ), правительственные сайты, лояльные правительству СМИ, местные органы власти, РЖД, крупнейшие российские банки, Московская биржа, платежная система «Мир», нефтегазовые компании и многое другое.

Многие из этих сайтов были отключены на некоторое время. В середине марта даже Министерство цифрового развития России было вынуждено признать, что российские порталы подвергались атакам в два раза больше, чем раньше. «Мы занимаемся беспрецедентными кибератаками против властей. Если раньше мощность атак достигала в пике 500 ГБ, то сейчас — 1 ТБ», — сообщило 17 марта Минцифры России.

Источник: https://rus.postimees.ee/7491266/rabotayushchaya-v-estonii-i...

От себя:

По данному вопросу, я уже написал письмо в полицию. Считаю что такие действия и заявления, должны преследоваться по закону, а иначе нахуй он (закон) нужен?

Готовы к Евро-2024? А ну-ка, проверим!

Для всех поклонников футбола Hisense подготовил крутой конкурс в соцсетях. Попытайте удачу, чтобы получить классный мерч и технику от глобального партнера чемпионата.

А если не любите полагаться на случай и сразу отправляетесь за техникой Hisense, не прячьте далеко чек. Загрузите на сайт и получите подписку на Wink на 3 месяца в подарок.

Реклама ООО «Горенье БТ», ИНН: 7704722037

Один из легких способов узнать реальный IP адрес сервера

Прошлой грустной ночью я гулял по интернетам и наткнулся на весьма простой и, в большинстве случаев, действенный сервис.

Наверняка, кто интересовался, как узнать IP адрес сервера, знают про методы проверки DNS записей, поддоменов, хедеры почты и всякие сервисы подобные shodan.io.

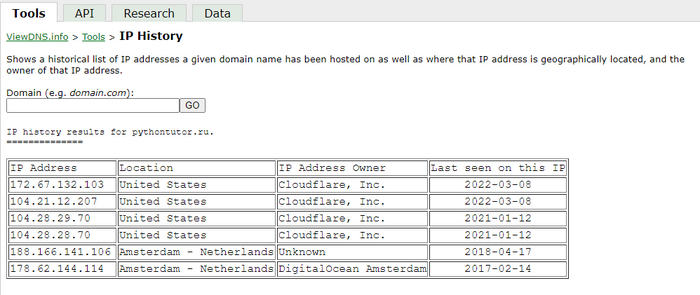

Я для себя открыл сайт viewdns.info, а если более точно, то сервис, который шерстит архивы ресурсных записей домена. Возьмем в пример сайт бесплатного курса по программированию на python - pythontutor.ru

Проверяем записи: А, NS

pythontutor.ru. 300 IN A 104.21.12.207

pythontutor.ru. 300 IN A 172.67.132.103

pythontutor.ru. 3494 IN NS amanda.ns.cloudflare.com.

pythontutor.ru. 3494 IN NS seth.ns.cloudflare.com.

Понимаем, что сайт находится за CF-ом. Идем на viewdns и смотрим историю записей:

Видим 4 IP CF-а и 2 IP хостинг провайдера digitalocean, переходим по ip адресам 178.62.144.114 и 188.166.141.106 нас редиректит на сайт pythontutor.ru. Да, это могут быть прокси сервера или балансеры, но проект маленький и вряд ли там будет какая то highload инфраструктура.

По крайней мере я сделал для себя такой вывод банально по простому фактору - попробовал постучаться по ssh

ssh 188.166.141.106

The authenticity of host '188.166.141.106 (188.166.141.106)' can't be established.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

X@188.166.141.106's password:

ssh 178.62.144.114

The authenticity of host '178.62.144.114 (178.62.144.114)' can't be established.

Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

X@178.62.144.114's password:

Как вы могли бы заметить, там нет ни вайтлиста по IP адресу, да и доступ по паролю не отключен.

Я тестировал на разных доменных именах, но не у всех была история изменений, точной причины их отсутствия я, увы, не знаю.

Если кто то несведущий дочитал до конца и ему непонятно, чем может грозить скомпрометированный IP адрес сервера, находящийся под CF-ом, я поясню, - самый простой пример, это DDoS атака. Если атака будет проводиться по домену, то сначала весь трафик будет фильтровать Cloudflare, а затем поступать на сервер. Атака же на сам сервер по IP адресу минует CF и сервер, по факту, не защищен. Хотя может быть еще сетевой экран на уровне хостера, но все же.

Спасибо за внимание.