Direct Connect. Дисишка. Локалка и люди. Стронг и все-все-все.

Олдфаги, ещё помните такое? Представьте, на просторах Интернета оно ещё живое и всеми конечностями держится за своё существование. Как именно — вопрос отдельный.

Я тут на досуге решил научить работать DC через TLS. А что? Инфы на хабах полно, а протокол текстовый, читается Яровой, при необходимости, влёт.

В-общем, модно и злободневно.

Итак, что нужно, чтобы задействовать шифрование в Direct Connect?

Для этого требуется, во-первых, ADCs хаб (NMDCs хабов не существует).

Строго говоря, можно использовать и обычный ADC хаб, но с непредсказуемым результатом.

Во-вторых, нужен современный правильно настроенный DC клиент. Стронг не подойдёт, ага.

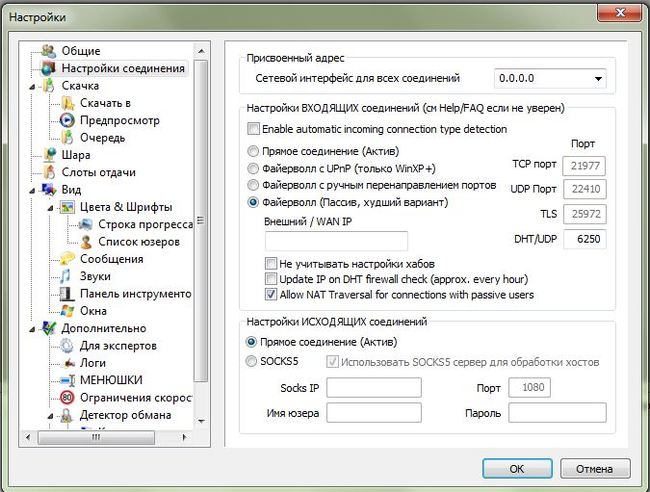

Как настроить DC клиент для работы на ADCs хабе?

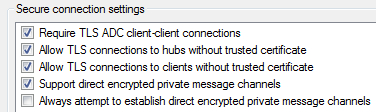

В настройках клиента нужно заглянуть в раздел Encryption, он же Security & certificates или Безопасность.

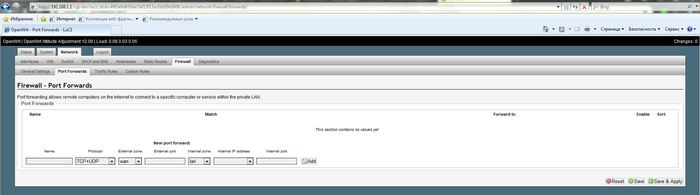

Излишне упоминать, что при использовании активного режима TCP порт для TLS также должен быть проброшен.

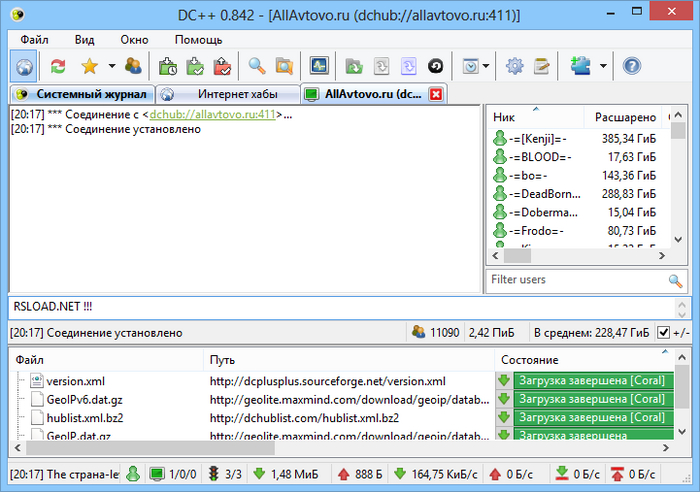

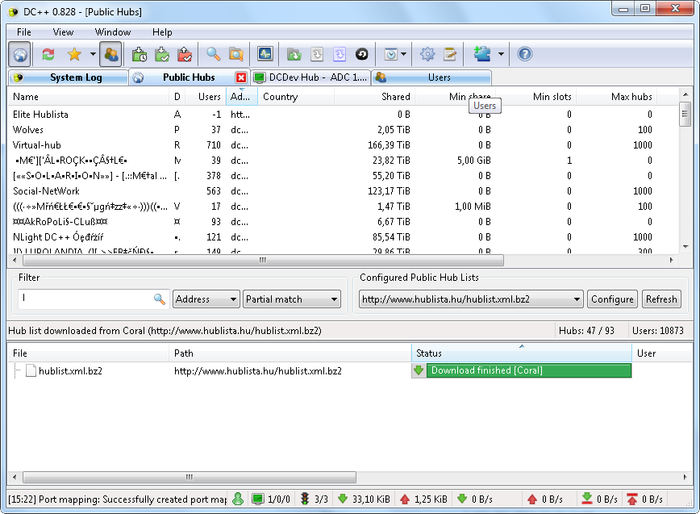

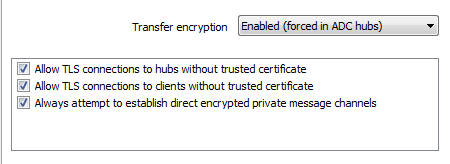

DC++

Обратите внимание, личные сообщения также можно отправлять по зашифрованному каналу, "мимо" хаба.

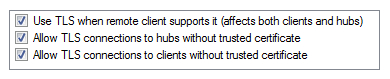

AirDC++

Самый наглядный. Он покажет, если клиент, с которым Вы устанавливаете защищённое соединение, не настроен должным образом. Тоже умеет шифровать личные сообщения.

ApexDC++

Самый невнятный. По состоянию на сегодняшний день добиться с его помощью соединений только по зашифрованному каналу не представляется возможным.

Так или иначе, это лучший вариант для использования вместо напрочь устаревшего StrongDC++.

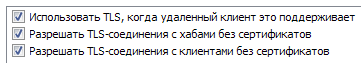

FlylinkDC++

Самый строгий и самый неадекватный. Перевод опций безопасности (как и в AirDC++) ошибочен, а по умолчанию клиент игнорирует безопасные соединения и разрешает обычные, что...неразумно.

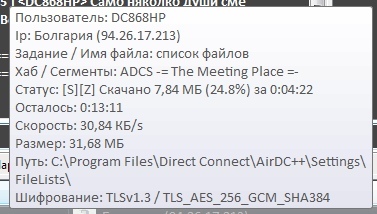

В случае успешной установки соединения с помощью TLS (например, при скачивании файллиста) колонка Cipher или Шифр в окошке передач будет заполнена.