Виды информационной безопасности

В наше время информационная безопасность стала одной из наиболее актуальных тем. С каждым днем количество информации, которая хранится в сети, растет, и это приводит к увеличению угроз безопасности. В данной статье мы рассмотрим основные виды информационной безопасности, чтобы помочь вам лучше понять, как обезопасить свои данные.

Физическая безопасность

Физическая безопасность – это один из основных видов информационной безопасности. Она связана с защитой технических средств, на которых хранится информация, от различных видов атак. К таким средствам относятся серверы, компьютеры, носители информации и т.д.

Основной задачей физической безопасности является защита этих средств от кражи, вандализма и других форм физического насилия. Для достижения этой цели могут использоваться различные методы, например, установка видеонаблюдения, биометрическая идентификация, ограниченный доступ к помещениям и т.д.

- Конфиденциальность

Конфиденциальность – это второй основной вид информационной безопасности. Она направлена на защиту конфиденциальной информации от несанкционированного доступа. К такой информации относятся, например, банковские данные, медицинские записи, данные о клиентах и т.д.

Одним из методов защиты конфиденциальности является шифрование информации. Другой метод – контроль доступа, который может быть реализован с помощью различных методов аутентификации, например, логинов и паролей, биометрической идентификации и т.д.

- Интегритет

Интегритет – это вид информационной безопасности, который направлен на сохранение целостности информации. Цель данного вида безопасности – защита от несанкционированного изменения, удаления или повреждения информации.

Одним из методов защиты интегритета является контроль целостности данных. Другим методом является использование различных форм хэширования и подписывания, которые позволяют проверять, не были ли данные изменены.

- Доступность

Доступность – это вид информационной безопасности, который направлен на обеспечение доступности информации. Это важный аспект информационной безопасности, так как от него зависит работоспособность системы и возможность ее использования.

Для обеспечения доступности информации могут использоваться различные методы, например, резервное копирование данных, дублирование систем, сетевые механизмы балансировки нагрузки и т.д.

- Аутентификация и авторизация

Аутентификация и авторизация – это вид информационной безопасности, который связан с идентификацией пользователей и контролем их прав доступа. Аутентификация позволяет установить личность пользователя, а авторизация – определить, какие действия он может совершать.

Для обеспечения аутентификации и авторизации могут использоваться различные методы, например, логины и пароли, биометрическая идентификация, смарт-карты и т.д.

- Защита от вредоносного ПО

Защита от вредоносного ПО – это важный аспект информационной безопасности, который направлен на защиту компьютерных систем от различных видов вирусов, троянов, червей и других вредоносных программ.

Для обеспечения защиты от вредоносного ПО могут использоваться различные методы, например, антивирусные программы, брандмауэры, системы обнаружения вторжений и т.д.

- Социальная инженерия

Социальная инженерия – это вид информационной безопасности, который связан с использованием социальных навыков и техник для получения несанкционированного доступа к информации. Например, атакующий может попытаться убедить пользователя предоставить ему доступ к конфиденциальной информации, используя методы манипуляции и обмана.

Для защиты от социальной инженерии необходимо проводить обучение пользователей, которое поможет им понимать риски и уметь распознавать попытки мошенничества. Подписывайся на наш телеграм канал, в котором ты можешь повысить свои знания и навыки ИБ.

В заключение, информационная безопасность – это сложный и многогранный процесс, который требует комплексного подхода и использования различных методов и технологий. Защита информации – это постоянный процесс, который требует внимания и усилий, но оно того стоит, так как от этого зависит безопасность как отдельных пользователей, так и всего сообщества в целом. Надеемся, что данная статья помогла вам лучше понять, какие виды информационной безопасности существуют и как они работают.

Надеемся, что данная статья поможет вам стать более осведомленными в вопросах информационной безопасности и поможет вам защитить ваши данные и информацию.

7 инструментов моделирования кибератак для повышения безопасности

🔗 Infection Monkey — это инструмент с открытым исходным кодом, который нужно использовать, чтобы протестировать свою инфраструктуру, работающую в Google Cloud, AWS, Azure или других площадках.

🔗 Threatcare — эффективный инструмент для проверки контроля, выявления потенциальной угрозы и предоставления информации за считанные минуты.

🔗 NeSSi2 — это симулятор сетевой безопасности, с помощью которого осуществляется проверка алгоритмов, обнаружение вторжений, сетевой анализ, автоматические атаки на основе профилей и т. д.

🔗 CALDERA — это инструмент эмуляции противника.

🔗 Foreseeti — позволяет виртуально атаковать вашу инфраструктуру для оценки и управления подверженностью риску.

🔗 AttackIQ — одна из популярных масштабируемых платформ для проверки безопасности, позволяющая повысить безопасность вашего центра обработки данных.

🔗 XM Cyber — это автоматизированное расширенное решение для моделирования устойчивых угроз (APT).

Взломали телегу

Пост-предупреждение, хотя знаю, что тут уже не раз про подобное писали.

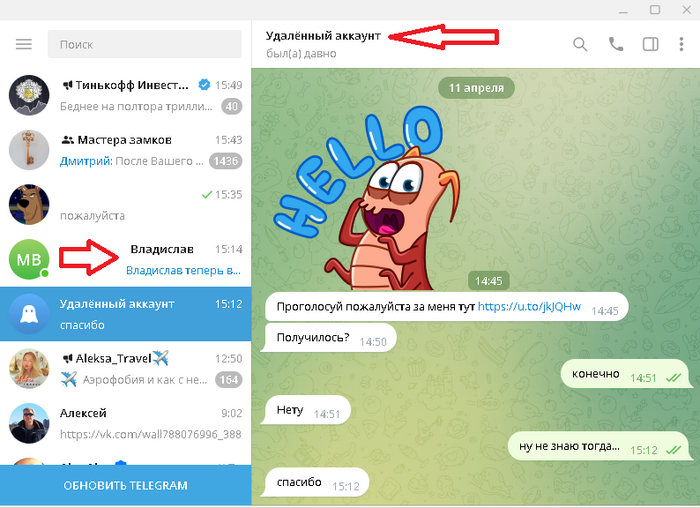

Сегодня от сына в телеграм приходит сообщение с просьбой проголосовать за него где то. Но мы с ним чаще в вайбере переписываемся, если нужно. Ссылка ведет на сайт, где предлагают авторизоваться через телеграм. В общем вот так на скрине это выглядит.

Разумеется ни по какой ссылке я не пошел, я конечно дурачек, но не на столько. Открыл ссылку в виртуальной машине. Произошла переадресация на сайт, где предложили авторизоваться через телегу для голосования. Дальше не пошел разумеется, нафиг надо, да и нет на виртуалке телеги, она предназначена как раз для тестирования разного заразного добра, стерильный бокс так сказать.

Написал сыну в вайбер, что походу его телегу сломали, он сменил пароль, и стало это выглядеть вот так:

Аккаунт, с котрого мне писали сменил статус на удаленный, а от телеги пришло уведомление, что сын теперь в телеграм.

Да, забыл сразу написать, номер телефона в свойствах фейкового аккаунта был правильный, сына, а после того, как он сменил статус на удаленный, телефон написано скрыт.

Ну в общем чего сказать то хотел, будьте бдительны, не суйте свой пинг в незнакомые порты, предохраняйтесь.

Взломщики

Первый пост, чукча не писатель, сильно не пинайте.

2008г. Командировка. Утром приезжаем с напарником в город Х. Подготовка для введения объекта в эксплуатацию. Работы много, сроки максимально сжатые. Сразу на объект. Закончим поздно, потому звоню уже знакомому риэлтору с просьбой что то подыскать на несколько суток. Есть квартира, пятиэтажка, 2х комнатная, хороший ремонт. Дабы не тратить время договариваюсь пересечься недалеко от объекта. Оплатив аренду мне вручается ключ, записываю адрес. Заканчиваем в 22.00. Уставшие и ужасно голодные заезжаем в супермаркет и набираем в кулинарии пакет еды и по паре банок пива. Паркуем машину возле дома. Обычная серая пятиэтажка, лампочка в подъезде не работает, на этажах свет еле-еле (видимо лампочки через диод). В предвкушении отличного ужина после трудового рабочего дня с едой, ноутбуками и сумками с одеждой в руках взбираемся на наш этаж. Квартира слева. Ключ с небольшим усилием проворачивается в замке, открывается дверь, ничего практически не видно, выключатель сходу не обнаруживается. Подсвечивая экраном кнопочного телефона шарю по стене продвигаясь постепенно вглубь. Смутное подозрение сразу же вызвала вешалка на стене заполненная одеждой. Да где ж этот выключатель. Обувь, старая дорожка и внезапно ударивший в нос "аромат старости" заставили замереть на месте. Товарищ в дверях начинает что то говорить, но я резко делаю ему предупреждающий знак рукой и прикладываю в полуобороте палец к губам. Тссс! Прислушавшись, сквозь гробовую тишину, через несколько секунд слышу сопение изнутри квартиры. Несколько секунд ступора... Всхрапывание! Тут уже мгновенно все понял и напарник. В доли секунды ретируясь на площадку тихонько прикрываем двери. Самое время резко потеряться. Не тут то было. Ключ не проворачивает замок обратно! Что делать... Не бросать же двери открытыми, да ещё и ночью. Но и с хозяевами встречаться никак не улыбается. Последствия вырисовывались разные, но самый вероятный исход казался в тот момент совсем уж неприятным. Поднимаем сумки теперь точно уже на наш этаж (оказывается изначально перепутали третий с четвертым). Спускаюсь назад, приоткрыв маленькую щель в дверях нажимаю на звонок. Ничего. После нескольких попыток и десятков томительных секунд послышались наконец какие то звуки. В два прыжка на носках взлетаю на пол этажа выше и задерживаю дыхание. В проёме двери появляется голова заспанного деда в возрасте за 70. Раскрыв дверь и удивлённо посмотрев по сторонам он постоял секунд 10. Вечность. Двери закрываются, мы выдыхаем. Занавес.

ПС: Видимо у застройщика была задача сдать квартиры с входными замками, но вкладываться никто не стал. Поставили подешевле. На просторах интернета нашёл похожий злополучный ключ и замок (возможно кто знающий конструкцию замка подскажет, как так вышло).

История моя, тег моё. Всем спасибо)

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

10 лучших хакерских гаджетов

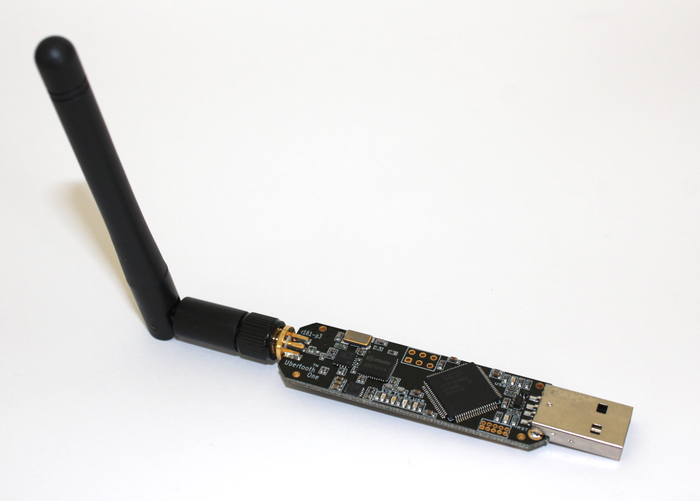

1) Ubertooth One

В отличие от перехвата данных в сетях Wi-Fi, который легко устроить с ноутбука с подходящим беспроводным адаптером, анализ эфира Bluetooth — задача куда более сложная. Вернее, была сложной до выступления Майкла Оссмана на конференции ShmooCon 2011 (видео доклада — youtu.be/KSd_1FE6z4Y), где он представил свой проект Ubertooth. Оцени разницу. Промышленное железо для BT-эфира можно было приобрести за суммы, начинающиеся от 10 000 долларов. Майкл рассказал, как собрать подходящий девайс, стоимость которого не превышает ста баксов. По сути, это USB-донгл с возможностью подключения внешней антенны, построенный на процессоре ARM Cortex-M3. Адаптер изначально разработан так, чтобы его можно было перевести в режим promiscuous, в котором возможно пассивно перехватывать данные из Bluetooth-эфира, передаваемые между собой другими девайсами. Это важная опция, потому что большинство донглов обращает внимание лишь на то, что адресовано именно им, игнорируя все остальное, — причем повлиять на такое поведение нельзя. В случае с Ubertooth One можно беспрепятственно перехватывать фреймы из Bluetooth-эфира, причем использовать для этого привычные утилиты вроде Kismet. Можно девайс собрать самому, если руки растут из нужного места, или же купить готовое к использованию устройство в одном из авторизированных магазинов.

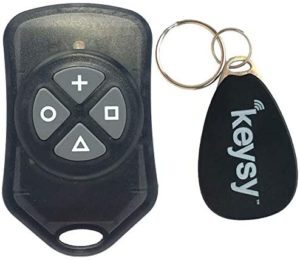

2) Keysy RFID

Keysy - это RFID-дубликатор, который может быстро копировать RFID-карты и брелоки. Keysy позволяет копировать до 4 учетных данных RFID (125 кГц). Затем вы можете использовать учетные данные RFID, когда вы помещаете свой брелок Keysy перед считывателем RFID. Дополнительные перезаписываемые брелоки продаются отдельно.

3) Plunder

Plunder от Hak5 - это карманный сетевой кран, который позволяет прослушивать соединения Ethernet с использованием подключения типа USB-C. Он сочетается с кроссплатформенными скриптами и имеет собственное корневое приложение для Android. Ошибка Plunder - это интеллектуальный сетевой анализатор, который отлично подходит для пассивной записи и активного сканирования сетей. Ошибка хищения небольшая и незаметная. Ошибка Plunder отлично подойдет для любого инструментария ethical hackers.

4) SharkJack

SharkJack - это готовый портативный инструмент для сетевых атак, оснащенный сверхбыстрой полезной нагрузкой, которая обеспечивает быструю и легкую разведку. SharkJack идеально подходит для атак социальной инженерии. Он имеет простой язык сценариев, который разработан для упрощения загрузки полезных данных. Разъем Shark идеально подходит для аудита проводной сети.

5) HackRF

HackRF One - это широкополосный программно-определяемый радиопередатчик полудуплексного типа с рабочей частотой от 1 МГц до 6 ГГц. До 20 миллионов выборок в секунду.

6) AURSINC WiFi Deauther

Aursinc WiFi Deauther - это носимый браслет, установленный с новейшим программным обеспечением ESP8266 Deauther. С помощью этого программного обеспечения вы можете выполнять различные безопасные тесты для ваших сетей WiFi. ПРИМЕЧАНИЕ: ESP8266 поддерживает только 2,4 ГГц. Расширяемый: вы также можете использовать его для разработки собственного программного обеспечения. Это действительно плата разработки ESP8266, простая в эксплуатации ДЛИТЕЛЬНОЕ ВРЕМЯ РАБОТЫ: встроенный аккумулятор емкостью 600 мАч, время работы до 7 часов. Поставляется с OLED-дисплеем и 3-позиционным мгновенным переключателем слайдов.

7) WiFi Pineapple Mark IV

Животная жажда бесплатного интернета приводит к тому, что люди, приехав в какое-то заведение или, скажем, аэропорт, тут же начинают проверять: а нет ли там бесплатного инета? При этом мало кому известно, что под видом открытого хот-спота может действовать специально настроенный роутер, который перехватывает весь открытый трафик (это несложно, все же «идет» через него) и использует различные виды MITM-атак, чтобы перехватить те данные, которые передаются по защищенному соединению. Для большего успеха злоумышленник может использовать звучное имя сети вроде «Wi-Fi Guest» или вообще маскироваться под популярных провайдеров — тогда от клиентов отбоя не будет. Поддельный хот-спот (Rogue AP) довольно легко поднимается на любом ноутбуке. Однако в хакерских кругах давно известен продуманный до мелочей девайс, реализующий атаку в прямом смысле слова «из коробки». WiFi Pineapple, появившийся еще в 2008 году, сейчас продается в своей четвертой модификации.

8) LAN Turtle

lanturtle

LAN Turtle - это скрытый инструмент для системного администрирования и тестирования на проникновение, который обеспечивает скрытый удаленный доступ. Черепаха локальной сети обеспечивает интеллектуальный сбор информации. LAN Turtle идеально подходит для атак MITM ("Человек посередине").

9) ALFA USB WiFi AWUS036NHA

Если говорить об аудите беспроводных сетей, то для реализации атак самым частым и, по сути, единственным препятствием становится неподходящий Wi-Fi-модуль, встроенный в ноутбук. Увы, производители не задумываются о выборе правильного чипа, который, к примеру, поддерживает инъекцию в эфир произвольных фреймов :). Впрочем, нередко нет и более заурядной возможности — просто извлекать данные из эфира. Если покопаться на форумах, то найдешь множество рекомендаций о том, какой адаптер лучше всего подходит для вардрайвинга. Один из вариантов — ALFA USB WiFi AWUS036NHA. Это Wi-Fi USB-адаптер повышенной мощности Alfa AWUS036NHA, построенный на чипсете Atheros AR9271 и работающий в стандартах b/g/n (до 150 Мбит/с). Его без лишних танцев с бубном можно использовать в основных операционных системах, в том числе и скрипткидис-дистрибутиве BackTrack 5, в котором уже собраны все необходимые инструменты для вардрайвинга.

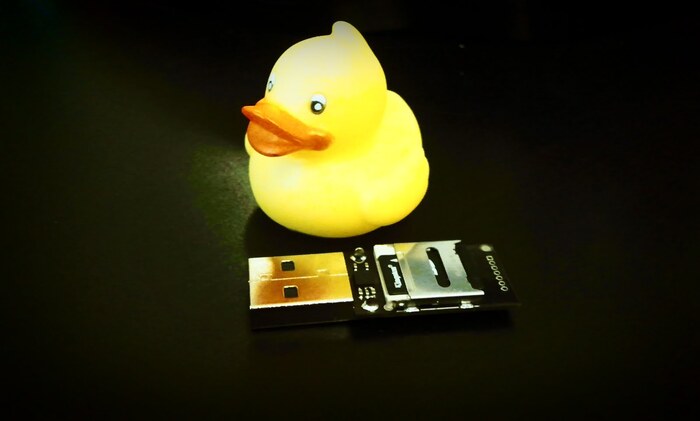

10) USB Rubber Ducky

В одном из недавних номеров у нас была статья о зловредных USB-устройствах, построенных на программируемой плате Teensy. Идея в том, чтобы эмулировать HID-устройство (клавиатуру) и, пользуясь тем, что система воспринимает их как доверенные, эмулировать ввод, который создает в системе нужные нагрузки (например, открытие шелла). USB Rubber Ducky является аналогом Teensy. Сердце устройства — 60-мегагерцевый 32-битный AVR-микроконтроллер AT32UC3B1256, однако хардкодить что-то на низком уровне не требуется. Устройство поддерживает удивительно простой скриптовый язык Duckyscript (похожий на обычные bat-сценарии), на котором к тому же уже реализованы всевозможные пейлоады. Запустить приложение, создать Wi-Fi-бэкдор,

Мы в телеграме!