В Twitter раскрыли, как хакеры устроили крупнейший взлом

Специалисты корпорации Twitter рассказали, как хакерам удалось попасть в системы социальной сети. По их словам, злоумышленники воспользовались учетными данными нескольких сотрудников. Об этом говорится в официальном заявлении компании.

"В настоящий момент мы полагаем, что нападавшие атаковали определенных сотрудников Twitter, применив схему с социальной инженерией. Что это значит? В данном контексте социальная инженерия – это намеренное привлечение людей при помощи манипуляций к определенным действиям и разглашению конфиденциальной информации", - говорится в заявлении компании.

Уточняется, что хакерам удалось привлечь к своему делу нескольких сотрудников компании и использовать их учетные данные для доступа к внутренним системам Twitter. Для 45 из 130 взломанных аккаунтов хакерам пришлось "инициировать смену пароля, логина и отправить несколько твитов".

Кроме того, как минимум на восьми учетных записях была задействована специальная функция социальной сети, позволяющая получить сведения о действиях на странице. Сейчас компания пытается связаться с владельцами этих аккаунтов.

Ранее начальник отдела информационной безопасности компании SearchInform Алексей Дрозд рассказал, как злоумышленникам удалось взломать Twitter. По его словам, все дело во внутренней уязвимости сервиса.

Базы данных с точки зрения программиста: какие бывают, зачем нужны, как пользоваться

Привет, пикабу самообразовательный!

Всё, что мы делаем в интернете, попадает в базы данных: комменты, заказы, просмотры видео - буквально всё. Практически всё, что мы видим в интернете, сохранено в базах данных и попадает на наш компьютер оттуда. Более того, их много и очень разных: например, пикабу ищет разработчиков с пониманием таких баз, как Apache Cassandra, ClickHouse, Redis. (Мы ищем php-программиста)

16-го мая в 17:00 МСК, на канале "Перейти в Айти" рассказываю о базах данных с точки зрения разработчика: зачем нужны, какие бывают и как применяются. В планах: теоретическая часть (но без нудятины), практическая часть (можете делать сами или посмотреть, как делаю я), вопросы-ответы. Уровень подготовки непринципиален, воркшоп хорошо подойдёт интересующимся работой в айти, начинающим разработчикам, ну и просто тем, кому интересно, как оно устроено там, "по ту сторону экрана".

https://youtu.be/rvwF7oCD544 <- Стрим тут.

Нужен совет по Oracle и SAP

Поделитесь пожалуйста ссылочкой на возможное решение. Проблема в том что б получить данные из SAP через (из) Oracle. Может есть какой-либо вариант коннекта с возможностью чтения определенных полей?

Первый пост, в Гугле не забанен)

P.S. Гуглил :)

Новым контрибьютором PostgreSQL стала разработчица из России

Старший разработчик российской компании Postgres Professional Анастасия Лубенникова стала новым контрибьютором СУБД PostgreSQL, соответствующая информация опубликована на сайте сообщества.

В 2015 году Анастасия Лубенникова закончила Национальный исследовательский ядерный университет «МИФИ» по специальности «Прикладная математика и информатика», защитив на «отлично» диплом по Postgres. Работала над PostgreSQL в рамках Google Summer of Code в 2014 году. Специализируется на индексах и структурах данных. Сейчас Анастасия Лубенникова работает разработчиком ядра PostgreSQL в компании Postgres Professional. Известна курсом «Hacking PostgreSQL», в рамках которого Анастасия Лубенникова проводила лекции о различных подсистемах этой РСУБД и деталях их реализаций.

Еще одним направлением активной деятельности Анастасии можно выделить её регулярное участие в международных конференциях разработчиков и пользователей СУБД PostgreSQL, где она выступает с актуальными докладами и мастер-классами.

Поздравляем Анастасию с присвоением ей почетного статуса контрибьютора и желаем стать одной из самых ярких звезд во вселенной Postgres!

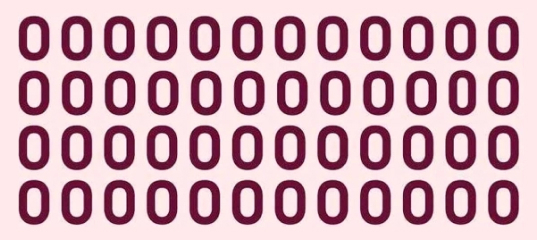

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi