Пользователям Chrome стоит опасаться сообщений «шрифт не найден»

Специалисты компании Proofpoint предостерегают пользователей Windows и браузера Chrome: хакеры придумали новый трюк и теперь маскируют свои атаки под загрузку дополнительного пакета шрифтов.

Исследователи пишут, что атакующие полагаются на достаточно простую технику, они компрометируют различные сайты и добавляют в их код скрипты собственного производства. Эти скрипты фильтруют входящий трафик, а также загружают еще один вредоносный скрипт, который опасен только для Windows-версии Chrome. Этот скрипт, в свою очередь, отвечает за подмену всех HTML-тегов на странице на «& # 0», в результате чего контент портится и превращается во множество символов «�». Как правило, сайты выглядят таким образом, если возникают проблемы со шрифтами и рендерингом символов.

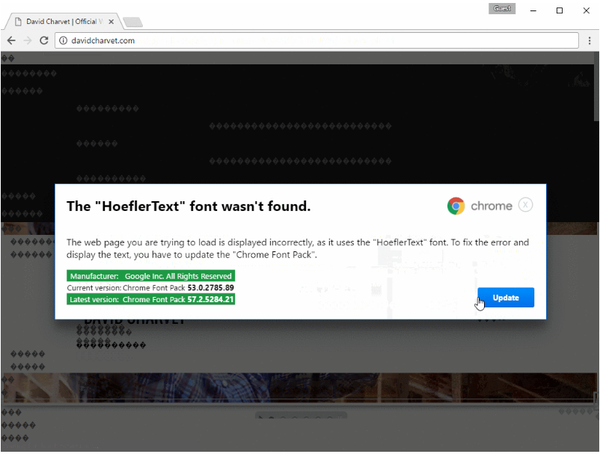

Поверх страницы, которая становится нечитаемой из-за действий скрипта, атакующие выводят всплывающее окно, которое сообщает жертве, что на ее компьютере не хватает некоего специфического шрифта, и для нормальной работы ресурса шрифт необходимо скачать и установить. Закрыть это окно, нажав на крестик в углу, не получится.

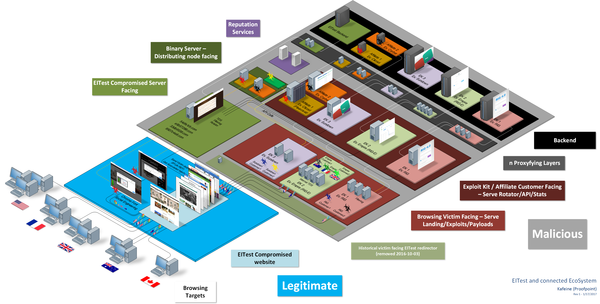

Согласно данным специалистов Proofpoint, эта кампания использует известную цепочку заражений EITest, впервые задокументированную еще в 2014 году. Тогда EITest прочно ассоциировалась с атаками различных эксплоит-китов (к примеру, Angler и Neutrino), которые заражали пользователей шифровальщиками, вредоносами для похищения данных и прочей малварью. Операторы EITest использовали простую тактику, очень похожу на описанную выше: они компрометировали большое количество сайтов, эксплуатируя известные уязвимости (преимущественно жертвами становились ресурсы, работающие под управлением WordPress и Joomla). Затем злоумышленники перенаправляли небольшую часть трафика с зараженных ресурсов на вредоносные страницы, подвергая пользователей атакам эксплоит-китов и заражая их вирусами.

При этом злоумышленники всегда действовали выборочно, отбирая пользователей, подходящих под те или иные критерии. Новая вредоносная кампания тоже опасна только для пользователей из определенных стран (каких именно, эксперты не сообщают), использующих Chrome и Windows.

По мнению аналитиков Proofpoint, техника «шрифт не найден» имеет самое прямое отношение к EITest, невзирая на тот факт, что в данном случае пользователь должен сам нажать на кнопку «Обновить» (наборы эксплоитов, с которыми «сотрудничали» EITest, как правило, атаковали жертв автоматически, не требуя никакого взаимодействия с пользователем). Эксперты считают, что теперь злоумышленники нарочно применяют элементы социальной инженерии, в поисках новых стратегий.

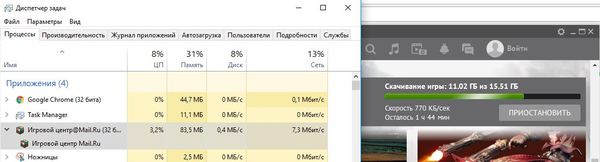

Исследователи сообщают, что пока новая вредоносная кампания распространяет крик-фрод вредоноса Fleercivet, который за спиной пользователя скликивает рекламу, принося деньги своим владельцам.

Уважаемый Админ пикабу!

У меня такая проблема с приложением на IOS (неважно какое у меня подключение на моем 4s будь то 3G или WiFi)

Очень долго нужно ждать когда нажимаешь на гифку или видео

Прям ооочень долго....

Я сначала грешил на свой 3G

Но когда я прихожу домой где скорость на WiFi 100Мбит ситуация не изменяется

Может это связано с тем что у меня устаревший IPhone 4S?

_________________________________________________________________________________

Я уверен что эта проблема не только меня нервирует!!!!

_________________________________________________________________________________

Еще одна проблемка которая возможно тут описывалась(ЛЛ искать лн)

Иногда случайно на "Горячем" нажимаешь "Свежее" или "Лучшее"

И когда опять нажимаешь на ту категорию на которой читал Пикабу нужно перематывать все посты и искать тот на котором ты случайно нажал на раздел

Пикабушники не ставьте пожалуйста минусы пока не решится проблема

Но я думаю что это недоработка приложения

Спасибо

Вот вам мой кот)

Восстановление BOOT на телефоне Samsung i8160

Аппарат пришёл со слетевшим загрузчиком, после неудачного обновления по воздуху.

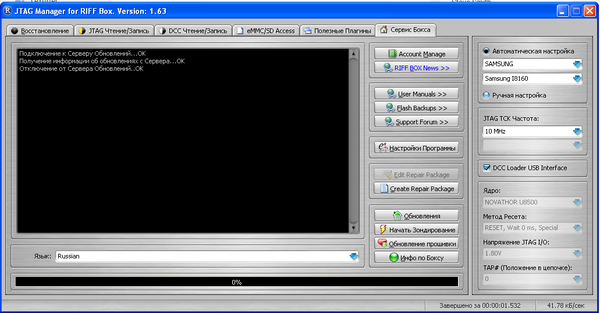

Делать будем с помощью программатора RIFF Box 2.

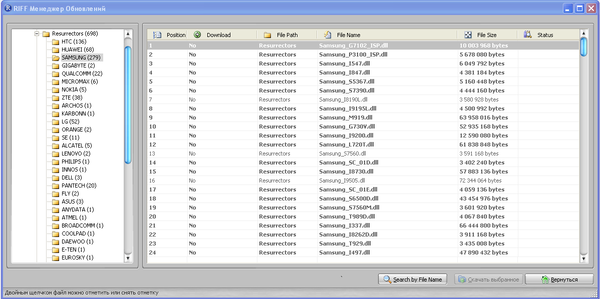

Запускаем JTAG Manager, заходим в "Обновления".

Далее в менеджере обновлений, ищем резуректор файл для нашего телефона. Скачиваем.

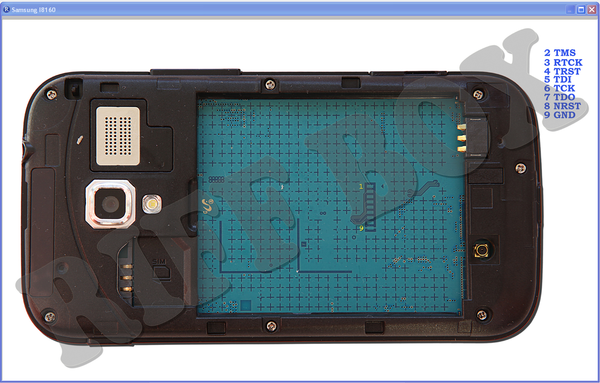

Выбираем наш девайс в меню с права. На вкладке "Восстановление", смотрим распиновку. JTAG контакты располагаются под наклейкой.

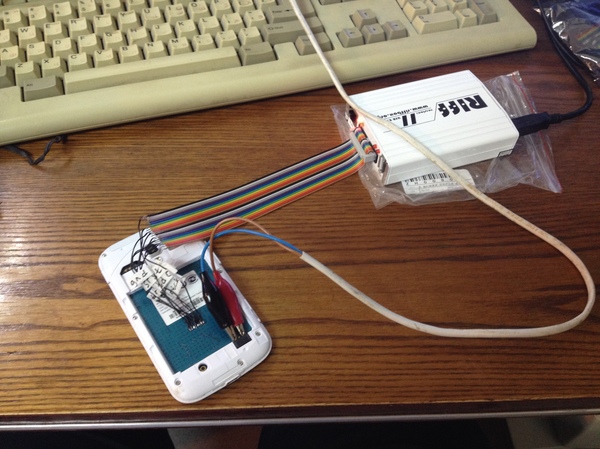

Подпаиваемся в соответствии с распиновкой, цепляем кабель к боксу, аппарат запитываем от ЛБП.

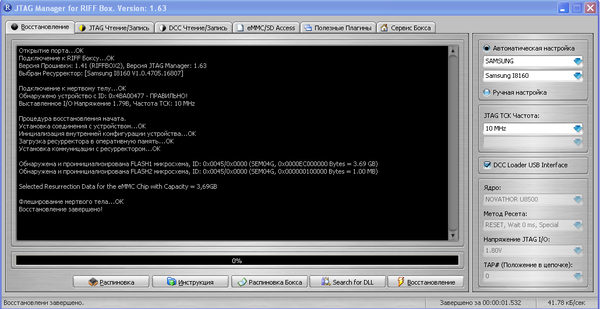

Далее жмём "Восстановление", и жмём на телефоне кнопку включения. Тело определилось, пошло восстановление.

Собственно всё. ))))

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi