ВНИМАНИЕ! Опасный вирус-шифровальщик для 1С

Антивирусная компания "Доктор Веб" сообщила 22 июня 2016 г. о том, что выявлен опасный вирус для 1С:Предприятия – троянец, запускающий шифровальщика-вымогателя.

Троянец распространяется в виде вложения в сообщения электронной почты с темой «У нас сменился БИК банка» и следующим текстом:

Здравствуйте!

У нас сменился БИК банка.

Просим обновить свой классификатор банков.

Это можно сделать в автоматическом режиме, если Вы используете 1С Предприятие 8.

Файл - Открыть обработку обновления классификаторов из вложения.

Нажать ДА. Классификатор обновится в автоматическом режиме.

При включенном интернете за 1-2 минуты.

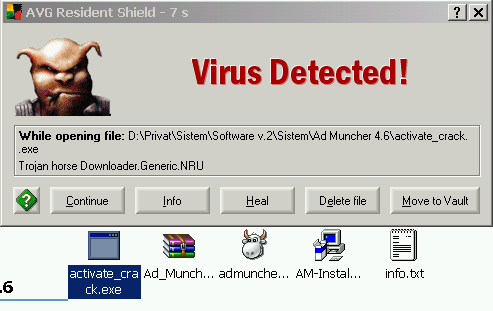

К письму прикреплен файл внешней обработки для программы «1С:Предприятие» с именем ПроверкаАктуальностиКлассификатораБанков.epf. Тело этого модуля защищено паролем, поэтому просмотреть его исходный код стандартными средствами невозможно. Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», на экране отобразится диалоговое окно.

Какую бы кнопку ни нажал пользователь, 1C.Drop.1 будет запущен на выполнение, и в окне программы «1С:Предприятие» появится форма с изображением забавных котиков.

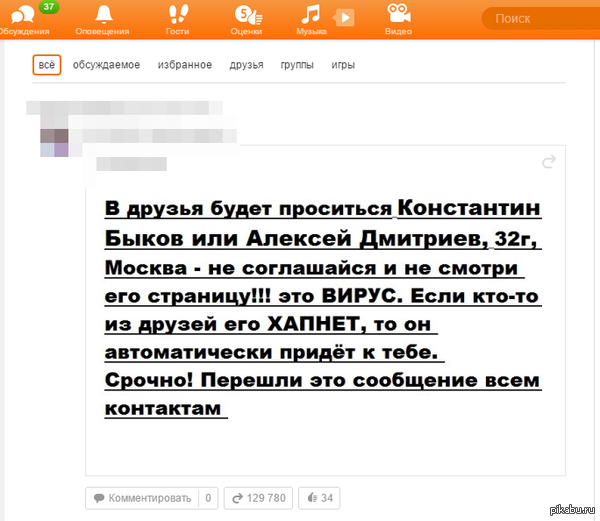

В это же самое время троянец начинает свою вредоносную деятельность на компьютере. В первую очередь он ищет в базе 1С контрагентов, для которых заполнены поля с адресом электронной почты, и отправляет по этим адресам письмо с собственной копией. Текст сообщения идентичен приведенному выше. Вместо адреса отправителя троянец использует e-mail, указанный в учетной записи пользователя 1С, а если таковой отсутствует, вместо него подставляется адрес 1cport@mail.ru. В качестве вложения троянец прикрепляет к письму файл внешней обработки с именем ОбновитьБИКБанка.epf, содержащий его копию. Пользователи, попытавшиеся открыть такой файл в приложении 1С, также пострадают от запустившегося на их компьютере шифровальщика, однако эта копия 1C.Drop.1 разошлет по адресам контрагентов поврежденный EPF-файл, который программа «1С:Предприятие» уже не сможет открыть. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

"Управление торговлей, редакция 11.1"

"Управление торговлей (базовая), редакция 11.1"

"Управление торговлей, редакция 11.2"

"Управление торговлей (базовая), редакция 11.2"

"Бухгалтерия предприятия, редакция 3.0"

"Бухгалтерия предприятия (базовая), редакция 3.0"

"1С:Комплексная автоматизация 2.0"

После завершения рассылки 1C.Drop.1 извлекает из своих ресурсов, сохраняет на диск и запускает троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. К сожалению, в настоящее время специалисты компании «Доктор Веб» не располагают инструментарием для расшифровки файлов, поврежденных этой версией Trojan.Encoder.567, поэтому пользователям следует проявлять особую бдительность и не открывать полученные по электронной почте файлы в приложении «1С:Предприятие», даже если в качестве адреса отправителя значится адрес одного из известных получателю контрагентов.

Внимание новый развод вирусов шифровальщиков. (свежий предпраздничный)

Приходит письмо вроде как от manager_nat@info.ru (или любого другого) ,

в письме вас слезно просят:

"Здравствуйте,

Нужно дублирование поставки, а можно сегодня оформить? А то не очень хочется затягивать это на праздники.

Заранее спасибо

здесь лежит документ <---------идет ссылка на "документ"

С уважением, Наталья Сергеева"

Отгадайте что по ссылке? По ссылке php файлик с телом

window.location="http://155.94.67.9/(затру на всякий случай)"

смотрим адрес:

IP 155.94.67.9

Хост: 9.67.94.155.static.reverse.as19531.net

Город: Jacksonville

Страна: United States

IP диапазон: 155.94.64.0 - 155.94.111.255

Название провайдера: Nodes Direct

p.s По ссылке скачивается что то похожее на *.doc.exe Ну а дальше я объяснять не буду. Раньше просто тупо слали сами файлы но т.к. теперь их бьют уже в процессе доставки (ну не все нам просочились "договора.jar" и "отдать в бухгалтерию срочно.scr")присылают уже ссылки на всякие файлопомойки (бедный гуглодиск.. и "скайп" ;) ) Предупредите бухов и секретарей что бы не открывали такую пакость. А то праздники проведете на работе. ;) А какие письма приходят вам? Удачных выходных.

Новый вирус. Будьте осторожны! .XTBL

Как работает вирус , заражает компьютер, шифрует некоторые файлы в основном форматов jpg, doc, xls, docx, xslx, bmp (документы, видео, фотографии и пр.) через какое то время он удаляется сам, либо удаляется пользователем. У зараженных файлов меняется название файла в стиле: DSC00122.JPG.HELP@AUSI.COM_XO101

На данный момент антивирусники способны удалить только сам вирус, и то немногие. Даже если будет раскрыт алгоритм шифрования и найден ключ для дешифровки.

проблема заключается в том, что вирус для шифровки использует уникальный ключ для шифровки каждого компьютера, возможно он формируется от имени компьютера.

2я существует множество модификаций где изменен алгоритм шифрования.

На данный момент не видел сообщение, о том, что кому то удалось расшифровать файлы, и как говорил ранее антивирусники пожимают плечами и отказываются расшифровывать данные, а некоторые просто советуют обратиться в Полицию...

Пикабу, Будь Внимателен!!!

Ниже ответы нескольких консультантов с форумов Веба и Касперского, обладатели лицензий вам не помогут.

Они просто не могут.

Аслан Кунашев,

служба технической поддержки компании "Доктор Веб":

На данный момент расшифровка нашими силами видится невозможной.

Таким образом, основная рекомендация : обратитесь с заявлением в полицию.

Возможно, в результате полицейской акции поймают автора/"хозяина" троянца и выяснят у него шифроключ...

Модератор касперского

Дело не в дешифраторе, а в уникальном для каждого компьютера ключе для расшифровки

снова каперский

С расшифровкой не поможем. Тут RSA шифрование.

и еще

Если использовалось RSA шифрование большого порядка (скажем около 1024 бит), то шансов думаю нет.

и да забыл сказать, люди пишут, что при востановлении системы из точки отката файлы остаются шифрованные, некоторые модификации удаляют точки бэкапа.

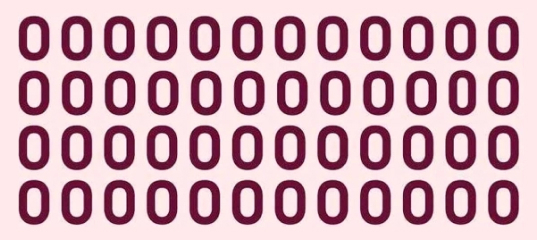

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi