Старинные методы шифрования.

Сегодня хотелось бы рассказать о некоторых старинных методах шифровки. О том, как наши предки скрывали послания от лишних глаз.

1. Атбаш

Не считая древнеегипетских иероглифов, которые принято считать древнейшим способом криптографии (науки о методах обеспечения конфиденциальности и целостности данных), атбаш является одним из первых методов шифровки. Является простым шифром подстановки для алфавитного письма. Правило шифрования состоит в замене i-й буквы алфавита буквой с номером n-i+1, где n — число букв в алфавите. Ниже даны примеры для латинского, русского и еврейского алфавитов:

Простой в использовании, но и такой же простой в дешифровке.

2. Скитала

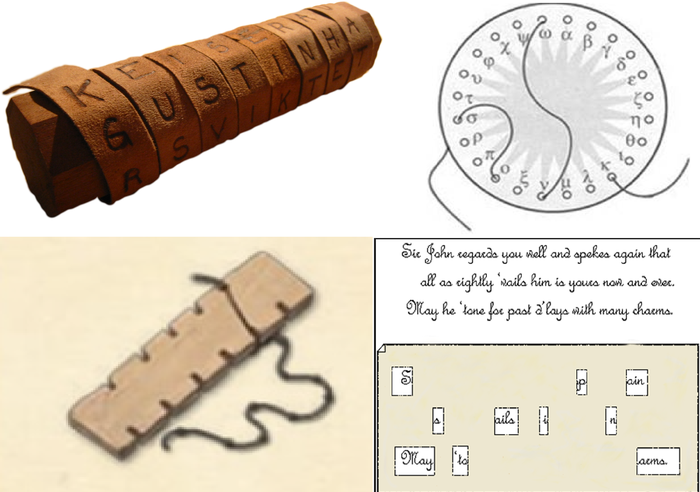

Скитала, также известная как «шифр древней Спарты», также является одним из древнейших известных криптографических устройств.

Бесспорно известно, что скитала использовалась в войне Спарты против Афин в конце V века до н. э. Возможно также, что её упоминают поэты Архилох (VII век до н. э.) и Пиндар, хотя вероятнее, что в их стихах слово «скитала» использовано в своём первичном значении «посох».

Принцип её действия изложили Аполлоний Родосский (середина III века до н. э.) и Плутарх (около 45—125 н. э.), но сохранилось лишь описание последнего.

Скитала представляла собой длинный стержень, на который наматывалась лента из пергамента (или две абсолютно идентичные палки (одна давалась полководцу, вторая оставалась у Совета) с наматываемой корой). На ленту наносился текст вдоль оси скиталы, так, что после разматывания текст становился нечитаемым. Для его восстановления требовалась скитала такого же диаметра.

Считается, что автором способа взлома шифра скиталы является Аристотель, который наматывал ленту на конусообразную палку до тех пор, пока не появлялись читаемые куски текста.

Тоже так себе способ.

А теперь немного расскажу о талантливейшем полководце и выдумщике шифров.

Эней Тактик был одним из самых ранних греческих авторов, писавший об искусстве войны. По видимому он был политическим деятелем и полководцем Аркадийского союза. Происходил из Стимфала.

Эней Тактик

Согласно Элиану Тактику и Полибию, он написал много трактатов (лат. Hypomnemata) по этой теме. Единственный сохранившийся доныне «Как выжить в осаде» (греч. Περὶ τοῦ πῶς χρὴ). Работа в основном ценна большим количеством исторических иллюстраций. Также в работе содержится описание «книжного шифра» —

передачи информации с помощью малозаметных пометок в тексте книги или документа, например, игольных дырок, проставленных рядом с буквами, которые в сумме образуют исходный текст секретного сообщения.

Данный метод не является шифрованием и относится к стеганографии (способ передачи или хранения информации с учётом сохранения в тайне самого факта такой передачи или хранения).

3. Диск Энея

Криптографический инструмент для защиты информации, придуманный Энеем Тактиком в IV веке до н. э. Устройство представляло собой диск диаметром 13—15 см и толщиной 1—2 см с проделанными в нём отверстиями, количество которых равнялось числу букв в алфавите. Каждому отверстию ставилась в соответствие конкретная буква. В центре диска находилась катушка с намотанной на неё ниткой.

Механизм шифрования был очень прост. Для того, чтобы зашифровать послание, необходимо было поочерёдно протягивать свободный конец нити через отверстия, обозначающие буквы исходного незашифрованного сообщения. В итоге, сам диск, с продетой в его отверстия ниткой, и являлся зашифрованным посланием.

Получатель сообщения последовательно вытягивал нить из каждого отверстия, тем самым получал последовательность букв. Но эта последовательность являлась обратной по отношению к исходному сообщению, то есть он читал сообщение наоборот. Допустим исходное сообщение было «Αινειας» (Эней), тогда после дешифрования получатель видел перед собой «ςαιενια». Чтобы прочитать полученное сообщение, требовалось просто читать с конца.

У данного вида защиты информации был один существенный недостаток. Зашифрованное сообщение было доступно к прочтению любому, кто смог завладеть диском (если он, конечно, вообще понимал что это такое, а не какая то деревяшка с нитками). Так как сообщение предавали обычные гонцы, а не воины, Эней предусмотрел возможность быстрого уничтожения передаваемой информации. Для этого было достаточно вытянуть всю нить за один из её концов, либо сломать диск, просто наступив на него. Обычно он ломался в местах шифрующих отверстий, как следствие продетая в них нить спутывалась и прочесть сообщение было невозможно.

4. Линейка Энея

Ради Бога простите за изображение, но лучше не нашёл!

Оригинальный шифр замены, основанный на идее Энея. Является усовершенствованной формой диска, который, как мы видели вызывал мало доверия. Один из первых действительно криптографических инструментов, используемый в передаче сообщений, которые представляли особую важность и не должны были быть прочитаны посторонними людьми.

В криптографии линейка Энея представляла собой устройство, имеющее отверстия, количество которых равнялось количеству букв алфавита. Каждое отверстие обозначалось своей буквой; буквы по отверстиям располагались в произвольном порядке. К линейке была прикреплена катушка с намотанной на неё ниткой. Рядом с катушкой имелась прорезь.

При шифровании нить протягивается через начальную прорезь, а затем закручивается до отверстия, соответствующей первой букве шифруемого текста, при этом на нити завязывался узелок в месте прохождения её через отверстие; затем нить возвращалась в прорезь и аналогично зашифровывался весь текст. После окончания шифрования нить извлекалась и передавалась получателю сообщения.

Получатель имея идентичную линейку, протягивал нить через прорезь до отверстий, определяемых узлами, и восстанавливал исходный текст по буквам отверстий. Такой шифр является одним из примеров шифра замены: когда буквы заменяются на расстояния между узелками с учетом прохождения через прорезь.

Ключом шифра являлся порядок расположения букв по отверстиям в линейке. Посторонний, получивший нить (даже имея линейку, но без нанесенных на ней букв, которые могли быть и вразброс), не сможет прочитать передаваемое сообщение.

Без линейки и осведомлённости о расположении букв практически невозможно воссоздать исходное сообщение. К тому же, в случае захвата в плен, нить с сообщением легко уничтожается. В отличии от него, метод шифрования диском Энея предполагает передачу и шифртекст, и ключ к нему, что значительно упрощает расшифровку сообщения.

Поскольку во времена Энея тактики криптоанализа не существовала, техника шифровки линейкой Энея стала первым, не взламываемым криптографическим инструментом.

Стоит упомянуть, что похожие узелковые письма не предназначались для сокрытия информации, а служили в качестве письменности для древних народов.

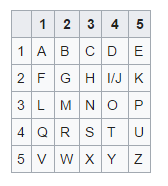

5. Квадрат Полибия

Или шахматная доска Полибия — оригинальный код простой замены, одна из древнейших систем кодирования, предложенная Полибием (греческий историк, полководец, государственный деятель, III век до н. э.). Данный вид кодирования изначально применялся для греческого алфавита, но затем был распространен на другие языки.

Несмотря на то, что квадрат изначально создавался для кодирования, с его помощью можно успешно шифровать. Для того, чтобы зашифровать текст квадратом Полибия, нужно сделать несколько шагов:

Шаг 1: Формирование таблицы шифрования

К каждому языку отдельно составляется таблица шифрования с одинаковым (не обязательно) количеством пронумерованных строк и столбцов, параметры которой зависят от его мощности (количества букв в алфавите). Берутся два целых числа, произведение которых ближе всего к количеству букв в языке — получаем нужное число строк и столбцов. Затем вписываем в таблицу все буквы алфавита подряд — по одной в каждую клетку. При нехватке клеток можно вписать в одну две буквы (редко употребляющиеся или схожие по употреблению).

Шаг 2: Принцип шифрования

Метод 1

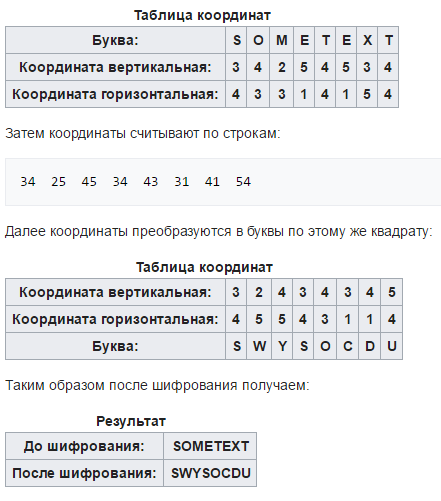

Зашифруем слово «SOMETEXT»:

Для шифрования на квадрате находили букву текста и вставляли в шифровку нижнюю от неё в том же столбце. Если буква была в нижней строке, то брали верхнюю из того же столбца.

Метод 2

Сообщение преобразуется в координаты по квадрату Полибия, координаты записываются вертикально:

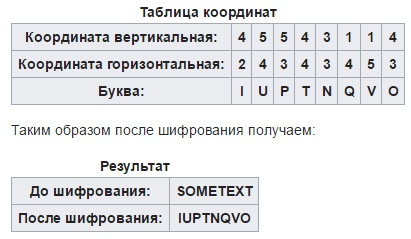

Метод 3

Усложнённый вариант, который заключается в следующем: полученный первичный шифротекст шифруется вторично. При этом он выписывается без разбиения на пары:

3425453443314154

Полученная последовательность цифр сдвигается циклически влево на один шаг (нечетное количество шагов):

4254534433141543

Эта последовательность вновь разбивается в группы по два:

42 54 53 44 33 14 15 43

и по таблице заменяется на окончательный шифротекст:

На первый взгляд шифр кажется очень нестойким, но для его реальной оценки следует учитывать два фактора:

-возможность заполнить квадрат Полибия буквами произвольно, а не только строго по алфавиту;

-возможность периодически заменять квадраты.

Тогда анализ предыдущих сообщений ничего не дает, так как к моменту раскрытия шифра он может быть заменен.

Буквы могут вписываться в таблицу в произвольном порядке — заполнение таблицы в этом случае и является ключом. Для латинского алфавита в первую клетку можно вписать одну из 25 букв, во вторую — одну из 24, в третью — одну из 23 и т. д. Получаем максимальное количество ключей для шифра на таблице латинского алфавита:

N=25*24*23*...*2*1=... эм... дофигалион вариантов (для русского ещё больше, а уж для китайского...)

Соответственно для дешифрования сообщения потребуется не только знание алфавита, но и ключа, с помощью которого составлялась таблица шифрования. Но произвольный порядок букв тяжело запомнить, поэтому пользователю шифра необходимо постоянно иметь при себе ключ — квадрат. Появляется опасность тайного ознакомления с ключом посторонних лиц. В качестве компромиссного решения был предложен ключ — пароль. Пароль выписывается без повторов букв в квадрат; в оставшиеся клетки в алфавитном порядке выписываются буквы алфавита, отсутствующие в пароле.

Впрочем, для нынешних техник криптоанализа шифр относительно простой и тем он проще, чем длиннее текст. Известнейшим примером неустойчивости подобного шифра является рассказ Артура Конан Дойля «Пляшущие человечки».

6. Шифр Цезаря

Также известный как шифр сдвига, код Цезаря или сдвиг Цезаря — один из самых простых и наиболее широко известных методов шифрования.

Шифр Цезаря — это вид шифра подстановки, в котором каждый символ в открытом тексте заменяется символом, находящимся на некотором постоянном числе позиций левее или правее него в алфавите. Например, в шифре со сдвигом вправо на 3, А была бы заменена на Г, Б станет Д, и так далее.

Шифр назван в честь римского императора Гая Юлия Цезаря, использовавшего его для секретной переписки со своими генералами.

Как и все моноалфавитные шифры, шифр Цезаря легко взламывается и не имеет почти никакого применения на практике.

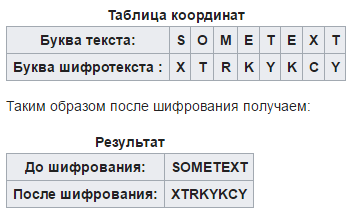

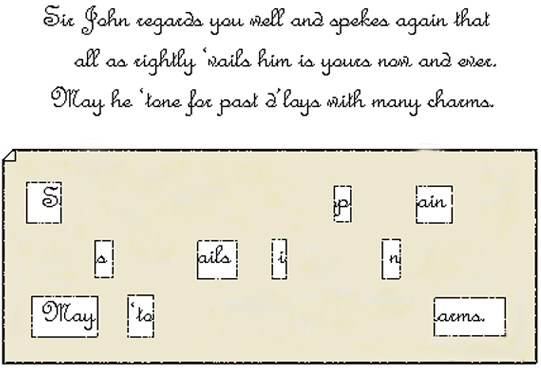

7. Решётка Кардано

Текст записки:

Сэр Джон высоко ценит Вас и снова повторяет, что все, что доступно ему, теперь ваше, навсегда. Может ли он заслужить прощение за свои прежние промедления посредством своего обаяния.

Шифрованное послание:

В мае Испания направит свои корабли на войну.

Инструмент шифрования и дешифрования, представляющий собой специальную прямоугольную (в частном случае — квадратную) таблицу-карточку, часть ячеек которой вырезана.

В 1550 году Джероламо Кардано (1501—1576) предложил простую решётку для шифрования сообщений. Он планировал маскировать сообщения под обычное послание, так что в целом они не были полностью похожи на шифрованные. Такое замаскированное сообщение считается примером стеганографии.

Известно, что кардинал Ришельё (1585—1642) был приверженцем решётки Кардано и использовал её в личной и деловой переписке. Образованные жители Европы XVII века были знакомы с игрой слов в литературе, в том числе с акростихом, анаграммой и шифрами.

Решетка содержит отверстия для отдельных символов, а сообщение заполняется набором букв или цифр и представляет собой, очевидно, криптограмму, в то время как Кардано намеревался сделать стеганограмму.

Одна из разновидностей решётки Кардано — вращающаяся решётка или сетка, в основе которой лежит шахматная доска, которая использовалась в конце XVI века. Вращающаяся решётка снова появилась в более сложной форме в конце XIX века, но к этому времени какая-либо связь с Кардано осталась только в названии.

Когда зашифрованное решёткой Кардано произвольной формы сообщение составлено плохо, оно выделяется неестественным языком и постоянно меняющимся стилем. Специалист может попытаться восстановить решётку, если у него имеется несколько экземпляров подозрительных сообщений из переписки. Когда сообщение зашифровано хорошо, его трудно выявить. Даже если специалист считает сообщение подозрительным, зашифрованный текст может содержать любая невинная буква. Поэтому на практике единственное решение — это получить саму решётку.

Чтобы прочитать зашифрованное сообщение, необходимо наложить решётку Кардано на текст нужное число раз и прочитать буквы, расположенные в вырезанных ячейках.

Метод является медленным и в случае шифрования решёткой произвольной формы требует наличия литературных навыков. Но самое главное, что любой шифровальный аппарат может быть утерян, украден или конфискован. Таким образом, потерять одну решётку — значит потерять всю секретную переписку, шифровавшуюся с помощью этой решётки.

Решётка Кардано в своём первоначальном виде более является источником литературного, нежели криптографического интереса. Например, рукопись Войнича, которая могла быть поддельной шифровкой XVI века, возможно, была построена с помощью решётки Кардано, примененной для того, чтобы составить псевдослучайную бессмыслицу из ранее существовавшего текста.

Подписывайтесь, с нами Вы узнаете много разных интересных и познавательных фактов о мировой истории.

Лига историков

13.6K поста50.5K подписчиков

Правила сообщества

Для авторов

Приветствуются:

- уважение к читателю и открытость

- регулярность и качество публикаций

- умение учить и учиться

Не рекомендуются:

- бездумный конвейер копипасты

- публикации на неисторическую тему / недостоверной исторической информации

- чрезмерная политизированность

- простановка тега [моё] на компиляционных постах

- неполные посты со ссылками на сторонний ресурс / рекламные посты

- видео без текстового сопровождения/конспекта (кроме лекций от профессионалов)

Для читателей

Приветствуются:

- дискуссии на тему постов

- уважение к труду автора

- конструктивная критика

Не рекомендуются:

- личные оскорбления и провокации

- неподкрепленные фактами утверждения