Массовое хищение средств со счетов абонентов Мегафона из Казани. Оператор бездействует

Впервые лично столкнулся с уникальным кибермошенничеством.

С моего лицевого счета абонента «Мегафон» через услугу «Мобильные платежи» неизвестными лицами похищено более 65 тыс. руб.

Загуглил «Мегафон мошенничество» и нашел похожие случаи: все из Казани и произошли в течение нескольких последних месяцев. Часть из них опубликована на пикабу:

Мошенники научились подделывать СМС-сообщения. Осторожно, может коснуться каждого!

Мошенничество через Мегафон. Что то новенькое?

Также показательными являются отзывы на banki.ru:

https://www.banki.ru/services/responses/bank/response/104170...

https://www.banki.ru/services/responses/bank/response/104159...

https://www.banki.ru/services/responses/bank/response/103906...

Прочитав все эти отзывы, нетрудно выявить ряд закономерностей:

- все списания происходят в Казани (Республика Татарстан),

- получатели средств - Билайн (ПАО «Вымпелком») и Gamemoney,

- во время хищения происходит изменение устройства (со сменой IMEI).

Сейчас я уже познакомился с некоторыми авторами и меня добавили в группу потерпевших, которые также столкнулись с мошенничеством.

У них и уголовные, и судебные дела. Ребята большие молодцы - объединились, собрали огромный материал собственного расследования.

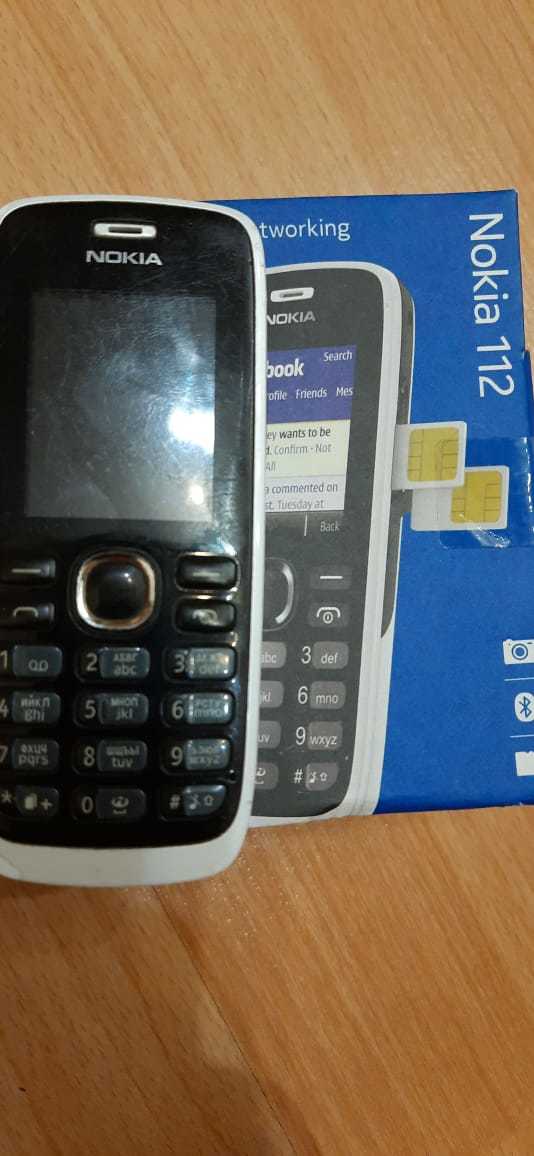

Несмотря на все это, от Мегафона и банка Раунд на обращения абонентов поступают шаблонные ответы непрофильного сотрудника, суть их сводится к следующему: «Вы сами совершили операцию, мы посредники, ни за что не отвечаем. Обращайтесь в полицию».

А теперь подробнее о моем случае.

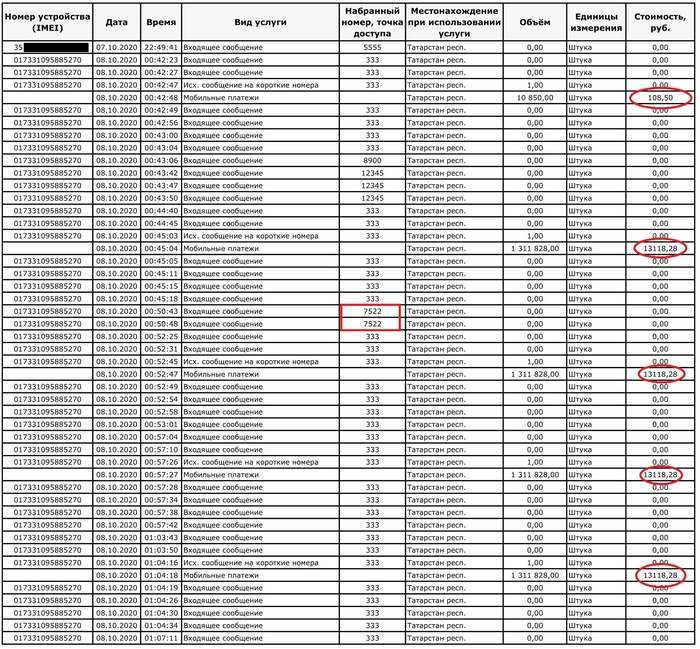

8 октября 2020 года по счету телефонного номера, к которому привязана банковская карта Мегафон (банк Раунд), произошли списания на сумму 65 699,92 руб., из них:

00:42:48 перевод на абонентский номер 9655908232 (Билайн ПАО «ВымпелКом»)

100,00 + 8,5 (8,50% - ставка комиссии) = 108,50

00:45:04 перевод в пользу "gamemoney" 10 841,55 + 2 276,73 (21,00%) = 13 118,28

00:52:47 перевод в пользу "gamemoney" 10 841,55 + 2 276,73 (21,00%) = 13 118,28

00:57:27 перевод в пользу "gamemoney" 10 841,55 + 2 276,73 (21,00%) = 13 118,28

01:04:18 перевод в пользу "gamemoney" 10 841,55 + 2 276,73 (21,00%) = 13 118,28

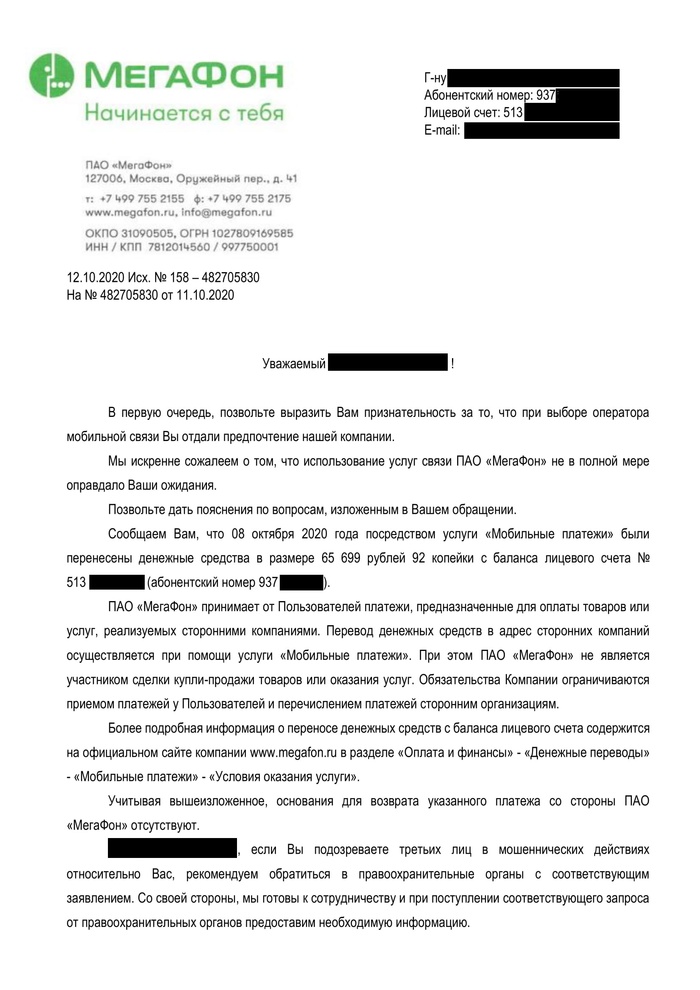

01:08:10 перевод в пользу "gamemoney" 7 589,10 + 1 593,71 (21,00%) = 9 182,81

01:12:35 перевод в пользу "gamemoney" 3 252,47 + 683,02 (21,00%) = 3 935,49

Всего: 54 307,77 + 11 392,15 (комиссия) = 65 699,92 руб.

Предупреждая вопрос: почему у меня такая крупная сумма лежала на счету? Отвечу, что пользовался услугой «мегафон банк» с выдачей карты, привязанной к счету. Но суть не в этом, так как деньги были списаны не через банковские операции, а через обычные мобильные переводы.

О списаниях мне стало известно 10 октября 2020 года после проверки остатка по счету в личном кабинете. Я незамедлительно обратился на горячую линию Мегафона, где оператор сообщил, что данные операции совершены с помощью услуги «Мобильные платежи» через банк Раунд в пользу торгово-сервисной организации «Gamemoney».

Согласно детализации на дату хищения – 8 октября 2020 года – были отправлены исходящие и получены входящие смс-сообщения с использованием телефонного устройства, имеющий идентификационный номер IMEI 017331095885270.

В детализации видно, что смс поступают и отправляются с неизвестного мне телефонного устройства.

Кроме того, есть входящее сообщение с номера 7522 – гуглинг показал, что благотворительные фонды с «одностраничным» сайтом используют его для приема денежных средств.

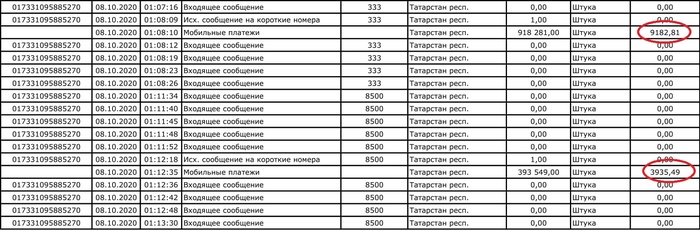

Мой кнопочный телефон Нокиа 112. Как бы сильно не хотел, но установить приложения на нем невозможно. Никаких вирусов, естественно, тоже не может быть.

Существенными являются следующие факты:

• данные переводы я не совершал, согласие на их осуществление не предоставлял;

• устройство с идентификационным номером IMEI 017331095885270 мне неизвестно;

• на протяжении всего времени сим-карта находилась в кнопочном телефоне Nokia 112 с идентификационным номером IMEI 35****;

• никаких сообщений в указанное время не отправлял и не получал, в памяти телефона данные сообщения отсутствуют;

• телефон с сим-картой находился у меня и никогда третьим лицам не передавался;

• наличие вредоносных приложений невозможно (телефон «кнопочный»);

• в рамках услуги «Мобильные платежи» максимальная сумма платежей в месяц составляет 40 000 руб., однако по моему счету за один день произошли списания на общую сумму 65 699,92 руб. (ПРЕВЫШЕНИЕ ЛИМИТА НА 64%). Это как вообще может быть???

Хронология моих действий:

08.10.2020 произошло списание

10.10.2020 обнаружил данный факт, оставил обращение по факту хищения и мошенничества на горячей линии

11.10.2020 направил претензию через электронную почту на адрес info@megafon.ru, через форму обратной связи на сайте Мегафона (https://tatarstan.megafon.ru/bezopasnoe_obschenie/fraud_on_t...), а также передал в письменном виде в ближайший офис Мегафона.

12.10.2020 обратился в центральный офис Мегафона в Казани по адресу Парковая 24, но попасть на прием к руководству так и не получилось: не пустила охрана.

В итоге на все мои обращения поступили формальные ответы.

Шаблонный ответ Мегафона, который получали и другие потерпевшие.

Следует обратить внимание на получателя средств «Gamemoney».

В интернете по этому запросу есть несколько сайтов:

1) gamemoney.com - этот домен зарегистрирован регистратором GoDaddy Online Services Cayman Islands Ltd.

Каймановы острова - это офшорная зона на территории Северной Америки, относятся к Британским заморским территориям, поэтому вне юрисдикции РФ.

Сама компания зарегистрирована по адресу: Opletalova 1603/57, Nové Město, 110 00 Praha 1, Czech Republic (Чехия, Прага).

2) gm.money/ru/ - домен зарегистрирован в CZ (Чехия), адрес компании Narva mnt. 7, Tallinn, VI floor (Эстония, Таллин).

3) gamemoney.tech - домен зарегистрирован в Arizona US. Этот зеркальный сайт переводит на game-pay.tech.

Реквизиты компании: GAMES AND TECH LTD, Company number: 11193629, 26 Old Shoreham Road, Southwick, BN42 4HS (адрес в Великобритании).

Сходу видно, что сайт «одностраничный» и очень древний.

В разделе «MOBILE COMMERCE RULES AND LIMITS» (http://game-pay.tech/mobile_commerce/) представлены способы пополнения и лимиты: все через операторов сотовой связи и только для Мегафона есть ссылка (https://sprypay.ru/agreements/megafon.pdf) на условия оказания услуги «Мобильные платежи», но сама ссылка переадресовывает на сайт sprypay.ru.

Данный сайт зарегистрирован на компанию ООО «ПИНИЯ» (ИНН 1001200251).

Напрашивается вопрос: как Мегафон заключил договор на переводы с сомнительной организацией за пределами юрисдикции РФ? И почему, даже после многочисленных жалоб абонентов, в течение нескольких месяцев, на списания в пользу этой «шараги» она так и осталась в списке организаций, в пользу которых осуществляются мобильные переводы? Правильно, есть заинтересованность…

С таким безразличным отношением в одной из крупнейших компаний к массовым хищениям со счетов абонентов я не встречался.

Впереди борьба, берегите себя и будьте осторожны!

Для обратной связи электронная почта: telefon-home@mail.ru

Лига мобильной связи

2.1K поста5.1K подписчика

Правила сообщества

1) Соблюдайте правила Пикабу

2) Если хотите высказаться - сначала прочтите ВАЖНЫЙ пост (), скорее всего, там есть решение вашей проблемы. Если нет, то чётко излагайте проблему (город/область, оператор, тариф)