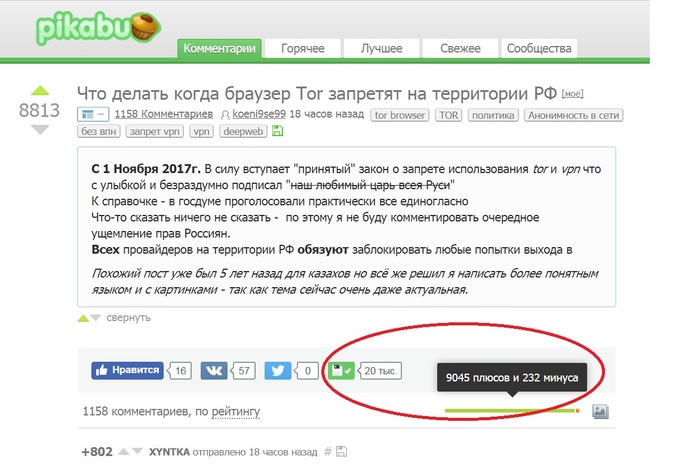

Что делать когда браузер Tor запретят на территории РФ

С 1 Ноября 2017г. В силу вступает "принятый" закон о запрете использования tor и vpn что с улыбкой и безраздумно подписал "наш любимый царь всея Руси"

К справочке - в госдуме проголосовали практически все единогласно

Что-то сказать ничего не сказать - по этому я не буду комментировать очередное ущемление прав Россиян.

Всех провайдеров на территории РФ обязуют заблокировать любые попытки выхода в дипвеб в течении 30 дней "некоторые провайдеры уже произвели блокировки"

Для начала самый простой способ обхода это индивидуально настроить мосты и пошаговая инструкция как это сделать.

1. Заходим на официальный сайт разработчиков тор https://bridges.torproject.org/

И выбираем [ Шаг 2 Получите мосты ]

У кого на английском [ Step 2 get bridges ]

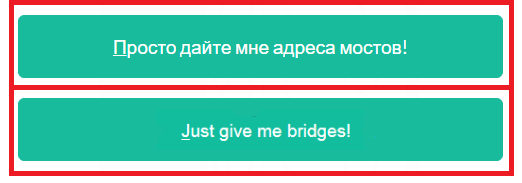

2. В открывшимся далее окне нажимаем

[ Просто дайте мне адреса мостов! ]

[ Just give me bridges! ]

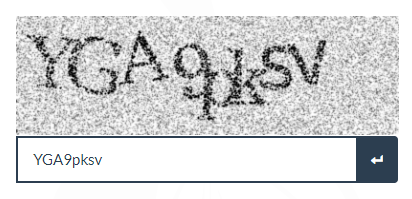

3. Вводим капчу

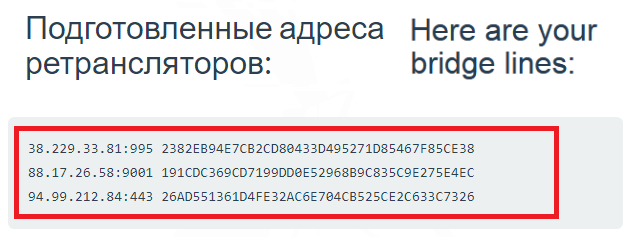

4. Копируем полученный код ( для каждого соответственно он индивидуален )

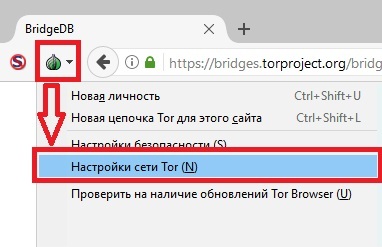

5. Теперь жмем на зеленую луковицу и выбираем параметр

[ Настройка сети Tor (N) ] [ Tor network configuration (N) ]

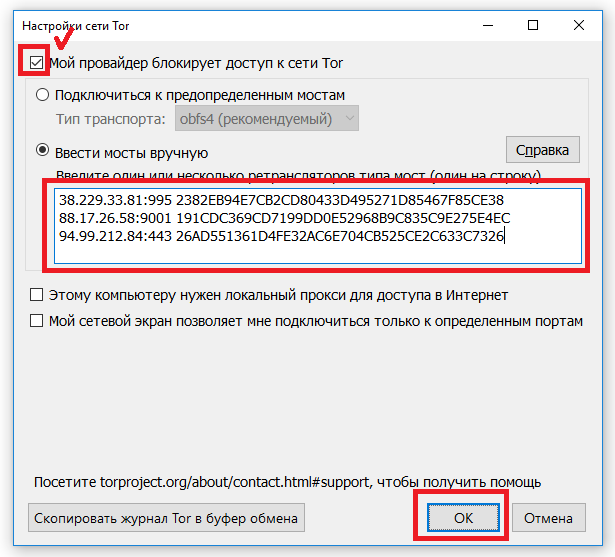

6. Ставим галочку Мой провайдер блокирует доступ к сети Tor

Вставляем ранее скопированные мосты в строку ввести мосты вручную

ОК

7.8.9.10. Для надежности повторять процедуру каждые несколько часов.

Спасибо всем кто дочитал до конца :)

Похожий пост уже был 5 лет назад для казахов но всё же решил я написать более понятным языком и с картинками - так как тема сейчас очень даже актуальная.

I Am Anonymous-когда я использую VPN - 10 мифов

Мы заметили тревожную тенденцию в VPN-индустрии. Все больше и больше провайдеров VPN обещают " полностью анонимно" или "нет логов" , обеспечивая при этом минимальные или нулевые заявления о том, как они на самом деле обрабатывают ваши данные. Эти так называемые «анонимные» провайдеры VPN делятся на две категории:

Первые.

Они рекламируют "анонимная услуга" на их сайте, но мелким шрифтом в своей политике конфиденциальности указывают, что они собирают N-ое количество данных о клиентах.

Вторые.

Они рекламируют "анонимная услуга" на сайте, но их политика конфиденциальности просто говорит, что "мы не ведем журналов" без дальнейших объяснений и подробностей.

Мы не единственные, кто ставит под сомнение "анонимные" или "нет" заявления от провайдеров VPN:

f someone tells you ‘you will be completely anonymous, [because] you’ll have VPN running all the time’, that’s a lie.

SpiderOak, VPN, privacy and anonymity

…you have absolutely no way to know for sure how safe a “No logs” claim really is. Trusting your life to a no logs VPN service it is like gambling with your life in the Russian roulette

Wipe Your Data, “No logs” EarthVPN user arrested after police finds logs

[a]nyone who runs a large enough IT infrastructure knows that running that infrastructure with ZERO logs is impossible.

Spotflux, Debunking the Myths of VPN Service Providers

Провайдеры VPN по сути, лишь отвлекли сознательных пользователей VPN своими заявлениями «анонимные» или «No Logging", вместо того чтобы сосредоточиться на том, что действительно имеет значение при выборе поставщика VPN: прозрачность, доверие, простота использования, производительность и надежность. Мы надеемся рассеять некоторые из этих распространенных мифов, что по нашему мнению приведет к более прозрачной и открытой дискуссии о конфиденциальности в VPN индустрии и в Интернете в целом.

Итак приступим!

МИФ № 1

Я могу быть анонимным в Интернете

Анонимность определяется как не опознан или неидентифицирован . Вы не анонимны , когда вы находитесь в Интернете, даже при использовании приватности таких инструментов , как Tor, Bitcoin или VPN. Каждая служба имеет по крайней мере одну фишку( а чаще намного больше) , которая может быть использована для различия разных пользователей, будь то набор IP - адресов (VPN и Tor) или кошелек (Bitcoin). Даже если в этой информации нет ничего, что может выявить какие - либо личные сведения о пользователе, но она может быть связана с другими подобными сведениями , которые в конечном счете помогут идентифицировать человека.

Множество публикаций в сети правильно отметили, что ни Tor , ни Bitcoin не могут сделать вас анонимным полностью.

Виртуальная частная сеть не делает вас анонимным, но это позволяет значительно увеличить вашу конфиденциальность и безопасность в Интернете. Виртуальная частная сеть похожа на занавески для окон вашего дома. Шторы обеспечивают конфиденциальность для всей деятельности которая происходит внутри - даже если ваш дом-адрес является публичным.

Конфиденциальность как правило, означает возможность исключить возможность доступа к информацию о вас.

МИФ № 2

Анонимность и конфиденциальность являются одинаковыми понятиями

Услуги , которые утверждают , чтобы сделают вас анонимными-это попытка устранить любые идентифицирующие данные (который не является реалистичной целью, как мы убедились в Мифе № 1). Тем не менее, услуги , предназначенные для защиты частной жизни позволяют пользователям контролировать доступ к своим персональным данным, но не устранить все идентифицирующие данные.

Интернет-пользователи могут использовать частные веб-браузеры, прокси Tor, зашифрованные сообщения, клиенты виртуальных частных сетей и другие средства, чтобы увеличить свою конфиденциальность личной жизни в Интернете. Эти инструменты конфиденциальности помогают защититься от массового наблюдения правительствами или частными корпорациями для сбора информации по указанию правительства (в компаниях США, таких как AT & T, Verizon, Time Warner, Comcast). Но ни один из этих инструментов, по отдельности или в любой комбинации, не сделает вас анонимным. Конфиденциальность в Интернете с помощью безопасной связи является реалистичной целью, но анонимность является ложным обещанием.

Сноуден недавно призвал пользователей Интернета , чтобы сосредоточиться на повышении конфиденциальности , чтобы победить "массовое наблюдение:"

МИФ № 3

Когда мой VPN провайдер рекламирует "анонимный" сервис, это означает, что они не собирают любую идентифицирующую информацию обо мне

VPN рекламируют "анонимный" на своих маркетинговых страницах сайта, мелким шрифтом в своей политики конфиденциальности, указывают на противоположное.

Вот некоторые примеры VPN-провайдеров "анонимных", которые кажутся противоречащими своим заявлениям, если обратить внимание на то что написано мелким шрифтом на странице Политика конфиденциальности:

• Express VPN:

Website: “surf anonymously”

Privacy Policy: “In addition to the information you provide through our order-form, we may store the following pieces of data: IP address, times when connected to our service, and the total amount of data transferred per day. We store this to be able to deliver the best possible network experience to you. We keep this information secure and private. If we receive complaints regarding copyrighted materials such as music and movies being shared over our network, we may filter traffic to see which account is sending it, and then cancel that account.”

• Pure VPN:

Website: “PureVPN anonymous VPN service;” “makes you anonymous;” “anonymous web surfing”

Privacy Policy: “…we will never release any information about you or your account to anyone except law enforcement personnel with the proper documentation and paperwork.”

“Furthermore, in the course of using PureVPN services, you or someone else on your behalf may give out information about yourself or give access to your system. This information may include, but not limited to:

• Names and IP addresses

• Operating systems

• Operational logs”

• Zenmate:

Website: “surf anonymously;” “browse anonymously”

Privacy Policy: “In order to prevent attacks against ZenGuard your IP address will be saved temporarily on the server without being stored permanently or used for any other purposes.”

“When choosing an access point please note that only this server will process your IP address and request for the webpage you would like to access (the “Targeted Website”).”

“…on the server you selected, your site request and your IP address are received via an encrypted connection.”

• CyberGhost:

Website: “surf anonymously;” “top notch security and anonymity”

Privacy Policy: “CyberGhost keeps no logs which enable interference with your IP address, the moment or content of your data traffic.”

Note: The CyberGhost privacy policy was updated recently but previously stated they “may process and use personal data collected in the setup and delivery of service (connection data). This includes Customer identification and data regarding time and volume of use.” Despite this privacy policy, they still advertised an “anonymous” service. Unfortunately, their newly updated privacy policy is confusing. It appears they say they don’t log the content of your traffic, but what about connection data such as IP address? Due to their previous marketing messages contradicting their prior privacy policy, we have concerns about their current privacy policy.

МИФ № 4

Когда политика конфиденциальности моего VPN-провайдера говорит, что они не ведут логов и это означает, что я анонимен

Когда поставщик VPN просто говорит, что они выполняют заявления "никаких логов" это не гарантирует анонимность или конфиденциальность. Любой инженер системы или сети подтвердит, что некоторый минимальный журнал протоколирования требуется для надлежащего обслуживания и оптимизации системы или сети.Если бы поставщики VPN не держали бы абсолютно никаких журналов, они попросту не смогли:

• Предлагать тарифы с ограничениями по использованию в ГБ или на основе количества пользователей

• Ограничивать VPN соединения с 1, 3 или 5 на каждого пользователя

• Устранять проблемы подключения или предлагать поддержку для серверных задач

• Обрабатывать ваши запросы DNS при использовании службы VPN

• Предотвращать злоупотребления, таких, как спамеры, сканеры портов и DDOS, чтобы защитить их службы VPN и их пользователей

Проблема регистрации является более сложной , чем размещение одной строки в политике конфиденциальности заявив , что "мы не ведем журналы" , а затем рекламировать услугу , как "анонимную" . Пользователи VPN должны требовать большей прозрачности от своих поставщиков VPN.

МИФ № 5

Даже если мой VPN провайдер использует или организует сервис на базе облака, я все еще могу быть анонимным

Любой, кто работает с серверной инфраструктурой знает, как трудно содержать без журналов сервис. Теперь представьте, как трудно было бы устранить протоколирование, если бы вы не запускали свою собственную инфраструктуру а вместо того, чтобы арендовали серверы VPN и сети от 3 стороны

В 2016 году, еще один поставщик VPN, Идеальный конфиденциальности, имел проблемы с изъятием двух своих серверов полицией в Нидерландах. В этом случае власти пошли прямо к хостинг -провайдеру , чтобы получить оборудование, полностью минуя провайдера VPN. И это случай уже не из ряда вон. Это еще раз иллюстрирует опасность использования третьих сторон.

Некоторые вопросы, чтобы спросить о провайдеров VPN, которые арендуют серверы включают в себя:

• Как "Сервер Арендаторы / Облако" может защитить своих пользователей от их хостинговых компаний, делающие бекапы своих машин для целей резервного копирования, целей DDOS, или по указанию правоохранительных органов?

• Как могут "сервер съемщики" предотвратить живую миграцию сервера размещенного VPN, в котором все изображение берется из компьютера, включая операционную систему памяти и жесткого диска, особенно когда живые миграции могут быть невидимыми для VPN-провайдера?

• Что происходит с данными, когда машина больше не используется провайдером VPN?

• Если вы не являетесь владельцем сервера, как вы можете быть уверены, что ваш хозяин не имеет ключа или лазейку?

МИФ № 6

Даже если мой VPN провайдер владеет и управляет сетью я могу быть анонимным

Большинство провайдеров VPN не запускают свою собственную ,а используют сети хотсинг провайдеров,что позволяет им полностью контролировать входящий и исходящий трафик. Прослушивание интернет-трафика дает доступ к огромному количеству корреляции и идентификации пользовательской активности.

Например, если вы слушаете двух людей которые говорят в ресторане вы можете узнать достаточно из разговора , чтобы определить , кто говорит - даже если вы не знаете их личность , когда вы начинаете слушать. Если поставщик VPN не запускает свои маршрутизаторы, то он не может контролировать , кто слушает их пользователей.

МИФ № 7

Любое протоколирование плохо

Собирая минимальное количество данных, VPN-провайдеры могут значительно улучшить ваш опыт при использовании VPN. VPN-провайдеры должны сохранять только минимальное количество данных, чтобы управлять своим бизнесом и удалять эти данные, как только они не нужны.

Минимальное протоколирование предоставляет пользователям VPN следующие преимущества:

• Улучшенная скорость и производительность, позволяя VPN провайдерам оптимизировать сетевые соединения

• Повышенная надежность, позволяя поставщикам VPN, чтобы выявить и устранить проблему предотвращения отключений

• Устранение конкретных проблем клиентов, в том числе скорость, связи и вопросы применения

• Различные уровни счетов для удовлетворения потребностей клиентов, таких как подключение ограниченных учетных записей и байтов ограниченных учетных записей

• Защита от злоупотреблений со стороны спамеров, сканеры портов, DDOS и т.д., поэтому провайдеры VPN могут удалить клиентов, которые злоупотребляют другими пользователями Интернета.

МИФ № 8

Приватные компании не собирают или продают мои данные

компании предлагающие продукт или услугу конфиденциальности не означает , что они будут держать свои данные в тайне. Это особенно актуально для компаний ,которые предлагают бесплатные услуги для пользователей. При использовании инструмент обеспечения приватности от вас часто требуется , чтобы предоставить доступ к большему количеству информации , чем их инструмент может защитить, так что вы должны доверять компании и внимательно читать их условия использования данных.

• Onavo (от Facebook)

Facebook купил приложение VPN под названием Onavo в 2013 году Почему facebook купил VPN приложение? Поскольку функциональность VPN дает видимость приложений в сеть связи для всего телефона . Следовательно, такая информация, как URL - адресов и использования приложений подвергается воздействию, и Facebook может проверить активность пользователя для своих собственных целей. Стоимость бесплатно просто слишком высока.

Политика конфиденциальности: "При использовании Службы, вы выбираете маршрут все ваши мобильного трафика данных через, или, серверы Onavo в. В результате, мы получаем информацию о вас, вашу деятельность в Интернете, а устройство или браузер когда вы пользуетесь Услугами. "

• HOLA

Hola еще один преступник под видом компании о конфиденциальности. Hola предлагает "безопасный просмотр" для своих пользователей, но в последнее время было открыто заявляет будет продавать пропускную способность своих бесплатных пользователей без их ведома, превращая их в ботнет.

Политика конфиденциальности: "Персональная информация собираем и сохранить включить ваш IP адрес, ваше имя и адрес электронной почты в случае если вы предоставить нам эту информацию (например при открытии счета или если вы к нам через" связаться с нами "вариант), имя экрана, оплаты и платежную информацию (если вы покупаете премиальные услуги) или другую информацию мы можем попросить время от времени как будет необходимо для предоставления услуг ".

• Web Proxy Services

Многие компании , которые предлагают услуги , которые помогут вам быть "анонимными" онлайн на самом деле собирают много личного и идентифицирующую информацию о своих пользователях - информацию , которую они могли бы продать.

МИФ № 9

Все VPN используют аналогичное программное обеспечение

В недавнее исследование указывалось , некоторые VPN продукты могут пострадать от утечки DNS и уязвимости IPv6, в результате чего многим пользователям надо дважды подумать о том, какой VPN приобрести , для защиты в Интернете. не все виртуальные частные сети созданы равными. Когда дело доходит до утечки IPv6,многие клиенты пасуют и проваливают этот тест Что касается уязвимости DNS, большинство провайдеров VPN не используют свои DNS сервера. Когда запросы DNS отправляются через третьих лиц к сетям третьих сторон DNS - серверы, пользователи наиболее уязвимы для мониторинга, регистрации или манипуляций с траффиком.

МИФ № 10

Тор является лучшей альтернативой, чем VPN

Tor часто приводится в качестве альтернативы использованию VPN. Однако, как несколько публикаций правильно отметили, Tor не делает вас анонимным . Даже Tor признает , что он не может решить все проблемы анонимности и предупреждает пользователей о некоторых опасностях и привычках . Тор труден для среднего интернет -пользователя в тонких настройках, а пользователи часто жалуются на то, что Tor работает медленно . В одной из публикаций даже сказано : " Если вы по- прежнему доверяете Tor , чтобы чувствовать себя в безопасности, вы сошли с ума ."

Вот собственно и все мифы и заблуждения с которыми очень часто приходится сталкиваться.

Надеюсь эти факты помогут вам в выборе вашего настоящего-конфиденциального VPN провайдера!

Путин запретил использовать в России VPN и Tor

Президент России Владимир Путин подписал закон, запрещающий использование технологий доступа к заблокированным в стране сайтам. Соответствующий документ опубликован в субботу, 30 июля, на официальном интернет-портале правовой информации. Почти все нормы вступят в силу с 1 ноября 2017 года, несколько статей начнут действовать с момента публикации.

Под действие закона потенциально попадают все прокси- и VPN-сервисы, а также анонимные сети Tor, I2P и Freenet. Их владельцам предлагается обеспечить доступ к реестру запрещенных сайтов Роскомнадзора.

источник: https://lenta.ru/news/2017/07/30/torvpn/

Мое мнение таково. Если появится политпартия, которая будет пропагандировать отмену этого закона, я буду голосовать за нее.

Почему не нужно заказывать товары в магазинах Tor?

Даркнет — одна из самых интересных IT-тем последних 5-7 лет. С каждым днем о нем слышно все больше и больше. И современному взрослому человеку стоит иметь представление о том, что в нем происходит.

Но, тем не менее, советуем пользоваться сайтами в Tor только в режиме чтения и ничего на них не заказывать. На это есть несколько причин.

1. Если товар разрешен законами цивилизованных стран, то его можно заказать в обычном интернете. А если нет, то его не надо заказывать.

2. Любой продавец может оказаться кидалой, даже если у него множество положительных отзывов.

3. Любой продавец может оказаться работником полиции.

4. Контроль на таможне и почте становится жестче с каждым днем. Всегда есть шанс, что вашу посылку будут осматривать особенно тщательно. А использование дропа для получения своих нелегальных посылок — не гуманно.

В магазинах обычного интернета тоже не каждый товар безопасно покупать.

Что надо делать перед заказом в зарубежных интернет-магазинах?

Проверить соответствуют ли ваши покупки правилам ввоза посылок в Россию и не входят ли в перечень видов специальных технических средств предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения информации в процессе осуществления оперативно-розыскной деятельности.

Анонимен ли Tor

В даркнете есть очень много учебников по обеспечению сетевой анонимности. Кто-то из авторов считает достаточной схему: виртуальная машина с Tails -> vpn -> vpn -> Tor. А кто-то рекомендует покупать компьютер с барахолки в соседней области и использовать модем через «левую» симку. Но одно можно сказать точно — если вы просто запускаете Tor браузер, то уровень вашей анонимности довольно низкий.

Спецслужбы по всем миру активно работают над установлением личностей преступников, которые пользуются «подпольным интернетом». Например, осенью 2016 года в рамках международной операции «Титан» полиция Швеции установила личности 3000 покупателей наркотиков в Tor. И сообщений о подобных расследованиях с каждым годом все больше и больше.

Пруфики:

www.iphones'ru/iNotes/695579

www.iphones'ru/iNotes/694406

Deep Web: Как ФБР распространяла детское порно (Playpen)

В феврале 2015-го ФБР провело в Dark Web операцию, которая войдёт в историю, как минимум по двум причинам:

- во-первых, её целью был крупнейший сайт детской порнографии.

- во-вторых, силовики 13 дней фактически занимались её распространением.

Для того чтобы поймать преступников ФБР совместно с другими спецслужбами, посредством нехитрых манипуляций вычислили IP-адрес модераторов самых масштабных детских порносайтов. Затем они организовали их поимку, но для того чтобы идентифицировать пользователей сайтов, они занялись их модерацией и оставляли ссылки ведущие на сайты вне анонимной сети.

Таким образом была собрана информация о более чем 8000 пользователей.

<Обучение от малого до великого> //Анонимность в сети.

Анонимность- достаточно противоречивое понятие в мире интернета. Можно разделить людей в сетях на три вида по их отношению к анонимности. Первый вид- это люди не скрывающиеся, которым нечего скрывать и которые ничего противозаконного не делают. Второй вид- это люди просто жаждущие быть уверенными в том, что за ними никто не следит. Этот вид можно охарактеризовать как паранойю, т.к. просто нет причины за ними наблюдать. И конечно же третий вид- это люди специально и целенаправленно скрывающие свои похождения в интернете по-причине каких-либо серьёзных деяний.

1)Начнём с самого простого способа, это просто установить расширение на свой браузер для изменения прокси-сервера. Наименование данного расширения: Browsec VPN - Privacy and Security Online. Здесь зацикливаться не на чем, т.к. это расширение просто меняет ваш IP-адрес благодаря чему можно легко путешествовать по сайтам запрещённых в вашей стране. Минусы: 1.кому серьёзно надо будет вас найти, они это смогут сделать. 2. Предлагает только прокси 4 стран (США, Великобритании, Нидерландов, Сингапура) за остальное надо будет платить.

2)Продолжим. Второй способ- это скачать программу Proxy Switcher. Плюс в том, что много различных серверов из разных стран. Работа аналогична с Browsec VPN - Privacy and Security Online- просто заменяет IP-адрес. Минусы в том, что некоторые прокси-сервера не действительны и сама программа на 15 дней как пробный период. (https://www.proxyswitcher.com/)

3)Самый популярный, в меру защищённый и бесплатный- это Tor-Browser. Tor так же меняет ваш IP-адрес, но уже в зашифрованном виде, что защищает от прослушивания. Особенностью Tor'a, в отличии от многочисленных браузеров и ресурсов поиска, является способность выходить в DeepWeb. Вкратце DeepWeb- это сбор скрытых сайтов, которые нельзя будет найти через обычные поисковые системы. В этой сети развиты незаконные услуги. Иными словами там можно найти всё (незаконное): начиная от услуг хакеров, наёмных убийц заканчивая продажей наркотиков и не лицензионного оружия. Все эти услуги оплачиваются исключительно биткоинами. Всё было бы так хорошо, если бы не одно "НО". Tor-Browser в настоящее время уже не может сдерживать свои позиции от полной анонимности, тем самым увеличивая риск быть найденным. Ещё один минус Tor'a в хакерах, т.е. вашу машину могут просто навсего загрузить каким-либо софтом, если вы зашли на левый сайт. Хакеры в этой системе Tor очень умны и в принципе легко могут как-либо вас взломать. Так что лучше используйте для скрытия виртуальную машину с установленным Tor'ом, а не реальную. (https://www.torproject.org/projects/torbrowser.html.en)

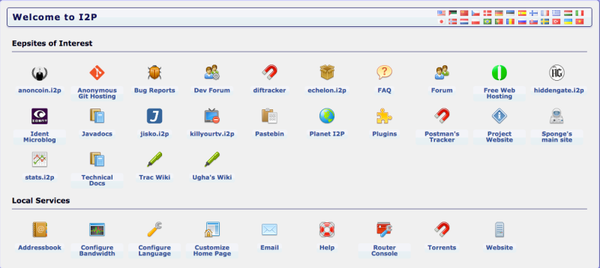

4)Самый надёжный и бесплатный способ быть анонимным позволяет I2P. Каждое приложение-клиент имеет свой I2P "маршрутизатор", строящий несколько входящих и исходящих "туннелей" - последовательность пиров, передающих сообщения в одном направлении. В свою очередь, когда один клиент хочет послать сообщение другому, он передаёт это сообщение через один из своих исходящих туннелей, нацеливаясь на один из входящих туннелей другого клиента, в конечном итоге достигая пункта назначения. Минус в довольно значительной потери скорости вашего интернета при использовании. (https://geti2p.net/ru/)

Надеюсь вам понравилось, в дальнейшем буду опубликовывать более интересные статьи.

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

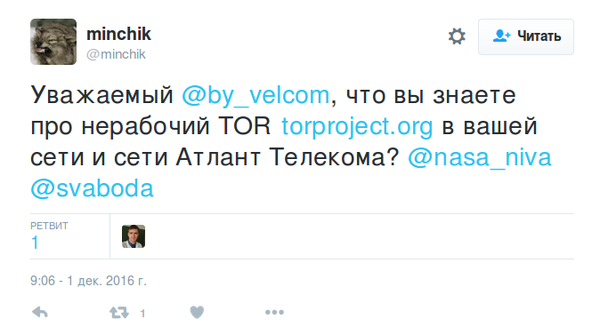

В Беларуси начались блокировки Tor

Постановление о блокировке Tor в Беларуси было принято еще в начале 2015-го года.

…

11. Государственная инспекция при выявлении интернет-ресурсов, средств обеспечения анонимности (прокси-серверы, анонимные сети типа Tor и другие), позволяющих пользователям интернет-услуг получать доступ к интернет-ресурсам, идентификаторы которых включены в список ограниченного доступа, добавляет в список ограниченного доступа идентификаторы этих

интернет-ресурсов, средств обеспечения анонимности.

...

И вот в конце ноября — начале декабря появились отзывы пользователей о недоступности Tor (в частности, в сетях интернет-провайдера Atlant Telecom и мобильного оператора Velcom (ими с недавних пор владеет одна компания):

Согласно статистике metrics.torproject.org, в начале декабря количество пользователей из Беларуси, пользующихся Tor без мостов, сократилось с 5500 до 3000.

При этом количество использующих мосты выросло примерно на 1000.

Похоже, на данный момент в Беларуси заблокирован доступ к публичным узлам Tor; сервисы по-прежнему доступны при использовании мостов (bridges). Вместе с использованием мостов рекомендуется обфусцировать трафик с помощью obfs4proxy, чтобы скрыть использование Tor от провайдера.

Для доступа с десктопа проще всего скачать Tor Bundle и при запуске выбрать «This computer's Internet connection is censored or proxied», после чего следовать указаниям мастера настройки.

Для Android доступен Orbot, где в настройках достаточно поставить чекбокс «Использовать мосты». При этом для описанных программ ручной запрос и ввод скрытых узлов пока не нужен (инструкция о получении и ручном вводе узлов Tor доступна здесь и здесь).