Тема социнженерии обширна и многогранна. С момента анонса прошло больше 2 недель и оказалось, что самое сложное – выбрать, с чего начать. В этом посте я коснусь темы мошеннических звонков от «службы безопасности банка». При её реализации используются техники вишинг, кви про кво + сбор данных из открытых источников. Расскажу о том:

- как такая схема работает;

- что предпринимают банки;

- почему победить у них не получится;

- при чём тут подмена CallerID;

- можно ли вернуть деньги; как распознать мошенника.

Пост является ликбезом для тех, кто хочет сохранить свои деньги, а не инструкцией для кулхацкеров.

Ещё раз об актуальности. В анонсе было приведено всего 3 примера. Суммарная сумма ущерба почти 5 млн. рублей. Примечательно, что на развод попадается и стар, и млад. Хочу ещё раз проиллюстрировать это парой свежих примеров.

1. Двух усольчанок (23 и 46 лет) «банковские работники» обманули на 200 тысяч рублей. Обе потерпевшие, как и большинство граждан в подобных случаях, говорят о том, что знали о таких способах мошенничества, сами не раз призывали своих знакомых не верить неизвестным, но это не помешало им в точности повторить действия других жертв аналогичных аферистов.

2. Жительнице Барнаула 1994 года рождения (26 лет) позвонил якобы сотрудник известного банка. Он сказал, что произошла утечка информации, была попытка списания денежных средств. Назвал ее анкетные данные и предложил обезопасить счет. Девушка стала выполнять действия по предотвращению данной операции. Жительница Барнаула продиктовала свои личные данные счета. Вскоре ей пришло сообщение о списании 260 тысяч рублей.

Как работает схема.

Шаг 1. Всё начинается со сбора данных из открытых источников. Чем больше у злоумышленника информации на вас, тем достовернее он будет звучать. Лучше всего для мошенника, когда к нему в руки попала эксклюзивная (которую продали только в одни руки) база банка. Но это скорее исключение, помноженное на дикое везение. Чаще отрабатываются сборные солянки. Информация в них – результат парсинга сайтов. Скрипты\программы\роботы собирают информацию, которую вы сами оставили в открытом доступе. Она может лежать и в соцсетях, и в объявлениях на условной авито, и в вывешенном резюме.

Шаг 2. Прозвон. Прозвоном как правило занимаются новички. Их задача – найти лидОв. То бишь, методично прозванивать базу пока не попадётся мамонт. Темы скриптов стандартны.

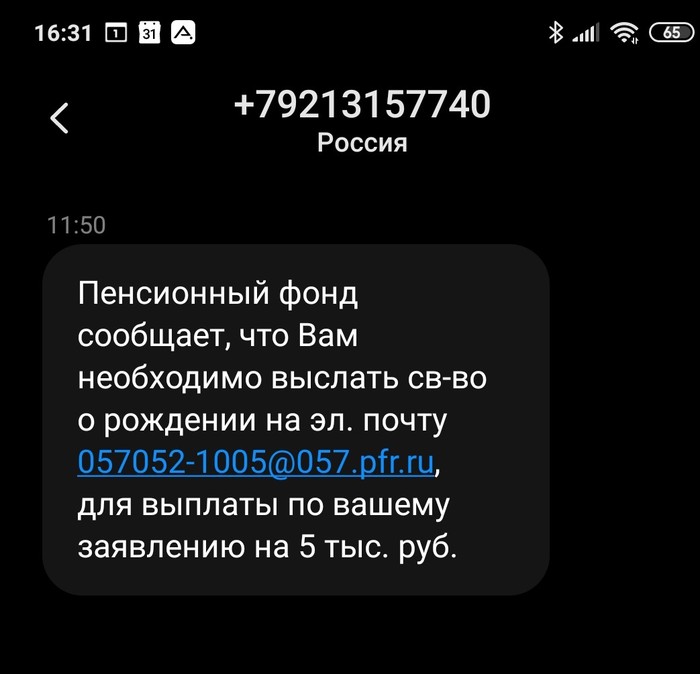

- Подозрительная активность на счёте. Перед звонком может приходить СМС с текстом о списании или попытке списания средств. Весь спектакль ради того, чтобы звонок от «службы безопасности» выглядел достоверно.

- Кто-то пытается взять на вас кредит. Поэтому нужно совершить определённые действия по недопущению этого. Например, «срочно оформить кредит (который вы сможете тут же вернуть). Звучит странно? Но это сработает. Ведь банк не одобрит вам 2 кредита подряд. Поэтому очень важно оформить кредит быстрее мошенников. Итак, слушайте, что нужно сделать…»

- Спецпредложение для вас. Этот скрипт отрабатывают, если в базе можно сделать выборку по людям. Например, по пенсионерам. Пожилым людям предлагают обеспечить себе прибавку к пенсии за счет торговли ценными бумагами. Псевдоброкеры получают удаленный доступ к гаджетам пенсионеров и выводят средства с их счетов. А если особых сбережений нет — оформляют на них кредиты и тоже выводят деньги.

Как только мамонт повёлся, его передают более опытному «специалисту». Во-первых, так история выглядит правдивее для жертвы (серьёзные люди из банка хотят тебе помочь и даже переключают между отделами). Во-вторых, на этом этапе мошеннику надо проявлять больше изобретательности. Могут это не только лишь все. Поэтому и прибегают к разделению труда, когда «открывают сделки» 10 человек, а «закрывают» 2.

Шаг 3. Дожим. Самое важное в схеме, потому что здесь начинается Россия вывод денег и очень важно, чтобы жертва не соскочила. Как и в случае с прозвоном есть пара стандартных ходов.

- Повторяйте за мной. Мошенник постоянно висит на линии и пошагово объясняет жертве что надо сделать: открыть сайт\загрузить приложение\сказать код из СМС\дойти до банкомата и т.д.

- Мы сами всё сделаем. В этом случае главное убедить жертву что-то скачать\установить\открыть\дать. «На вашем смартфоне вирусы. Сейчас я вам пришлю ссылку на скачивание нашего антивирусника. Ваш придётся удалить, он, очевидно, не справился.» Или «дайте доступ по TiemViewer, чтобы наш специалист смог убедиться, что у вас…»

Финал для жертвы закономерен – потерянные деньги. Обратите внимание, деньги можно потерять не только свои, но и кредитные. Поэтому не спешите радоваться те, у кого на карточках пусто. Банки с удовольствием одобрят вам кредит онлайн (скорее всего под дикие проценты, но какая разница, вы ж сами согласились, а у нас цифровизация\пандемия\рептилоиды).

А что с терминами? Ах, да. Если формализовать написанное выше, то получаем следующее. Кви про кво – это когда человек выдаёт себя за другого. В приведённых примерах мошенники выдавали себя за специалистов банка (специалист по прозвону и специалист по дожиму).

Что до вишинга – это частный случай фишинга (от voice phising). То есть фишинг, совершённый голосом. Фишинг, в свою очередь, является техникой, с помощью которой мы побуждаем жертву совершить какое-то действие. В приведённых примерах вишинг работал на шаге 2 и 3. Шаг 2 – вброс информации, которая заставит жертву что-то делать (звонок из банка «ай-яй-яй, всё пропало, давайте срочно что-то делать). Шаг 3 – само действие (установите программу, скажите код из СМС).

Почему не чешутся банки?!! Произвол!!! Вообще-то чешутся. Делают даже что-то полезное. Но проблему нельзя решить раз и навсегда. Сейчас объясню почему.

Во-первых, не так давно Сбер выкатил сервис, на котором можно проверить, является ли мошенническим сайт или номер телефона. Это, конечно, лучше, чем ничего. Но не панацея. Эффективное время жизни фишингового сайта порядка 2-3 дней. Увы, в базу Сбера они иногда попадают позже.

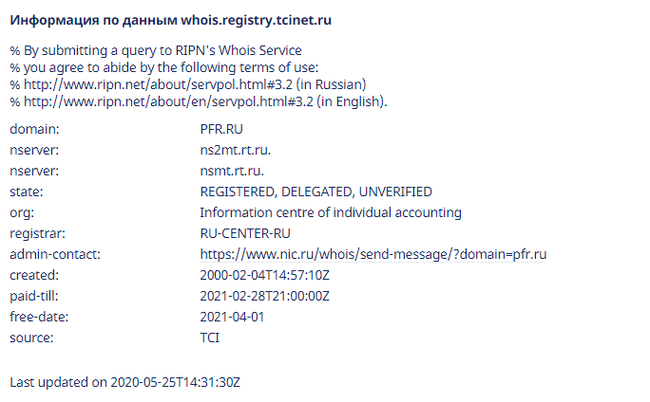

Что же касается телефонов, то здесь ещё сложнее с эффективностью. Для ясности надо рассказать, что такое Caller ID. Когда один человек звонит другому, у последнего на экране смартфона появляется номер, с которого звонят. Это и есть Caller ID. Его можно менять. Всё.

Понятно, что в реальности процесс сложнее. Но факт остаётся фактом, подменять номер звонящего можно. Перед написанием этого поста проверил сам. Подмена на случайный мобильный номер отработала без проблем. Подмена на номер «900» не сработала, однако сервис сказал, что причина в тарифе. Мол, купите «Премиум» и всё заработает.

Лично для меня наличие или отсутствие номера в базе Сбера не несёт полезной информации. Номер может быть мошенническим, а может быть и нет (потому что подмена Caller ID). Тем не менее считаю сервис полезным, т.к. в случае со звонками из «банка» лучше перебдеть.

Во-вторых, ряд банков и операторов связи в феврале заявляли, что они нашли способ борьбы с подменой номеров. Но если почитать внимательно и поискать дополнительную информацию, становится понятно, что сделали костыль.

Итак, банки и опсосы в едином порыве синхронизируют информацию о звонках. Банки отдали операторам списки своих номеров. Теперь при звонке «жертве» с номера из списка опсос в режиме реального времени сверяет эту информацию с банком. «Банк, ты ща звонишь Пупкину? – Да. – Ок, спасибо». А если «Нет», то уведомление о мошенническом звонке получает…банк! Заметьте, не жертва, а банк. Вот такая ирония.

В-третьих. Несмотря на то, что банки жертве мошенников теоретически должны всё вернуть чуть ли не по первому требованию, в жизни чудес не бывает. Никто вам деньги не вернёт, потому что (тут на самом деле много причин) банки не возвращают средства, потому что не могут различить действия клиентов и мошенничество: для этого суд должен установить виновных, а полиция не в состоянии их найти.

Выводы. Не стоит надеяться, что добрые банки и операторы связи защитят вас от мошенников. Они, конечно, чешутся, но больше ради себя, чем ради вас. Только вы сами можете противодействовать мошенникам. Для этого помните простое правило: банк звонит для информирования, а не для действий. Если же вас просят что-то установить\скачать\ввести, не стоит этого делать. И ещё, если уж очень беспокоитесь сами перезвоните в банк.

P.S. В следующем посте будем разбираться с воровством денег с помощью SIM-своппинга.