Фрод на сайте mvideo.ru

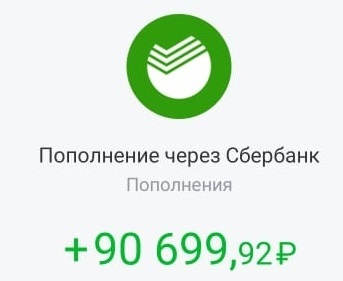

Жена столкнулась час назад, хотели оформить самовывоз клавиатуры (293р) в Москве. Оформила, доступно только по предоплате, ок. Оплачивает, вводит код, ничего не происходит. Через некоторое время приходит оповещение о переводе 12к (sic!) куда-то в росбанк. А потом ещё одно. Карту сразу заблокировал, через банк транзакции оспорил, теперь ждать ответа до 9 июля.

Будьте аккуратны!

Главная страница сайта, https://mvideo.ru

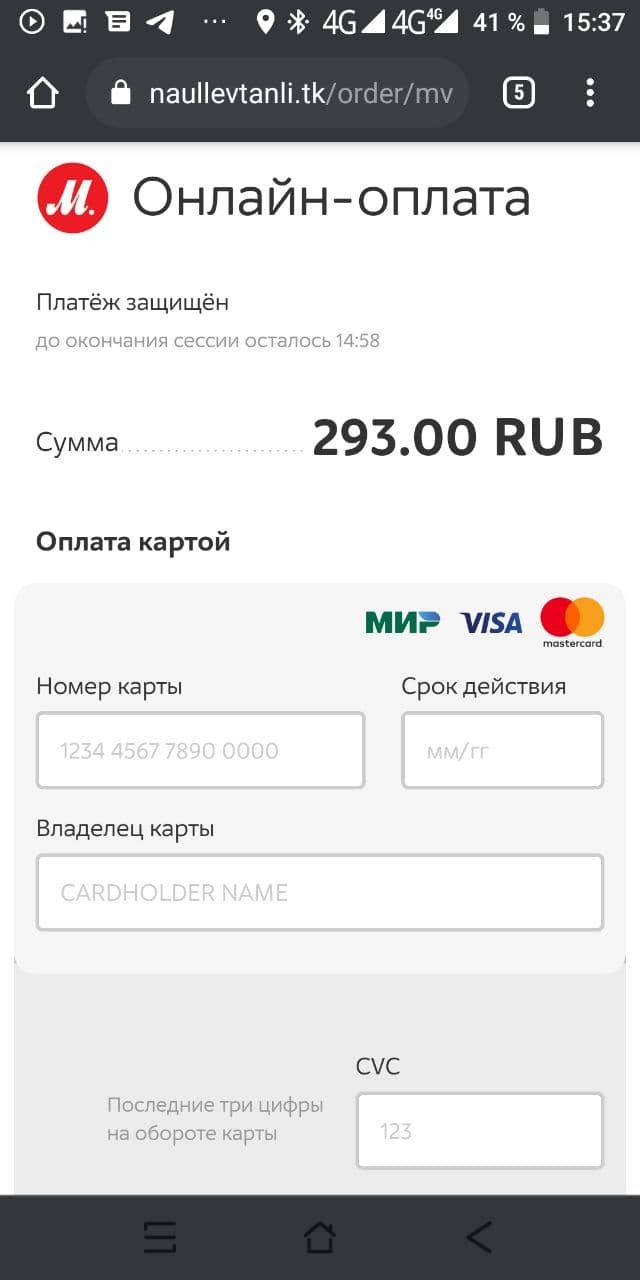

Страница оплаты, левый URL

Баянометр выдавал рандомные скрины с телефонов.

Жена моя, тег "моё".

Без рейтинга, поднимите, кому не сложно. Спасибо!

UPD1: У меня страница оплаты ведёт на platezh.vtb.ru, либо пофиксили, либо жена наткнулась на MiTM/DNS-атаку где-то в сети Tele2

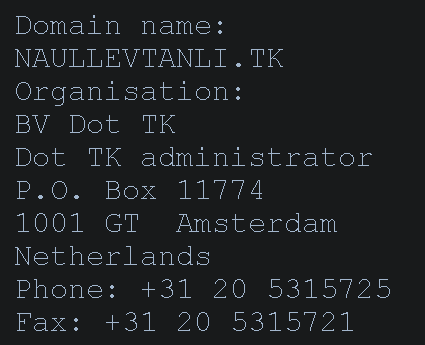

UPD2: На DNS Spoofing не очень похоже (либо кэш истёк) - сейчас с того же устройства открывается нормальная страница. Видимо, инсайдер или (мало ли) MitM. Домен злоумышленника ещё живой (скрин с регру ниже)

UPD3: Если кто находится в Хорошёво (например, ТЦ Авиапарк) - попробуйте оформить заказ (только данные карты не вводите) на сайте (что угодно) и внимательно смотрите за адресом - если на платёжной странице не platezh.vtb.ru, значит проблема актуальна - у жены перестала открываться поддельная страница только после того как из района выехала. Если так - отпишитесь в комменты - включу в пост.

UPD4: жена приехала, рассказала больше о том, как это произошло. Заказ на сайте шёл как обычно. Сравнив с тем, как он проходит на моём телефоне, вспомнила, что ей сайт не предлагал авторизоваться (или войти как гость) и не предлагал опций оплаты, кроме онлайн (на "здоровом" сайте есть опция оплаты при получении, как минимум). Страница оплаты маскируется под ВТБшную, отличается лишь парой надписей (судя по скриншоту выше - на телефоне этот сайт больше не открывается). Когда вводила код в первый раз - сайт нарисовал, что код введён с ошибкой (страница была тоже левая, не банка - всегда обращайте внимание - ввод кода - только на странице банка, выпустившего карту), ввела второй, перепроверив - опять ошибка, тут и поняла, что это мошенники. Оттуда и два перевода. Причём, в предпросмотре СМС не видно цели ввода кода, а она не разворачивала предпросмотр - в общем, понять можно, просто невнимательность + доверие.

Что самое забавное - на сайт она прошла напрямую, мимо поисковика - то есть это точно был сайт mvideo.ru. Я не в курсе, как долго кэшируются DNS-записи, но уже спустя где-то час после звонка в МВидео воспроизвести проблему не удалось, по приезду домой проверили - A Record тот же, что и у меня с изначально здоровым сайтом. С поправкой на время кэширования, предположу, что это был не DNS Spoofing. MitM в мобильной сети звучит довольно маловероятно, учитывая, что целью атаки был непосредственно mvideo.ru - это было кажется довольно странно. Текущая основная гипотеза - инсайдерские действия на стороне MVideo (сотрудник-злоумышленник), но подтвердить её не представляется возможным. Если кто ещё наткнётся на эту ситуацию (но лучше не натыкайтесь - затем тут и этот пост) - пишите, может, что ещё в голову придёт по вектору атаки.