Пара интересных событий сферы информационной безопасности

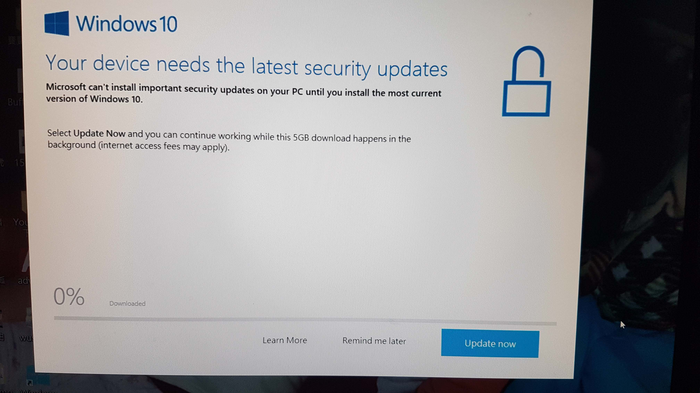

1) В Telegram Desktop была обнаружена возможная уязвимость для выполнения произвольного кода (RCE) при обработке медиафайлов. Эта проблема подвергает пользователей риску злонамеренных атак через специально созданные медиафайлы, такие как изображения или видео.

Со стороны Telegram проблема была не подтверждена: утверждается, что для моментального выполнения кода без оповещений (как на видео ниже) необходимо совершить дополнительное действие - скрыть оповещение и поставить чек-бокс, благодаря которому далее вопрос об исполняемых файлах не будет задаваться снова.

Комментарий от автора: в любом случае странно, что есть чек-бокс, благодаря которому далее RCE радостно несётся на ПК без препятствий

2) CVE-2024-24576 (оценка CVSS: 10) связана с ошибкой механизма передачи команд и аргументов ОС, что позволяет аутентифицированному злоумышленнику удаленно выполнять вредоносный код без взаимодействия с пользователем. Атака обладает низкой сложностью исполнения.

Группа по реагированию на угрозы безопасности Rust была уведомлена о том, стандартная библиотека Rust не может должным образом экранировать аргументы при вызове пакетных файлов (с расширениями bat и cmd) в Windows с помощью Command API.

Киберпреступник, контролирующий аргументы запущенного процесса, может выполнять произвольные команды в оболочке, обходя экранирование. Критическое значение уязвимости отмечается при вызове файлов пакетной обработки на Windows с ненадежными аргументами. Другие платформы или случаи использования не подвержены риску.

Проблема затрагивает все версии Rust до 1.77.2 на Windows, если код программы или одна из ее зависимостей вызывает и выполняет файлы пакетной обработки с ненадежными аргументами