Secure Boot vol 2. Поговорим о свободе.

Aloha, друзья. К глубочайшему моему удивлению на мой предыдущий пост на эту тему был опубликован ответ. Ответ удивительный и странный, и мне таки придётся кое-какие объяснения дать, хотя ссылок, как мне казалось, было дано предостаточно. В том числе почему свободу иногда нужно зажимать.

Дело в том, что это одна из технологий существенно ограничивающих цифровую свободу, ну и как результат свободу в целом.

Дело в том, что это враньё. Возникло ли это враньё из-за неграмотности или злого умысла я судить не берусь, но факт остаётся фактом. Эта технология была введена именно с той целью, что я уже писал: никому кроме очень странных личностей не нужны неопознанные модули в UEFI. Причём для любителей свободы существует следующий интересный факт: вы можете подписать свой модуль своим самопальным ключом и самолично добавить этот ключ в список разрешённых. Конечно кое-где эта возможность требует технических знаний для реализации, но!

Добавление закиси горошка в автомобильный двигатель тоже требует технических знаний, но почему-то автолюбители не кричат об ограничении их свободы от невозможности легко воткнуть в электромобиль пантограф от электровоза.

Это один из анальных зондов, навязанных пользователям IBM PC совместимых платформ, избавится от которого крайне сложно.

Это тоже враньё. Первое я уже упоминал ранее - сертифицированные для Windows системы на IBM PC-совместимых машинах обязаны иметь возможность этот "зонд" отключить, что прямо противоречит заявляемым оппонентом целям технологии. На ARM ситуация немного другая, но мы ведь не о нём сейчас, да? Второе: legacy aka CSM режим никуда не делся и он прямо исключает Secure boot. Вот как сложно избавиться от "зонда". То есть для 99% пользователей это не составит никакого труда после прочтения справочной информации о своей материнской плате. Повторяюсь: вообще никакого труда.

Тут необходимо понимать, что UEFI не лучший и не худший, причем, далеко не единственный из вариантов эволюции. Я перечислю только открытые: Coreboot, Libreboot, OpenBIOS и Das U-Boot.

Коллеги и сочувствующие, нас опять обманули. Das U-Boot вообще не предназначен для домашних компьютеров. OpenBIOS просто не способен выполнить свои задачи без coreboot или U-Boot. Coreboot написан с целью выполнения минимально необходимых для загрузки задач. То есть на нетривиальных конфигурациях ваша система с прошивкой coreboot может запросто не загрузить что-то такое бесполезное и никому не нужное как SaS/RAID контроллер. Простите, но это не варианты "эволюции". Это просто другие инструменты для решения других задач. Windows vs Linux вид сбоку. Это не эквивалентные вещи. Стейк не эквивалентен стакану смузи. Не говоря уже о том, что масштабы поддержки этих прошивок просто несравнимы.

То есть некая группа Microsoft и ко пролоббировала принятие стандарта, который не позволяет мне использовать такие ОС, какие я хочу, сам я создавать цифровые подписи никак не могу, и сделать с этим ничего нельзя.

Нам лгут. Причём лгут вопиюще нагло. Давайте ещё раз посмотрим в список членов UEFI Forum. Денег купить всех не хватит не то что у Microsoft, а у топ-100 Forbes вместе взятых. Но самый цимес в этом списке составляют следующие позиции: Canonical Limited, Google, Red Hat, Inc., SUSE LLC, The Linux Foundation, VMware, Inc. и, конечно, Apple. Вот такие у нас ко у Microsoft, которые лоббируют Windows. Это такая непроходимая чушь, что я как-то затрудняюсь её прокомментировать. О использовании ОС и ключей - я писал выше. Почему же дело обстоит именно так, а не иначе? А вот почему:

Сделайте, ладно, так, чтобы я сам мог определить, что безопасно, а что нет.

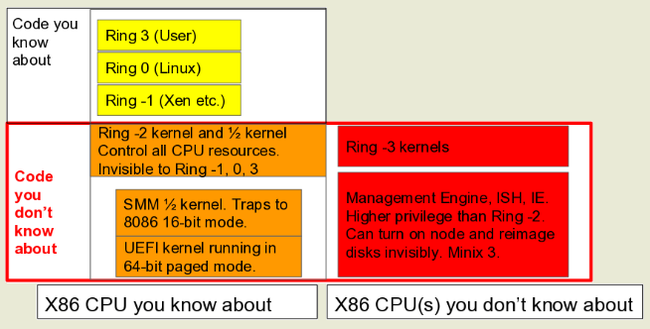

Проблема в том, что вы как раз этого и не можете сделать. Вы не можете определить безопасность за пределами своей сферы компетентности. В моём предыдущем посте была как раз показана ситуация, когда без глубоких знаний не разобраться. А в интернет хотят все. И возникает вопрос - стоит ли комфорт дураков безопасности остальных пользователей? Заражённая машина - источник опасности для соседей. В Сети мы все соседи. Часть наших соседей некомпетентна. Либо мы усложняем процедуры безопасности и отбираем у пользователя свободу сходить пописать в работающую трансформаторную будку, либо гонясь за эфемерной свободой наслаждаемся вирусными эпидемиями.

Вышла новая загрузочная бинарь GRUB, например, добро пожаловать, так сказать, в майкрософт на сертификацию, а пока обождите загружаться.

Поставьте ключ Canonical и не ходите никуда ни на какую сертификацию. Много где он есть и так. Но что ещё смешнее - есть shim, через который и грузится на фиг не нужный в этом режиме GRUB. Ещё смешнее эта претензия выглядит оттого, что вам никто не мешает новую "бинарь" подписать старым ключом! Оппонент просто не понимает как работает критикуемая им технология!

На мобильных результаты уже видно, где вендор даст возможность разблокировки загрузчика, там грузитесь, а где не даст, там "бюстгальтер женщины самоклеящиеся толчок вверх хлопок бюст без бретелек установить белье".

И я напомню оппоненту откуда эта радость вылезла. А вылезла она из-за двух вещей: руткитов и косоруких пользователей, которые своими неграмотными действиями кирпичили аппараты и задалбывали техподдержку. Потому что современный пользователь некомпетентен. Это положение де-факто. И вот тут мы и наталкиваемся на причину по которой FOSS-ключей нет в UEFI производителей. Потому что производителям это не нужно. Вообще и совсем. А производителям это не нужно, потому что пользователям не нужна система в которой vi/vim считается текстовым редактором. Впрочем, проблема глубже.

Ну а у на PC прилетели полезные автоматические обновления и нужна срочная перезагрузка, подождите пока установятся обновления, не выключайте компьютер.

У человека, который евангелист FOSS, не хватило компетенции прочитать 10 слов, благодаря которым перезагрузку в Windows 10 можно отложить на несколько суток. А почему обновления теперь приходят так? А я напомню. Все помнят вирусные эпидемии Kido, Conficker, Xorer, TDSS? Все они до единого эксплуатировали давно закрытые в Microsoft уязвимости. Пользователи просто решали, что безопасно, а что нет. И отключали обновления. С закономерным фееричным результатом. Вот вам циферка для размышления: от публикации до эксплуатации уязвимости проходит около трёх суток. Обновления нинужны(sic!).

Уважаемый FOSS-евангелист. Лично я считаю, что ваша свобода размахивать кулаками (читай: сидеть на необновлённой машине с недоверенным кодом в прошивке) заканчивается в вашей не подключённой к Интернет локальной сети. Требовать, чтобы все могли так лазить в Сети это превращать регулируемый перекрёсток в бомбейский. Тоже вид свободы, чего уж там. Вы тут не одни. Вообще и совсем. Ваша реальная доля у пользователей это 3%. Давайте не будем нечестными, причисляя к пользовательским машинам сервера, суперкомпьютеры, встроенные системы и всякое такое. Эти вещи администрируются квалифицированным персоналом. Когда персонал неквалифицирован - беда происходит абсолютно на любой системе. Если вы побежите причислять к *nix системам Android, то я вас огорчу - по любой классификации Android не Linux, как Windows 95 не MS-DOS. Ситуация, когда 3% требуют, чтобы все остальные учитывали мнение этих самых процентов, мягко говоря, странная и напоминает что-то нехорошее. Тем более, повторюсь, ни у Canonical, ни у Red Hat почему-то не возникло проблем с ключами Microsoft. Может, они как-то не так как вы свободу понимают? И да, может, прекратите врать?

Кстати, загрузить Linux в Secure Boot без Microsoft'овских ключей вообще-то вполне реально. Так что об этом, конечно же, многие фанаты FOSS тоже лгут.

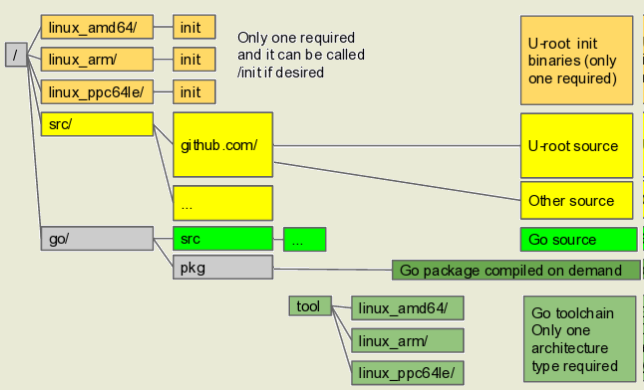

P.S. На всякий пожарный вам ссылка на глубокие материалы. В комментариях там не менее интересно. Вот вам ссылка на самый базис, если непонятно. И ещё одна. То же замечание. Да, дублирую, а что делать? :(