Редирект (перенаправление) на новый Пикабу

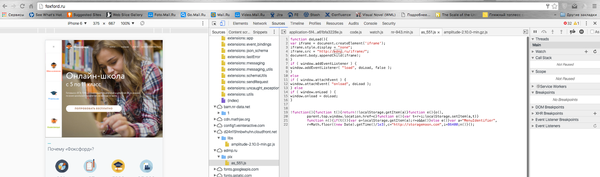

После открытия публичного доступа к https://new.pikabu.ru мне на глаза попалось несколько комментариев с вопросом, как сделать так, чтобы ссылки на https://pikabu.ru всегда открывались в новом дизайне. Меня этот вопрос тоже заинтересовал, что сподвигло меня на поиск решения. Итак...

UPD. Для краткости в тексте буду писать "редирект" и "перенаправление" вместо "как сделать так, чтобы ссылки..."

TL;DR

Ниже подборка плагинов для Chrome, Firefox, Opera, Safari для перенаправлений с одного url на другой. В примерах перенаправляем со старого пикабу на новый.

Google Chrome

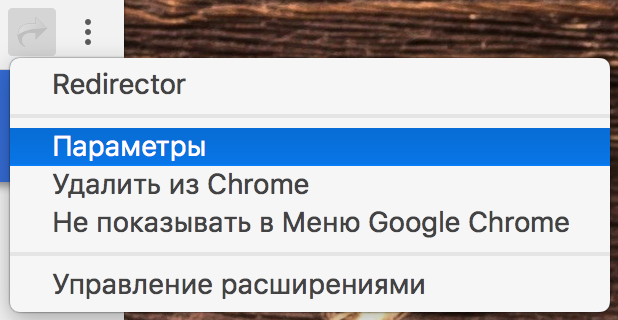

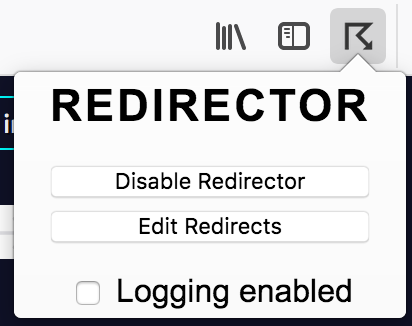

Решение 1: Redirector

Отличный плагин, позволяющий настроить редиректы с использованием регулярных выражений. Устанавливаем плагин, тыкаем в иконку плагина, затем "Параметры" и прописываем нужный редирект:

From ^(http[s]?://)pikabu\.ru/(.*) to $1new.pikabu.ru/$2

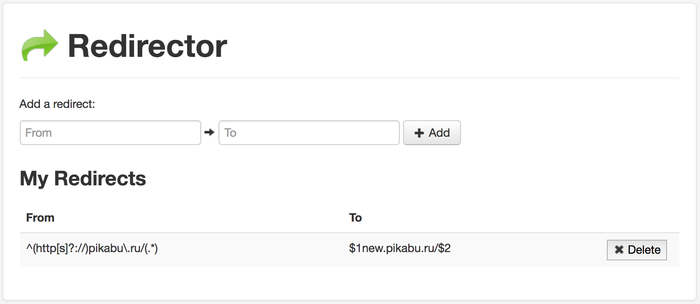

Решение 2: Switcheroo Redirector

Тут плагин попроще, регулярок нет, но они не особо и нужны для этой проблемы. Качаем плагин, тыкаем в иконку плагина, заполняем From и To, нажимаем "Add".

Протокол (http и https) в полях From и To указывать обязательно. Для работы перенаправлений достаточно и первой строки с https, поскольку пикабу и так всегда перенаправляет на https, но лучше указать обе.

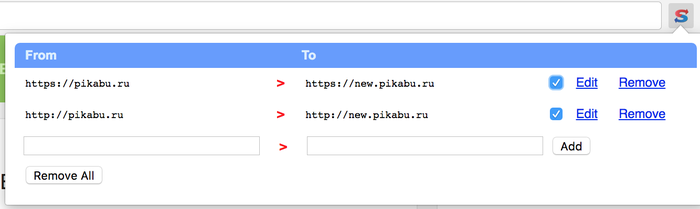

Safari

Пользователи десктопных яблок знают, что под Safari плагинов не густо, но и тут нашлось решение: плагин URL Rewrite (прямая ссылка на скачивание). Плагин несколько кривоват, но работает.

Качаем и устанавливаем плагин. Далее в настройках Safari в "Расширения" находим плагин и прописываем редиректы. Опять же я указал оба варианта ссылок.

Firefox и Opera

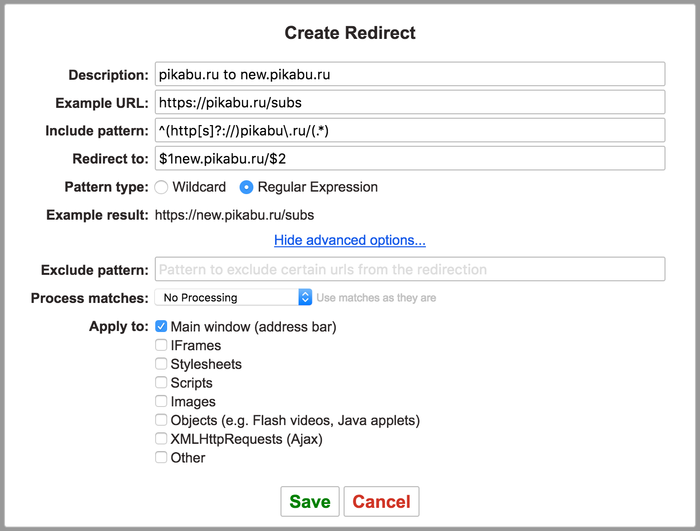

Для огнелиса и оперы нашелся крутой плагин Redirector (не путать с плагином для хрома, этот от другого разработчика). Субъективно это самый крутой плагин из перечисленных, хотя этой задачи многого и не надо. Поддерживает регулярки и wildcards, есть дополнительные настройки.

Скриншоты делал в огнелисе, но в опере все то же самое.

Устанавливаем и активируем плагин, тыкаем на его значок, затем "Edit Redirects".

Попадаем в настройки плагина, где выбираем "Create new redirect".

Заполняем первые 4 поля, а в Pattern type выбираем Regular Expression. Регулярки те же, что и для хрома:

^(http[s]?://)pikabu\.ru/(.*)

$1new.pikabu.ru/$2

На скрине для примера открыл расширенные настройки, но в них оставляем все по умолчанию.

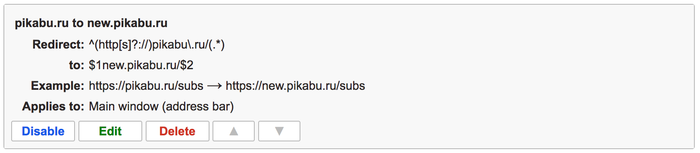

Сохраняем и любуемся результатом. Все!

Да, тут еще можно импортировать редиректы. Там все просто, нажать Import и выбрать файл. Пример редиректа со скриншотов выложил тут: https://yadi.sk/d/b4sG8fXB3QbEHr

Возможно, есть и другие расширения для этих браузеров, но после Redirector'a искать их нет смысла.

Internet Explorer и Edge

Я не знаю, есть ли вообще плагины под них (под последние версии скорее всего есть), но желания их искать у меня не возникло. Уж простите меня, сторонники IE и Edge, в данном случае мне просто лень =)

P.S. Тестировал все плагины на браузерах под macOS, но и под другими системами отличий быть не должно.

P.P.S. @Trans1ucent, @Gigik, именно ваши комментарии подвигли меня на пост

P.P.P.S. То же самое можно сделать и для редиректа с нового пикабу на старый, поменяв местами значения в from и to. Регулярки для этого соответственно будут следующие:

^(http[s]?://)new\.pikabu\.ru/(.*)

$1pikabu.ru/$2