Легкий способ закрыть порты от Wana Decrypt0r

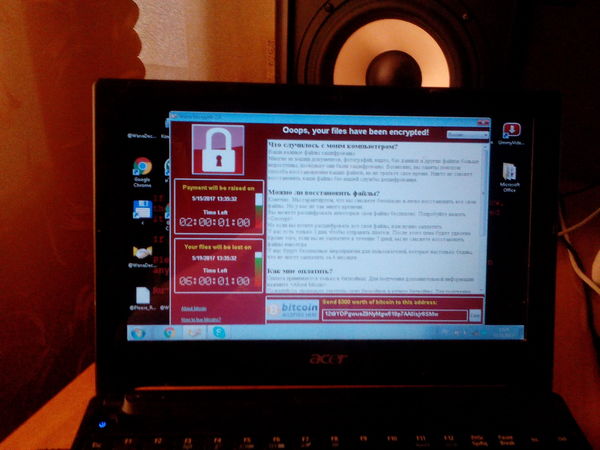

В помощь тем людям, кто переживает за возможность заражения "сверхпопулярным" вирусом-шифровальщиком Wana Decrypt0r 2.0.

Предлагаю Вам, два максимально простых способа борьбы с ним, а также с теми кто возможно постарается использовать данную уязвимость в дальнейшем в своих зловредных программах:

1) Первый и самый простой вариант - это завершить работу программ или служб, которые используют порты (можно сказать открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного упростить вам эту задачу мы рекомендуем использовать небольшую программку Windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите следующее окошко

если нет доверия к той программе:

2) Создайте любой текстовый файлик и пропишите в нем такие строки:

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=137 name="Block_TCP-137"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=138 name="Block_TCP-138"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=139 name="Block_TCP-139"

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=5000 name="Block_TCP-5000"

Сохраните с расширением любое_название_файлика.bat или любое_название_файлика.cmd

и запустите его от имени администратора (правая клавиша мышки на файлике и запустить от имени администратора)

или воспользуйтесь моим =)

Опять про вирус-шифровальщик: Хорошо забытое старое?

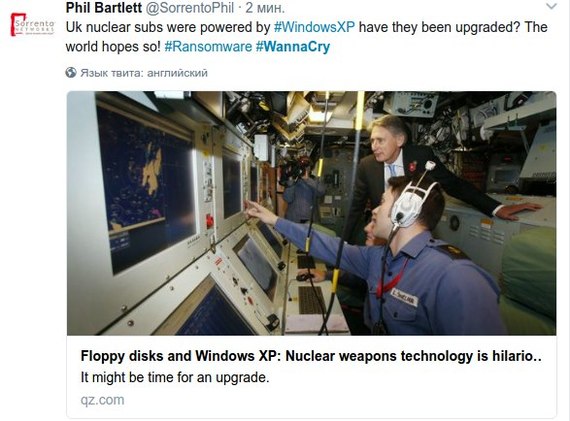

Господа Эксперты! К Вам вопрос. Правильно ли я понял, что вирус-шифровальщик, о котором так много сейчас говорят, распространяется через уязвимость ОС, аналог которой существовал еще в Win 7?

Т.е. была дырка, потом ее закрыли, в Win8 про нее ничего не было слышно, а в Win 10 дырка была... воспроизведена заново?

Ссылки на обновления Microsoft (MS17-010) от уязвимостей, эксплуатируемых Wana Decrypt0r

Каталог обновлений Microsoft под наплывом желающих сейчас очень плохо выдаёт ссылки, поэтому решил потратить время и поделиться ссылками сюда

Windows XP: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Vista x86: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Vista x64: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Server 2008 x86: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Server 2008 x64: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows 7 x86: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows 7 x64: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Server 2008 R2: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows 8 x86: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 8 x64: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows Server 2012: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 8.1 x86: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 8.1 x64: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows Server 2012 R2: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 x86: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 x64: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 (1511) x86: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 (1511) x64: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 (1607) x86: http://download.windowsupdate.com/c/msdownload/update/softwa...

Windows 10 (1607) x64: http://download.windowsupdate.com/d/msdownload/update/softwa...

Windows Server 2016: http://download.windowsupdate.com/d/msdownload/update/softwa...

upd:

Windows XP x64: http://download.windowsupdate.com/d/csa/csa/secu/2017/02/win...

Windows Server 2003 x86: http://download.windowsupdate.com/c/csa/csa/secu/2017/02/win...

Windows Server 2003 x64: http://download.windowsupdate.com/c/csa/csa/secu/2017/02/win...

Вирус распространяется через 445 порт (его использует samba, служба доступа к файлам), эксплуатирует уязвимость в SMBv1 протоколе (эту устаревшую версию можно отключить отдельно: https://support.microsoft.com/en-us/help/2696547/how-to-enab...).

Подвержены опасности компьютеры, напрямую подключенные к интернету (без NAT/firewall), также есть случаи заражения через UPnP конечных компьютеров (пользователь заходит на зараженный сайт/скачивает вирус, тот пробрасывает 445 порт на этот компьютер, заражает компьютер, затем распространяется тем же методом по локальной сети). Буду рад различным тех. подробностям в комментариях, в том числе актуальной информации о реакции антивирусов.

Делайте бэкапы, недоступные через сеть или интернет простыми способами!

Придумав способ резервного копирования, спросите себя: как может мой бэкап пострадать, какие у моего способа уязвимости? Если есть хитрожопый злоумышленник, как он смог бы лишить меня моих данных?