В наше время никого не удивить тем, что хакеры продают свою малварь «по подписке», к примеру, предлагая вымогательское ПО как услугу (RaaS, ransomware-as-a-service). Однако экспертам компании Fortinet удалось обнаружить кое-что более интересное:

русскоязычный сайт, который работает по модели Phishing-as-a-Service, то есть предлагает в качестве услуги фишинг. Ресурс под названием Fake-Game работает с 2015 года и за скромную плату предлагает всем желающим создать поддельные копии страниц социальных сетей, почтовых сервисов, игровых платформ и так далее.

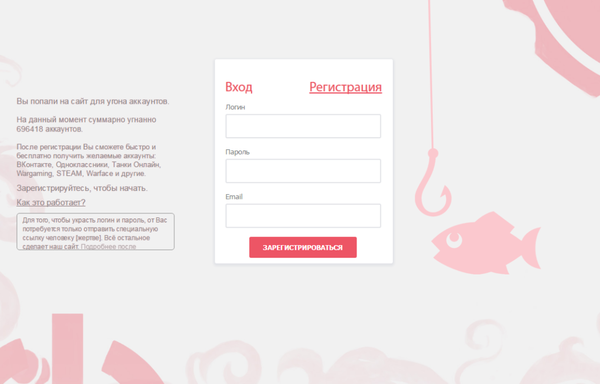

По данным исследователей, сайт работает с июля 2015 года, причем не в даркнете, а открыто, на домене в зоне .ru. Прямо на главной странице сайта платформа Fake-Game сообщает, что «на данный момент суммарно угнано 696418 аккаунтов» и предлагает «быстро и бесплатно получить желаемые аккаунты: ВКонтакте, Одноклассники, Танки Онлайн, Wargaming, STEAM, Warface и другие».

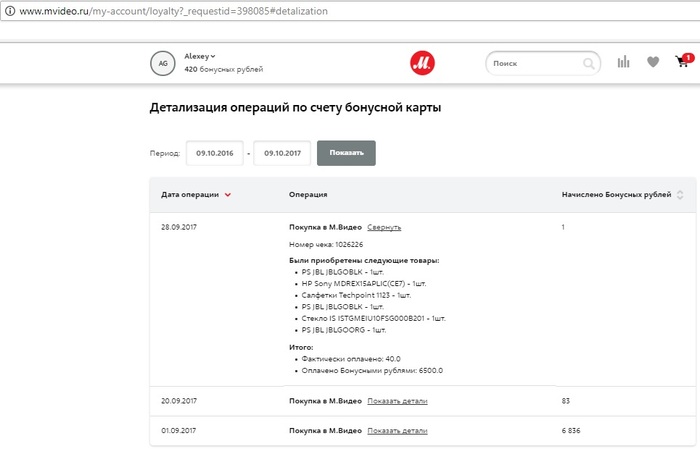

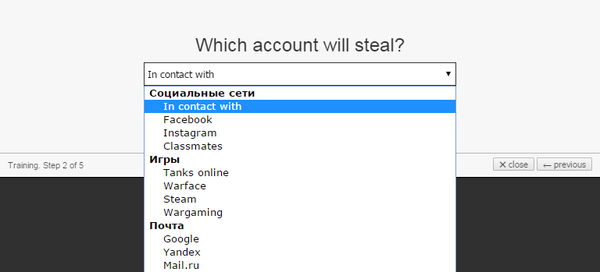

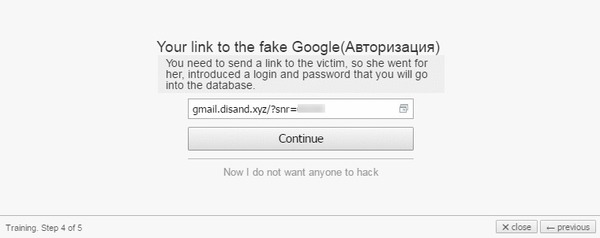

Фишеру предлагают пройти регистрацию, после которой нужно выбрать, какие именно учетные данные требуется украсть. Если, к примеру, выбран Gmail, то сайт сгенерирует ссылку вида gmail.disland.xyz, в конец которой будет добавлен уникальный ID «подписчика», чтобы тот впоследствии смог отслеживать угнанные им аккаунты (см. скриншоты ниже).

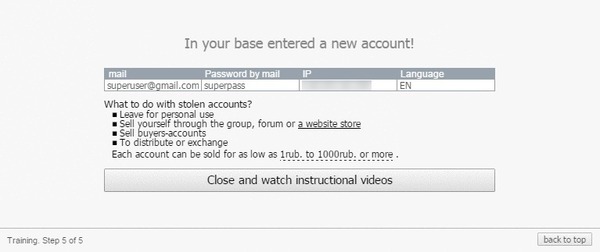

Всё, что должен сделать атакующий далее, — отправить фальшивую ссылку своей жертве. Как не трудно догадаться, по ссылке располагается поддельная страница, в точности имитирующая тот или иной сервис. Если продолжить пример, начатый выше, — это будет страница авторизации Gmail. Как только пользователь введет свои учетные данные на такой фейковой странице, атакующий увидит в личном кабинете Fake-Game, что атака сработала, а личные данные и IP-адрес жертвы будут записаны и отображены там же. Здесь же начинающему фишеру рекомендуют разные варианты дальнейших действий. Так, украденные данные предлагают или использовать в личных целях, или продать на другом русскоязычном сайте, на который приводится ссылка.

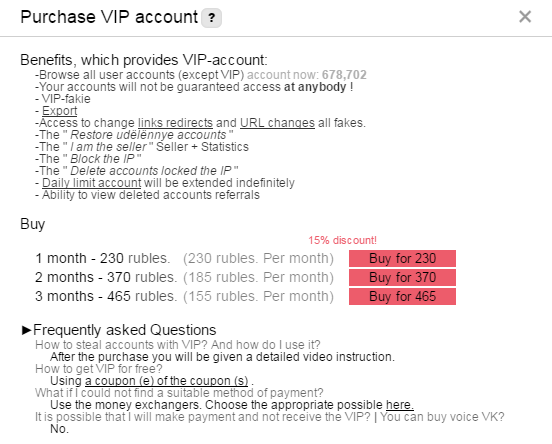

Самое интересное заключается в том, что все вышеперечисленные услуги сайт предлагает бесплатно. Операторы Fake-Game монетизируют свой бизнес, предлагая платные VIP-аккаунты, которые имеют расширенную функциональность по сравнению с базовыми. Стоит такой аккаунт всего 230 рублей в месяц (два месяца обойдутся 370 рублей; три месяца в 465 рублей). Платным пользователям предлагаются VIP-версии поддельных страниц, доступ к редактированию поддельных ссылок, доступ ко всем пользовательским аккаунтам, кроме VIP, статус продавца и статистику, чат технической поддержки и так далее.

Исследователи пишут, что Fake-Game насчитывает уже 61 269 подписчиков и привлекает новых пользователей собственными партнерскими программами и скидками.

В заключение специалисты Fortinet отмечают, что хотя Fake-Game явно ориентирован на русскоязычную аудиторию, бизнес-модель этой фишинговой платформы выглядит весьма эффективной, а значит, появление аналогичных сервисов в других регионах – вопрос ближайшего времени.