Тройка причин, почему не следует иметь два (и более) антивируса.

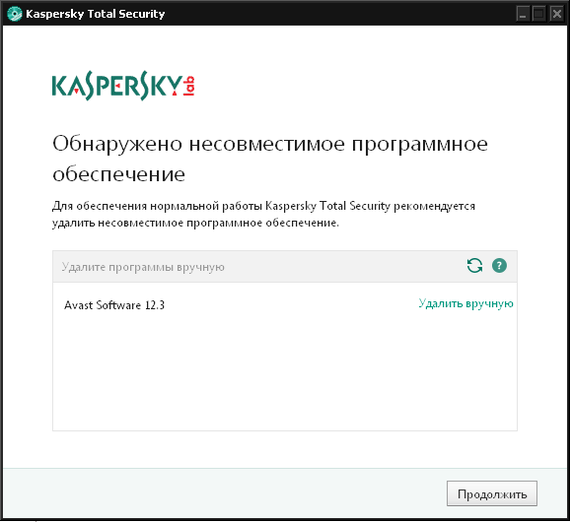

1. Антивирус по своей природе ищет вирусы, сканирует каталоги и процессы системы, при этом некоторые файлы может отправить разработчику на анализ. А другой антивирус, ссылаясь на эти действия, будет воспринимать своего товарища как врага (верно и обратное) Так за ними и завяжется борьба в попытках остановить процессы противника и стереть его файлы, чтобы он не совал свою морду в процессы системы, отправляя при этом какие-либо файлы в далёкие края.

2. Когда антивирус видит вредоносный файл, он помещает его в свой карантин, а его товарищ, видя какие-либо манипуляции с таким файлом, пытается перехватить его и запихнуть в свой, уведомляя при этом пользователя о своих деяниях. Так они и будут флудить уведомлениями, пытаясь стащить файл друг у друга.

3. Антивирус сам по себе нуждается в ресурсах ПК, а если в системе их два или больше, между ними будут конфликты, в ходе которых они будут потреблять эти ресурсы больше обычного, что отрицательно скажется на производительности системы.

Так что две головы не всегда лучше одной ;)

Горячая семёрка по-своему важных и интересных историй из мира цифровой опасности.

«Слышал, хакнули Мегасуперкорпорацию, украли всё, и даже любимого хомячка гендиректора!»

Так вот, сегодня будет горячая семёрка по-своему важных и интересных историй из мира цифровой опасности. Устраивайтесь поудобнее)

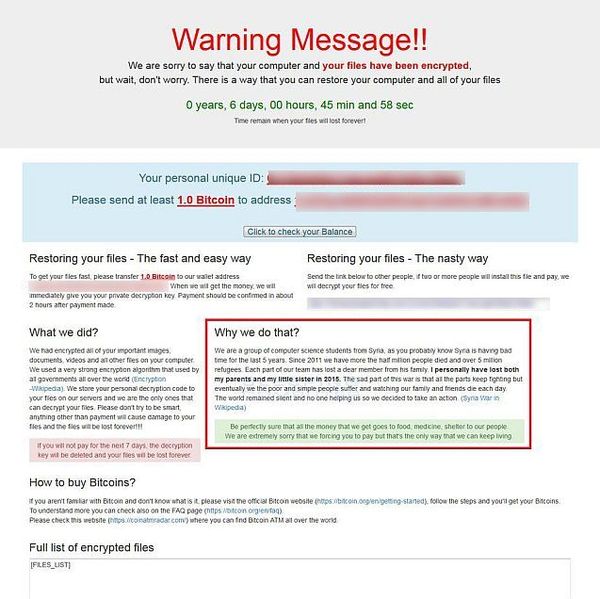

1. «Зарази братуху — получи скидку»

Киберпреступники давно ведут свою криминальную деятельность как бизнес. Иногда преступные группы собирали другие, чтобы обсуждать сотрудничество и стратегию. Не чужды, в общем, негодяи учебников по менеджменту и маркетингу.

Вот некие такие вымогатели почесали голову и предложили сделать своих жертв прямыми соучастниками в деле распространения малвары. Злобный сетевой маркетинг в худшем виде: зарази двух знакомых и получи ключ от своих файлов бесплатно.

Наступив в какую-нибудь гадость, ты получаешь предложение: плати или подгадь двум людям из списка контактов — пусть они платят (или дальше распространяют). И каждый будет потом чесать голову, то ли сам кликнул не на ту ссылку или забрёл в глубокие и заразные дебри без адекватной защиты, то ли какой-то друг сволочь виновата.

2. Эффективный хэдхантинг по-хакерски

Предприимчивые хакеры вывели процесс на удобную платформу с выстроенной системой мотивации участников.

Так, организаторы DDoS-атак из Турции построили геймифицированную платформу для DDoS-атак, в которой участники соревнуются друг с другом и получают за активность всякие плюшки.

Платформа эта патриотичная, и DDoSить предлагает тех, кого организаторы считают недругами Турции: от Рабочей партии Курдистана до Ангелы Меркель. Вербуются участники среди посетителей подпольных форумов в даркнете.

3. Трудности атрибуции кибератак

Крайне сложно назвать виновника кибернападения с высокой степенью достоверности. Доказательств после атаки обычно остаётся немного, и их сравнительно легко фальсифицировать. Ответ на вопрос: «Кто виноват?» в киберпреступлении найти очень сложно. Если говорить, что кто-то сделал что-то – для этого нужны железобетонные доказательства.

Так, в Саудовской Аравии, в 2012-м году посредством вируса Shamoon некие негодяи стерли все данные и все бекапы у Сауди Арамко – крупнейшей нефтяной компании мира. Ущерб можно прикинуть как ГИГАНТСКИЙ. И вот в 2016 снова тот же зловред в той же стране -атаковали центробанк, а заодно ещё ряд госорганов и организаций. И показывают пальцем на Иран как на вероятного организатора нападения. Хотя последняя атака могла быть организована Израилем, чтобы стравить Иран и Саудовскую Аравию.

4. Лайнер Мечты. Перезагрузка.

Что будет, если неделями не перезагружать компьютер? Обычный ответ: он будет тупить. А если не перезагружать современный пассажирский Боинг-787, то он может на какое-то (короткое) время стать неуправляемым. В связи с этим американское агентство гражданской авиации выпустило указание: Дримлайнер надо перезагружать раз в 3 недели. Потому что если все три управляющие модуля будут включены 22 дня подряд, они могут перезагрузиться одновременно, и пилот в этот момент рискует утратить контроль над самолетом.

5. Будни немецких сталеваров

Хакеры из группировки Winnti взломали немецкого гиганта ТиссенКрупп и украли данные инженерного подразделения. Ещё одна большая компания в списке хакнутых. Не первая и не последняя, отмахнется читаталь. Но! По отзыву владельца компании Круппа взлом также причинил «очень серьезный физический ущерб». Добро пожаловать в новый мир киберфизической реальности, где от стабильности компьютеров зависит реальная безопасность!

6. Как обмануть умный счетчик

И ещё про железяки и их уязвимости. Производитель домашних солнечных панелей выпустил апдейт к своим счётчикам. Без него негодяи могут перехватить управление системой, всячески манипулировать ею, сообщать неверные данные о количестве поставленной энергии в общую сеть. И, да, куда без этого — вербовать панели в ботнеты для участия в DDoS-атаках. Сценарий «солнечные панели DDoS-ят камеры наблюдения, а те отстреливаются из домашних роутеров» всё ближе к воплощению в жизнь =).

В чём заключается уязвимость? Дефолтный админский пароль на все устройства один, и его можно подсмотреть в видеоинструкции к этим панелям на ютюбе. Такая вот нехилая дыра.

Не забудьте перезагрузить счётчик после установки обновления!

7. Интернет вредных вещей снова на сцене

Ботнет Mirai. Его отличительная особенность — он вообще не заражает персональные компьютеры, серверы и прочие планшеты. Он, как хороший стартап, ориентируется на новую реальность – Интернет Вещей. Мирай успел заразить и «окирпичить» роутеры одного провайдера, а с ними и 100 тысяч пользователей в Великобритании.

Червь использовал торчащий в интернет WAN-порт, по которому можно дистанционно управлять устройством вообще без всякой аутентификации. Сколько таких устройств в мире? Уязвимых моделей, как минимум, десятки. Читаешь такое, и хочется ущипнуть себя. Как такое вообще возможно? Чтобы вообще без аутентификации. Даже пароля «12345678» нет.

И невольно задумаешься, сколько же надо усилий, чтобы все эти зияющие дыры законопатить? А если копнуть поглубже — ведь вскроются дыры скрытые, но не менее серьёзные. В общем, совет молодым: выбирайте в качестве карьеры кибербезопасность, работы в этой сфере – непочатый край.

Вот такие ай-да-новости принесли нам сети. Надеюсь, что всем понравилось и все от души ужаснулись за успехи цифровых технологий и торжество их шествия по жизни человека. Дальше будут ещё рассказы, оставайтесь на связи!

Оригинал: https://eugene.kaspersky.ru/2016/12/20/aj-da-novosti-marketi...

Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.