В статье я расскажу вам о базовых принципах безопасного серфинга в интернете.

Для начала нужно определиться: а зачем это кому-то нужно? В интернете существует такое мнение: "Мне скрывать и бояться нечего, на моем компьютере брать нечего". Это суждение ложное. На любом устройстве, подключенном к сети Интернет, всегда есть что-то, что может использовать злоумышленник. Например, вашу цифровую личность, ваши платежные данные, ваши аккаунты от различных сервисов. Например, у меня один раз украли аккаунт доставки роллов, и с него по непонятной причине заказывали роллы. Никаких бонусных баллов там не было, но факт остается фактом.

Ваш компьютер могут использовать в качестве прокси-сервера для совершения преступлений. Если вы поинтересуетесь в интернете о покупке прокси, то увидите множество так называемых "пакетных" предложений. Это когда за определенную сумму вам дают сразу тысячи прокси. Все это — скомпрометированные машины людей, которые думали, что у них нечего брать. Реальные IPV4 обычно стоят от 1 доллара за штуку в месяц.

Помимо того, что интернет будет работать медленнее, ваш IP-адрес могут занести в различные спам-базы. При заходе на любые сайты, в том числе на Google, будет вылазить капча, и это в лучшем случае. В худшем случае с IP-адреса, зарегистрированного на вас, могут совершить преступление. Как думаете, куда пойдет товарищ майор? К неизвестному злоумышленнику, использующему цепочки прокси или VPN, или к человеку, на чьи паспортные данные оформлен договор с провайдером?

Вектор атаки или откуда берется вредоносное ПО?

Вредоносное ПО, в большинстве случаев, пользователь устанавливает на свой ПК самостоятельно. Как сейчас модно говорить, по моему оценочному суждению, 100% взломанного софта с сложной защитой, имеющего кряк и выложенного в сети Интернет, заражены вредоносным ПО или содержат некий PAYLOAD, который может быть активирован удаленно в нужное время.

Простое и базовое обоснование этому следующее. Возьмем, к примеру, систему DENUVO, которая призвана защищать компьютерные игры от взлома. Чтобы взломать систему такого уровня, требуются определенные навыки и умения, не тривиальные. Как минимум, нужно владеть языками программирования C++/C, assembler, обладать, как сейчас модно писать в резюме, глубоким пониманием операционной системы и компьютера в целом. Зарплата человека с навыками senior+ даже в России начинается от 300-500 тысяч рублей, за рубежом еще выше – 15,000-20,000 долларов это норма для специалиста высокого уровня. Значит ли это, что любой программист, например, на C++, может легко взламывать игры и приложения? Нет, классическая разработка не учит таким вещам; данные навыки нужно получить самостоятельно, дополнительно к этому нужно владеть навыками пентестера.

Человек, обладающий одновременно навыками программиста и пентестера, на рынке труда стоит еще дороже. Но это лишь один человек. Для разработки обхода защиты обычно нужна команда, редко когда это делается в одиночку. Теперь представьте, что работает полноценная команда из 5 человек, каждый из которых — специалист высочайшей категории. Это выливается в фонд оплаты труда в районе 100,000 долларов в месяц. Вы серьезно думаете, что команда специалистов работает бесплатно, чтобы школьник Олежка скачал новую игру на торренте? Аналогично и с различным софтом с кряками. Далее все это, в зависимости от нагрузки, попадает либо напрямую к командам, и они это монетизируют, либо сливается в даркнет как отработка.

Помимо загрузки файла, содержащего вредоносное ПО, можно зайти на сайт, содержащий в коде вредонос, открыть ссылку в мессенджере от например знакомой вам девушки, а там вместо ее фото в купальнике — нагрузка определенного рода. Одно время во ВКонтакте люди, не заботящиеся о своей информационной безопасности, рассылали по списку своих друзей различные сообщения: от просьб занять денег до рассылки файлов. Сейчас такого уже массово нет, но это — пример вектора атаки.

Дополнительно, заражены могут быть и сами устройства с завода, периферия, камеры. Я проводил свое собственное исследование по информационной безопасности и обнаружил далеко не полезную нагрузку в прошивках китайских видеокамер. Для того, чтобы код сработал, нужно было подключить камеру к сети и зайти на ее адрес для настройки. Да, обычно в компаниях контур видеонаблюдения отдельно от общей сети, но в малом и среднем бизнесе, либо у обычных пользователей, видеокамера как раз таки подключается прямо в сеть.

С тем какими основными способами злоумышленник получает доступ к компьютеру или его данным разобрались, а делать то что?

Существует множество способов обеспечения безопасности. Нужно учитывать, что взломать можно кого угодно и что угодно, это лишь вопрос затраченных ресурсов. Если для получения доступа к ПК дяди Васи из Пыть-Яха достаточно, чтобы он скачал игру с торрента, то для доступа в корпоративную сеть с выстроенной системой безопасности потребуется значительно больше усилий. Однако, самым слабым звеном обычно является человеческий фактор.

Самым защищенным с точки зрения проникновения внутрь сети является закрытый контур. Он не подключен к интернету, людям обычно запрещают приносить флешки и диски, а модули Bluetooth и Wi-Fi физически отключаются на устройствах. Слабым звеном здесь остаются сотрудники. В фильмах мы видим, как Джеймс Бонд или аналогичные персонажи проникают на такие объекты.

Но для обычного пользователя такая система не подходит. В компаниях часто используют VDI или ReCoBS. Однако для обычного пользователя, желающего посмотреть YouTube или общаться в мессенджерах, такие решения не подойдут.

Для домашнего использования остаются методы, включающие виртуализацию и изоляцию процессов, которые будут рассмотрены далее. Эти методы обеспечивают защиту, оставаясь при этом удобными для пользователя. Основная идея заключается в принципе разделения и изоляции различных аспектов вашей цифровой жизни.

Основные методы, подходящие для безопасного серфинга на домашнем ПК без излишних требований к безопасности и ограничений:

Серфинг в браузере с системы, запущенной в виртуальной машине.

Использование различных песочниц, например, популярного Sandboxie или песочницы, интегрированной в браузер, а также штатной песочницы Windows.

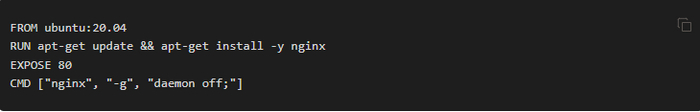

Использование Docker-контейнеров с браузером для серфинга.

Начнем с наименее удобного — использование Docker-контейнеров для серфинга. Да, они легкие, их можно легко клонировать, и они изолируют браузер от хост-системы, но для мультимедийных задач такой способ едва ли подходит.

Использование различных песочниц — это, пожалуй, наиболее удобный для пользователя способ, но не самый безопасный. Да, песочница изолирует процессы внутри себя, но выйти из нее не составляет труда, как показывает пример популярной песочницы Sandboxie.

Для этой песочницы версии 5.26 была обнаружена очень простая уязвимость, зарегистрированная под номером CVE-2018-18748. Суть уязвимости заключалась в следующем: запуск Python-кода с простейшими двумя строчками кода. Import OS и вызов командной строки или PowerShell командами os.system("cmd") и os.system("powershell"). Дальше команды запускались уже вне песочницы. Такой простой код для выхода может написать даже школьник, что ставит под вопрос безопасность. Разработчики оспаривали уязвимость, заявляя, что это заявленный функционал продукта. Несмотря на споры, уязвимость была признана и оценена как критическая в различных базах данных уязвимостей. Национальная база данных уязвимостей (NVD) оценила ее с базовым баллом 10.0, что указывает на критический уровень серьезности.

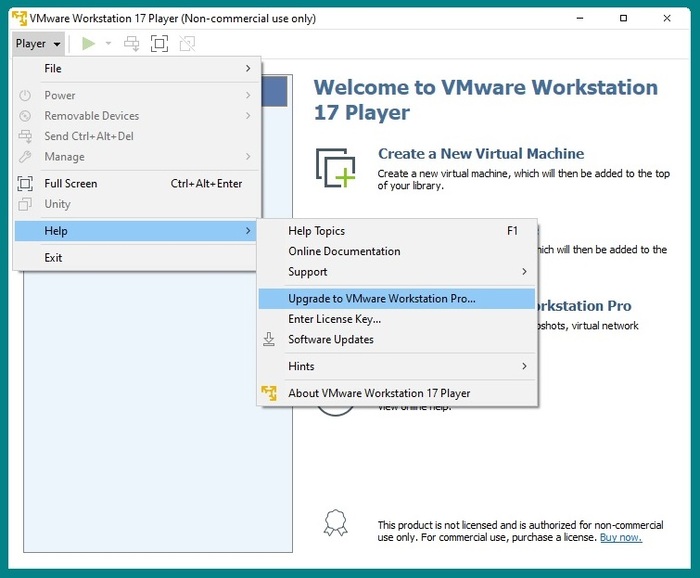

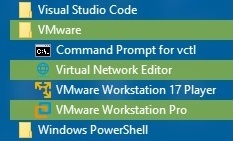

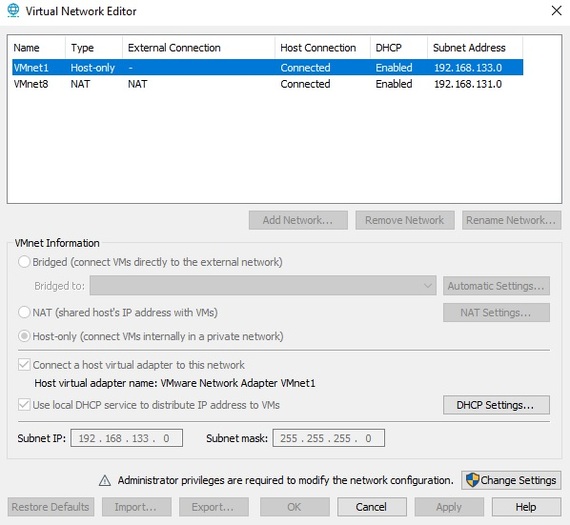

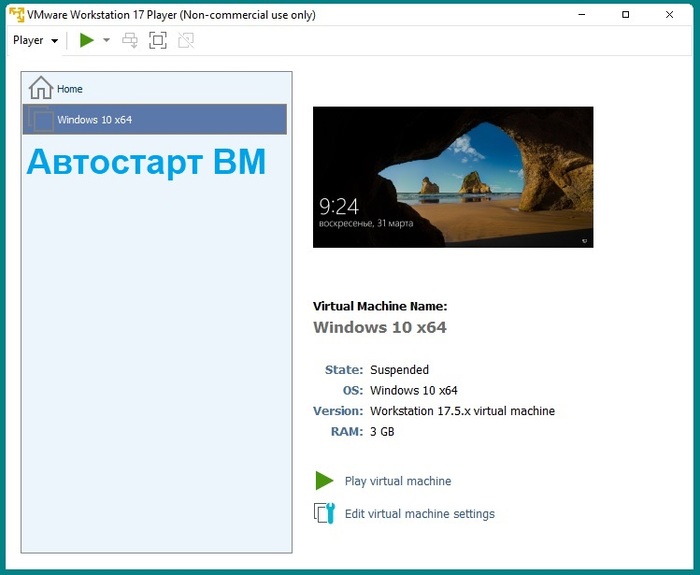

Запуск браузера из виртуальных машин например VMware с использованием Unity режима.

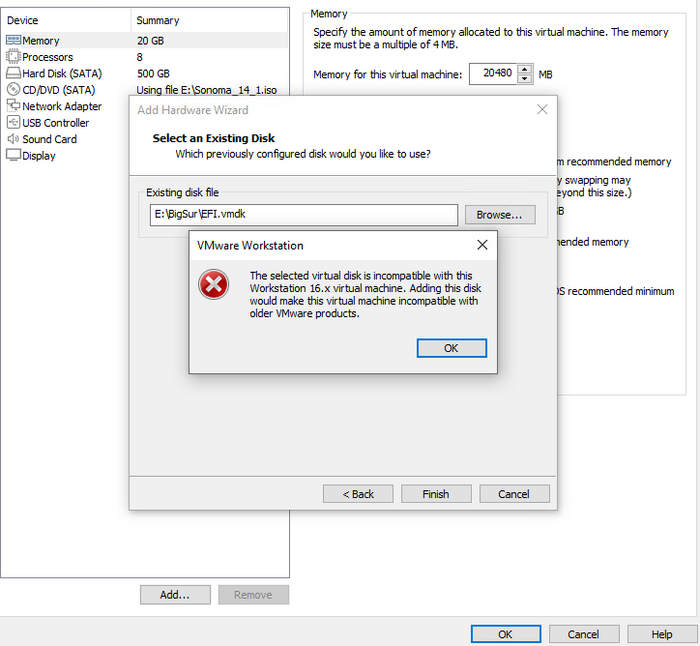

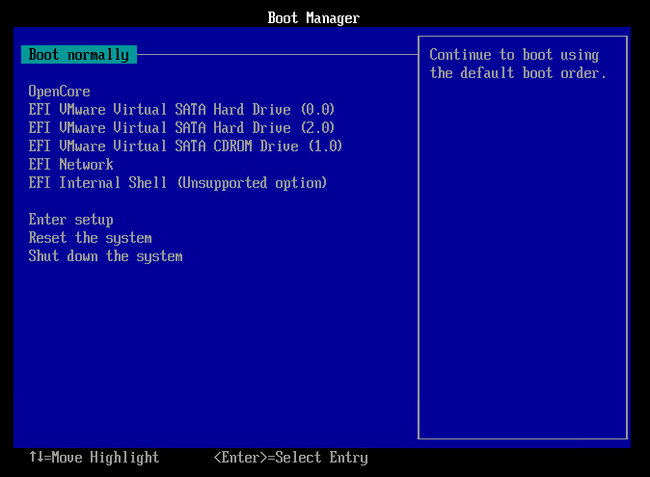

Наиболее безопасным и все еще удобным является использование виртуализации и запуск браузера из виртуальных машин например VMware с использованием Unity режима.

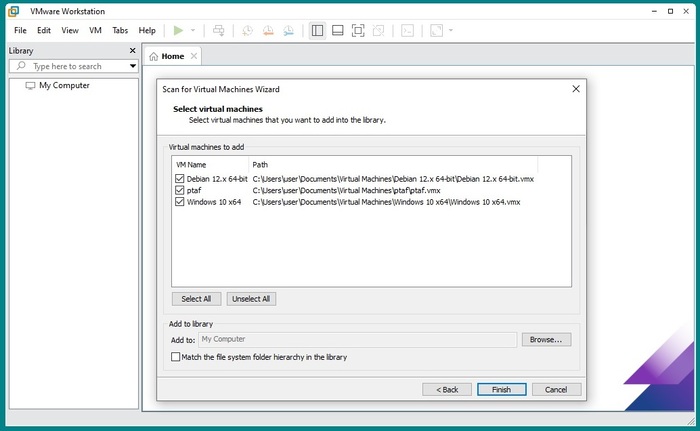

Во-первых, вы можете разделить ваши задачи на разные группы. Например:

Первая виртуальная машина: Используется исключительно для доверенных сервисов, таких как Госуслуги, банковские приложения и различные платежные системы. Сюда же можно добавить залогиненные учетные записи на маркетплейсах.

Вторая виртуальная машина: Будет использоваться для рабочих целей: рабочая почта, переписка, мессенджеры, офисный пакет. Таким образом, файлы, которые вам будут отправлять по работе (например, зараженная таблица в Excel), не выйдут из этой системы и не смогут получить доступ к данным из других виртуальных машин или хоста.

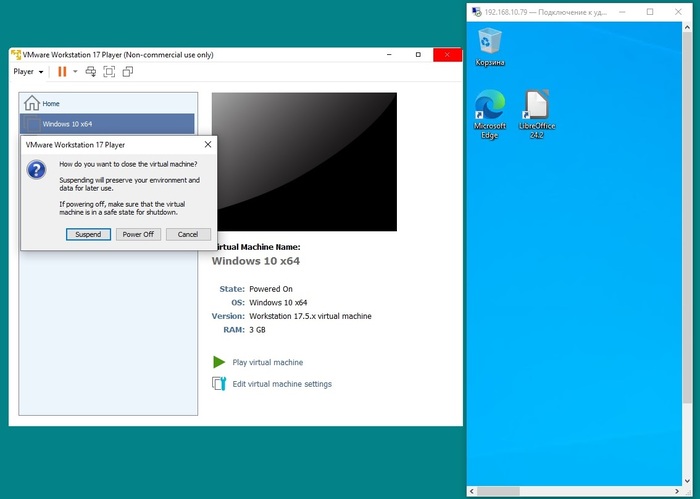

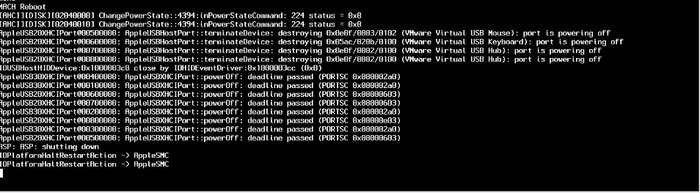

Третья виртуальная машина: Может быть использована исключительно для серфинга в интернете. Здесь можно один раз залогиниться во всех нужных сервисах и социальных сетях, сделать снимок состояния (snapshot) и установить опцию не сохранять состояние виртуальной машины, а запускаться всегда из этого снимка. Таким образом, даже если вы что-то поймаете, это останется внутри виртуальной машины.

Точно так же и скомпрометированная скачанным торрентом хост система не подвергнет угрозе данные которые находятся в виртуальных машинах, дополнительно для надежности их диски можно зашифровать и установить пароль. На системы внутри виртуальных машин для дополнительной безопасности устанавливаем антивирус, удаляем с них все не нужное.

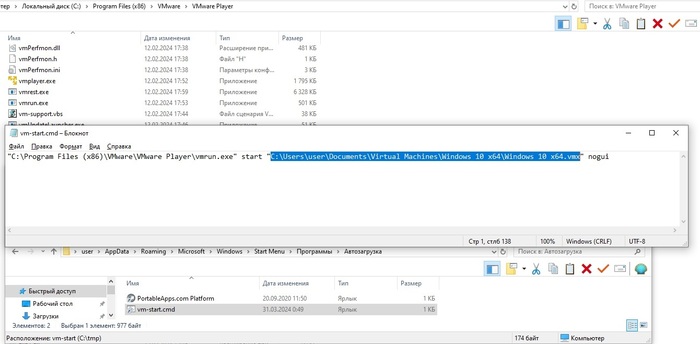

Моя личная подборка выглядит так.

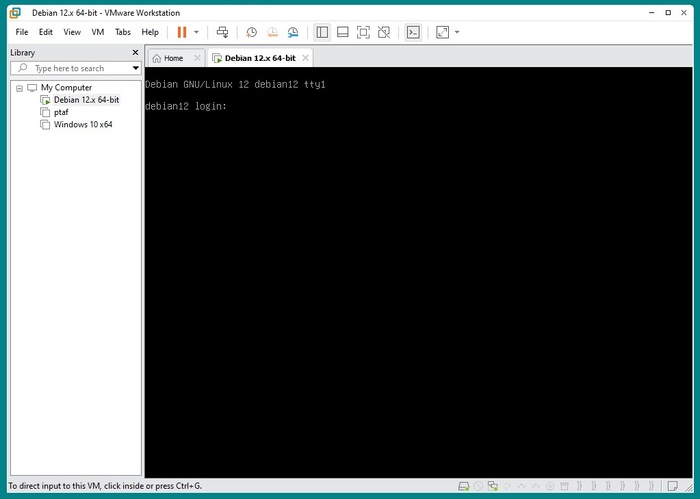

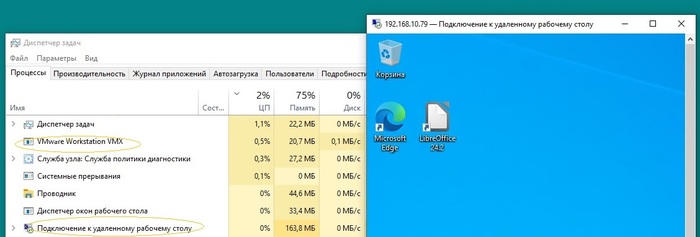

Использование Linux на виртуальной машине для серфинга дополнительно добавляет безопасности, но не удобства, я лично использую VMWARE и режим Unity в котором приложение можно запускать прямо из Host системы, выглядит и отображается оно точно так же и подсвечивается желтой рамкой, которую можно отключить. Таким образом вы в привычной вам манере сидите в браузере, пользуетесь офисными программами и не рискуете вынести что-то на хост систему, внимательно нужно относиться к включению буфера обмена между хост и виртуальной системой.

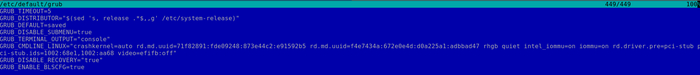

Для оптимизации использования ресурсов, особенно когда речь идет о серфинге в интернете, я предпочитаю использовать Windows Server 2022 в режиме Core, то есть без графического пользовательского интерфейса (GUI). Такой подход позволяет значительно снизить нагрузку на систему: операционная система занимает всего около 500-600 мегабайт в памяти, что делает ее идеальной для виртуальных машин с ограниченными ресурсами.

Интересно, что для работы с интернетом графический интерфейс и не требуется, так как браузер можно запускать прямо из режима Unity в VMware. Это позволяет пользователю взаимодействовать с браузером так, как если бы он был установлен на основной системе, при этом сохраняя все преимущества изолированной виртуальной среды.

Если вас интересует, как подготовить Windows Server 2022 Core для серфинга в интернете и использования в качестве виртуальной машины, я готов поделиться этим в рамках следующей статьи. В целом, процесс подготовки несложен: достаточно установить систему, установить VMware Tools и скачать необходимый браузер. Подробное руководство по настройке такой системы может быть полезно для тех, кто стремится максимально эффективно использовать ресурсы своего компьютера для безопасного серфинга в интернете.