Нужно узнать пароль защиты листа xlsx в exel(нужно узнать именно сам пароль, а не пути обхода, знаю что пароль состоит из 4 символов )

пароль состоит из 4 символов в нем есть и цифры и буквы

А вы говорите хакеры... Самая большая уязвимость сидит перед монитором

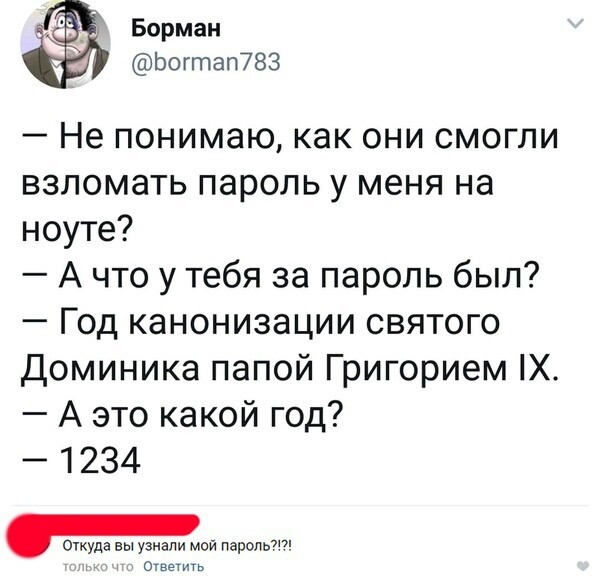

Канье Уэст случайно показал пароль от своего iPhone.

Рэпер Канье Уэст использует чрезвычайно простой пароль от своего iPhone. Об этом стало известно благодаря трансляции его встречи с Дональдом Трампом, которая прошла 11 октября.

В ходе встречи известный исполнитель достал свой смартфон и принялся разблокировать его, чтобы продемонстрировать Трампу концепт самолета Plane 1 (рэпер предлагал заменить им президентский борт Air Force One). По каким-то причинам смартфон - это был iPhone X или iPhone XS - затребовал у Уэста пароль.

Процесс набора пароля попал в объективы многочисленных камер. Выяснилось, что Канье использует очень простое сочетание цифр - шесть нулей.

https://rg.ru/2018/10/12/kane-uest-sluchajno-pokazal-parol-o...

У Руцентра скомпрометирована база почты, меняйте пароли!

Руцентр (nic.ru) похоже слил (или ему помогли) базы почтовых аккаунтов.

Ссылаются на "подозрительную активность" и поэтому им пришлось сбросить все почтовые пароли клиентов (ха-ха). Понятно, что это сделали только потому, что кто-то левый получил доступ ко всем ящикам.

У кого там были пароли, которые использовались где-то еще - срочно меняйте везде!

Угнали аккаунт ВК/ОК/и т.д. кто виноват?

Тема уже далеко не новая - сидит человек никого не трогает и оказывается, что его аккаунт украли и [много нехорошего].

Итак, оставив моральную сторону (не забывая, что взлом - уголовное преступление) обратимся к технической стороне. Получение пароля к сайту в основном происходит (доли могут сказать только люди которые этим занимаются). Итак сперва капля теории:

Ресурс запрашивает у пользователя логин и пароль. Если авторизация прошла успешно - выдаётся некоторый ключ (токен). Звиздёж про особо хитрые сессии (особенно от свидетелей PHP, Java, .NET) не катит - данные бинарные и без потерь копируются. Итак:

- Через админов и CMS. Чтобы нагнуть ресурс достаточно ломануть админскую учётку или CMS, база всех пользователей сливается за секунды в автоматическом режиме. Далее два пути - строчка отправляющая учётные данные на сервер взломщика или зная правила формирования хеша - радужные таблицы. Все простые пароли ломаются моментально, особенно если для расчёта хешей использовать ресурсы ботнетов или... фермы для майнинга. Это значит, что пары логин/пароль которые использовались на данном сайте будут автоматом использованы везде где только можно в т.ч. и в соцсетях.

- поддельные сайты. Дизайн абсолютно любого сайта копируется за минуту специальным софтом. Далее десятками способов пользователь перенаправляется на фейковый сайт и отдаёт учётные данные взломщикам. Контролировать адресную строку никто не заморачивается, а правильное перенаправление идеально маскирует поддельную страницу.

- браузеры и "левый" софт - от пиратских винды и офиса до карточной игрушки. Многие пользователи "экономят" и качают софт откуда попало. Добавить пару сотен байт и чутка поправить исходник - и данные с компа потекут куда им укажут.

- расширения для браузера. Почти все расширения имеют возможность читать страницы. Логины и пароли в том числе, особенно популярны дополнения "режущие" рекламу.

- игры в соцсетях. Игры и приложения социальных сетей можно использовать для доступа к перепискам без знания логина и пароля.

- не официальные мессенджеры соцсетей. Аналогично играм - при их использовании передаются логины и пароли.

- левые библиотеки на сайтах. В наш век лени веб-программисты любят фигачить тонны библиотек в свои прожекты. Затащить в зависимость троян - получаем контроль над ресурсом. Минимальный троян для веба - десяток символов, которые легко спрятать в сотнях страниц кода.

- сторонний код. От прошлого отличается тем, что вместо включения кода оставляется ссылка на сторонний ресурс (например, CDN) и если ресурс взламывают...

- подмена DNS. Трафик сайта идёт на другой сервер и с небольшой магией...

- прослушка трафика. При неправильной настройке систем безопасности можно получить доступ к незашифрованному трафику. Логины, пароли и токены просто копируются. Причём уязвимым может быть любое устройство между пользователем и сервером.

- использование чужого устройства. Всегда есть риск, что рабочий комп или комп друга уже заражены...

- вирусы. Тут всё понятно думаю.

Если тема интересна - на выходных опишу защиту.

Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.