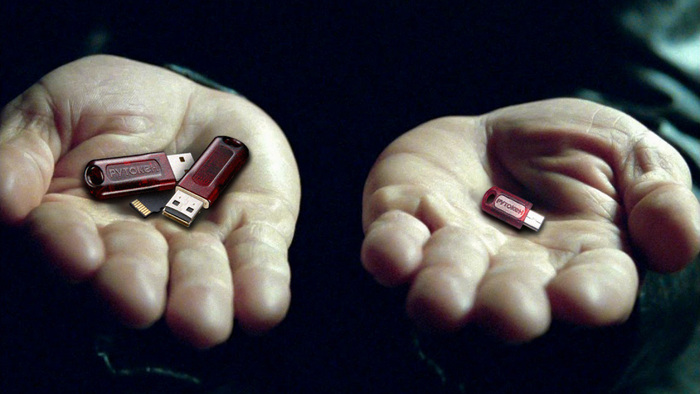

Электронная подпись стала важной частью современной цифровой среды. Однако технология по-прежнему считается новой, и для многих пользователей — не всегда понятной. В российском законодательстве установлены строгие требования к программным средствам, используемому для создания электронной подписи, аккредитованным удостоверяющим центрам, выдающим сертификаты ключей её проверки. Кроме того, для защиты электронной подписи существуют специальные USB-токены и смарт-карты с криптографическим ядром, позволяющие хранить ключи электронной подписи в неизвлекаемом виде — наиболее безопасным образом.

Сегодня в России используются два вида усиленной электронной подписи — неквалифицированная (НЭП) и квалифицированная (КЭП). Обе подписи подтверждают личность подписавшего документ, но имеют различную юридическую силу. Рассмотрим, чем отличаются сценарии применения КЭП и НЭП.

Термины, которые могут пригодится для понимания статьи:

Ключи ЭП — ключи подписи и проверки подписи, которые составляют ключевую пару.

Ключ подписи — уникальный набор символов (байт). Его используют для формирования электронной подписи, поэтому его не следует разглашать. Если ключ подписи попал к злоумышленнику, то он сможет подписать любой документ от вашего имени.

Ключ проверки подписи — уникальный набор символов (байт), привязанный к ключу подписи. Его значение заносится в сертификат ключа проверки электронной подписи, который потом используется при проверке вашей подписи под документом.

Сертификат ключа проверки подписи (или просто сертификат) подтверждает связь ключа проверки подписи с владельцем подписи — человеком или организацией). Сертификат выдается Удостоверяющим центром (УЦ).

Задача Удостоверяющего центра — идентифицировать личность «вживую» при первом получении сертификата или дистанционно при повторном получении. УЦ достоверно определяет, что вы – это вы. Подтверждение личности нужно для того, чтобы при обмене документами в электронном виде люди точно знали, что подпись, сформированная с использованием вашего ключа ЭП — поставлена именно вами.

Неквалифицированная электронная подпись (НЭП) — это подпись, которая формируется с помощью криптографических преобразований. Для проверки электронной подписи используется сертификат ключей проверки. Чтобы начать применять неквалифицированную ЭП нужно соглашение сторон, тогда подпись становится равной собственноручной. Участники электронного документооборота выбирают, какие алгоритмы будут использовать, с помощью чего создавать ключи и сертификаты. Так, с помощью НЭП можно гарантировать авторство и неизменность документа после его подписания.

Часто НЭП подписывают документы между компаниями, сотрудниками, физ. лицами, ИП и пр. Например, неквалифицированная подпись используется в системах дистанционного банковского обслуживания юридических лиц.

К тому же, необходимую для неквалифицированной электронной подписи инфраструктуру открытых ключей (PKI) можно использовать для многофакторной аутентификации. В последнее время в крупных государственных и коммерческих организациях все чаще используют технологии многофакторной аутентификации и электронной подписи. Они дополняют привычную парольную аутентификацию и обеспечивают доступ в информационные системы с помощью смарт-карт и USB-токенов с ПИН-кодом. Эти устройства выступают в качестве дополнительного фактора аутентификации и во многих случаях заменяют ввод логина-пароля на вход с использованием электронной подписи.

Квалифицированная электронная подпись (КЭП) — подпись, которая полностью равнозначна собственноручной на бумажном носителе. Обычно ее можно применять без предварительного подписания соглашений и регламентов. Ключ подписи, которым она формируются, хранится на персональном защищенном носителе. КЭП наделяет подписанные ею документы юридической силой и позволяет установить авторство, а также убедиться, что документ не изменяли после подписания. Использование КЭП регулируется законом № 63-ФЗ "Об электронной подписи" и рядом подзаконных актов.

Сертификаты КЭП физ. лица получают в аккредитованных Удостоверяющих центрах, юр. лицам, ИП и нотариусам необходимо обратиться в Удостоверяющий центр ФНС России, госслужащим в УЦ Федерального казначейства, а кредитно-финансовому сектору в УЦ Банка России.

КЭП используют в следующих ситуациях:

● Отправка отчетности в контролирующие госорганы: ФНС, ПФР, ФСС, Росстат, Росприроднадзор, Росалкогольрегулирование, Честный знак, ФТС и Банк России.

● Обращение в суд: с помощью этой ЭП можно подать исковое заявление, ходатайство, жалобу и доказательства в электронном виде.

●Участие в электронных торгах. Торги проходят на специальных электронных площадках (Сбербанк-АСТ, ТЭК Торг, ЕИС в сфере закупок, B2B-Center и пр.). Подпись необходима поставщикам и заказчикам для госзакупок в рамках 44-ФЗ или 223-ФЗ, а также для коммерческих торгов.

● Ведение юридически значимого документооборота.

●Оформление купли-продажи или дарения недвижимости. С помощью ЭП участники сделки могут подписать документы, находясь в разных концах страны.

Для чего нужен ключевой носитель для электронной подписи?

Если произошла кража ключей ЭП, последствия могут быть самыми серьезными. Поэтому нужно обеспечить максимальную сохранность ключевого носителя с квалифицированным сертификатом и ключом ЭП. Проверка электронной подписи может происходить дистанционно. И предполагается, что никто кроме вас не может поставить вашу электронную подпись. Когда НЭП или КЭП хранятся как обычные файлы, возможности анализа, копирования или удаления никак не ограничены, а значит скопировать и удалить их может кто угодно. Поэтому безопаснее хранить КЭП или НЭП на специализированном ключевом носителе (смарт-карте или токене), защищенном PIN-кодом. Именно этот вариант мы и будем рассматривать дальше.

Самый простой ключевой носитель (его также называют «пассивным») хранит ключи электронной подписи, но не может самостоятельно подписывать электронные документы. Чтобы начать использование пассивного ключевого носителя, на компьютере должно быть установлено специальное ПО — криптопровайдер. Для подписания документов, пользователь должен подключить токен или смарт-карту к компьютеру и ввести PIN-код, который разблокирует доступ к защищенной памяти. После этого криптопровайдер временно извлекает из токена или смарт-карты ключи электронной подписи в оперативную память компьютера и формирует электронную подпись. Примером пассивного ключевого носителя является устройство Рутокен Lite. Если ключевой носитель похищен злоумышленником или утерян, им воспользоваться всё равно невозможно воспользоваться и подписать электронные документы, поскольку нужно знать PIN-код. При переборе PIN-кода устройство блокируется.

Более продвинутым вариантом ключевого носителя является устройство со встроенным криптографическим ядром (его также называют «активным»). К ним, например, относятся устройства Рутокен ЭЦП 3.0. Главное их отличие в том, что они являются самостоятельным СКЗИ, если использовать функции аппаратного криптоядра устройства — встроенного микрокомпьютера. Ключи сгенерированные в криптоядре — неизвлекаемые, и вся работа с ключом электронной подписи (в т. ч. формирование электронной подписи) будет производиться внутри носителя. Активные ключевые носители еще называют криптографическими ключевыми носителям. Все эти устройства поддерживают российские и международные алгоритмы электронной подписи.

Работа с активными ключевыми носителями возможна и без установки программного криптопровайдера, благодаря интеграции Рутокен SDK и другого ПО Рутокен, на таких порталах и сервисах, как: сайты ФНС, Честного знака, Росалкогольрегулирования, ОФД, Госуслуг и Диадока. И если работа с программным криптопровайдером, можно установить КриптоПро CSP версии 5.0 и выше, сохранив защиту ключей ЭП на аппаратном уровне.

Для надежной защиты ключей ЭП от копирования и перехвата мы рекомендуем использовать активные носители с возможностью генерации неизвлекаемых ключей на «борту», такие как Рутокен ЭЦП 3.0. Так ваша электронная подпись будет максимально защищена.