Еще в начале 20-х годов прошлого века К. И. Чуковский предвосхитил в своем «Мойдодыре» появление «умного» дома: «Вдруг из маминой из спальни, кривоногий и хромой, выбегает умывальник...», «Одеяло убежало, улетела простыня и подушка, как лягушка, ускакала от меня...»

С приходом Интернета вещей (IoT) мир в очередной раз изменился слишком быстро, чтобы мы успели это заметить. Многие из бытовых гаджетов, к которым мы все привыкли, не так безобидны, как кажутся на первый взгляд. А при их подключении к сети мы так и вовсе приоткрываем заслонку доступа к своим персональным данным, поведенческим моделям в сети, спискам последних покупок, статистике просмотров ТВ-программ и др. С помощью специального ПО или через встроенный в ваше устройство чип любой доморощенный хакер сегодня может получить доступ к конфиденциальной информации.

Какие угрозы несет IoT и как от этого уберечься. Обо всем по порядку. Attention! Много букв! В случае, если все же доберетесь до развязки, оставлю внизу ссылочку на канал в Telegram. Там много таких историй.

Под прикрытием политики конфиденциальности

Телефоны, телевизоры, холодильники, пылесосы, чайники и даже лампочки научились шпионить за своими владельцами под прикрытием условий лицензионного соглашения и политики конфиденциальности, с которыми те по собственной воле соглашаются с первых дней использования. Опасность состоит не только в том, что ваши данные могут «утечь» в неизвестном направлении. Воспользовавшись возможностями поумневшей техники, злоумышленники способны причинить и физический вред. Скажем, дистанционно запустить нагрев квартиры до критической температуры или вмешаться в работу тормозной системы вашего автомобиля. Да и то, что гаджеты подслушивают вас и собирают статистику о вашем поведении и сделанных покупках явно не добавляет оптимизма, знаете ли. Что это означает на практике? Только то, что пора сбросить розовые очки и включить голову, раз уж хотите идти в ногу со временем.

Больше никаких паролей «12345» и «admin». Если действительно боитесь забыть заветную комбинацию, зафиксируйте ее на листе бумаги и положите рядом с гарантийным талоном на это устройство – так больше шансов, что не потеряйте. Если гаджет предусматривает подключение к домашней сети, не поленитесь скачать и регулярно обновлять антивирусную программу. Новые уязвимости обнаруживаются постоянно, но часть из них производитель локализует, поэтому время от времени обновляйте прошивку.

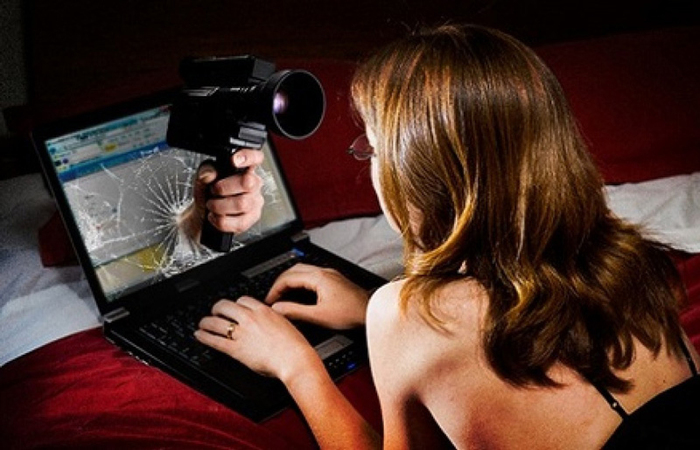

Наконец, самый тривиальный, при этом очень действенный способ: заклейте изолентой глазок камеры и микрофонные датчики, если таковые имеются на корпусе. Правда, вы больше не сможете пользоваться функцией голосового помощника и нелепейшим изобретением маркетологов – алгоритмом распознавания жестов (сидит на диване такая мельница с банкой пива и машет руками, мол, давай, ящик, переключайся на футбол!) Но, как вы понимаете, единственная абсолютная защита – не пользоваться умными устройствами вообщее. По крайней мере, до тех пор, пока производители не начнут комплектовать их нормальной защитой. Иначе...

Smart TV – умнее, чем вы думали

Посмотрим, что бывает, когда эти правила игнорируются. Слышали громкую историю с разоблачением утечки данных через функцию голосового управления телевизором, где были замешаны, в частности, Samsung и LG? Интерфейс голосового управления изначально создавался с возможностью обучения, причем делал это, как Михайло Ломоносов – настолько старательно, что записывал все ваши команды, после чего отправлял их на серверы для обработки. Если вы еще не догадались, речь идет о Smart TV – технологии, которой сегодня может похвастаться каждый третий телевизор в мире.

Samsung ничего не отрицает, в мануале прямым текстом прописана возможность записи вашим устройством «голосовых команд и соответствующих текстов». Другая цитата еще более элегантная: «если произносимые Вами слова включают личную или конфиденциальную информацию, эта информация будет среди данных, записанных и переданных сторонней организации при Вашем использовании распознавания голоса». Как вам?

С LG еще веселее. В компании признаются, что информация собирается намеренно с целью демонстрации таргетированной рекламы: функция LG Smart Ad собирает данные о поведении в сети и пристрастиях пользователя, о просмотрах, о любимых программах, и так далее. Пользователи выяснили, что даже при отключенных настройках информация все равно отправляется на серверы компании. Без какого-либо шифрования пересылаются даже имена файлов и пути к ним на внешнем диске, подключенном к телевизору. Сама LG оправдывается тем, что пользователь по собственной воле принял условия лицензионного соглашения. Ну да, ну да.

Куклы – детям не игрушки

А скандал с обучающими куклами My Friend Cayla? Да, их официально запретили в Германии, но как насчет других стран? Алгоритм использовался похожий: информация записывается и передается на сервер производителя. Только в случае со Smart TV это делалось официально, с целью улучшения возможностей распознавания вашего голоса, а тут планировалось пересылать детские запросы родителям на смартфон, после чего озвучивать ребенку найденный в базе ответ. На деле же выяснилось, что записи «падали» на серверы, где использовались для «улучшения качества сервиса», а сам производитель любезно оставил за собой право делиться записями с третьими сторонами – например, рекламными агентствами.

Вскоре всплыла еще более интересная подробность: данные, передающиеся между игрушкой и приложением, очень и очень плохо защищены. При желании любой желающий мог перехватить или подменить сделанные аудиозаписи, заставив куклу произносить переданный им текст. Наличие уязвимости подтверждает и другой инцидент с интеллектуальными детскими игрушками. Не так давно у компании CloudPets, реализующей умных плюшевых медведей, «случайно» утекло в сеть 800 тыс. учетных записей пользователей. Они содержали около 2 млн. сообщений личного характера, которыми родители и дети обменивались через игрушку. Хакеры утащили эти данные к себе и держали их «в заложниках» для получения выкупа. Одной из причин плохой защиты были слабые пароли к базе данных (перечитайте еще раз абзац про 12345).

Проблемы с безопасностью также были выявлены у интерактивной куклы Hello Barbie, у игрушки BB-8, копирующей робота из «Звездных Войн», у детских часов-трекеров hereO GPS. Список можно продолжать, и так понятно, что производителей в последнюю очередь волнует защита от несанкционированного доступа. Причем «точечная» реклама на основании предпочтений ребенка и к тому же исходящая от его любимого «питомца» – лишь малая часть возможных последствий. Данные, полученные от милых плюшевых зверушек, вполне могут использоваться, например, для шантажа.

Няни-шпионы

Еще одно популярное в среде взломщиков устройство – комплекты видео- и радионяни, позволяющие мониторить происходящее в комнате малыша и при необходимости вмешиваться. Особенно привлекательной выглядит возможность присматривать за детьми удаленно через смартфон или web-браузер. При этом радионяни тоже таят в себе ряд опасностей. Так, родители в одной вашингтонской семье долго не верили ребенку, который боялся разговаривающего с ним по ночам голоса. Войдя ночью в комнату, мать малыша услышала шепот «Проснись, малыш, папочка идет к тебе!», а камера повернулась в ее сторону. Оказалось, что неизвестный злоумышленник получил открытый доступ к гаджету в спальне ребенка.

Эта жутковатая история — не единственная. За последние годы было зафиксировано еще несколько случаев, когда неизвестные каким-то образом получали доступ к радионяням. Просто представьте себе, вы показываете, где спит ваш ребенок и даете возможность всему миру с ним общаться. Любой программист-самоучка с помощью инструкции из интернета может перехватить управление гаджетом, напугать ваше чадо, еще чего доброго, вызвав у него психологическую травму. Может, все-таки запоролим доступ? Или позвоним бабушке, пусть заедет? Ау, бабушка!

«Черный ход» на всякий случай

Ну, и классический способ шпионажа: через обычную web-камеру, которая есть почти в любом ноутбуке или персональном компьютере. Чаще всего несанкционированный доступ к видеонаблюдению и микрофону злоумышленники получают с помощью «троянов». Иногда сами производители оставляют бреши в безопасности. Например, в австрийской компании SEC Consult, специализирующейся на безопасности, обнаружили, что к десяткам моделей IP-камер Sony можно получить доступ через встроенные бэкдор-аккаунты. После этого случая были выпущены новые прошивки, однако официальных комментариев, зачем в камерах был предусмотрен «черный ход», от компании не последовало.

Многие люди сами облегчают задачу злоумышленникам, оставляя заводские пароли доступа к камерам и другим сетевым устройствам. Убедиться в этом позволяет поисковый сервис Shodan (загуглите на досуге). С его помощью можно найти незащищенные радионяни, IP-камеры, точки Wi-Fi и даже подключиться к ним на правах администратора. Площадкой часто пользуются плохие парни и интернет-тролли. Для нас она интересна тем, что с ее помощью можно проверить, является ли наше устройство уязвимым для атаки и, в случае чего, предпринять меры (еще раз пробегаемся глазами по 12345). В любом случае, согласитесь, даже если вы не стали жертвой шантажа, весьма неприятно, когда видео с вами попадает в открытый доступ.

Лампочки, вы-то куда?

Около года назад группа специалистов доказала возможность удаленного взлома IoT-ламп Philips Hue. Все гениальное оказалось просто. Достаточно было загрузить вредоносное ПО только в один из светильников, чтобы последовательно инфицировать все остальные лампы, входящие в сеть ZigBee Light Link. Находясь за 350 м от офиса, где были установлены Hue, хакеры заставили их передавать сигнал SOS. Но если светильники можно просто включать, выключать и, максимум, вывести их из строя, то взлом других умных устройств повлечет за собой более серьезные последствия. Так, в США грабители взломали системы управления дверными замками и заблокировали хозяина в комнате.

Концепт приложения-вымогателя для умного дома продемонстрировал хакер Кен Манро. Он взял под свой контроль управление температурой. На экране системы управления умным домом в это время высвечивалось требование заплатить 1 биткойн. Потенциальная опасность от слабозащищенных бытовых приборов заключается в том, что они могут проторить злоумышленникам дорогу в вашу сеть Wi-Fi. Тот же хакер показал, как, пользуясь уязвимостью умных чайников iKettle, можно узнать пароль от домашней беспроводной сети. Он просто-напросто разворачивал рядом с устройством сеть с таким же SSID, но более сильным сигналом. Чайник переподключался к новой сети и вполне добровольно отдавал пароль от домашнего Wi-Fi.

Перечень угроз, так или иначе, достаточно велик. О том, как IRobot’ы распространяют собранные пылесосами данные можете прочитать здесь. Самой невинной шалостью из возможных покажется проникновение в домашнюю сеть через бреши умных гаджетов. Другие опасности простираются в диапазоне от кражи данных до поломки устройств и даже пожара в доме. Так, попытки взлома бортовой сети машин предпринимались давно. Но раньше хакеру нужно было сесть к вам на пассажирское кресло с ноутбуком, подключиться к сервисному разъему, долго и вдумчиво производить манипуляции. Теперь все это не нужно. Хакеры обнаружили уязвимость в бортовом компьютере Jeep Cherokee. Они продемонстрировали журналистам Wired, как взломать систему Uconnect, подключающую автомобиль к Интернету через сотовые сети. После этого хакеры смогли получить управление над трансмиссией и тормозами. Уязвимость касалась 471 тысячи джипов Chrysler. Владельцам были отправлены флэшки с обновлением прошивки, а хакеров позднее взял на работу Uber.

Миллиарды проблем

Вместо вывода. Сегодня порядка 5 млрд. устройств подключено к Интернету вещей. И это именно бытовые приборы, без учета компьютеров, планшетов и смартфонов. Через несколько лет число может увеличиться до 25-30 млрд. Вот только производители умной техники в погоне за прибылью по-прежнему не слишком озабочены проблемой защиты своих устройств. По крайней мере, многие из них. А значит, забота о собственной безопасности ложится на пользователей. А то умный чайник, хитрый утюг, вредный пылесос быстро наведут свои порядки. Как написал один из пользователей: «Все, покупаю лошадь, телегу и лапти».

В работе над статьей использовались материалы 4PDA и КП.

Понравилась статья?

Подписывайтесь на канал AV в Telegram

- со смартфона/планшета

- версия для ПК

Ежедневно для вас:

• Инсайды из мира профессионального аудио и видео

• Интерактив, гифки, советы инсталляторов на стыке AV и IT

• Свежие тренды и технологии, «умная» мебель и гаджеты