Список необходимых обновлений для борьбы с Wana Decrypt0r

Выбираете свою систему и ищете установлено ли у Вас такое обновление.

Будьте внимательны при установке обновлений -- если у Вас пиратская Windows, то возможен синий экран и бутлуп (безконечная перезагрузка)

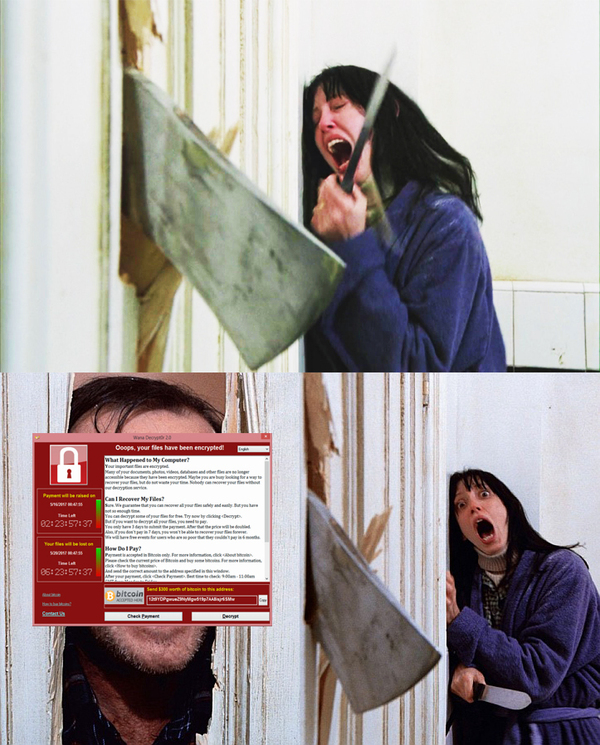

WannaCry или война невидимого фронта

Работаю в небольшой по парку фирме, 15 станций и 1 сервер.

12 мая по всему миру прокатился новый вирус шифровальщик WannaCry и к 13ому числу поразил 131000 машин. Пятничный вечер я как и все отдыхал и потому об угрозе узнал лишь на следующий день. Благо мою спину прикрывает в этом плане то что работа офиса 5/2 и пользователи просто не успели натворить дел. 13ого по удаленке поставил задачу на обновление антивируса (на сайте уже было объявлено о надежной защите), обновление операционных систем и спокойно продолжил отдыхать.

Но дым огня невидимого фронта дошел до ген.директора и в понедельник ещё до начала рабочего дня мне была поставлена задача "закрыть уязвимость". Объяснения не были в силах успокоить бушующий жар начальства. По приезду в офис пришлось публично перед шефом обходить 15 станций и на каждой катать MS17-010 обновление в ручную, а так же для каждого сотрудника проводить профилактический инструктаж.

WannaCry действительно заставил прослезиться, от того какую паническую атаку оказывает, уже ставший банальностью, шифратор пущенный в массу

Работа после вируса

Все в курсе про разгулявшийся вирус. Вопрос теперь стоит в том, что необходимо ли куда то подавать заявление о том что компьютер/ы организации подверглись кибератаке или что то в этом роде?

Получилось так что зашифрованы все базы 1с у бухгалтерии и многое другое, что например может помешать сдавать отчеты в налоговую и другие инстанции.

В общем: если можно это где то засвидетельствовать то где? и стоит ли это вообще делать/будет ли в этом смысл?

п.с.: да, бэкапы не делались(

для минусов внутри

Check Point: несмотря на выкуп, жертвы WannaCry не получают свои файлы

В связи с масштабным распространением программы-вымогателя WannaCry или WannaCryptor компания Check Point Software Technologies подготовила отчет об этом вымогателе.

«Виновником атак, которые начались в конце прошлой недели по всему миру, является версия 2.0 WCry ransomware, также известная как WannaCry или WanaCrypt0r ransomware. Версия 2.0 была впервые обнаружена 11 мая, атака возникла внезапно и быстро распространилась в Великобритании, Испании, Германии, Турции, России, Индонезии, Вьетнаме, Японии. Масштаб атаки подтверждает, насколько опасным может быть вымогательское ПО. Организации должны быть готовы к отражению атаки, иметь возможность сканировать, блокировать и отсеивать подозрительные файлы и контент до того, как он попадет в их сеть. Также очень важно проинструктировать персонал о возможной опасности писем от неизвестных источников», — отмечает Василий Дягилев, глава представительства компании в СНГ.

Команда Check Point начала фиксировать масштабное распространение вируса WannaCryptor 12 мая. Для ее распространения использовались различные векторы атак, в том числе через сетевой протокол прикладного уровня (SMB), brute force атаки на RDP-серверы, вредоносные ссылки в письмах, а также письма со вложениями, содержащими вредоносный контент в файлах PDF или ZIP.

По состоянию на 14 мая WannaCry собрал более 33 тыс. долл. Несмотря на то, что многие пользователи заплатили выкуп, не было ни одного сообщения о том, что их файлы были разблокированы. Исследователи обнаружили, что поступление денег на счет вымогателей позволяет отслеживать, какая именно жертва их перевела. У многих вымогателей есть «служба поддержки», которая быстро отвечает жертвам в случае проблем с оплатой. Но не в случае с WannaCry. Более того, эксперты сомневаются, что зашифрованные файлы вообще поддаются дешифровке со стороны вымогателей.

Источник: http://helpform.ru/698777

Раскрыты доходы создателей нашумевшего по всему миру вируса

Создатели вируса WannaCry, совершившие глобальную кибератаку, получили от своих жертв порядка 42 тысяч долларов (2,4 миллиона рублей). Об этом сообщило издание The Times.

Хакеры заразили компьютеры более чем в 100 странах мира и, как утверждают в источнике, получили лишь около 110 переводов от жертв атаки. Полиция отслеживала счета, на которые мошенники требовали переводить деньги: выяснилось, что пока преступники не пытались снять средства.