На Западе провалилась борьба с китайскими хакерами

Восемь из крупнейших мировых поставщиков технологических услуг были взломаны китайскими кибершпионами в ходе сложного и многолетнего вторжения. Вторжение использовало слабости этих компаний, их клиентов и западной системы технологической защиты.

В 2014-2017 годах сотрудники службы безопасности шведского гиганта телекоммуникационного оборудования Ericsson пять раз подвергались атакам со стороны китайских шпионов, подозреваемых в кибершпионаже. Ericsson давал названия своим ответным действиям сорта различных вин.

Пино Нуар стартовал в сентябре 2016 года. Успешно отразив волну, но через год, Ericsson обнаружил, что злоумышленники вернулись. И на этот раз команда кибербезопасности компании смогла увидеть, как именно они попали внутрь: через подключение к поставщику информационно-технологических услуг Hewlett Packard Enterprise.

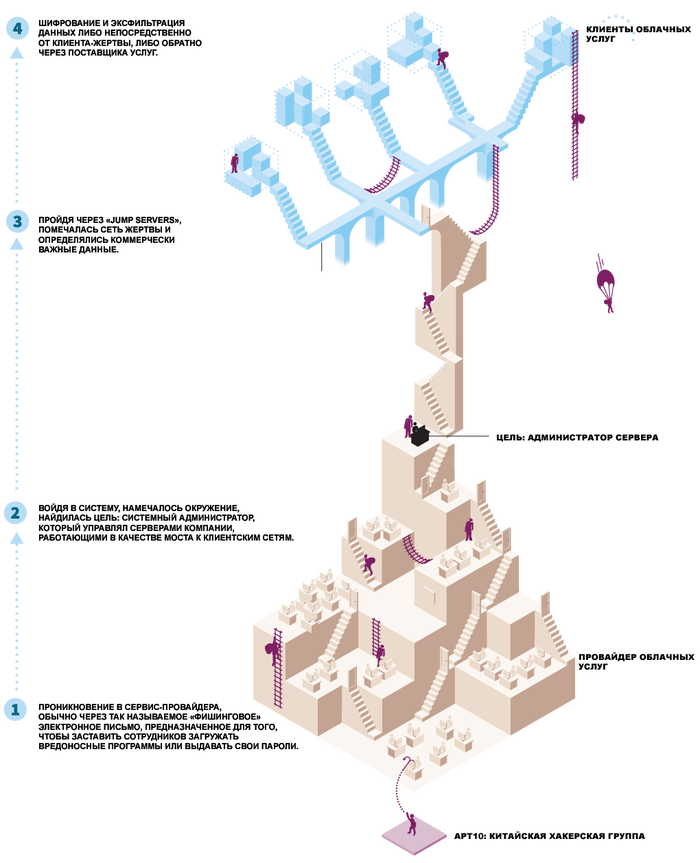

Команды хакеров, связанные с китайским Министерством государственной безопасности, проникли в службу облачных вычислений HPE и использовали ее в качестве стартовой площадки для атак на клиентов, расхищая множество корпоративных и государственных тайн в течение многих лет, как считают американские прокуроры, для продвижения экономических интересов Китая.

Кампания хакеров, известная как «Cloud Hopper», стала предметом предъявленного США в декабре обвинительного заключения, в котором два китайских гражданина обвинялись в краже личных данных и мошенничестве. Прокуроры описали тщательно продуманную операцию, в результате которой пострадали несколько западных компаний, но так и не назвали их. В то время в репортаже агентства Reuters были указаны две компании: Hewlett Packard Enterprise и IBM.

Тем не менее, кампания атаковала по крайней мере еще шесть крупных технологических фирм, затронув пять из 10 крупнейших поставщиков технических услуг в мире.

Среди жертв Cloud Hopper есть такие компании, как Fujitsu, Tata Consultancy Services, NTT Data, Dimension Data, Computer Sciences Corporation и DXC Technology. В 2017 году HPE отделил свое подразделение по предоставлению услуг в результате слияния с корпорацией Computer Sciences Corporation с целью создания DXC.

Жертвами взлома стали эти шесть компаний, плюс HPE и IBM, которые были их клиентами. Компания Ericsson конкурирует с китайскими фирмами в стратегически важном бизнесе мобильной связи. Среди других - система бронирования путешествий Sabre, американский лидер по бронированию авиабилетов, и крупнейший судостроитель ВМС США Huntington Ingalls Industries, которая строит американские атомные подводные лодки на верфи в Вирджинии.

«Это была кража промышленных или коммерческих секретов с целью развития экономики», – сказал бывший австралийский советник по кибербезопасности Аластер МакГиббон. «Жизненная основа компании».

Масштабы ущерба, нанесенного Cloud Hopper, не определены, и многие жертвы не знают, какая именно информация была украдена.

Тем не менее, атаки Cloud Hopper дают важные уроки для правительственных чиновников и технологических компаний, борющихся с угрозами кибербезопасности. Китайские хакеры, включая группу, известную как APT10, смогли продолжить атаки в условиях контрнаступления со стороны ведущих специалистов по безопасности и несмотря на соглашение между США и Китаем 2015 года воздержаться от экономического шпионажа.

Реакция корпораций и правительства на эти атаки была ослаблена, поскольку поставщики услуг скрывали информацию от взломанных клиентов, опасаясь юридической ответственности и плохого имиджа, как показывают записи и интервью. По словам сотрудников разведывательных служб, этот провал ставит под сомнение способность западных институтов обмениваться информацией таким образом, чтобы защитить себя от сложных кибератак. Даже сейчас многие жертвы, возможно, не знают, что их взломали.

Этот взлом также демонстрирует уязвимости системы безопасности, присущие облачным вычислениям – все более популярной практике, при которой компании заключают контракты с внешними поставщиками на удаленные компьютерные услуги и хранение данных.

«Для тех, кто считает облако панацеей, я бы сказал, что вы не обращали на это внимания», – сказал Майк Роджерс, бывший директор Агентства национальной безопасности США.

Агентство Reuters опросило 30 человек, участвовавших в расследованиях Cloud Hopper, в том числе западных правительственных чиновников, нынешних и бывших руководителей компаний и частных исследователей безопасности. Репортеры также просмотрели сотни страниц внутренних документов компаний, судебных документов и брифингов по корпоративной разведке.

HPE «усердно работал для наших клиентов, чтобы смягчить эту атаку и защитить их информацию», сказал пресс-секретарь Адам Бауэр. «Мы сохраняем бдительность в наших усилиях по защите от развивающихся угроз киберпреступлений, совершаемых государственными субъектами».

Представитель DXC, подразделения услуг, сформированного HPE в 2017 году, заявил, что компания внедрила «надежные меры безопасности», чтобы защитить себя и своих клиентов. «С момента появления DXC Technology ни компания, ни любой клиент DXC, чья среда находится под нашим контролем, не испытали существенного воздействия, вызванного APT10 или любым другим субъектом угрозы», - сказал представитель.

На картинке представлена схема взлома.