7 простых правил как избежать взлома сервера и шифровальщиков

Привет всем!

На волне "Как нас взломали и защифровали" и других постов по ИТ-безопасности хочу просто поделиться своими простыми правилами, которые доступны всем и помогут уменьшить вероятность подобных граблей.

1. Учётка Админа только одна, и только я знаю пароль, копия с паролем в запечатанном конверте хранится у босса в сейфе (на случай, если я умру :-)).

2. Учётки пользователей блокируются при вводе пяти раз неверных паролей и меняются каждый месяц.

3. Порт роутера, через который подключен сервер к Интернету, поменял на хитрый 4-х значный.

4. RDP-порт сервера поменял на хитрый 4-х значный.

5. Правило проброса (например, на Зикселях имеется простой интерфейс) RDP-порта на роутере работает по расписанию, т. е. по необходимости когда пользователям надо удалённо работать, например, в рабочее время они все на работе, а вечером с 19-00 до 22-00 могут поработать удаленно.

6. Самое ценное, это конечно, базы 1с, бекапы, которых делаются не только на другой комп в локальной сети, но и на флешку, у которой есть ответственное лицо: каждый день после архивации меняет с флешкой местами, которая лежит в не сгораемом сейфе в Организации.

7. Еще совсем недавно настроил Гугл.Диск, архивный бекап шифруется (например, PGP) и сливается на него.

P/S. За истину не претендую.

Всем добра, смышленых юзеров, адекватного начальства и отличного пинга!

Коротко про отношение к ИБ со стороны руководства

Ситуация была бы смешная, если бы не была настолько печальная... Предыстория:

Есть у меня знакомый-сисадмин, причем у мужика не просто прямые руки, а золотые с платиновым напылением (участвовал в международных проектах и конкурсах, и не просто, а еще и показывал отличные результаты) стаж безупречной работы больше 20 лет... Пришел я к нему как-то на работу приобщиться к опыту, реально много увидел. Домен, разграничение прав, почтовик, IP-телефония, прокси, шлюз, бэкапы... Короче организацию которую он обслуживал (оборот на сотни миллионов) можно было смело брать как эталон "как надо организовывать сеть среднего предприятия". Потом, года 3-4 назад, конфликт с начальством и его увольняют "за некомпетентность" и принимают другого. Насторожил потом слушок, что бухгалтерия обзавелась "своим" сисадмином... Да и когда контактировали с той фирмой было "не отправили, потому что ничего не работает"...

Притаскивают мне 2 компа с формулировкой "рабочий комп взяли 2 года назад, теперь он тормозит, вот и решил заменить с домашним и нужно перебросить с А на Б информацию, админ сказал некогда им заниматься". Включаю "А" и тут до меня доходит, что комп с работы того самого сисадмина. Ну думаю "ща будет весело" и нужно будет "ломать" систему т.к. логины/пароли мне не дали, да и к контроллеру домена выхода нет и уже начал искать в телефонной книге номер (он любитель сделать что-то нестандартное в плане защиты).

И тут я вижу рабочий стол компьютера "А"... На котором бодро красуется сообщение антивиря, что лицензия истекла почти год назад... Открываю "Проводник" и вижу, что логический диск ровно 1... Короче чистая установка на единственный раздел занимающий 100% физического диска с просроченным антивирусом... Автовход... Имя машины - "бред по-умолчанию", в домен не введена... Короче в плане ИБ не сделано НИЧЕГО.

Морали не будет.

Нее америка тут не причем...

Сидим, значит, за аудитом серверной фабрики, разгребаем статистику по попыткам взлома. Иногда приходится глушить целые подсети, находящиеся вне зоны интересов наших клиентов, иногда приходится перенаправлять горе-какеров в "засранцеуловитель", вобщем интересная статистика по подсети 91.200.12.0/24. Что нам говорит whois 91.200.12.0 ?

inetnum: 91.200.12.0 - 91.200.15.255

...

country: UA

admin-c: NASA-RIPE

....

created: 2007-09-21T12:32:02Z

last-modified: 2016-04-14T10:20:25Z

source: RIPE

Так чисто для справки, просто так назваться NASA-RIPE при получении адресов достаточно проблематично без подтверждения самой NASA. Ну, наверное ломанули, хотяааа

http://eugenoralov.livejournal.com/27684.html

http://whotfetw.com/blog/?p=13184

http://www.ip-finder.me/91.200.12.95/

Портсканы, спам, с целой подсети (судя по всему со всех 254 адресов). И обратите внимание на самую раннюю дату постов по ссылкам - эта херня творится аж с 2013-го. Ни на что не намекает?

Для людей других профессий: Когда ваша сеть с пометкой NASA-RIPE, 3 (мать его три) года светится в репортах как останкинская телебашня ясной ночью. Кем бы вы не были у вас принудительно отзовут емкость - поскольку тот админ НАСА который распределил эти адреса, за такие пироги отправится удовлетворять неестественные потребности афроамериканцев в местах отдыха от дел "праведных" (если не натянут всю организацию).

Вобщем передали репорт юристам - пусть те связываются с райпом. А сами пока отправили их в бан. И по-ходу поспорили на пузырь "Финляндии", что адреса не отзовут, поскольку распределены в очень интересный период и пашут как фабрика. Такие дела.

В свободное от работы время устроим с коллегой "спринт" - кто первый выгребет тушки которые за этим стоят ЖD

С днем системного администратора, короткого пинга и бесконечного аптайма!

Пятничного взлома пост

Ни для кого не секрет, что по сети гуляет масса шифровальщиков, которые могут в считанные минуты превратить данные на компьютере в тыкву. Учитывая, что занимаюсь я в том числе и приходящим админством, для меня людские слёзы о потере данных не были чем-то необычным. Но одно дело, когда данные теряет условная тётя Глаша из отдела кадров условной ООО "Автопилот", и совсем другое дело, когда беда касается тебя самого. Руки начинают трястись, а яйца покрываются инеем.

Ночью один из наших партнёров 1с занимался сочинением кода подключившись к нашему серверу по рдп. К 12 ночи я получил от него смс, что его выкинуло с сервера, а учётная запись для входа отключена. Стало понятно, что кто-то нам подкинул неприятностей.

Утром, добравшись до места и реанимировав учётку админа, глазам предстала картина маслом - все файлы, связанные с работой БД, были заботливо упакованы в архивы rar с паролем.

Что произошло? Злоумышленник получил доступ по протоколу RDP и целенаправленно натворил дел, потребовав за искупление нашей глупости и недальновидности денег. Стандартная история, которая происходила уже с кем-то из знакомых. Но в нашем случае на кону стояли БД объёмом 50 с мелким Гб и работа магазина.

Ежу понятно, что контроллер домена, сервер БД и подключение к нему через рдп без впн - страшный сон любого айтишника. Каждый уважающий себя "тру админ" может сказать в мой адрес что угодно, но так было сделано и это не моя заслуга.

Недолго подумав с руководством, было решено выходить на связь со злоумышленником и пытаться договориться. Нужно отдать должное, но на том конце нас ждали и были готовы принять наши доводы в криптовалюте. Забегая вперед скажу, что всё закончилось для нас благополучно и данные были восстановлены, а дыры на скорую руку залатаны. О степени глупости такого исхода судить не берусь, ибо отдать 19 тыщ и продолжить работать всяко выгоднее, чем разворачивать базы магазина с нуля.

Тем не менее хочу обратиться ко всем потенциальным жертвам. Безотносительно вашей крутости, просвящённости и прочих админских регалий. Проверьте себя и своих клиентов на предмет уязвимости подобным атакам. Ниже я приведу рекомендации от самого автора злодеяний и немного дополню своими размышлениями.

Поставьте политику сложных паролей для входа юзеров по RDP или разрешите вход на терминалку только из локальной сети или только определенным маскам IP адресов + запрет юзерам на действия с файлами на дисках с БД (удаление) и бекапами.

В нашем случае был подобран пароль учётной записи, которая входила в группу Администраторы домена, но имела пароль неустойчивый к перебору - 123456.

уберите уязвимость, связанную с выполнением команды REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File ExecutionOptions\sethc.exe" /v Debugger /t REG_SZ /d "C:\windows\system32\cmd.exe"

На пятикратное нажатие шифта нам заботливо навесили запуск cmd с правами администратора прямо в окне авторизации. Крайне неприятная вещь.

Помимо этого заботливыми руками злоумышленника были полностью удалены бекапы БД хранившиеся на отчуждённом носителе, но, к сожалению, в этой же локальной сети.

Всё это навело на многие размышления и вынудило играть по правилам взломщика. Очутись на его месте школьник или менее предприимчивый злодей, последствия могли быть гораздо более плачевными.

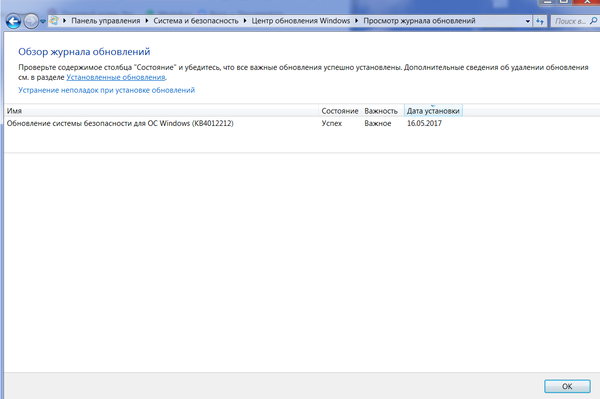

Ну и как устраняли последствия. Первым делом на маршрутизаторе перенаправили порт для подключения по рдп со стандартного, на случайный 5 значный. Удалили подозрительные учётные записи в AD. Сменили пароли пользователям, входящим в группу Администраторы домена. Исключили из этой группы всех недостойных. Ограничили доступ к сетевым шарам и разделам дисков со служебной информацией. Просканировали все диски сервера доктор вебом.

В целом охренев от такого "счастья", решили задуматься о более строгом разграничении прав, выделении сервера терминалов в DMZ, приобретении файервола, организации VPN подключений.

Надеюсь эти очевидные и простые правила, а так же этот смешной, но в то же время грустный, пример послужат для кого-то уроком и стимулом не оставлять подобные вещи без внимания.

Всем добра и поменьше дыр в безопасности.