Алибаба или мошенники

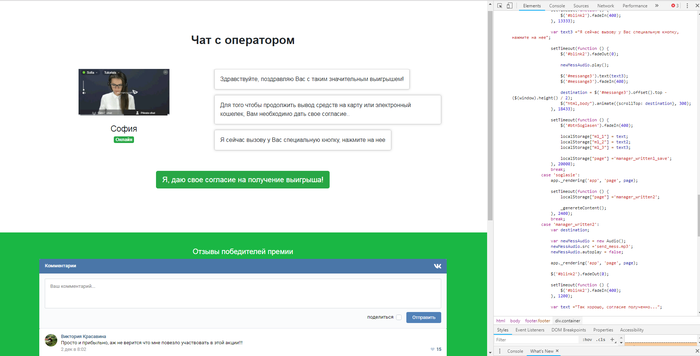

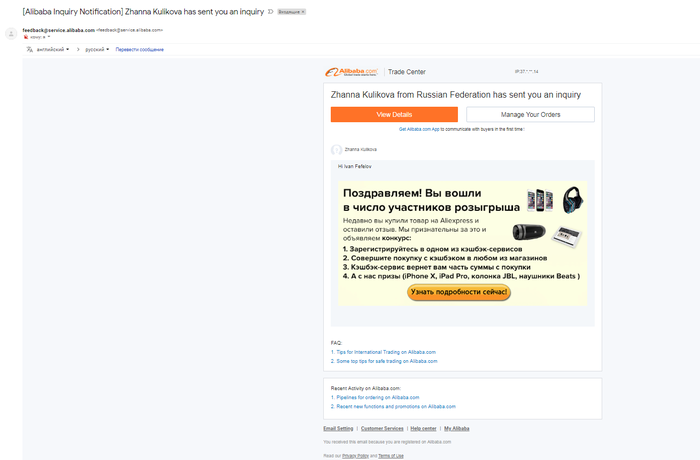

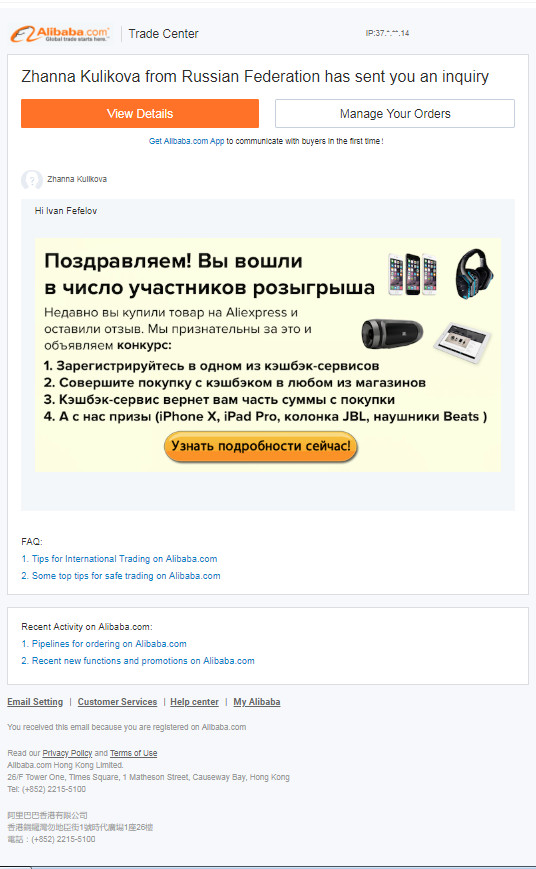

Приходит значит на почту сообщение. так и так. вы участник участник розыгрыша за комментарий недавно купленного товара , покупал я месяца 2 назад,

Прощай socsowinga, ты больше не кинешь народ на бабки

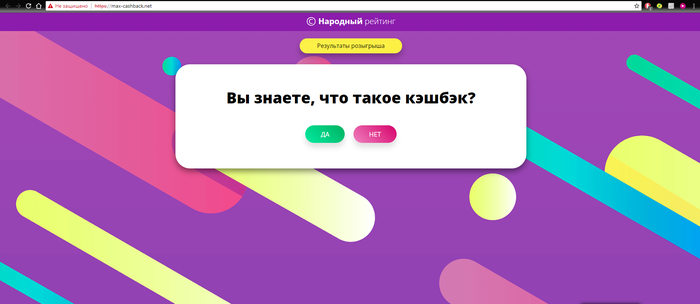

Уж не помню как я оказался на этом сайте, посмотрел инфо

domain: SOCSOWINGA.RU

nserver: ns1.reg.ru.

nserver: ns2.reg.ru.

state: REGISTERED, DELEGATED, UNVERIFIED

person: Private Person

registrar: REGRU-RU

admin-contact: http://www.reg.ru/whois/admin_contact

created: 2018-08-02T20:20:35Z

paid-till: 2019-08-02T20:20:35Z

free-date: 2019-09-02

source: TCI

Last updated on 2018-08-09T10:36:33Z

Новый сайт, да выплаты от 20к за простой опрос, прошёл, посмотрел сколько выиграл:)

БОНУС: 2500 РУБ.

ВНУТРЕННИЙ СЧЕТ: 128 763 РУБ.

А заплатить всего навсего 152 рубля, меня подушила жаба)) Конечно же знал, что это фишинг.

Хостером оказался ddos-guard, написал им на сайте в чат, отправили на почту маляву писать. Ну ок, написал.

Следущее дело - домен, написал регистратору доменных имён о фишинге.

Ответов конечно ещё не было ни от тех, ни от других, но сайт больше не работает =)

Сам видел как сотрудница моей фирмы перечисляла мошенникам около 350 рублей, это я понял через несколько дней, когда сам наткнулся на фишинг.

Итог - сайт пропал.

Будьте здоровы и не попадайтесь на такую чушь!

Как закрыть сайт интернет вора.

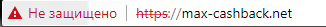

Приходит в ВК сообщение "Сбербанк в честь своего 177-летия сошел с ума и начинает раздавать бонусы СПАСИБО" для этого Вам надо пройти на сайт http://sberbankbonus177.com/ и получить богатство"

(ФИО и данные совершенно случайные, но если вы Давыдов Петр Евреевич не обижайтесь :)

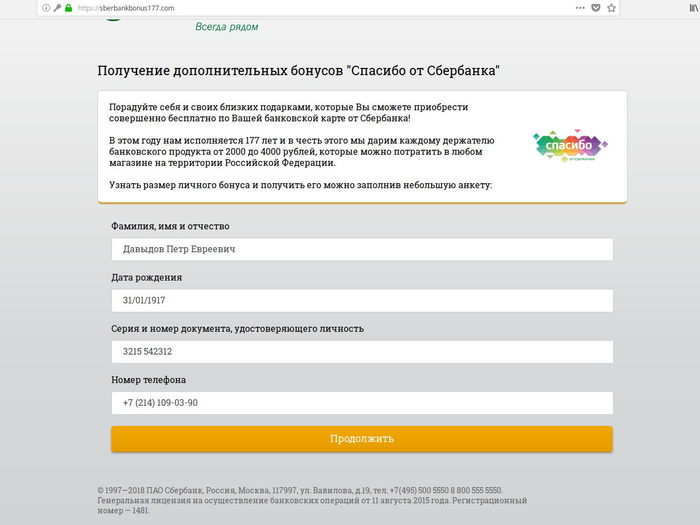

Ура!!! 2370 рублей и 68 копеек на халяву!

Надо срочно вывести на карту.

даДаДА!!!!

Беда-печаль.

Тут должна быть картинка как я жму на кнопочку "Нет, получить бонус на другую карту" и заполняю "номер карты, секретный код, на кого она выпущена и дату". Но произошла маленькая неприятность и скриншот был успешно затерт другим файлом :( прошу прощения.

После меня уговаривают нажать на кнопку "Привязать карту" и попадаем на сайт Яндекс.Деньги ..где мне говорят что карта моя фигня или на ней нет денег, а так же показывают сколько с меня хотел списать ВОР на свой счёт. (А если попытаться вернуться на сайт "Продавца" нас отсылает на веселый сайт (натрибуквыорг) :)

Вспоминаю что недавно читал тему про закрытие фишинг сайта от "Близзарда" https://pikabu.ru/story/kak_ya_fishingovyiy_sayt_blizzard_za...

Шаг первый.

Смотрим кто регистратор-хостинг.

Domain Name: SBERBANKBONUS177.COM

Registry Domain ID: 2292173044_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.godaddy.com

Registrar URL: http://www.godaddy.com

Updated Date: 2018-07-31T12:08:10Z

Creation Date: 2018-07-31T12:02:44Z

Registry Expiry Date: 2019-07-31T12:02:44Z

Registrar: GoDaddy.com, LLC

На сайте оставляем жалобу. (очень удобно сделано)

Шаг второй.

Пишем в сбербанк.

("Бла бла ваш логотип и прочее используются для обмана)

Шаг третий.

Пишем в Яндекс.Деньги.

("Ребята, ВОР используя Вашу карту выводит бабло)

Ждём.

Первыми среагировали представители хостинга.

Уже через 2 часа сайт был прикрыт.

Итого:

C момента регистрации до закрытия сайт жулика не проработал и дня.

Вторыми были Яндекс.Деньги.

Поинтересовались перевел ли я на этот кошелек деньги, и есть ли скрин самого обмана на сайте (предоставил).

Вчера получил благодарственное письмо:

Здравствуйте.

Спасибо за ваше письмо. Мы обязательно примем необходимые меры.

Мы также будем благодарны вам за информацию о любых подобных письмах и случаях мошенничества.

----

С уважением,

Татьяна Бучарова

Служба поддержки пользователей

Яндекс.Деньги

8-800-250-66-99

Третьим среагировал Сбербанк.

Совершенно никак.

Собственно всё. Враг повержен. Зачем я потратил на это своё время? Ненавижу этих, "редисок" на моём месте могли бы быть мои или Ваши родственники которые бы попали на это ВОРОВСТВО.

p.s. Создателю сайта-Вору желаю общий котёл в аду с бабкой которая форточку в маршрутке закрывает.

Идеальный антиспам

Чатбот Re:Scam, разработанный новозеландским стартапом Netsafe, будет распознавать фишинговые письма и отвлекать мошенников бесконечными вопросами.

Как сообщается на официальном сайте разработчиков, чат-бот умеет подражать живым людям, разбавляя свои реплики наивными уточнениями, шутками и грамматическими ошибками. Бессмысленная переписка будет вестись до тех пор, пока мошенники не перестанут отвечать. При этом Re:Scam способен поддерживать общение с бесконечным числом собеседников.

По словам представителей Netsafe, ежегодно жертвами киберпреступников становятся "миллионы людей, которые теряют миллиарды долларов". Создатели Re:Scam считают, что их чат-бот поможет решить проблему с подобным видом мошенничества, поскольку у злоумышленников попросту не останется времени на переписку с реальными людьми.

Компания предложила пользователям перенаправлять фишинговые письма на почту Netsafe, чтобы в разговор с киберпреступниками вступил чат-бот.

— Мы даже отправим вам краткие выдержки из разговоров Re:Scam с мошенниками — иногда это бывает довольно забавным! — отмечают разработчики.

интернет разводы. ФИШИНГ. ВИШИНГ (телефонное мошенничество). КЛИКФОРД. ФАРМИНГ. С википедии

Фишинг — одна из разновидностей социальной инженерии, основанная на незнании пользователями основ сетевой безопасности: в частности, многие не знают простого факта: сервисы не рассылают писем с просьбами сообщить свои учётные данные, пароль и прочее.

Для защиты от фишинга производители основных интернет-браузеров договорились о применении одинаковых способов информирования пользователей о том, что они открыли подозрительный сайт, который может принадлежать мошенникам. Новые версии браузеров уже обладают такой возможностью, которая соответственно именуется «антифишинг».

ВИШИНГ

Вишинг (vishing — voice phishing) назван так по аналогии с фишингом — распространённым сетевым мошенничеством. Сходство названий подчеркивает тот факт, что принципиальной разницы между вишингом и фишингом нет. Основное отличие вишинга в том, что так или иначе задействуется телефон.

Типичный пример фишинга, когда клиенты какой-либо платёжной системы получают сообщения по электронной почте якобы от администрации или службы безопасности данной системы с просьбой указать свои счета, пароли и т.п. При этом ссылка в сообщении ведёт на поддельный сайт, на котором и происходит кража информации. Сайт этот уничтожается через некоторое время, и отследить его создателей в интернете достаточно сложно.

Схемы обмана в случае вишинга, те же самые. Только в случае вишинга в сообщении содержится просьба позвонить на определённый городской номер. При этом зачитывается сообщение, в котором потенциальную жертву просят сообщить свои конфиденциальные данные. Например, ввести номер карты, пароли, PIN-коды, коды доступа или другую личную информацию в тоновом наборе.

Первые эпидемии вишинга зафиксированы в 2006 году.

ФАРМИНГ

Фарминг и фишинг[править | править исходный текст]

В классическом фишинге злоумышленник распространяет письма электронной почты среди пользователей социальных сетей, онлайн-банкинга, почтовых веб-сервисов, заманивая на поддельные сайты пользователей, ставших жертвой обмана, с целью получения их логинов и паролей. Многие пользователи, активно использующие современные веб-сервисы, не раз сталкивались с подобными случаями фишинга и проявляют осторожность к подозрительным сообщениям. В схеме классического фишинга основным "слабым" звеном, определяющим эффективность всей схемы, является зависимость от пользователя – поверит он фишеру или нет. При этом с течением времени повышается информированность пользователей о фишинговых атаках. Банки, социальные сети, прочие веб-службы предупреждают о разнообразных мошеннических приемах с использованием методов социальной инженерии. Все это снижает количество откликов в фишинговой схеме – все меньше пользователей удается завлечь обманным путем на поддельный сайт. Поэтому злоумышленники придумали механизм скрытого перенаправления пользователей на фишинговые сайты, получивший название фарминга ("pharming" – производное от слов "phishing" и англ. "farming" – занятие сельским хозяйством, животноводством). Злоумышленник распространяет на компьютеры пользователей специальные вредоносные программы, которые после запуска на компьютере перенаправляют обращения к заданным сайтам на поддельные сайты. Таким образом, обеспечивается высокая скрытность атаки, а участие пользователя сведено к минимуму – достаточно дождаться, когда пользователь решит посетить интересующие злоумышленника сайты. Вредоносные программы, реализующие фарминг-атаку, используют два основных приема для скрытного перенаправления на поддельные сайты – манипулирование файлом HOSTS или изменением информации DNS.

Методы[править | править исходный текст]

Популярные методы реализации Фарминг-атак:

Изменение файла HOSTS

Изменение файла HOSTS вместе с изменением его местоположения

Модификация настроек DNS-серверов

Регистрация ложного DHCP-сервера

Примечания[править | править исходный текст]

Способов абсолютной защиты от фарминг-атак не существует, поэтому необходимо использовать профилактические меры:

Использовать и регулярно обновлять лицензионное антивирусное программное обеспечение.

Использовать защиту электронного почтового ящика (отключить предварительный просмотр).

Не открывать и не загружать вложения электронных писем от незнакомых и сомнительных адресатов.

КЛИКФОРД

Кликфрод — один из видов сетевого мошенничества, представляющий собой обманные клики на рекламную ссылку лицом, не заинтересованным в рекламном объявлении. Может осуществляться с помощью автоматизированных скриптов или программ, имитирующих клик пользователя по рекламным объявлениям Pay per click. Скликивать объявления могут недобросовестные вебмастера со своих же сайтов, либо конкуренты рекламодателей.

По данным BusinessWeek, значительно участились случаи кликфродов рекламных объявлений. Аналитики утверждают, что 10-15 процентов кликов на рекламу — ложные. При этом специалисты считают, что наиболее проблемной в этом плане является контекстная реклама[1]. Крупнейшие онлайн-рекламодатели Запада решили объединиться для борьбы с данной тенденцией. Потери составляют почти $1 млрд долларов в год.[2]

Примеры кликфрода[править | править исходный текст]

Технические клики — переходы по ссылкам, совершённые роботами индексации сайтов

Клики рекламодателей — переходы по ссылкам, совершаемые рекламодателями по собственным объявлениям с целью поднятия CTR.

Клики конкурентов — переходы по ссылкам, совершаемые сотрудниками конкурирующих структур.

Клики со стороны недобросовестных вебмастеров — переходы по ссылкам, совершаемые вебмастерами или созданными ими системами с целью увеличения доходности рекламной площадки[3]

Признаки кликфрода[править | править исходный текст]

Большое число переходов с одного IP-адреса.

Большое количество посетителей, которые быстро покидают сайт.

Высокое количество переходов на сайтах определённого партнёра.

Снижение уровня конверсии при увеличении количества переходов.

Увеличение количества переходов на все ключевые слова.[4]