Массовая хакерская атака

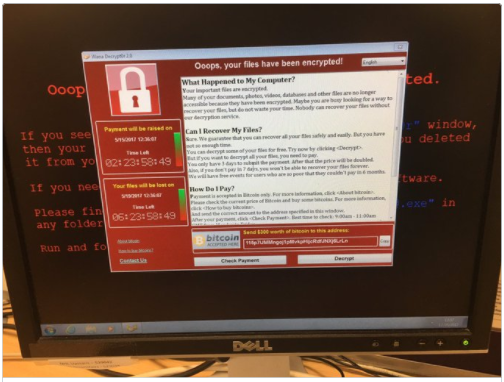

В нескольких регионах Великобритании в больницах, действующих под эгидой Национальной службы здравоохранения, 12 мая произошел технический сбой, предположительно вызванный хакерской атакой.

В ряде учреждений перестали работать телефоны и компьютеры. «Би-би-си» пишет, что врачи «вернулись к ручке и бумаге». Некоторые больницы ограничили прием пациентов, проблемы которых не требуют срочного решения.

Как пишет The Guardian со ссылкой на сотрудника NHS, на зараженных устройствах появляется сообщение с требованием выкупа для возобновления работы. В самой службе также заявили, что в атаке задействован вирус, требующий выкуп, передает The Telegraph.

Сбой произошел как минимум в 16 учреждениях, расположенных в Лондоне, Ноттингеме, Камбрии, Блэкберне, Блэкпуле, Дербишире и Хартфордшире, сообщает «Би-би-си».

Так же есть информация о заражении МВД, Мегафон и других российских компаний.

http://pikabu.ru/story/kriptoshifrovalshchik_porazil_set_mvd...

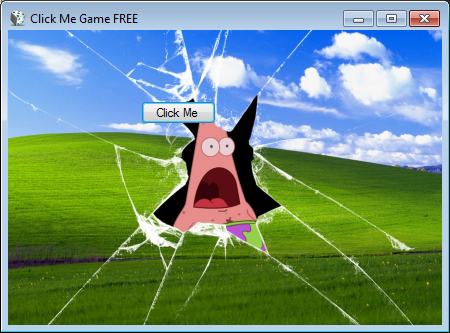

Новое вымогательское ПО маскируется под игру Click Me

Современный рынок вымогательского ПО может похвастаться большим разнообразием. Вирусописатели словно соревнуются друг с другом в изобретательности, всячески «приукрашивая» свои творения. На днях исследователь безопасности Карстен Хан (Karsten Hahn) обнаружил очередной образец вымогательского ПО, маскирующийся под бесплатную игру Click Me.

После установки на систему жертвы вредонос отображает на экране кнопку с надписью «Click Me» («Кликни на меня»). Когда пользователь пытается навести на нее курсор, кнопка выскальзывает и перемещается в другое место. Пока игрок тщетно пытается поймать неуловимую кнопку, вымогатель в фоновом режиме шифрует хранящиеся на его компьютере файлы.

В настоящее время шифровальщик все еще находится на стадии разработки и лишен некоторого функционала. К примеру, пока что он может шифровать только контент в директории D:\ransom-flag.png. Вредонос использует алгоритм шифрования AES и добавляет к имени файла расширение .hacked.

Когда в попытках кликнуть на кнопку жертва нажмет на экран определенное количество раз или нажмет на Enter, появится уведомление с требованием выкупа. Сообщение содержит изображения активиста Anonymous в маске и надпись «You have been Hacked» («Вас взломали»). В уведомлении также присутствует текст на фарси с требованием оплатить выкуп за восстановление зашифрованных файлов. Еще одним свидетельством того, что вредонос находится в стадии разработки, является отсутствие каких-либо инструкций по оплате.

securitylab.ru

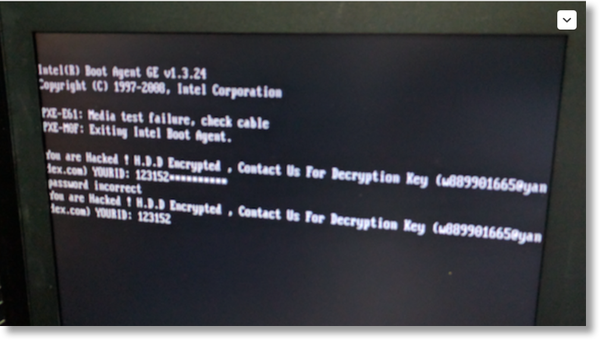

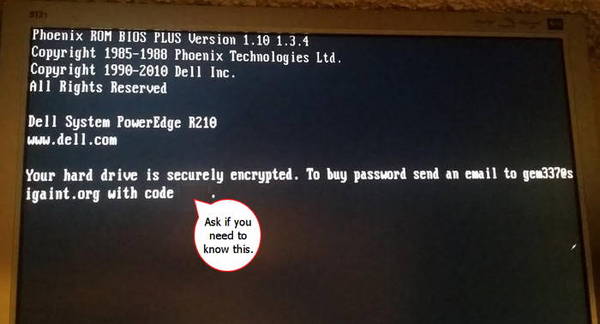

Обнаружен вымогатель HDDCryptor, перезаписывающий MBR на компьютере жертвы

Прошедшим летом шифровальщики Petya и Satana привлекли к себе внимание экспертов и СМИ. Главной особенностью обоих вредоносов является то, что они не только шифруют файлы, но проникают в MBR (Master Boot Record) и препятствуют нормальному запуску системы. Однако эти вымогатели были не первыми в данном вопросе. Шифровальщик HDDCryptor (он же Mamba) обсуждается на форумах Bleeping Computer с января 2016 года, и он точно так же перезаписывает MBR. Однако внимание экспертов вирус привлек только сейчас: почти одновременно отчеты об изучении вредоноса представили специалисты Morphus Labs и Trend Micro.

Хотя вредонос появился еще прошлой зимой, специалисты пишут, что сейчас в сети распространяется новая версия HDDCryptor. Эксперт Morphus Labs сообщает, что их компания расследовала массовое заражение систем некой международной компании, и HDDCryptor атаковал представительства фирмы в Бразилии, Индии и США.

Все исследователи сходятся во мнении, что пока масштабы распространения HDDCryptor весьма скромны. В основном жертвы сами скачивали малварь с различных вредоносных сайтов, реже шифровальщик попадал в систему в ходе вторичного заражения, то есть будучи загружен другой малварью.

Проникнув в систему, вредонос сканирует локальную сеть в поисках сетевых дисков. Затем HDDCryptor использует бесплатную утилиту Network Password Recovery, с помощью которой ищет и похищает учетные данные от общих сетевых папок. Когда данные этапы пройдены, вымогатель использует другую опенсорсную утилиту, DiskCryptor, чтобы зашифровать файлы в системе жертвы. Причем утилита учитывает результаты предыдущих «изысканий» малвари и успешно использует найденные пароли для подключения к сетевым дискам, чтобы зашифровать данные и там тоже.

Закончив шифровать данные, HDDCryptor заменяет содержимое MBR кастомным бутлоадером и инициирует перезагрузку ПК. Вместо загрузки системы жертва видит сообщение с требованием выкупа. Пострадавших призывают связаться с авторами малвари по почте для получение дальнейших инструкций. В настоящий момент от жертв требуют оплатить выкуп в размере одного биткоина (около $610).

Урок компьютерной грамотности и информационной безопасности

В стремлении крепить компьютерную грамотность сотрудников следующий текст был написан и размещен на корпоративном портале. Считаю правильным поделиться им с Пикабу.

Тема нашего урока сегодня — расширения компьютерных файлов и с чем их едят. Начнем с того что имя файла состоит из двух частей, названия и расширения. Расширение — это три-четыре (иногда больше) символа после последней точки. Они служат для того чтобы указать операционной системе при помощи какой программы открывать тот или иной файл. Например: Скучный рабочий отчет.doc — здесь расширение .doc указывает операционной системе что файл является документом MS Word и открывать его следует при помощи офисного пакета. А вот Фотография красивой полуобнаженной женщины.jpg — явно растровое изображение, на что указывает расширение .jpg, и для получения эстетического удовольствия следует использовать программу для просмотра изображений.

Иногда злобные и коварные хакеры пытаются обмануть невнимательных пользователей, подставляя файлу двойное расширение: Скучный рабочий отчет.doc.jpg . Операционная система для открытия этого файла пользуется символами после последней точки, а именно .jpg . Невнимательный пользователь, мимо рабочего места которого не спеша прогуливается начальник, видит что ему на почту пришел вроде бы скучный рабочий отчет и открывает его, а вдруг на весь экран разворачивается фотография красивой полуобнаженной женщины. Начальник, оценив высокий эстетический вкус подчиненного, выписывает ему премию.

Впрочем, чаще всего хакеры, помимо ужасающей злобы и запредельного коварства, еще и крайне алчные и хотят много денег, чтобы покупать много фотографий красивых полуобнаженных женщин из темных закоулков Глобальной Сети. Поэтому они подставляют к файлам вредные, негодные расширения а в самих файлах прячут хитрые вирусы-шифрователи. Например, берут Хитрый вирус шифрователь.exe и переименовывают его в Скучный рабочий отчет.doc.exe или Фотография красивой полуобнаженной женщины.jpg.exe и отправляют по почте невнимательным пользователям. Операционная система, оценив что за расширением .exe точно самостоятельная программа, запускает ее а дальше хитрый вирус-шифрователь упоенно делает свое черное дело: шифрует все скучные рабочие отчеты и фотографии красивых полуобнаженных женщин на компьютере пользователя и требует денег за восстановление.

Разумеется, почтовые сервисы слегка удивляются когда по их каналам начинают вдруг течь в изобилии хитрые вирусы-шифрователи и ненавязчиво грозят пальчиком злобным, коварным и алчным хакерам, не пропуская письма с вложениями из вирусов. Тогда злобные, коварные алчные хакеры для видимости застенчиво ковыряют пол носком ботинка, а на самом деле становятся еще и хитрыми и перед тем как отправить вирусы-шифрователи по почте, запаковывают их в архив. Например, берут заранее подготовленный Скучный рабочий отчет.doc.exe и запаковывают его в Важный рабочий архив.zip . Почтовые сервисы видят что во вложении к письму архив (а в нем наверняка вирус-шифрователь), озорно щурятся в сторону злобных, коварных, алчных и хитрых хакеров и пропускают письмо, потому что они как бы уже не при делах, мало ли что там в этом архиве.

Подводя итог, прошу внимательно относиться к вложениям в письмах. Если вложенный файл имеет странное, нестандартное или несвойственное для документа расширение, вполне возможно что внутри хитрый вирус-шифрователь и вы рискуете потерять рабочие отчеты. И фотографии.

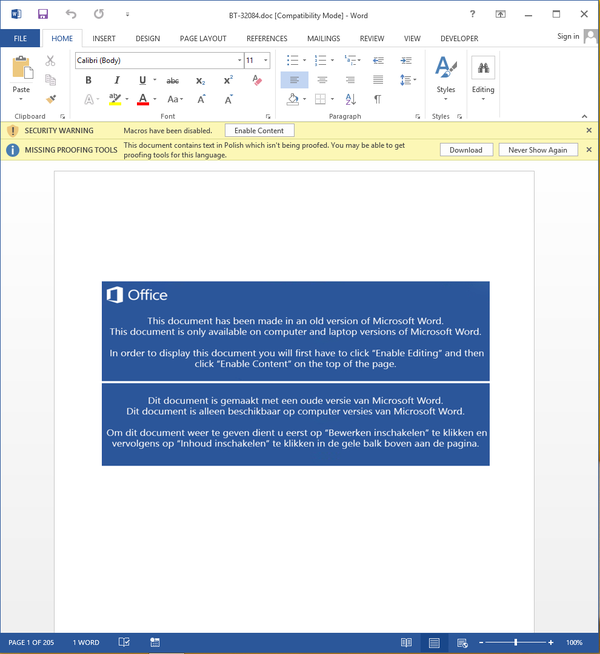

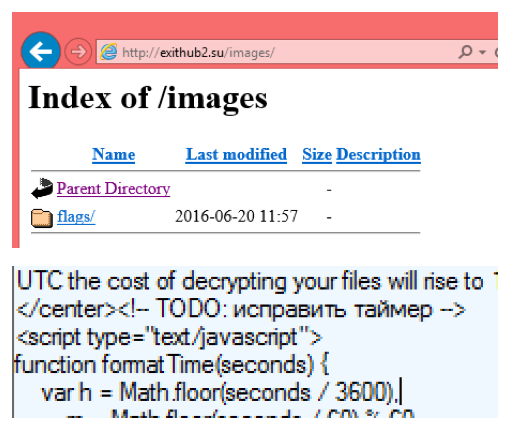

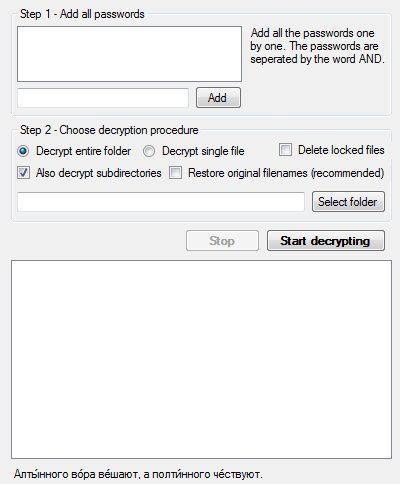

Вымогателя WildFire создали русскоговорящие хакеры

Команда исследователей Cisco OpenDNS представила отчет о малвари WildFire, которую с недавних пор активно распространяет крупный ботнет Kelihos. Эксперты пишут, что пока шифровальщик WildFire еще малоизвестен на рынке, но, судя по всему, он является новой версией вредоносов Zyklon и GNL, и был создан русскоязычными хакерами.

WildFire распространяется стандартным для шифровальщиков способом: через спамерские письма, к которым приложены вредоносные документы Word. Используя социальную инженерию, злоумышленники убеждают пользователей открыть такой файл, после чего срабатывают вредоносные макросы, и в систему попадает вымогательское ПО.

Исследователи сообщили, что исходные коды WildFire пока остаются загадкой, так как малварь прошла несколько стадий обфускации: сначала был задействован ConfuserEx, затем какой-то неизвестный криптер, и после .NET Reactor. Тем не менее, экспертам удалось установить, что WildFire связывается управляющими серверами на четырех разных доменах, где регистрирует инфекцию, получает пароль и user ID.

Специалисты MalwareHunterTeam, которые тоже изучили новую инфекцию, отмечают, что взломать шифрование WildFire, не получив пароль, невозможно.

Исследовав C&C-серверы вредоноса, команда OpenDNS обнаружила в коде одного из доменов комментарии на русском языке, из чего был сделан вывод, что за угрозой, возможно, стоят русскоговорящие преступники. Также удалось установить, что сервер заработал 20 июня 2016 года, и лишь через день, 21 июня, специалисты заметили WildFire впервые.

Специалисты MalwareHunterTeam тоже заметили комментарии на русском языке. В частности, в старой версии инструмента для дешифровки данных присутствовала фраза:

«Алты́нного во́ра ве́шают, а полти́нного че́ствуют».

По данным экспертов, в настоящее время WildFire атакует только пользователей из Голландии. Скорее всего, злоумышленники пока только тестируют свое детище, прежде чем отпустить его «в большое плавание», хотя WildFire и выглядит уже законченным продуктом.

Ранее, в апреле-мая 2016 года, WildFire был известен под именами Zyklon и GNL. Тогда было замечено, что шифровальщик атаковал пользователей из Германии и Нидерландов. В то время вымогатель подменял расширения зашифрованных файлов на .locked и .zyklon.

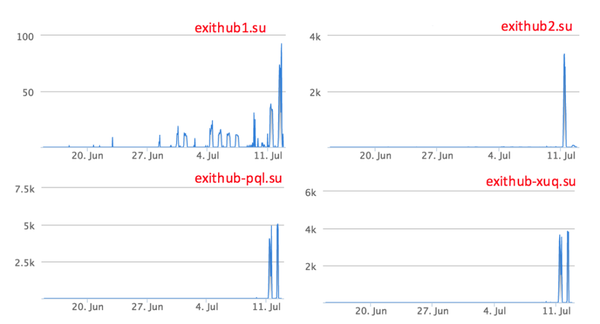

По данным OpenDNS, спам-кампания по распространению WildFire стартовала в двадцатых числах июня 2016 года, но настоящую активность мошенники начали проявлять лишь после 11 июля текущего года. Графики ниже демонстрируют значительный прирост вредоносных писем в этот период времени.

Эксперты полагают, что WildFire имеет все шансы превратиться в серьезную угрозу, так как за этим шифровщиком определенно стоят профессионалы, а не очередные скрипт-кидди, арендовавшие малварь в даркнете.

Вымогатель Troldesh обзавелся новым функционалом

Исследователи подразделения Microsoft Malware Protection Center сообщили о появлении нового представителя семейства вымогателей Troldesh, также известного как Encoder.858 или Shade. Как отмечают специалисты, новый вариант претерпел ряд изменений, самым крупным из которых является взаимодействие с анонимной сетью Tor.

Впервые вымогательское ПО Troldesh было замечено ИБ-исследователями в начале 2015 года. Оказавшись на системе троян создает файлы %APPDATA%\windows\csrss.exe (копия вредоносной программы) и %TEMP%\state.tmp (временный файл, используемый для шифрования). Troldesh изменяет некоторые записи в системном реестре с целью запуска при каждом включении компьютера.

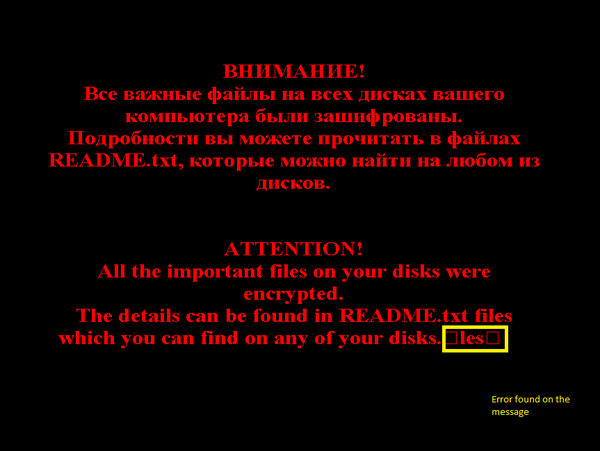

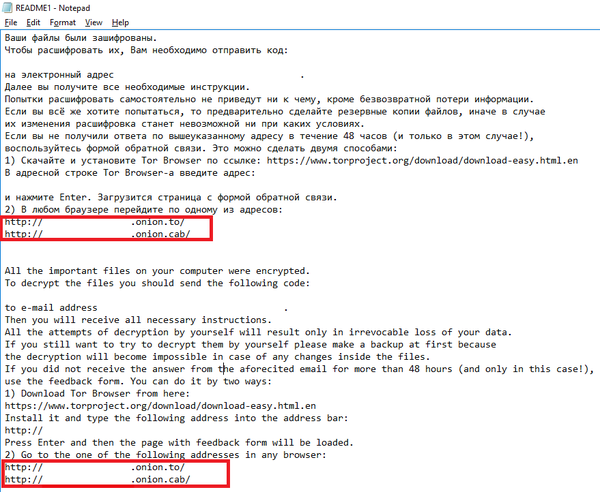

Шифровальщик отображает на экране требование о выкупе за восстановление файлов на русском и английском языках, что может говорить о причастности к его созданию русскоязычных вирусописателей.

Шифровальщик ENIGMA атакует российских пользователей!

Детальным анализом новой малвари занимались исследователи MalwareHunterTeam и Bleeping Computer. Они рассказали, что Enigma использует модель шифрования AES-RSA, которая на сегодня является почти стандартом для вымогательского ПО. Как только файлы жертвы были зашифрованы, Enigma требует выкуп в размере 0,4291 биткоина (порядка $200 по текущему курсу).

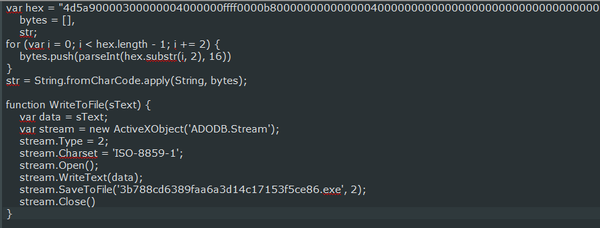

Текущая модель распространения вредоноса — это связка HTML/JS. Стоит пользователю открыть файл HTML, к примеру, полученный в письме, содержащийся внутри него вредоносный код выполняется, и на жестком диске жертвы создается файл «Свидетельство о регистрации частного предприятия.js». После этого жертве предлагают якобы скачать некий файл JavaScript из интернета, хотя, на самом деле, пользователь лишь инициирует запуск уже упомянутого .js-файла. Если пользователь соглашается, малварь создает 3b788cd6389faa6a3d14c17153f5ce86.exe, который незамедлительно выполняется. Именно этот файл зашифрует все данные на компьютере жертвы, изменив их расширение на .enigma.