New York Times раскрыл разработчика вируса Petya

Как отмечает издание, при этом АНБ молчит и скрывает свою роль в разработке оружия. Более того, американское правительство обвиняло других.

Так, пишет NYT, две недели назад Департамент внутренней безопасности США объявил, что имеет доказательства причастности КНДР к кибератакам, которые состоялись в мае с помощью вируса WannaCry, который вывел из строя системы в больницах, на железной дороге и производственных линиях.

За атаками против Украины с помощью вируса Petya во вторник, которые затем распространились по всему миру, скорее всего, стоит Россия, хотя никто из виновников официально не был идентифицирован

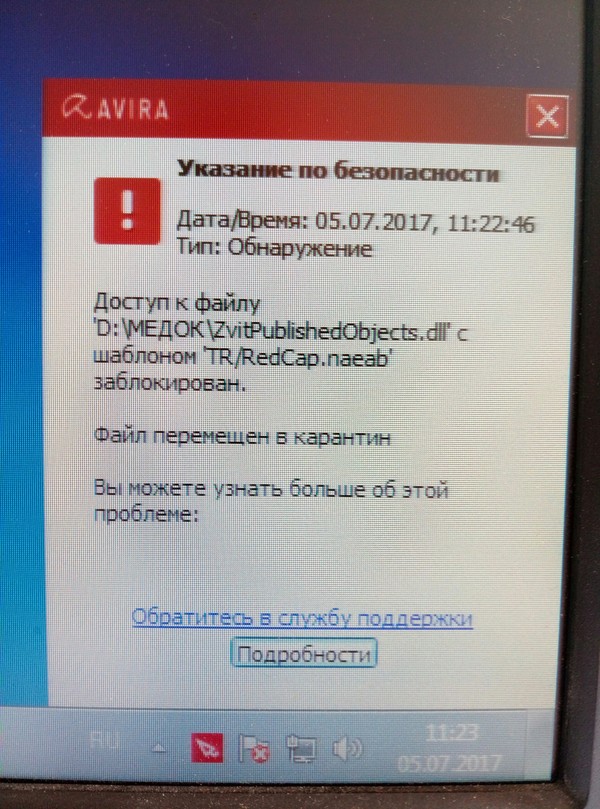

Издание отмечает, что во вторник в Украине накануне Дня Конституции хакеры использовали код, разработанный АНБ, для того, чтобы заблокировать системы в больницах, супермаркетах и даже системах радиационного мониторинга на Чернобыльской АЭС.

Как считает издание так называемое вымогательство вируса было лишь дымовой завесой, за которой была скрыта более агрессивная цель уничтожить компьютеры жертв полностью. Если в WannaCry был встроен предохранитель, который затем обнаружили и использовали для нейтрализации вируса, в вирусе, примененном против Украины, такого механизма нет. Более того, злоумышленники позаботились, чтобы обновления, которые должны были бы защитить компьютеры от вируса, не сработали.

"В обоих случаях злоумышленники использовали инструменты взлома, которые использовали уязвимости в программном обеспечении Microsoft. Инструменты были украдены из АНБ", - пишет издание.

По их данным, группа, которая называет себя Shadow Brokers обнародовала их в апреле. Сначала она выставила на продажу кибероружие АНБ, а недавно начала предлагать ее за месячную подписку.

Хотя личности Shadow Brokers до сих пор остаются загадкой, бывшие офицеры разведки говорят, что нет никаких сомнений, откуда взялось кибероружие в руках группы. Его разработало подразделение американской спецслужбы, которое до недавнего времени называлось "Подразделение по операциям с индивидуальным доступом".

NYT отмечает, что АНБ скрывает свою роль в разработке кибероружия, отвергая множество вопросов. Так, пресс-секретарь Совета национальной безопасности США Майкл Энтон в Белом доме заявил, что правительство "ответственно подходит к балансу между интересами национальной безопасности, общественной защищенностью и безопасностью". При этом администрация отказалась комментировать происхождение любого вируса, включая Petya.

Источник

https://www.nytimes.com/2017/06/28/technology/ransomware-nsa...

баянометр ругался на картинку но в другом контексте.

Reuters рассказал о заражении вирусом WannaCry компьютеров «Почты России»

«Почта России» на прошлой неделе подверглась атаке вируса WannaCry, и некоторые компьютеры организации все еще не работают. Об этом сообщило агентство Reuters со ссылкой на трех источников среди сотрудников компании.

Вирус поразил терминалы электронной очереди «Почты России» в Москве, уточнил один из собеседников агентства. Компьютеры работали на устаревшей операционной системе Windows XP. Сколько точно терминалов вышло из строя — неясно.

Представитель «Почты России» заявил агентству, что ни один компьютер организации не подвергся атаке вируса, но некоторые терминалы были отключены в целях предосторожности.

О вирусе WannaCry стало известно 12 мая после кибератаки на больницы в Великобритании. Позже о нем сообщили в Испании — там были заражены компьютеры сотового оператора Telefonica и нескольких других организаций. В России от вируса пострадали компьютеры МВД, СК и оператора «Мегафон».

WannaCry блокирует доступ к зараженному компьютеру и выводит на экран требование прислать от 200 до 600 долларов в биткоинах на указанный счет за восстановление работы устройства. Вирус поражает компьютеры под управлением операционной системы Windows, используя уязвимость, которая оставалась незамеченной на протяжении многих лет.

Главный антивирусный эксперт «Лаборатории Касперского» Александр Гостев 16 мая предположил, что к созданию вируса могут быть причастны хакеры из КНДР.

«Это мог бы сделать увлекающийся школьник»: кто стоит за поразившим мир вирусом WannaCry и как от него защититься

Совбез России в конце прошлой недели, 21 мая заявил, что объекты критической информационной инфраструктуры в России не понесли серьезного ущерба от вируса WannaCry.

Вирусная программа Ragebot может удалять другие вирусы с ПК

Попадая на ПК BackDoor.Ragebot.45 осуществляет запуск сервера FTP и сбрасывает в систему свою копию. После этого он ищет доступные сети удалённого доступа с портом 5900, и если находит их, пытается получить доступ путём подбора пароля. Как только доступ получен, BackDoor.Ragebot.45 устанавливает соединение через систему Virtual Network Computing.Вирусная программа Ragebot способна внедрять в RAR-архивы копию под видом файлов с расширением exe, но пользователь должен запустить файл для исполнения. По команде взломщиков BackDoor.Ragebot.45 также находит и удаляет троянские программы.

https://news.yandex.ru/yandsearch?cl4url=actualnews.org%2Fte...

Можно вспомнить историю с «добрым вирусом» Linux.Wifatch http://pikabu.ru/story/dobryie_khakeryi_white_team_srazhayut...

На хакерской барахолке продавался троян для диверсий на электростанциях

Эксперты SentinelOnLabs обнаружили в интернете шпионское ПО, способное отключать электростанции, а затем идентифицировали его на одной из станций Европы. Вирус, по мнению исследователей, создан по заказу одной из восточноевропейских стран.

Случайная находка

Исследователи компании SentinelOne Labs обнаружили, что одна из европейских электростанций заражена вирусом, который свободно продается в интернете.

Вредоносный код был выявлен не тогда, когда у станции начались проблемы, а сначала его случайно заметили на одном из хакерских форумов. Отметим, что на подобных ресурсах достаточно часто можно купить вирусное ПО, но обычно оно не столь сложное и не имеет такой глобальный характер поражения.

В лаборатории считают, что вирус был создан по заказу восточноевропейских спецслужб. Автор кода был очень осторожен, стремясь сохранить его незамеченным как можно дольше.

Как подчеркивает эксперт SentinelOne Labs Уди Шамир (Udi Shamir), код был написан не жаждущими получить деньги киберпреступниками, а работающими на правительство шпионами. «Это не детская работа, а профессиональный кибершпионаж», — отметил Шамир.

Принцип действия

Обнаруженный вирус предназначен для Windows-систем и способен обходить прогрессивные антивирусные решения, межсетевые экраны, изолированные программные среды и виртуальные машины.

Данная программа имеет связь с обнаруженным ранее бэкдором (ПО скрытого удаленного администрирования) Furtim, который представляет доступ к промышленным системам управления.

Furtim в данном случае выступает вирусом, который заражает компьютер и служит первым шагом для запуска дальнейших атак. Он был разработан специально для европейских энергетических компаний, использующих в своей деятельности компьютеры на базе Windows. Он был выпущен в мае 2016 г. и, по данным исследователей, до сих пор активен.

«Его цель состоит в том, чтобы удалить антивирусное программное обеспечение, установленное в системе, и спровоцировать ее падение», — отмечается в отчете SentinelOne Labs.

http://www.cnews.ru/news/top/2016-07-13_na_hakerskoj_barahol...

CERBER стал самым распространенным вымогателем месяца

За последние 30 дней вымогательское ПО Cerber стало самым распространенным, потеснив с лидерских позиций шифровальщиков Exxroute (он же CryptXXX) и Locky. По данным компании Microsoft, за месяц на долю Cerber пришлось 25,97% случаев инфицирования, тогда как Exxroute был ответственен за 15,39% вымогательских атак, а Locky – за 12,8%.

Впервые Cerber был замечен в феврале нынешнего года и за последующие несколько месяцев применялся в значительном количестве атак, в том числе в рамках DDoS-кампании. Атаки были нацелены в основном на пользователей из США, Турции и Великобритании. В конце июня текущего года исследователи Avanan сообщили о вредоносной кампании, направленной на пользователей облачного сервиса Office 365.

Как отмечают эксперты Microsoft, наибольшее количество инцидентов с использованием Cerber зафиксировано в США, Азии и Западной Европе, однако случаи инфицирования встречаются по всему миру. В компании поясняют, что чрезвычайно широкая распространенность Cerber обусловлена использованием многочисленных способов дистрибуции, в том числе в составе наборов эксплоитов (Neutrino, Angler и Magnitude), через скомпрометированные web-сайты или спам-рассылку.

Чаще всего для инфицирования применяются документы Microsoft Office, содержащие вредоносный макрос или встроенные OLE-объекты. В ряде случаев злоумышленники использовали VisualBasic Script (VBS) и JavaScript для загрузки Cerber с C&C-сервера. Оказавшись на системе, вредонос шифрует файлы жертвы и за их восстановление требует выкуп в размере 0,92 биткойна (примерно $600). В отличие от остальных вымогателей, в каждую зашифрованную папку Cerber помещает не только инструкции по восстановлению файлов в текстовом формате, но и аудиосообщение.

Пруф http://www.securitylab.ru/news/483108.php

Информация из старых постов.

Для тех кто не знает о CERBER: http://pikabu.ru/story/govoryashchiy_virusvyimogatel_cerber_...

О полиморфности CERBER: http://pikabu.ru/story/vyimogatel_cerber_stal_polimorfnyim_i...

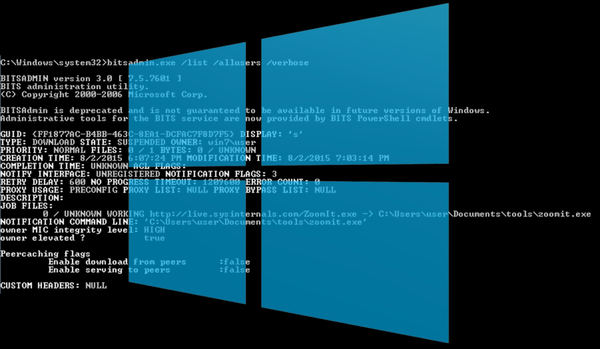

Служба WINDOWS BITS используется для повторного заражения ПК

Нельзя сказать, что идея использования Windows BITS для атак появилась недавно, — еще в 2006 году русскоязычные хакеры обсуждали вредоносное ПО, которое могло бы использовать BITS для загрузки и установки малвари. Реальные случаи эксплуатации службы таким образом встречаются с 2007 года. Так что обнаруженные исследователями SecureWorks атаки, это скорее «хорошо забытое старое».

Исследователей SecureWorks пригласили расследовать странный случай: система, в которой точно не было никакой малвари, то и дело демонстрировала странное поведение и вызывала срабатывания систем безопасности.

Вскоре эксперты выяснили, что оригинальное заражение произошло еще 4 марта 2016 года: компьютер под управлением Windows 7 пострадал от разновидности вредоноса DNSChanger, а именно от малвари Zlob.Q. Логи показали, что именно Zlob.Q добавил службе BITS новых заданий.

Исследователи отмечают, что максимальный срок жизни заданий BITS составляет 90 дней, однако его можно продлить, и тогда злоумышленник получит надежный плацдарм для дальнейших атак.

В заключение специалисты SecureWorks описали способы борьбы с заражениями такого рода, а также привели список доменов, которые использовались злоумышленниками в данном случае. С подробным отчетом исследователей можно ознакомиться здесь.

Мое сообщество на данные темы,

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

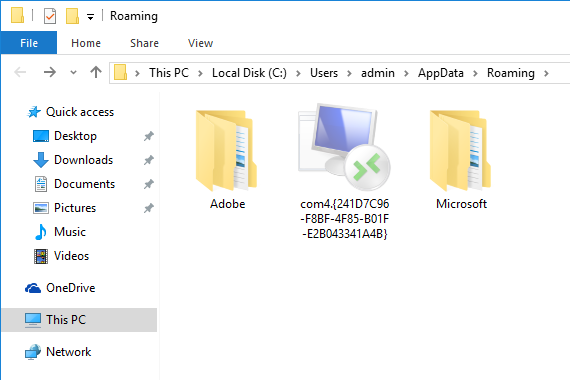

Хакеры эксплуатируют "пасхалку" в WINDOWS для внедрения вирусни

О существовании функции GodMode известно давно. Чтобы активировать «режим бога» в Windows, нужно осуществить всего пару простых операций. Необходимо создать на рабочем столе новую папку с именем вида GodMode.{ED7BA470-8E54-465E-825C-99712043E01C}. «GodMode» при этом можно заменить любым другим набором символов, а вот дальнейшую последовательность изменять нельзя.

В созданной папке будут отображаться все доступные пользователю настройки ОС, в том числе и те, которые не входят в меню «Панели управления» и «Параметров». Предполагается, что это не просто «пасхалка», а функция, которую разработчики Microsoft используют для дебаггинга.

Исследователи McAfee Labs обнаружили, что бекдор Dynamer использует GodMode для атак. Чтобы закрепиться в системе, малварь создает в реестре Windows запись, благодаря которой вредоносный процесс стартует при каждом запуске системы. Запись в реестре выглядит следующим образом:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

lsm = C:\Users\admin\AppData\Roaming\com4.{241D7C96-F8BF-4F85-B01F-E2B043341A4B}\lsm.exe

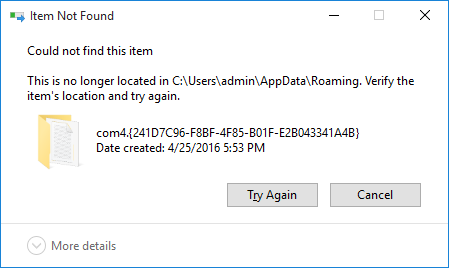

Dynamer помещается в папку com4, внутри %AppData%. Данная запись в реестре использует чуть измененную версию «режима бога», что позволяет малвари нормально функционировать, но если попытаться открыть папку com4.{241D7C96-F8BF-4F85-B01F-E2B043341A4B}, произойдет автоматическая переадресации в RemoteApp and Desktop Connections.

Как можно заметить, путь GodMode немного изменен, чтобы указывать непосредственно на RemoteApp and Desktop Connections. Замена имени «GodMode» на «com4» обусловлена желанием хакеров остаться в системе навсегда. Именно из-за этого нюанса от Dynamer крайне трудно избавиться.

«Использовать такое имя в нормальном Windows Explorer и cmd.exe запрещено. Операционная система будет относиться к такой папке как к устройству, что помешает пользователю удалить данную директорию через “Проводник” или командную строку», — поясняет Крейг Шмугар (Craig Schmugar).

Специалисты McAfee Labs всё же придумали способ избавления от вредоносной папки. Для этого понадобится выполнить команду:

> rd “\\.\%appdata%\com4.{241D7C96-F8BF-4F85-B01F-E2B043341A4B}” /S /Q