Кибер-мошенники отакуэ на Авито

Привет, Пикабу.

Сегодня повстречал подозрительную схему. Ранее не сталкивался с ней ни здесь, ни в жизни. Поэтому считаю своим долгом предупредить пикабушников о возможной опасности.

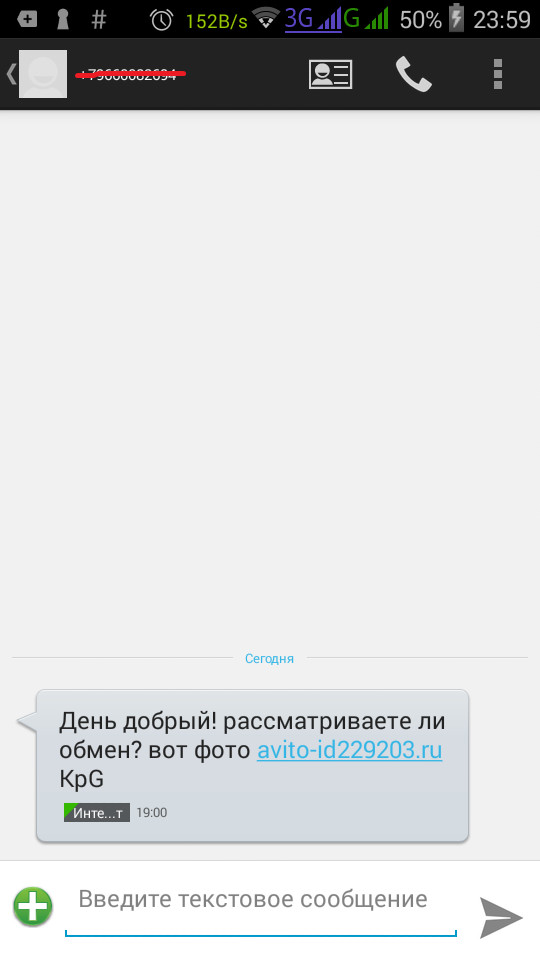

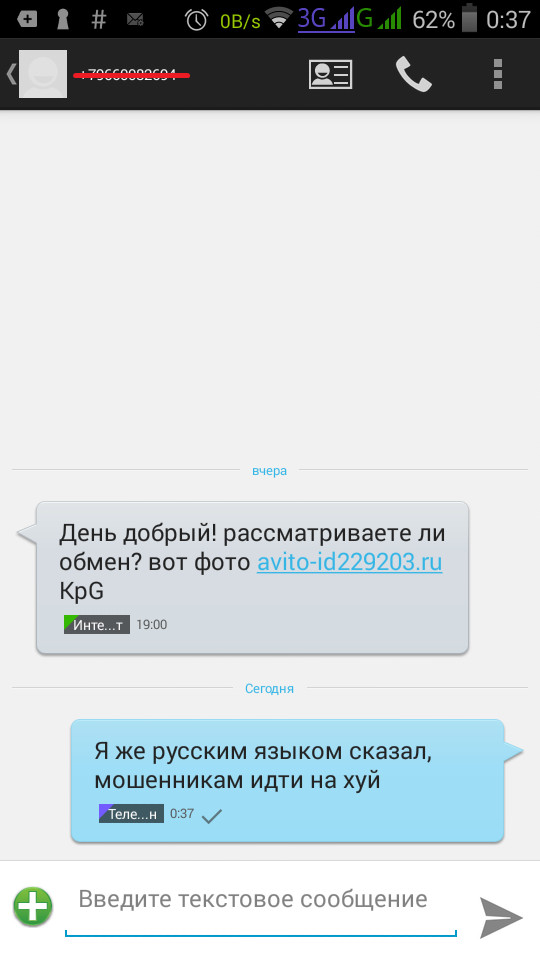

Суть такова: разместил вчера объяву на авито. Приходит сегодня вот такое SMS:

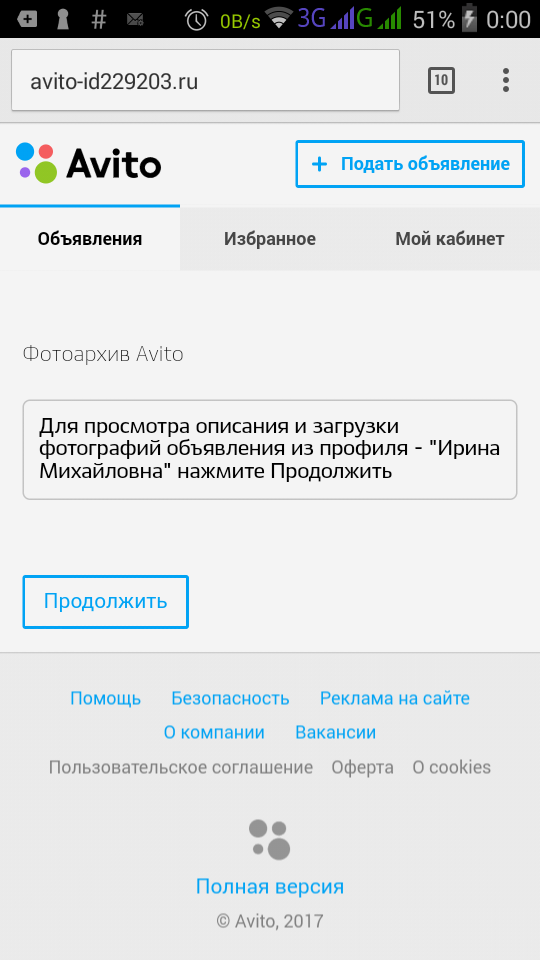

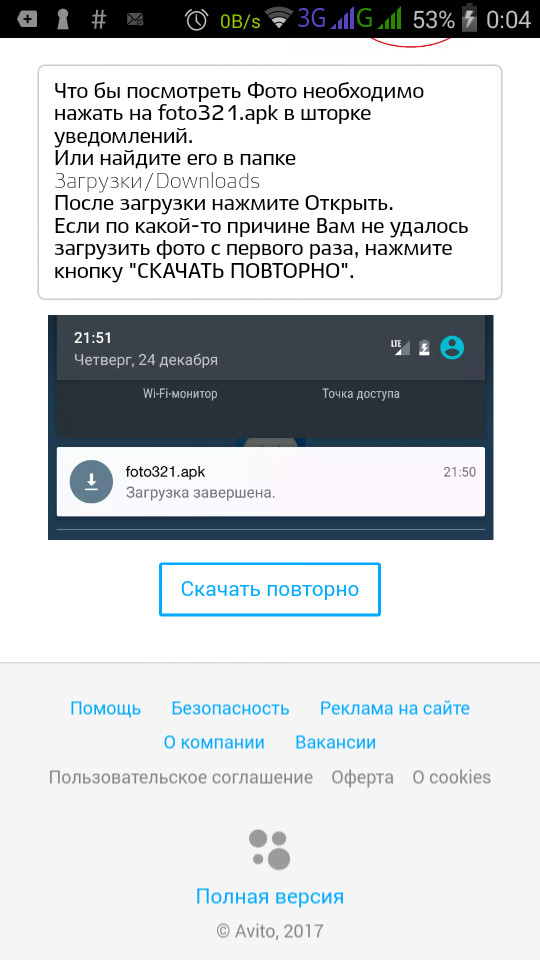

Ну ок. Фото и фото. Я на Авито редко что-то размещаю, поэтому сразу даже подвоха не заподозрил. Переходим по ссылке:

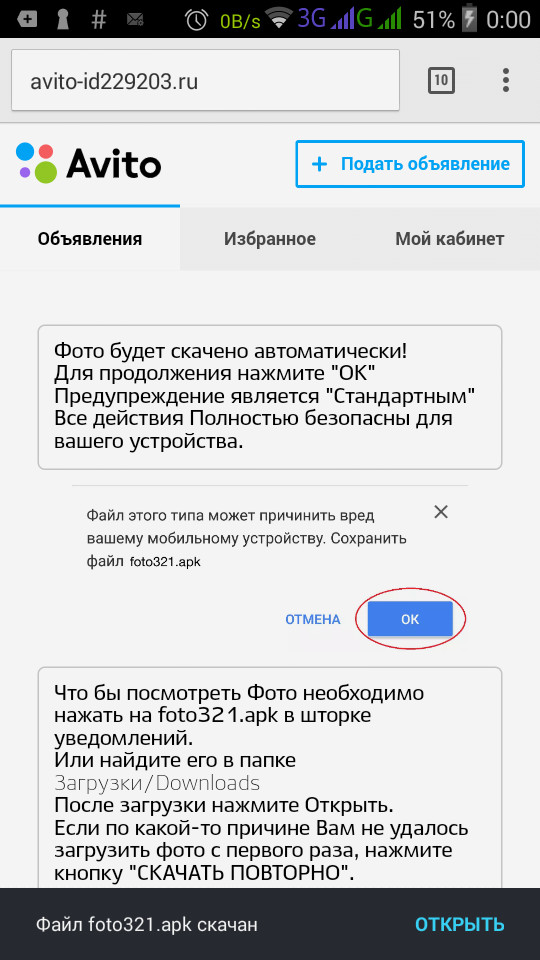

Тут, естественно, я понимаю, что дело нечисто, ибо фото в формате .apk, это уже открытое наебалово. Для яблофилов и прочих обладателей кнопочных телефонов поясню - .apk это установочный формат приложений Андроида.

Подробная инструкция для лохов, не догнавших, как открыть "фото", присутствует. Интересный момент - все ссылки редиректят на реальные авитовские. Время одностраничников, видимо, безнадёжно прошло.

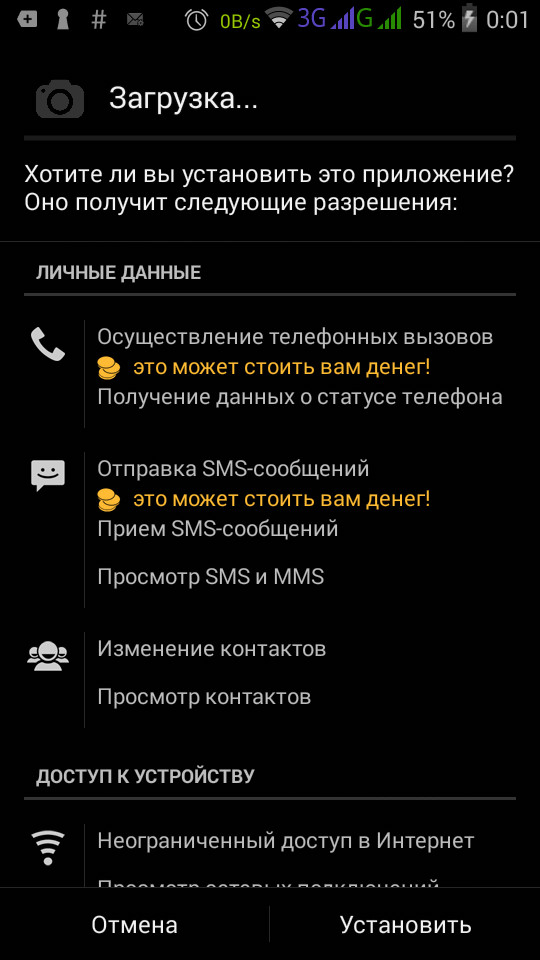

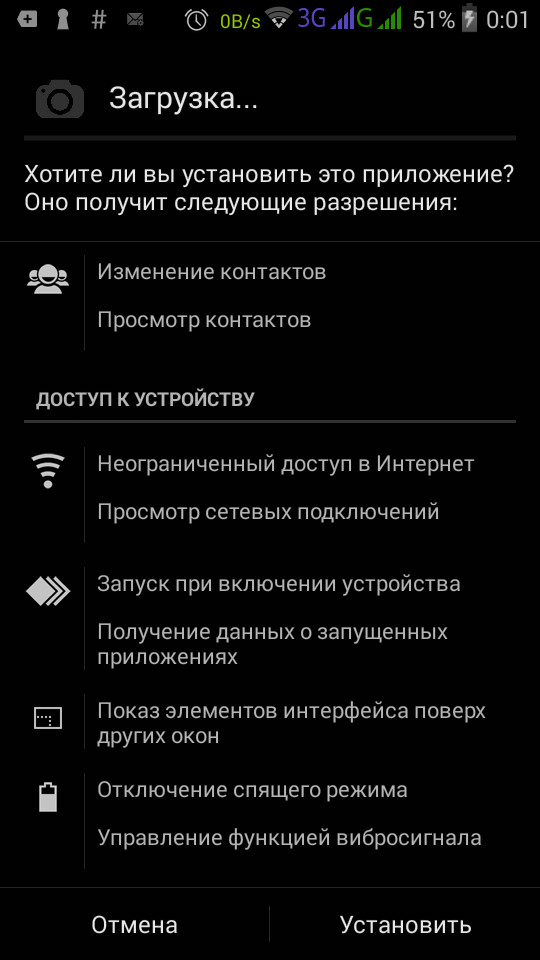

После запуска файла, мы отчётливо видим всю схему наебалова. Здесь она от сотен подобных ничем не отличается. Установка приложения гарантирует полный или почти полный контроль над телефоном, отправку SMS на номер 900, пропажу паролей и прочие вкусности. Проверять я это, конечно, не буду.

Будьте бдительны и осторожны, берегите себя и своих близких.

БМ показывает дичь(

В ОЧЕРЕДНОМ ОБНОВЛЕНИИ ДЛЯ ANDROID УСТРАНЕНО 39 УЯЗВИМОСТЕЙ

В продолжение http://pikabu.ru/story/novaya_uyazvimost_v_android_pozvolyae...

Разработчики Google представили апрельское обновление для устройств Nexus. Суммарно кумулятивный апдейт устраняет 39 различных уязвимостей, среди которых вновь присутствует критическая уязвимость в mediaserver. То есть Google снова патчит Stagefright.

Из 39 исправленных уязвимостей 15 получили статус критических и среди них 8 новых проблем в mediaserver и библиотеке libstagefright. Все они допускают удаленное исполнение произвольного кода (RCE). Эксплуатировать проблему Stagefright по-прежнему можно при помощи вредоносного медиафайла, и если атака пройдет успешно, злоумышленник получит доступ на уровне ядра системы.

Помимо очередных надстроек, которые должны спасти пользователей от Stagefright, разработчики устранили неприятную уязвимость CVE-2015-1805, о которой в марте 2016 года рассказали специалисты компании Zimperium. Данная проблема в ядре Linux была замечена еще в 2014 году, и в Linux уязвимость устранили довольно оперативно. Однако устройства на базе Android, использующие Linux версий 3.4, 3.10 и 3.14, тогда патчей не получили и всё это время оставались в зоне риска. В апрельском обновлении брешь наконец-то закрыли.

Также критические исправления получили компоненты DHCPCD, Media Codec, Qualcomm Performance Module, Qualcomm RF и само ядро Android.

Материалы:

Апрельское обновление для Nexus https://source.android.com/security/bulletin/2016-04-02.html

Уязвимость CVE-2015-1805 https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2015-1805