Самые «громкие» утечки данных и взломы 2020 года

2020 год был одним из худших для кибербезопасности. В свете пандемии и катастрофических экономических потрясений, забота о сохранении нашей личной конфиденциальности и безопасности в Интернете ушли далеко от наших приоритетов.

Исследователи за 2020 год зафиксировали огромный всплеск фишинговых атак на банковский сектор. Медицинские компании с началом разработки вакцины от «тот кого нельзя называть» попали под прицел хакерских группировок.

Что касается утечки данных, то в 2020 году было взломано более 737 миллионов файлов. Самая большая утечка произошла в косметической компании Estee Lauder, 440 миллионов записей «утекли» в руки к хакерам.

Компания AV-test, каталогизирующая новые виды вредоносных программ, зафиксировала стремительный рост новых типов обнаруживаемых вредоносных программ. Резкое увеличение количества атак с использованием криптоджекинга, программ-вымогателей и фишинговых атак выросло на 252% по сравнению с прошлым годом.

Самые «громкие» взломы :

Estee Lauder

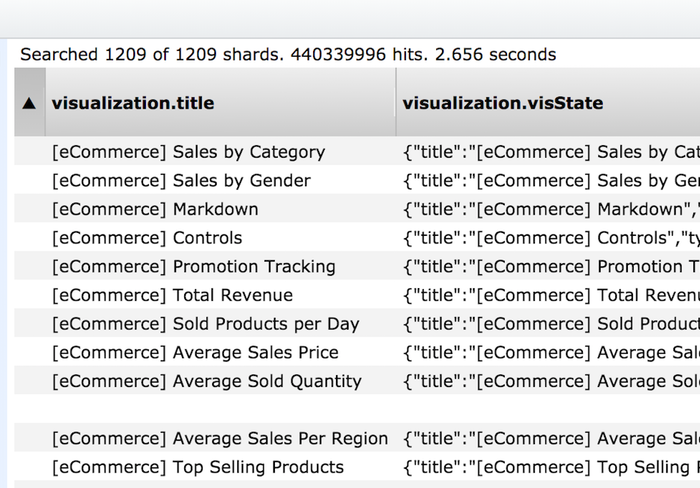

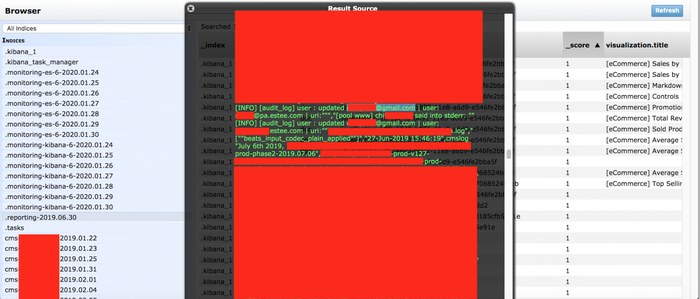

Одной из самых серьезных утечек данных за год можно назвать компанию Estee Lauder. Утечка данных обнаруженная в феврале 2020 года. У Транснациональной косметической компании «увели» 440 миллионов записей. Из 440 целевых файлов неопределенное количество включали адреса электронной почты клиентов хранящегося виде простого текста.

Все похищенные данные преступники выгрузили на открытых ресурсах интернета. Не защищенная паролем база данных была обнаружена в конце января исследователем безопасности Джереми Фаулером . Неясно, каким методом хакеры взяли информацию и как долго она была доступна. Как пишет в своем отчете исследователь Джереми Фаулер в обнаруженной базе данных находилось:

- 440 336 852 записей.

- «Пользовательские» электронные письма в виде обычного текста (включая внутренние адреса электронной почты из домена @ estee.com)

- Были открыты журналы производства, аудита, ошибок, CMS и промежуточного ПО.

- Ссылки на отчеты и другие внутренние документы.

- IP-адреса, порты, пути и информация о хранилище, которые киберпреступники могут использовать для более глубокого доступа в сеть.

Расследование проникновения до сих пор продолжается.

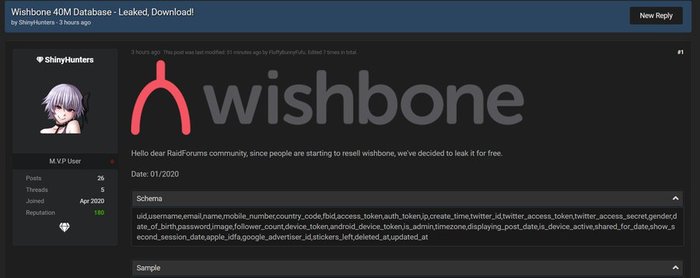

Wishbone

В приложении Wishbone в мае 2020 года произошла утечка 40 миллионов пользовательских записей . Хакерская группа ShinyHunters выставила данные на продажу на RaidForum , популярном рынке продаже украденных данных, за 0,85 биткойна (~ 8000 долларов США на тот момент)

Это второй крупный инцидент для Wishbone за последние три года. В 2017 году хакеры скрылись с 2,2 миллиона адресов электронной почты и почти 300 000 номеров сотовых телефонов.

Многие из них принадлежали женщинам. Документы, просочившиеся примерно в то же время, показали, что более 70% пользователей Wishbone были моложе 18 лет.

Новое нарушение периметра информационной безопасности затрагивает почти в 20 раз больше пользователей и включает гораздо больше данных по каждому из них.

Каталин Чимпану из ZDNet сообщает, что взломанные данные включают имена пользователей, адреса электронной почты, номера телефонов и информацию о местоположении. Он также включает хешированные пароли.

Хотя тот факт, что пароли не хранились в виде обычного текста, является хорошей новостью, Чимпану говорит, что те данные, которые были иследованы, были хешированы с использованием алгоритма MD5. MD 5 был объявлен экспертами «криптографически взломанным» еще в 2010 году.

Хотя Wishbone в последние годы не раскрывает общее количество пользователей, приложение уже много лет входит в топ-50 самых популярных приложений для социальных сетей в iOS App Store, достигнув пика в 2018 году, когда оно вошло в десятку лучших в категории. В магазине Google Play у приложения от 5 до 10 миллионов загрузок.

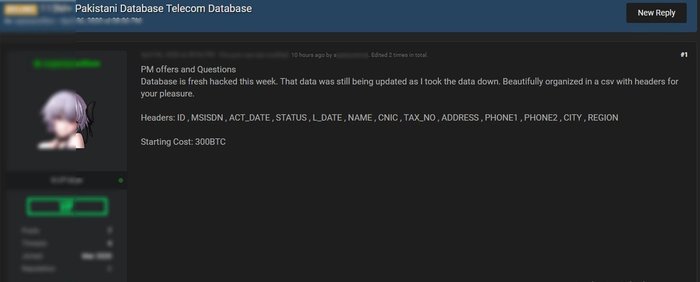

Пакистанские сотовые операторы

У Пакистанских сотовых операторов произошло серьезное нарушение, связанное с двумя отдельными инцидентами . В апреле 2020 года хакеры выставили на продажу 55 миллионов учетных записей пользователей.

Месяц спустя, в мае 2020 года, хакеры сообщили об утечке еще 44 миллионов учетных записей пользователей.

Эта крупная утечка данных до сих пор окутана тайной. Последние обнаруженные файлы были внесены в базу данных в 2013 году, что побудило некоторых поверить в то, что взлом произошел около 7 лет назад.

В целом «уведенные» данные содержали:

-Полные имена клиентов

-Домашние адреса (город, регион, улица)

-Национальные идентификационные номера (CNIC)

-Номера мобильных телефонов

-Номера стационарных телефонов

-Даты подписки

Подавляющее большинство записей в просочившихся файлах содержали номера мобильных телефонов, принадлежащих пакистанскому оператору мобильной связи Jazz (ранее Mobilink)

На настоящий момент инцидент расследуется в Пакистане ,Управлением связи Пакистана (PTA) и Федеральным агентством расследований (FIA) занимаются этим вопросом с прошлого месяца, когда хакер впервые попытался продать всю 115-миллионную партию на хакерском форуме.

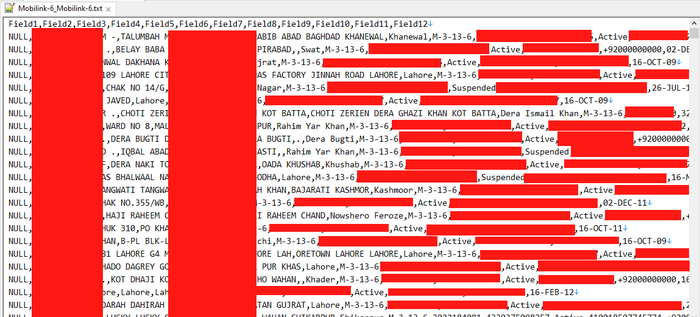

Nintendo NNID

В середине мая японская игровая компания Nintendo пострадала от взлома, в результате которого было скомпрометировано 300 000 аккаунтов.

Хакером удалось получить доступ к платежной информации которая затем была использована для совершения незаконных покупок.

Устаревший метод входа в систему Nintendo, NNID (Nintendo Network ID), был скомпрометирован, хотя многие подробности публично не раскрывались. Представитель Nintendo заявил, что атака, по всей видимости, была с помощью «точной копии страницы входа в систему с идентификатором Nintendo Network». Изначально компания заявила, что пострадали только 160 000 пользователей, но к июню оказалось, что эти цифры приблизились к 300 000 .

Nintendo удалила опцию входа в систему NNID после взлома, чтобы предотвратить дальнейшую опасность для пользователей. | Источник: Hacked / WSWorrall

NNID сервис использовался для 3DS и Wii U и позволял пользователям обеих систем загружать контент и связывать свои системы с общим платежным кошельком. Для Nintendo Switch использовалась новая система учетных записей, но владельцы 3DS и Wii U могли связать свои учетные записи.

Некоторые пользователи потеряли до 300 долларов из-за взлома, и пользователи Twitter сообщали о подобных инцидентах.

В ответ на утечку данных Nintendo запретила владельцам Switch входить в свою учетную запись Nintendo через NNID. 300 000 учетных записей, которые пострадали от попыток взлома, получат сброс пароля по электронной почте от компании; Кроме того, Nintendo призывает всех владельцев Switch включить двухэтапную аутентификацию для защиты своих учетных записей.

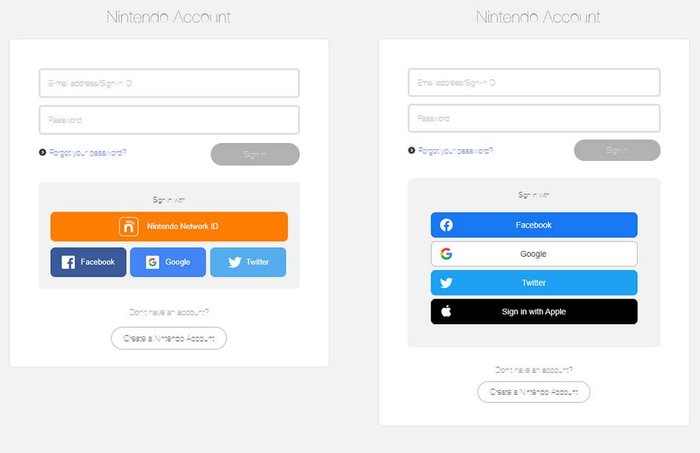

Pfizer/BioNTech и Европейское медицинское агентство (EMA)

В Декабре 2020 года были обнаружены две сложные атаки группы Lazarus на Европейское медицинское агентство. В результате атаки были «украдены» данные о исследованиях вакцины Pfizer/BioNTech. Компания BioNTech разработчик вакцины Pfizer в своем письме на официальном сайте говорит что были скомпрометированы нормативные документы вакцины.

Во время исследования взлома было обнаружено что Два Windows-сервера государственного учреждения были скомпрометированы 27 октября с помощью сложной вредоносной программы, известной «Лаборатории Касперского» как wAgent.

Сама же атака на данные производителя вакцины, по данным «Лаборатории Касперского», стартовала 25 сентября. Она проводилась с применением зловреда Bookcode.

Расследование до сих пор продолжается и точной информации о количестве и качестве украденной информации не разглашаются.

Однако удалось детально проанализировать инфраструктуру группировки Lazarus, вплоть до выявления IP-адресов и установления района в Пхеньяне (Северная Корея), откуда, вероятнее всего, и осуществлялись атаки.

В отчете также отмечается, что с прошлого года участники Lazarus принимают активные меры к тому, чтобы замаскироваться под «русских хакеров» – в частности, включая в коды комментарии на русском языке. Однако допускаемые при этом ошибки сводят на нет эффект такой маскировки.

Garmin

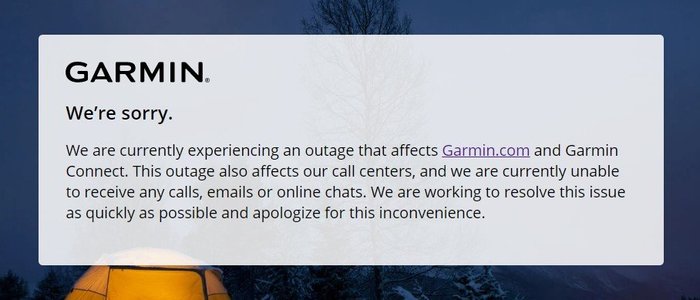

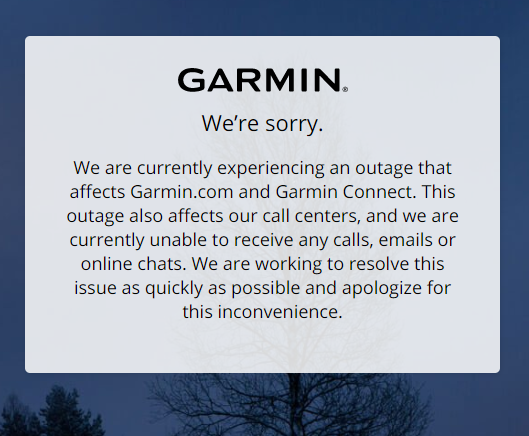

В Июле 2020 шифровальщик вымогатель WastedLocker поразил гиганта в области навигации и фитнеса Garmin, в результате которой были отключены многочисленные службы компании. Облачная платформа Garmin Connect, которая синхронизирует данные об активности пользователей, перестала работать, как и некоторые части сайта Garmin.com.

Приложения flyGarmin и Garmin Pilot вышли из строя более чем на четыре дня, что мешало работе некоторых аппаратных средств Garmin, используемых в самолетах, в том числе механизмов планирования полетов и возможности обновления обязательных авиационных баз данных FAA. Атака в том числе затронула морское приложение Garmin ActiveCaptain

Спутниковая технология inReach (активация услуг и выставление счетов) и Garmin Explore , используемые для обмена данными, GPS-навигации, логистики и отслеживания через спутниковую сеть Iridium так же были затронуты шифровальщиком .

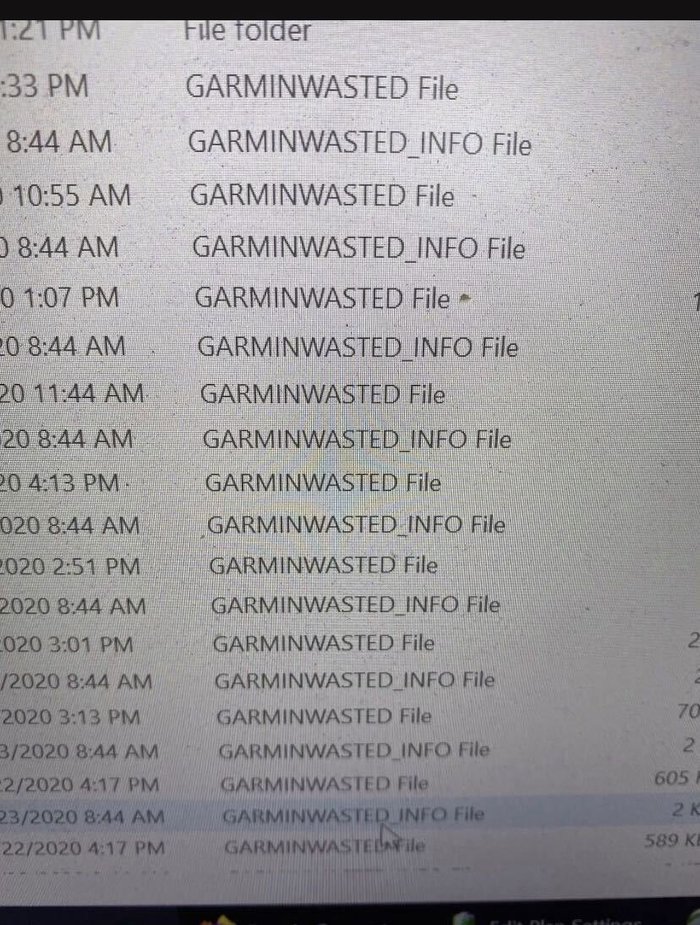

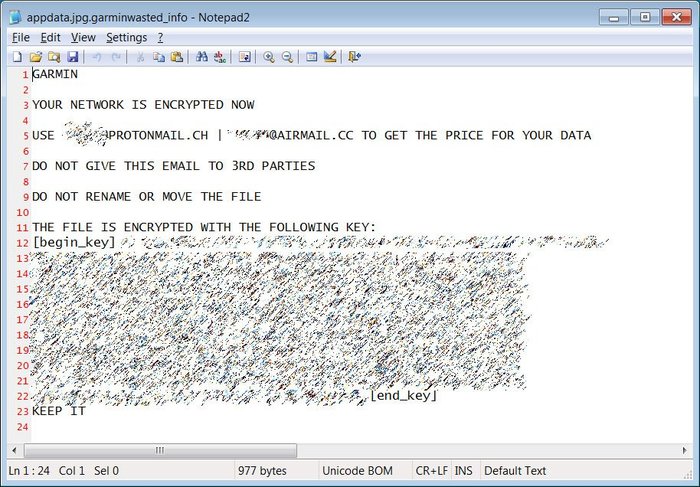

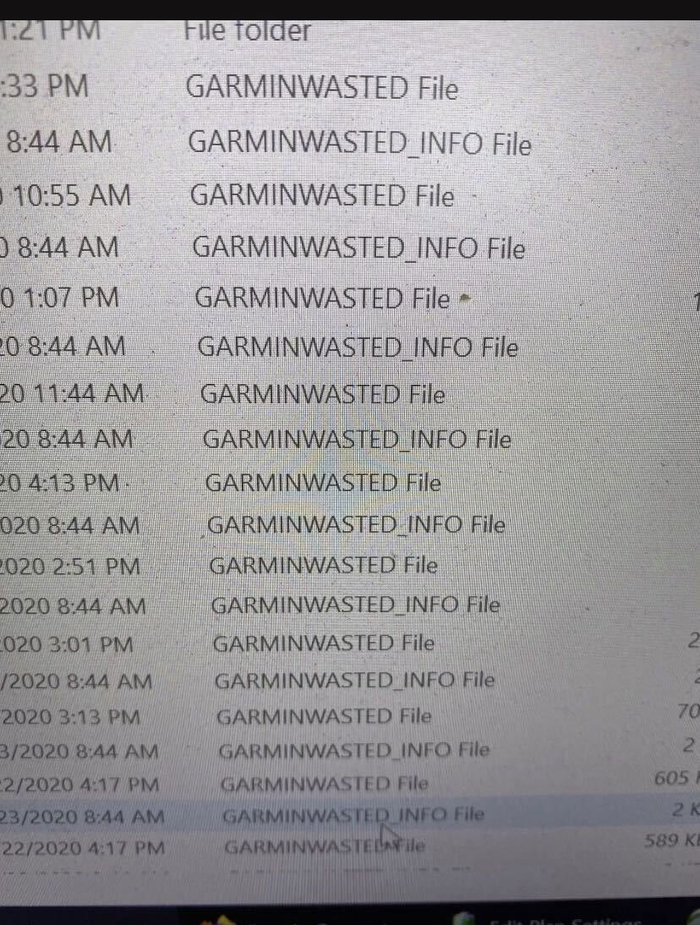

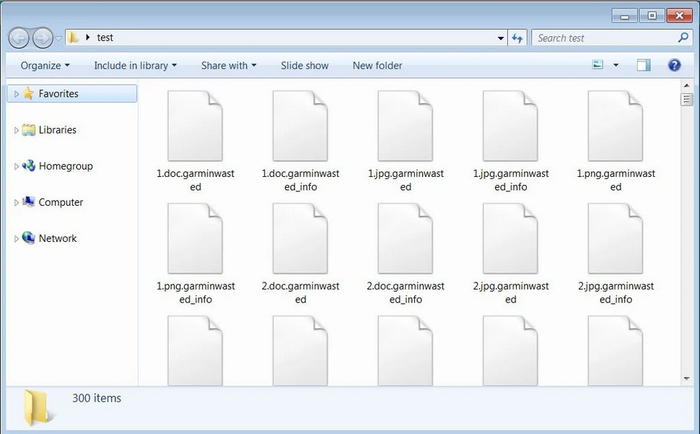

Издание Bleeping Computer, ссылаясь на собственные источники, уверенно заявляет, что за атакой стоят лично операторы WastedLocker. К примеру, в распоряжении журналистов оказался скриншот, на котором виден список зашифрованных файлов на пострадавшей машине. К именам файлов было добавлено расширение .garminwasted.

По информации Bleeping Computer, атака на Garmin началась с Тайваньского подразделения компании.

По предположению экспертов, первоначальный доступ в сетевую инфраструктуру организации осуществлялся с использованием фреймворка SocGholish.

Для последующей компрометации использовался Cobalt Strike — популярный инструмент для проведения тестов на проникновение. После чего был «подсажен» WastedLocker

Злоумышленники потребовали 10 000 000 долларов выкупа за расшифровку файлов.

Несмотря на огромные риски со всех сторон, Garmin решила пойти на поводу у вымогателей. По данным Sky News, представители американской компании все-таки нашли способ расшифровать данные на своих компьютерах — они получили ключ дешифрования от хакеров. Правда, выполнить условия вымогателей напрямую они побоялись.

Осведомленные источники издания сообщили, что изначально Garmin попыталась заплатить выкуп через другую киберзащитную фирму, которая специализируется на подобных вопросах. Но представители фирмы ответили, что не ведут переговоров о выплате в случае с вирусом WastedLocker из-за риска нарушения американских законов.

После этого руководство Garmin было вынуждено обратиться к другой компании под названием Arete IR. Представители последней согласились, потому что не считают доказанной связь между российскими хакерами из санкционного списка и вредоносом WastedLocker.

Ни Garmin, ни Arete IR в разговоре с журналистами не опровергли информацию о том, что деньги действительно были переведены на счета хакеров, зато все сервисы Garmin вновь заработали после почти недельного перерыва. Для многих стало очевидно, что компания действительно пошла на столь рискованный шаг.

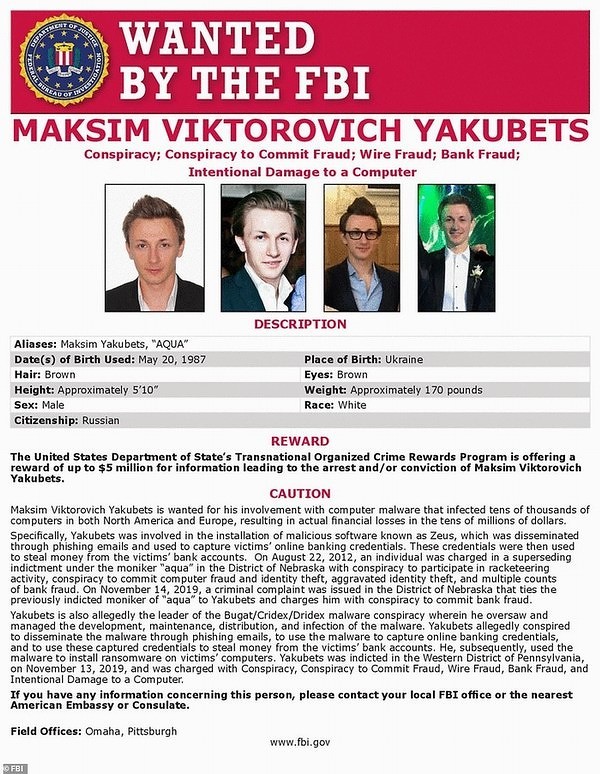

Авторство хакерской атаки приписывают группировке Evil Corp, основателем которой, пишет Daily Mail, может быть россиянин Максим Якубец, Так же группировке приписывают связь с российскими спецслужбами .

На момент обнаружения взлома, Правительство США за информацию о нахождении основателя группировки назначила награду в размере $5 млн. По состоянию на 28 июля 2020 г. это был абсолютный рекорд – большую сумму за поимку того или иного преступника власти США не предлагали ни разу.