Защита от шифровальщиков. Делаем псевдопесочницу.

Сегодня я не буду про VPN, прокси и пр. Сегодня про личную информационную безопасность на своём компьютере.

Сейчас, как никогда, актуальна тема эпидемий вирусов, троянов и пр. И в большинстве своём их цель одна — заработать денег для своих создателей. Малварь может украсть ваши платежные данные и с ваших счетов будут списаны деньги. Но, в последнее время, основной тренд — это шифрование файлов жертвы. Шифруются или все подряд файлы, или наиболее ценные, по маске. Итог один: у вас появляется окно с требованием заплатить выкуп за расшифровку.

Различные антивирусные программы, в том числе именитых брендов, далеко не панацея. Малварь почти всегда будет использовать встроенные в операционную систему механизмы (в том числе и шифрования). Антивирусы крайне редко распознают свежих вредоносов с таким функционалом.

Стоит помнить, что основной канал распространения вредоносов — это электронная почта. Ничто не защитит вас так, как ваша осмотрительность и паранойя. Но надеяться на это полностью не стоит. Кроме того, наверняка, за вашим компьютером работает кто-то кроме вас, кто не столь осмотрителен и параноидален. Так что же делать?

Есть интересный подход к этой проблеме. Его реализацию можно найти в ряде источников в сети. И сейчас мы его рассмотрим.

Итак, давайте рассуждать логически. Вредонос создан с целью заработка. Его преимущество во внезапности. Ведь как только о нём все узнают, как только специалисты разберут его по ноликам и единичкам, внесут в антивирусные базы, вредонос уже не сможет зарабатывать. И создатель вредоноса, как правило, принимает меры, чтобы защитить своё творение от изучения. Вредоносы, для анализа, запускают в специальной среде, где он не сможет натворить дел. Т.е. это некая искусственная среда (виртуальная машина, изолированная сеть) где за действиями вредоноса можно наблюдать, понять, как он работает. Такую искусственную среду называю "песочницей". В большинство вредоносов встраивают инструменты обнаружения работы в песочнице. И тогда он прекращает свою работу и удаляет себя. Ниже я расскажу вам, как сделать свой компьютер с ОС Windows похожим на такую песочницу. Таким образом мы введем вредонос в заблуждение и остановим его работу. Конечно это не панацея. Конечно нельзя ограничится только этими мерами. Но лишними они точно не будут.

Для начала сделаем свою сетевую карту похожей на сетевую карту виртуальной машины.

Узнаем название своей видеокарты. Открываем Пуск->Панель управления.

В Windows XP : Открываем "Сетевые подключения". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". Правой кнопкой мыши (далее - ПКМ) и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

В Windows 7,8,10: Открываем "Сеть и интернет"->"Центр управления сетями и общим доступом". Слева ищем "Изменение параметров адаптера". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". ПКМ и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

Нажмите сочетание клавишь Win+R (или Пуск->Выполнить) и введите

regedit

В Windows 8 и 10 права пользователя сильно обрезаны. Тут стоит сначала создать ярлык на рабочем столе с названием regedit. В строчке, где нужно указать расположение объекта, вписать просто "regedit" без кавычек. Потом щелкнуть правой кнопкой мыши на ярлыке и выбрать "Запуск от имени администратора".

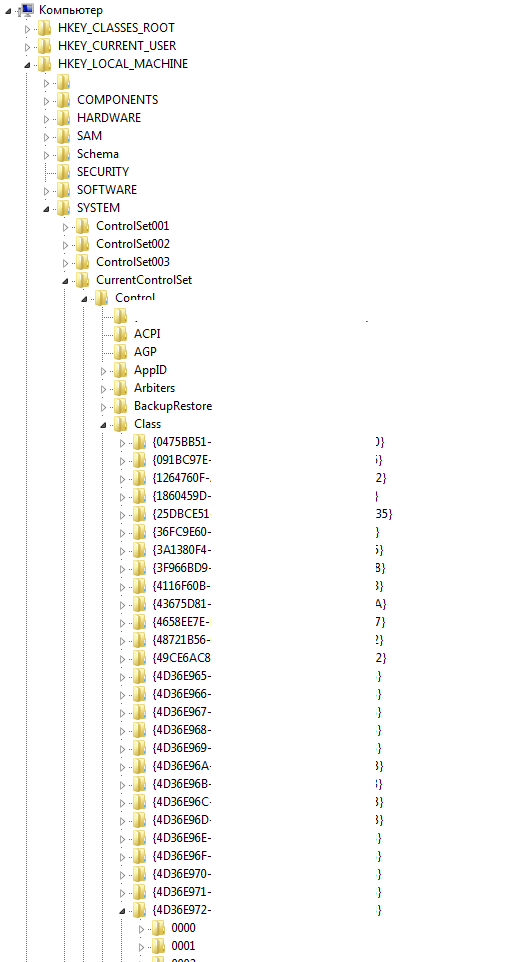

Итак мы запустили RegEdit или редактор реестра Windows. Слева, в дереве реестра последовательно идём по "веткам"

HKEY_LOCAL_MACHINE -> SYSTEM -> CurrentControlSet -> Control -> Class

И ищем ветку, которая начинается с {4D36E972

Здесь мы видим ветки с четырехзначными номерами (0000, 0001, 0002 и т.д.). Становимся на каждую из них последовательно, в правом окне ищем параметр с именем DriverDesc и значением, соответствующим названию вашего сетевого адаптера. Как только нашли, в правом окне на свободном месте ПКМ и Создать -> Строковый параметр. Имя ему вписываем

NetworkAddress

и жмём Enter для сохранения имени. Затем открываем наш новый ключ двойным кликом и вписываем значение

005056xxxxxx

где вместо xxxxxx любые случайные 6 цифр. И жмём ОК. Теперь, после перезагрузки, у нашего сетевого адаптера будет MAC адрес из диапазона системы виртуализации VMware.

Внимание: если вы находитесь в корпоративной среде или сетевая карта компьютера подключена напрямую (без маршрутизатора) к сетям провайдера, то вы можете остаться без связи. Если что-то пошло не так, удалите параметр NetworkAddress и перезагрузите компьютер.

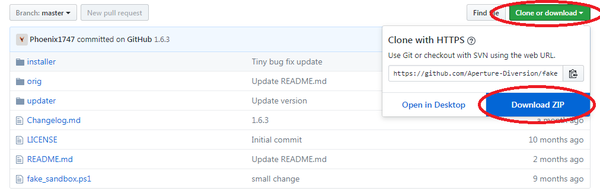

А теперь сделаем самое интересное. Воспользуемся скриптом FSP (fake sandbox process). Скачать его можно здесь.

Распаковываем архив. Внутри папка installer, а в ней файл fake-sandbox-installer.bat. Запустим его, на все вопросы ответим утвердительно путем ввода буквы y и нажатия Enter.

В автозагрузке (Пуск -> Программы (Все программы) -> Автозагрузка) должен появится fake_sandbox

После перезагрузки компютера в Диспетчере задач (для вызова Win+R, набрать taskmgr и нажать ОК. Выбрать вкладку "Процессы".) появятся фейковые процессы "WinDbg.exe","idaq.exe","wireshark.exe", "vmacthlp.exe", "VBoxService.exe", "VBoxTray.exe", "procmon.exe", "ollydbg.exe", "vmware-tray.exe", "idag.exe", "ImmunityDebugger.exe" и пр. На самом деле это запущен безобидный ping.exe, но под разными именами. А вот малварь, видя такой набор специализированных процессов, подумает, что её изучают в песочнице и самоубъётся.

Ну и вишенкой на торте: найдите файл vssadmin.exe в папке C:\Windows\System32 и переименуйте его как-нибудь. Естественно для этого нужны права администратора. Vssadmin - это инструмент управления теневыми копиями. Вредоносы с помощью него удаляют ваши бэкапы.

Всем безопасности и анонимности, много и бесплатно.

З.Ы. По моим статьям я получаю много вопросов. А еще многие хотят просто поговорит на околоИБэшные темы. В общем расчехлил я старый говорильный инструмент. Подробности здесь.

Цифровой апокалипсис на Украине! Вирус-шифровальщик атакует!

На Украине десятки финансовых, энергетическх и телекоммуникационных организаций подверглись атаке вируса-шифровальщика. Только что звонил мой друг из Мега Банка. В одном только их отделении легло около 1500 машин. Некоторые заправки и магазины уже перестали принимать оплату банковскими картами. В банкоматах Мега Банка ввели ограничения на снятие наличных.

В сети уже нарекли вирус как «Петя А» (Prtya.A). Подарок всем к завтрашнему дню конституции :D

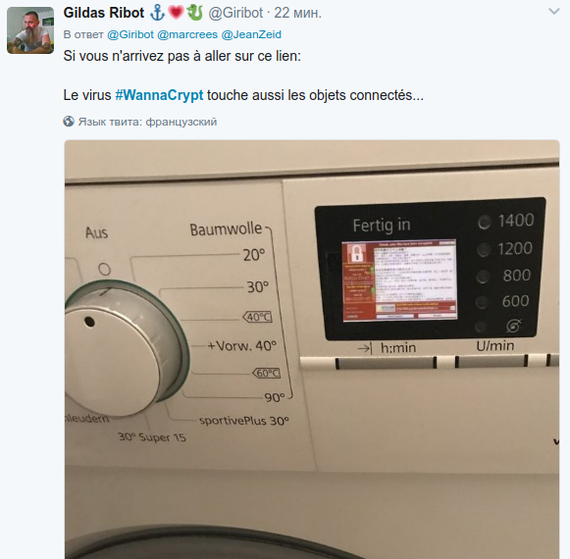

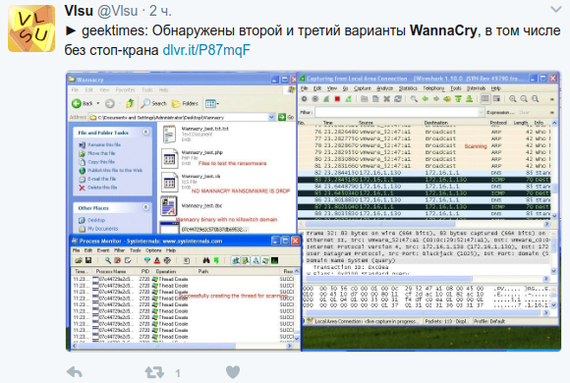

WannaCry 2.0 а так же новые версии, новая волна! Адский Понедельник начинается...

Немного новостей из Твитера

- Судя по всему вирус #WannaCry модифицирован и снова опасен

https://intel.malwaretech.com/WannaCrypt.html

- Помимо этого подключились и другие мамкины хакеры и пока щель открыта все кому не лень юзают уязвимость всеми видами малвари.

Очень интересно как будут развиваться события, потому как вторая волна, если она будет, то будет намного веселее, уж с разными видами зараз можно всего ожидать .

Wana decrypt0r 2.0 - неожиданная встреча

Всем привет!

Расскажу вам историю.

В свободное от работы время я часто помогаю друзьям и знакомым с вопросами по технике.

Кому-то нужно починить ноутбук, кому-то подобрать подходящий девайс к покупке и тому подобное. А в тяжелые времена даже приходилось зарабатывать на жизнь таким нехитрым способом. Сейчас ко мне редко обращаются с подобными вопросами, а «старые клиенты» звонят раз в пару лет.

Вчера позвонила знакомая барышня (знакомая от другой моей знакомой барышни), с которой я не общался больше года. Меня трудно удивить, да и за все время работы видел много веселого, вроде «я на него села и он не включается» или «постой пока тут, у нас так инет лучше работает» и прочее шаманство :)

Но тут все оказалось намного интереснее. Сказала, что невозможно работать и лучше посмотреть на месте. Договорились о встрече.

Я взял «священный набор» флешек различных сортов и мастей, коробку с отвертками, кисточку пинцет, скальпель, зажим и шприц (с термопастой - никогда не знаешь, что может пригодиться). И отправился в подземелье, всем известное как «Московский метрополитен».

Добрался без происшествий, подумал – добрый знак (хаха, какой наивный). Барышня встретила меня и я быстро оценил обстановку. Что тут у нас? Самсунг r500 серии – такие клепали еще 8 лет назад. Механически цел, что уже хорошо, разбирать не придется. Включаем – все как обычно. Тишина. Только старенький антивирус с красным зонтиком тихо сопит в углу, иногда похрапывая рекламой. Все как бы намекает «проходи, не задерживайся».

Вроде бы порядок.

За исключением одной мелочи.

Все файлы docx, jpg, pdf имеют после расширения точку с набором букв, начиная с «W». И так на всем диске.

И вот тут начинается самое интересное!

При попытке изучить описание (переименовать в нормальный/открыть) начинает происходить полный апокалипсис.

Рядом с затронутым файлом появляются новые файлики с изображениями, вот такие:

только на русском. Через пару минут меняется фон на рабочем столе на такую же картинку.

В диспетчере задач начинается бурление левых процессов, без возможности доступа к ним.

Картина маслом «о Боже, мы его теряем!».

И тут появляется главная падла и выходит в полный рост в центре экрана. «Вот он, этот коварный тип, гражданской наружности»:

Запускается таймер с обратным отсчетом на неделю. Вежливо, по-понятиям, на родном языке (справа вверху внушительный список на выбор) - нам втирают знакомую дичь. Хотят 300 заморских баксов, причем только биткоинами россыпью.

Пинать труп немного мертвой мелкомягкой форточки седьмого номера - дело неблагородное.

Заклинание призыва зеленого жука дает только пьяное существо, которое сопит так же, как и старый антивирь. Остается только один вариант - призвать древнее зло на языке зулу запустить Ubuntu (линукс в общем). Либо сносить все к чертям.

На последнее предложение барышня соглашается легко, аргументируя "у меня все в облаке есть".

И тут я замечаю (взглядом удивленного суслика) НЛО, выкачивающее последние очки жизни у системы. Нет, реально и вполне серьезно, программку с характерной иконкой в трее (вот и облако вспомнили). И угадайте, что там происходит? Правильно - загрузка всех файлов по расписанию. ВСЕХ, МАТЬ ИХ, ФАЙЛОВ!!

Дело дрянь. Проверяем файлы в облаке. Там как на Марсе. Жизни нет. Совсем.

Не теряя надежду, проверяем все папки в поисках картохи файлов. Бесполезно - не выросла все заражено. Софтина заменила все нормальные файлы на шифрованные. Глубокий вдох, включаем режим "дзен" и продолжаем полет по приборам. Логика говорит, что за 15 минут все файлы выкачать было нереально. Значит вирус был на компе как минимум последние сутки, пока выполнялось обновление. А что у нас может лежать больше суток и не прокиснуть? То что уже выкинули! Лезем в корзину - вуаля, значительная часть старых (и теперь вполне годных) данных цела и невредима. Рисковать нельзя, запускаем линукс, заходим в облако и скачиваем на комп пару документов - все чисто.

Получив добро сжечь все снести винду от греха подальше, приступаю к реанимации "самвсуньга".

Дальше все как обычно, пока мне готовят кофе и техника понемногу оживает, протираю экран и корпус ноута влажной салфеткой (ну не люблю я в грязи работать). Мы пьем кофе, рассказываем друг другу разные истории, а ноут с радостным воплем новорожденного ребенка все чаще рапортует об успешном ясделялЪ запуске после очередного контрольного ребута. Тут уже все штатно и по плану - пуск всех систем, контроль датчиков, замер пульса и стабильности остатков расшатанной психики нашего зверька и оценка пробега. Винт (вентилятор... хотя и диск тоже), правда, заикается, но еще полетит. Дрова вливаются без хруста как компот в графин, инет бежит как трамвай по свежим рельсам - красота. И все на древнем бородатом ноуте с волшебными сине-зелеными наклейками "коре два дую" и "печ жифорс 9000".

Пара часов работы и все становится на свои места.

Хозяйка ноута довольна, зверек жив, файлы, хоть и не самые свежие, но спасены, хепи энд одним словом. Собираюсь и еду домой. И уже в дороге нахожу кучу новостей и оцениваю масштаб проблемы.

Остается только один вопрос - что делать обычному человеку в таких ситуациях?

По моему скромному мнению, лучше избегать их. Уже много инфы в инете на эту тему, но в целом картина невеселая - попасть может кто угодно. Вроде как маки и компы на линуксе пока что остались в стороне от этих проблем. Но большинство (по разным причинам) пользуется виндой. И никто не угадает, когда и каким образом все файлы могут превратиться в тыкву.

Намного лучше сейчас скопировать фотографии, любимую музыку и прочие ценные для вас файлы на внешний диск и положить в шкаф. Это далеко не панацея, но как минимум вы будете спокойны, и любому мастеру/другу/тыжпрограммисту будет намного проще привести в порядок вашу технику и не тратить время на поиски уцелевших крупиц информации.

Берегите нервы, технику починить намного проще!

Если вы не сильно разбираетесь в технике и заметили что-то странное на вашем компьютере - лучше выключите его и позовите того, кто разбирается лучше вас.

Как показал мой случай - все файлы на пк были зашифрованы всего за 1 сутки, т.е. как только вы увидели хоть 1 подозрительно измененный файл без вашего участия - выключайте сразу. Если вы будете копировать файлы с жесткого диска без участия windows, то, возможно, успеете спасти значительную часть файлов до того, как они будут зашифрованы (кто хочет знать, как это можно сделать - пишите в комментариях - запилю отдельный пост - инструкции я писать умею лучше, чем обычный текст).

Мне уже позвонили, когда все файлы были изменены и зашифрованы и с ними просто было невозможно работать.

Для тех, кто немного разбирается - резюмируем, что мы узнали:

- под угрозой любой пк под windows, причем чем древнее железо и ОС, тем больше угроза

- про свежий пакет обновления системы уже писали - не рекомендую, т.к. у многих BSOD (синий экран смерти)

- в моем случае пк был подключен к инету напрямую по кабелю (провайдер тут в принципе не важен) по DHCP (т.е. без каких-либо настроек), в теории, подключение через обычный роутер затруднит атаку на пк, а через хорошо настроенный - тем более

- БЭКАПЫ и еще раз БЭКАПЫ!!! дублируйте важные файлы и храните отдельно от пк - внешний хард или облако (но с ручным, мать его, обновлением!!)

- закрыть все неиспользуемые порты на пк, особенно 445

- антивирусы молчат в тряпочку и ничего не видят, проверка имеет смысл только с live-cd версий

- возможно вирус попадает на пк через файл (в моем случае ноут использовался для общения с коллегами из европы (скайп, передача аудиофайлов .m4a и .wmv через почту), т.е. либо через файлы, либо это "привело" атаку на пк

- сама программа выглядит как файл с иконкой, похожей на логотип нокии и названием "Wana decrypt0r 2.0.exe"

- предупредите ваших знакомых, особенно тех, кто не разбирается в технике от слова "совсем"

- если найдете что-то полезное, пишите в комментариях, буду признателен!

Всем щастьяздоровья крепких нервов, интересной работы, удобной техники и отличного настроения!

Друг познается в чате

«Чат на чат» — новое развлекательное шоу RUTUBE. В нем два известных гостя соревнуются, у кого смешнее друзья. Звезды создают групповые чаты с близкими людьми и в каждом раунде присылают им забавные челленджи и задания. Команда, которая окажется креативнее, побеждает.

Реклама ООО «РУФОРМ», ИНН: 7714886605

Распространение вируса-шифровальщика удалось остановить случайно

Вирус-вымогатель Wanna Cry, поразивший десятки тысяч компьютеров по всему миру, удалось остановить благодаря регистрации доменного имени iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, пишет The Guardian.

Программист @MalvareTechBlog вместе с коллегой Дарианом Хассом выснили, что вирус обращается по такому адресу и решил зарегистрировать домен, чтобы проследить его активность. Как выяснилось, адрес был зашит в коде вируса на тот случай, если его потребуется остановить.

So I can only add"accidentally stopped an international cyber attack" to my Résumé. ^^

— MalwareTech (@MalwareTechBlog) 13 мая 2017 г.

"Так что я могу добавить в свое резюме, что случайно остановил международную кибератаку", — написал он.

Таким образом, атаку удалось остановить, но только временно. Как только хакеры изменят адрес в вирусе, кибератака продолжится.