Ошибка при подключении по RDP (CreedSSP encryption oracle remediation)

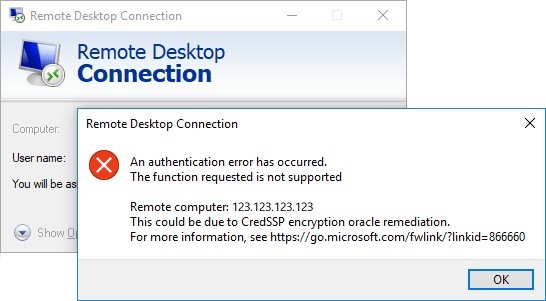

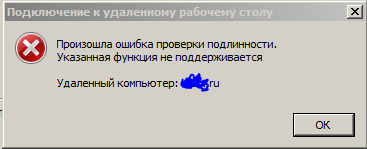

8 мая 2018 года компания Microsoft выпустила новое обновление устраняющее уязвимость в удалённом выполнении кода в незакрепленных версиях CredSSP (поставщик проверки подлинности, который обрабатывает запросы проверки подлинности для других приложений). Злоумышленники, использующие эту уязвимость, могли передавать данные пользователя для выполнения кода в целевой системе, включая установку и удаление произвольного программного обеспечения, удаление или изменение данных на сервере, создание учётных записей с любыми правами. При этом, после обновления, многие пользователи, при попытке подключения к удалённому рабочему столу, столкнулись с ошибкой «CredSSP encryption oracle remediation»:

На самом деле это не является ошибкой, это является уведомлением о проблеме безопасности давно не обновлённого сервера.

Microsoft отреагировала на уязвимость и приступила к устранению проблемы, поделив шаги на 3 этапа.

Результат первого этапа – обновление от 13 марта 2018 года, для CredSSP и RDP, которое закрывает дыру в безопасности и добавляет новый пункт в групповые политики.

Результат второго этапа – обновление от 17 апреля 2018 года, которое предупреждает о небезопасном соединении, если у сервера или клиента будет уязвимые CredSSP или RDP.

Результат третьего этапа – как раз обновление от 8 мая 2018 г.

Для решения проблемы требуется на время отключить на компьютере, с которого Вы пытаетесь подключиться, данное блокирующее уведомление о проблеме безопасности.

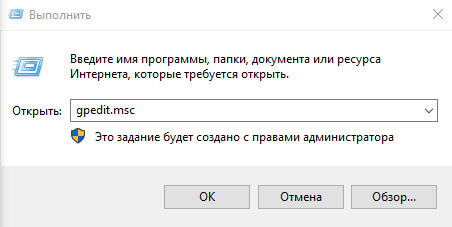

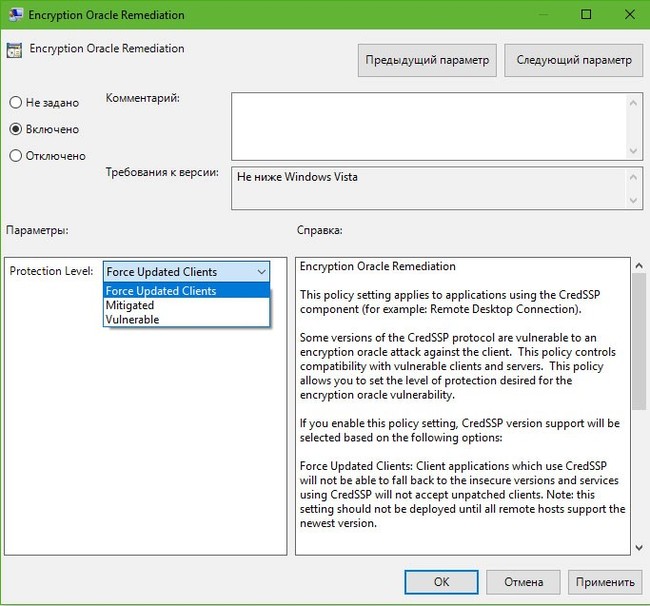

Откройте редактор групповых политик - запустите «Выполнить» (нажав клавишу Win + R) и в диалоговом окне наберите «gpedit.msc» или найдите его через поиск на вашем компьютере набрав «Edit group policy» (Изменение групповой политики).

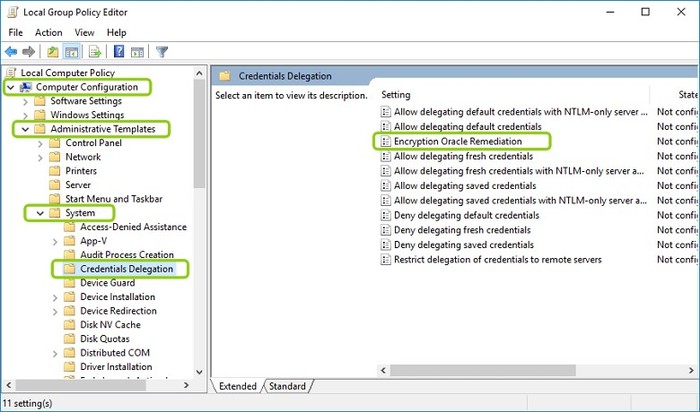

Политика должна располагаться по пути:

Computer Configuration -> Administrative Templates -> System -> Credentials Delegation -> Encryption Oracle Remediation

Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учётных данных -> Исправление уязвимости шифрующего оракула

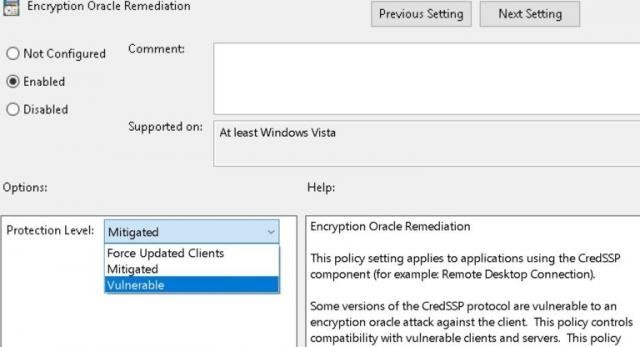

Политика имеет 3 опции:

1. Vulnerable (оставить уязвимость) – клиенты смогут подключаться как раньше, не зависимо от того, пропатчены они или нет. Это уязвимый уровень безопасности.

2. Mitigated (уменьшить риск) – клиенты не смогут подключаться к непропатченым серверам, в свою очередь серверы смогут принимать непропатченных клиентов. Средний уровень безопасности.

3. Force Updated Clients (принудительно принимать обновленные клиенты) – безопасный уровень взаимодействия клиентов – соединение установлено не будет, если один из пары клиент-сервер имеет не пропатченный RDP.

Необходимо включить политику, выбрав «Enabled» (Включено) и установить значение параметра в выпадающем списке на «Vulnerable» (Оставить уязвимость).

После проделанных действий, Вы сможете подключаться к серверу также, как и раньше.

Как только вы подключились к серверу, установите последние обновления Windows. Если возникает ошибка, при попытке установки обновления, проверьте запущена ли служба «Windows Update» (Центр обновления Windows).

Служба располагается по пути:

Start -> Control Panel -> Administrative Tools -> Services

Пуск -> Панель управления -> Администрирование -> Службы

Если служба не запускается, проверьте, разрешён ли её запуск – статус не должен быть «Disabled» (Отключена).

Для Windows Server 2008 R2 SP1 или Windows Server 2012 R2 мы можете установить не все обновления, а только одно, которое устраняет эту уязвимость, сокращая время на решение проблемы подключения к серверу.

Скачать обновление можно с сайта Microsoft на странице описания уязвимости (https://portal.msrc.microsoft.com/en-us/security-guidance/ad...):

После того, как сервер будет обновлен, необходимо в политике «Encryption Oracle Remediation» (Исправление уязвимости шифрующего оракула) будет изменить опцию с Vulnerable (оставить уязвимость), на Force Updated Clients (принудительно принимать обновленные клиенты), но в этом случае все клиенты должны быть так же обновлены или на Mitigated (уменьшить риск), что даст возможность подключаться к серверу непропатченным клиентам.

Все образы операционных систем Windows Server, предлагаемые облачными сервисами МАРС Телеком, содержат все последние обновления и после создания нового или пересоздания сервера проблем подключения к нему с ошибкой «CredSSP encryption oracle remediation» уже не будет.

Информационная безопасность IT

1.4K постов25.5K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.