Обзор современных парадигм обеспечения ИБ

Принятие любой из этих парадигм переводит стратегию защиты из пассивной в активную и позволяет обнаруживать киберугрозы гораздо быстрее, уменьшая или вовсе ликвидируя возможные последствия и ущерб

Информационные технологии играют сегодня столь важную роль во всех сферах жизни, что вопрос обеспечения информационной безопасности встает остро, как никогда.

Исторически выделился набор превентивных мер защиты информации: патчинг, антивирусная защита, межсетевое экранирование, парольная защита и т.д. Это фундаментальные требования, они были и остаются обязательными и эффективными. Однако зачастую они применяются без единого подхода (парадигмы) к организации обеспечения ИБ.

Недостатки работы без единой парадигмы:

Периметровый принцип защиты

Защита строится по модели замка со рвом, когда основной упор делается на укрепление периметра, а все внутренние узлы и пользователи считаются доверенными. В современных же IT-инфраструктурах давно наметилось постепенное смазывание границ. К этому приводят и необходимость удаленного подключения работников, и сопряжение с ресурсами подрядчиков, и общее развитие информатизации.

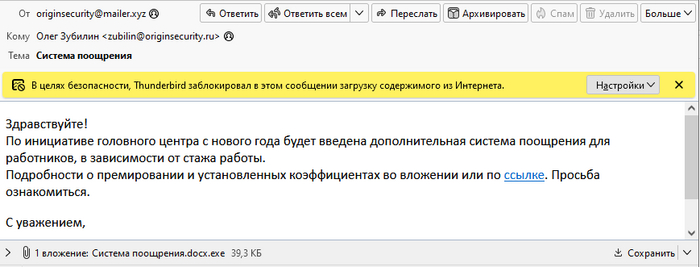

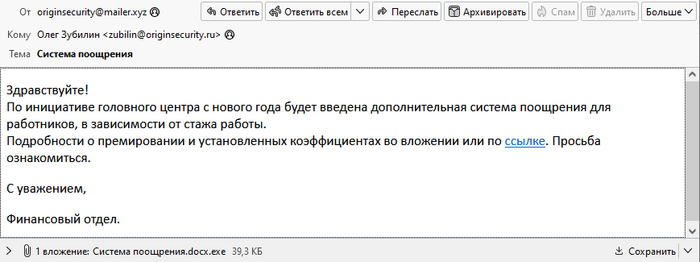

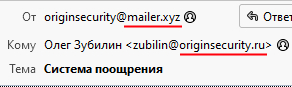

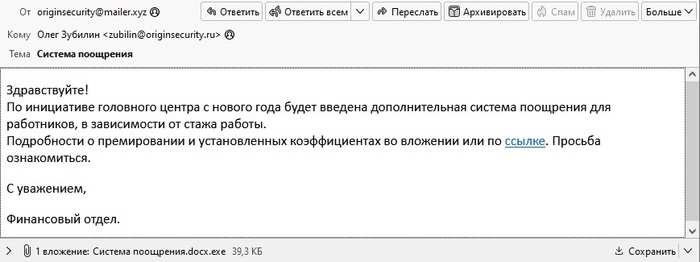

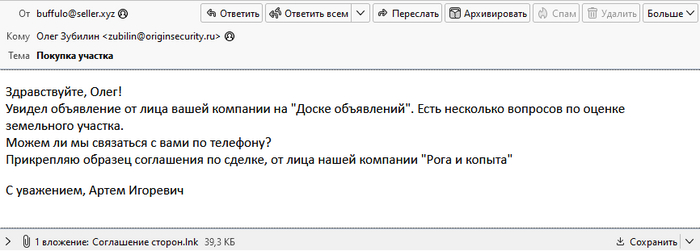

Игнорирование социального фактора

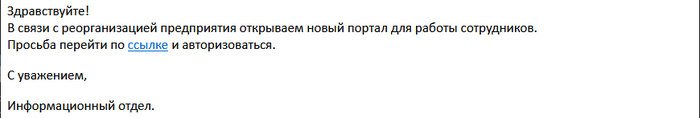

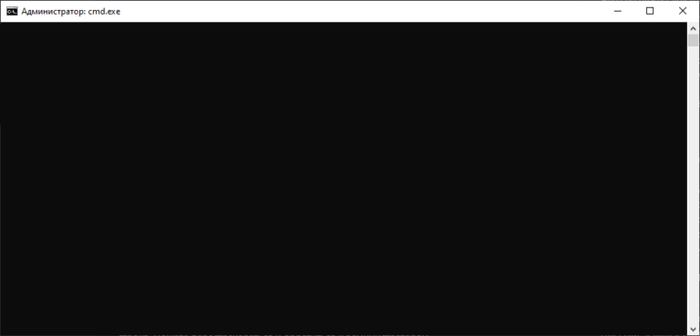

Инфраструктуру администрирует и использует человек, управляемый всеми смертными грехами и делающий ошибки благодаря своей человеческой сути. Попадание на удочку социальной инженерии для пользователя внутри защищенного периметра является простой оплошностью. Для Компании это – полноценный инцидент, последствия которого могут быть самими плачевными. Для злоумышленника – возможность преодолеть большую часть защитных механизмов и оказаться в одном-двух шагах от цели.

Ошибочная модель злоумышленника

Несмотря на огромное количество инцидентов, по-прежнему остаются те, кто уверен в отсутствии интереса к своей Компании со стороны злоумышленников. Такая уверенность более известна как «принцип неуловимого Джо»: моя информация никому не нужна, и взять с меня нечего. На деле же стоит отдать должное высокой эффективности современного злоумышленника: потоки фишинговых сообщений, сканирования на уязвимости и попытки подбора паролей стали сегодня настолько массовыми, что являются для специалистов по безопасности уже обычным практически непрерывным «шумом». Компания будет взломана не потому, что кому-то интересна в моменте, а просто по факту наличия уязвимости. Сложностей в монетизации такого взлома тоже нет: информация в любом случае интересна её собственнику, всегда можно её зашифровать и потребовать выкуп.

Принятых мер часто оказывается недостаточно для противостояния инфраструктуры актуальным угрозам. В ходе тестов на проникновение экспертам бывает достаточно десятка минут для захвата «защищённой» сети. А по результатам разбора инцидентов выясняется, что злоумышленники могут быть обнаружены через годы после проникновения в систему Компании.

Вывод очевиден: такой взгляд на информационную безопасность безнадежно устарел. Необходима единая концепция (парадигма), позволяющая взглянуть на компьютерную безопасность под другим углом, эффективно применять имеющиеся средства защиты и строить инфраструктуру с учетом новых подходов.

Ниже мы рассмотрим несколько парадигм в обеспечении ИБ. Стоит отметить, что парадигма – это не состояние, а концепция (философия), в которой важно не достижение какой-то цели, а следование определенному подходу. Принятие любой из этих парадигм переводит стратегию защиты из пассивной в активную и позволяет обнаруживать киберугрозы гораздо быстрее, что уменьшает или вовсе ликвидирует возможные последствия и ущерб.

Парадигмы в обеспечении информационной безопасности

Предположение о проникновении (assume breach, assume compromise)

Проникновение не просто вероятно. Оно неизбежно, а злоумышленник, возможно, уже находится внутри системы.

При таком подходе придётся принять за основу тот факт, что стопроцентной безопасности не бывает, и рано или поздно компьютерная атака будет успешной. И строить защиту в соответствии с этой мыслью. Парадигма ограничивает доверие к приложениям, сервисам, учетным записям и сегментам сетей, рассматривая их все – внутренние и внешние, как небезопасные и уже скомпрометированные.

Каждый ресурс (приложение, сервис, данные) в такой парадигме защищён собственными настройками безопасности, а не только общей инфраструктурой, которая защищает исчезающий периметр сети.

Парадигма «предположение о проникновении» основывается на:

аутентификации и непрерывной проверке;

гранулярном контроле доступа;

постоянном аудите доступа;

отсутствии безусловного административного доступа;

подходах just-in-time (предоставление привилегированного доступа строго на определенное время) и just-enough (предоставление минимальных необходимых прав) в выделении административного доступа.

Неотъемлемой частью парадигмы является заранее разработанный план реагирования на инцидент. Стоит отметить, что крупные киберинциденты часто происходят неожиданно и осуществляются так, как этого никто не ожидал. Но даже в этом случае грамотно составленный план реагирования на типовые ситуации будет большим подспорьем. Четко прописанные процедуры (какие действия, как и кем будут выполняться) повысят шансы на успех во время реального инцидента.

Может показаться, что признание превосходства противника в парадигме «предположение о проникновении» является проявлением слабости или следствием отрицательного опыта прошлых инцидентов. На деле все, как правило, оказывается наоборот. Принятие этой парадигмы позволяет добиться в Компании единого понимания и согласия насчет модели злоумышленника и его возможностей. И как следствие, эффективнее противодействовать его техникам и тактикам. Одним из главных преимуществ принятия парадигмы является возможность раннего обнаружения злоумышленника, что позволяет смягчить последствия инцидента и ограничить ущерб.

Жить спокойно в парадигме предположения о проникновении получится только со «здоровой» инфраструктурой, в которой:

нет типовых «болячек»;

проведены оценка и ранжирование критичности ресурсов;

осуществляется непрерывный мониторинг;

все службы находятся в постоянной готовности реагирования.

Это и есть парадигма «Assume compromise», позволяющая эффективно находить нарушителя, противостоять его действиям и минимизировать среднее время пребывания злоумышленника в сети и вероятность совершения недопустимых событий.

Принцип наименьших привилегий (principle of least privilege)

Любой процесс, пользователь или программа должны иметь только те привилегии, которые являются абсолютно необходимыми для выполнения ими своей работы.

Проблема привилегий заключается в устоявшейся практике их избыточного предоставления. Объяснить её проще всего на примере. Нередко злоумышленники находят учетную запись администратора домена в памяти того же хоста, который и являлся точкой входа в сеть. Если нет, то с высокой вероятностью поможет техника pass-the-hash: учетная запись с желаемыми привилегиями обнаружится в памяти одного из соседних компьютеров.

Можно предположить, что корнем проблемы здесь является уязвимость систем к упомянутой выше технике. Допустим, атаки pass-the-hash в инфраструктуре будут исключены. В таком случае злоумышленник сменит тактику действий, но не стратегию: вместо кражи аутентификационных данных из памяти устройства он установит кейлоггер (программу, считывающую нажатия клавиш) и все равно перехватит вводимый пользователем пароль. Суть проблемы на самом деле заключается в административных привилегиях скомпрометированной учетной записи, которые ей абсолютно не нужны.

Принцип наименьших привилегий прост. Он означает, что все пользователи и службы должны быть авторизованы от учетной записи, имеющей абсолютный минимум привилегий, необходимых для выполнения предполагаемых функций, и не более того.

Внедрение парадигмы требует от владельца определить те самые минимальные необходимые разрешения. Нередко для этого приходится проводить полноценные исследования собственной инфраструктуры, что для многих компаний может показаться непосильной задачей. Вместе с тем положительный эффект от следования принципу определенно стоит такой работы.

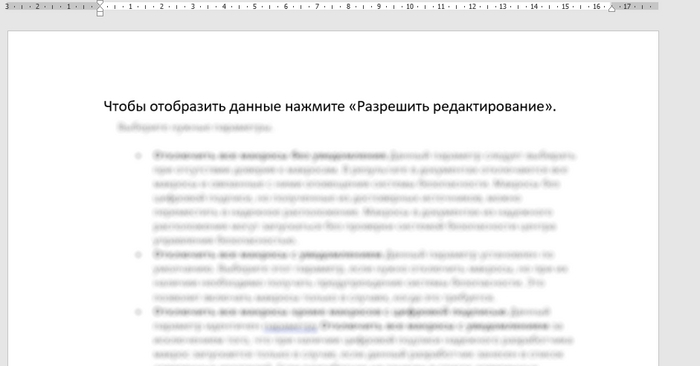

Приведем типовой пример: открытие вредоносного вложения из электронной почты. Если работник авторизован от обычной учетной записи, то, попавшись на удочку, он предоставит злоумышленнику доступ только к своей информации. Но когда жертва социальной инженерии авторизована как локальный администратор, похитивший ее учетные данные злоумышленник получает шанс проникнуть «за периметр» инфраструктуры с возможностью дальнейшего перемещения. Именно из-за разного уровня привилегий пользователя два одинаковых с виду инцидента будут иметь совершенно разные по тяжести последствия.

Инвентаризация привилегий в небольших организациях — относительно простая задача, но в более-менее крупной инфраструктуре сделать это может быть трудно или даже невозможно. В таких случаях следует разобраться в первую очередь с учетными записями, компрометация которых создает максимальный риск.

В целом принятие парадигмы «принцип наименьших привилегий» предусматривает решение следующих задач:

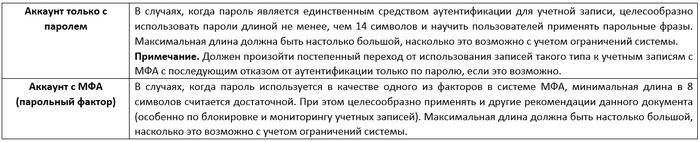

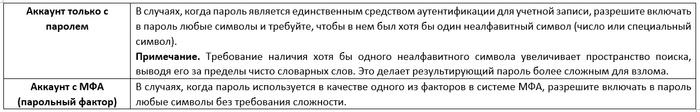

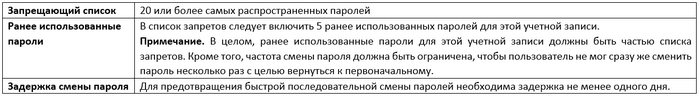

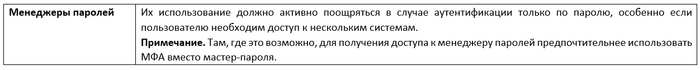

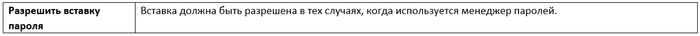

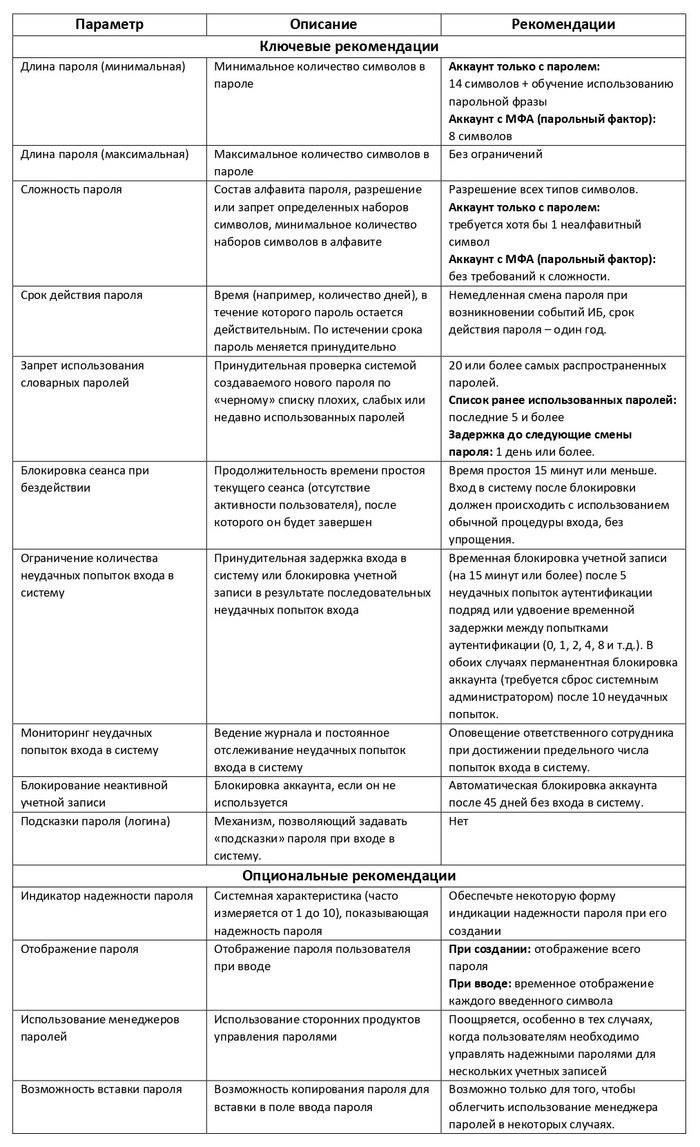

внедрение надежной парольной политики и многофакторной аутентификации;

защита учетных записей локального администратора;

контроль использования сервисных учетных записей;

защита привилегированных групп пользователей;

управление привилегированным доступом (PIM, PAM и т.д.);

контроль доступа на основе ролевой модели (RBAC).

Нулевое доверие (zero trust)

Пользователи внутри сети заслуживают доверия ровно столько же, что и пользователи за её пределами, то есть нисколько (ноль). В таких условиях решение о доступе никому не предоставляется по умолчанию, а принимается каждый раз только после прохождения процедуры проверки.

Национальный институт стандартов и технологий США (NIST) дает следующее определение парадигмы: нулевое доверие представляет собой набор концепций и идей, разработанных для принятия точного решения о выделении доступа в соответствии с принципом наименьших привилегий для каждого запроса в информационную систему в условиях, когда сеть считается скомпрометированной. При внимательном взгляде становится заметно, что определение как будто включает в себя и одновременно расширяет две предыдущие парадигмы.

В различных источниках подчеркивается, что основой парадигмы нулевого доверия является концепция устранения периметра сети. Однако далее в них принципы нулевого доверия описываются на тех или иных проявлениях периметра (микросегментация, микропериметры), что в какой-то степени противоречит первоначальной идее. Такое несоответствие можно объяснить только тем, что нулевое доверие – всего лишь парадигма. Её постулаты являются идеальной целью, но не все они могут быть полностью реализованы в чистом виде в конкретной инфраструктуре. Поэтому мы опишем основные постулаты нулевого доверия по принципу «что должно быть включено», а не «чего быть не должно».

Архитектура нулевого доверия разрабатывается и внедряется с соблюдением следующих основных принципов (постулатов):

Все данные и сервисы считаются ресурсами.

Инфраструктура может быть сложной и состоять из устройств различных типов. Или, наоборот, простой и включать только «глупые» устройства, отправляющие данные для обработки в облако. Организация может классифицировать как свои ресурсы личные устройства пользователей, если они имеют подключение к инфраструктуре предприятия. При нулевом доверии все рассматривается как ресурс, требующий защиты.

2. Любой доступ проходит процедуру проверки независимо от местоположения сегментов сети.

Само по себе расположение в конкретном сегменте не подразумевает доверия. Запросы на доступ от активов из сетевой инфраструктуры предприятия должны отвечать тем же требованиям безопасности, что и запросы доступа и соединения из любой другой сети, не принадлежащей предприятию. Другими словами, доверие не должно автоматически предоставляться на основании лишь того факта, что устройство находится в инфраструктуре корпоративной сети. Все коммуникации должны осуществляться наиболее безопасным из доступных способов, защищать конфиденциальность и целостность активов, а также обеспечивать аутентификацию источника.

3. Сессионный режим доступа к ресурсам предприятия.

Доверие к запрашивающему источнику следует оценивать до предоставления доступа. Доступ должен быть предоставлен с наименьшими привилегиями, необходимыми для выполнения задачи. При этом аутентификация и авторизация на одном ресурсе не дает автоматического доступа к другому ресурсу.

4. Решение о доступе к ресурсам принимается по результатам комплексного анализа всех имеющихся параметров.

Принцип подразумевает, что должно быть известно, какими ресурсами располагает Компания, кто является ее пользователями и какой доступ к ресурсам им необходим. Решение о предоставлении доступа основывается на анализе данных о клиенте, протоколе доступа, запрашивающем активе и других поведенческих и телеметрических параметрах.

Данные о клиенте — это идентификатор учетной записи пользователя (или службы) и любые связанные с ней атрибуты (например, отметки для идентификации автоматизированных задач). Под идентификационными данными запрашиваемого актива имеются в виду такие характеристики, как версии программного обеспечения, местоположение в сети, время/дата запроса, ранее наблюдаемые связанные события. Поведенческие атрибуты включают в себя отклонения от нормальных моделей использования, текущее местоположение в сети клиента, сообщения об активных атаках, но не ограничиваются всем вышеперечисленным.

Решение о доступе принимается на основе допустимого уровня риска для бизнес-процессов организации и может отличаться в зависимости от чувствительности запрашиваемого ресурса/данных.

5. Организация контролирует и измеряет целостность и безопасность всех принадлежащих активов.

Согласно этому принципу, для мониторинга состояния устройств и приложений и установки обновлений безопасности создается система непрерывной диагностики и смягчения последствий инцидентов. Подсистема отчетности предоставляет актуальные данные о текущем состоянии ресурсов предприятия.

Условно выделяются разные состояния активов, например:

устройства, находящиеся в безопасном состоянии;

подконтрольные активы, имеющие известные уязвимости;

активы, не управляемые организацией;

устройства в личной собственности работников.

Существуют различные варианты управления устройствами в зависимости от состояния: доверительный доступ, доступ к конкретным ресурсам, изоляция и отказ в подключениях к другим ресурсам.

6. Аутентификация и авторизация ресурсов происходит динамически и строго до того, как будет предоставлен доступ. Процесс сканирования, поиска и исследования угроз, адаптации и переоценки доверия происходит непрерывно.

Инфраструктура, внедряющая нулевое доверие, должна иметь систему управления идентификацией, учетными записями и доступом (Identity, Credential, and Access Management (ICAM). Это позволит обеспечивать постоянный мониторинг доступа с возможностью требования повторной аутентификации в ходе операции пользователя (например, по времени, новому запрашиваемому ресурсу, изменению статуса ресурса, обнаружению аномальной активности субъекта). В организации должна быть принята политика предоставления доступа, которая обеспечивает проведение такой проверки, и при этом стремится к достижению баланса безопасности, доступности и удобства использования активов.

7. Постоянный анализ состояния всей инфраструктуры.

Необходимо обеспечить сбор максимально возможного количества информации о текущем состоянии активов, сетевой инфраструктуре и взаимодействиях. Полученная информация используется для поддержания в актуальном состоянии политики доступа, а также может обеспечивать дополнительный контекст для принятия решения о предоставлении доступа.

Итак, мы рассмотрели парадигмы «предположение о проникновении», «принцип наименьших привилегий» и «нулевое доверие». Как они соотносятся между собой? И какая является оптимальным выбором для обеспечения информационной безопасности? Эти вопросы остаются открытыми. В одних источниках парадигмы сравнивают, в других описывают как составную часть друг друга, в третьих говорят о принципиально разной сути понятий и невозможности сравнения. Пожалуй, наиболее соответствует действительности мнение, что первые две парадигмы являются частью последней всеобъемлющей и были своего рода этапами её развития. Вместе с этим каждая их них вполне самостоятельна и может стать наилучшим из вариантов для какой-то конкретной компании.

Аделина Любимова, Origin Security