Раскрыта тайна причины атаки Petya на Татнефть :)

Вот и вскрылась правда о качестве IT на работе в Татнефти.

Свежая вакансия - налетай - за цельных 29-42 т.р. минус НДФЛ, зато плюс юзать свою тачку в казенных целях.

Обязанности:

Разработка программ, обеспечивающих возможность выполнения алгоритма и соответственно поставленной задачи средствами вычислительной техники, их тестирование и отладка.

Определение возможности использования готовых программных продуктов.

Осуществление работ по внедрению программных продуктов.

Сопровождение программ, установленных на рабочих местах.

Поддержание в актуальном рабочем состоянии полного объема оперативной и накапливаемой информации.

Защита информации в базах данных от несанкционированного доступа, регулирование доступа к информационной базе на основе анализа информационных потребностей структурных подразделений.

Регулярное архивирование и резервирование баз данных.

Обеспечение бесперебойного функционирования информационной базы данных Единой Учётной Системы (ЕУС), сохранность и достаточную степень конфиденциальности информации.

Осуществление работы с персоналом филиала Общества применительно к компьютерному обеспечению: разъяснение функций, обучение.

Контроль абонентского обслуживания программных продуктов в тесном взаимодействии с разработчиками.

Инсталляция и тестирование нового программного обеспечения. Своевременное информирование пользователей о его наличии и местонахождении. Документирование всех инсталлируемых программных средств, не входящих в стандартный комплект поставки.

Определение информации, подлежащей обработке средствами вычислительной техники, ее объемы, структуру, макеты и схемы ввода, обработки, хранения и вывода, методы ее контроля.

Участие в разработке форм документов в электронном виде, подлежащих компьютерной обработке, в проектировании программ, позволяющих расширить область применения вычислительной техники.

Участие в составлении технического задания на разработку программного обеспечения новых задач и постановке задач для разработчиков.

Определение объема и содержания данных контрольных примеров, обеспечивающих наиболее полную проверку соответствия программ их функциональному назначению.

Подготовка программ к отладке и проведение отладки.

Осуществление запуска отлаженных программ и ввод исходных данных, определяемых условиями поставленных задач.

Корректировка разработанной программы на основе анализа выходных данных.

Разработка инструкции по работе с программами, оформление необходимой технической документации.

Обобщение и анализ замечаний пользователей по результатам эксплуатации задач и выполнение работ по ним.

Обеспечение целостности, достоверности и сохранности циркулирующих в автоматизированной информационной системе данных.

Проведение тестовых проверок и профилактических осмотров информационных баз данных с целью своевременного обнаружения и ликвидации неисправностей.

Регистрация пользователей, назначение уровней доступа и паролей.

Оказание своевременной помощи пользователям, связанной с работоспособностью программного обеспечения или электронного оборудования.

Бережное отношение и обеспечение сохранности имущества, личных и служебных документов, содержащих сведения конфиденциального характера. В случае их утраты немедленно сообщать об этом администрации.

Соблюдение установленной в организации субординации, правил делового общения и норм служебного этикета, правил ношения одежды.

Немедленно информировать непосредственное руководство о выявленных в процессе осуществления должностных обязанностей недостатках в деятельности филиала.

Не разглашать сведения конфиденциального характера, а также сведения, составляющие коммерческую тайну и иную охраняемую обществом информацию.

В связи с исполнением должностных обязанностей, связанных с выездами на объекты филиала, работа носит разъездной характер.

Обеспечивает соблюдение выполнения требований в области охраны труда, промышленной и пожарной безопасности, экологии, контроля и сохранности качества нефтепродуктов, ГО и ЧС, ведения строительства и реконструкции объектов.

ОБСЛУЖИВАНИЕ И ПРОГРАММИРОВАНИЕ 26 АЗС

-Обслуживаниеофисных ПК. (AD, DNS, FTP, TS, обслуживание оргтехники, мини АТС)

-Обслуживание серверов на Windows в офисе (Почтовый, Файловый, Контроллер домена, видео сервер, сервер сбора данных с АЗС на Linux).

-БД 1С 8.3

-БД собственной разработки для сведения данных с АЗС на php+mysql.

-Опыт работы в популярных CMS

-Навыки программирования: Php, html, js (Несколько проектов с разработкой структуры базы данных, тестирование, внедрение, сопровождени.

-Разводка патч панелей

-Настройка роутеров

-Настройка управляемых коммутаторов

-Участие в запуске АЗС (Пуско-наладка ТРК, уровнемеров)

-Обслуживание оборудования на АЗС (АСУТП установка и настройка БУК TS G, bukts linux, Топаз-АЗС, Родник).

-Программирование и ремонт ТРК

Требования:

Образование - высшее;

Стаж работы - не менее трех лет;

Знание нормативных материалов по вопросам эксплуатации и ремонта электронного оборудования, технико-эксплуатационные характеристики, конструктивные особенности, назначение и режимы работы оборудования, правила технической эксплуатации, формализованные языки программирования, виды технических носителей информации, основы математического обеспечения и программирования, организация ремонтного обслуживания.

Наличие водительского удостоверения категории В, использование личного транспорта в служебных целях.

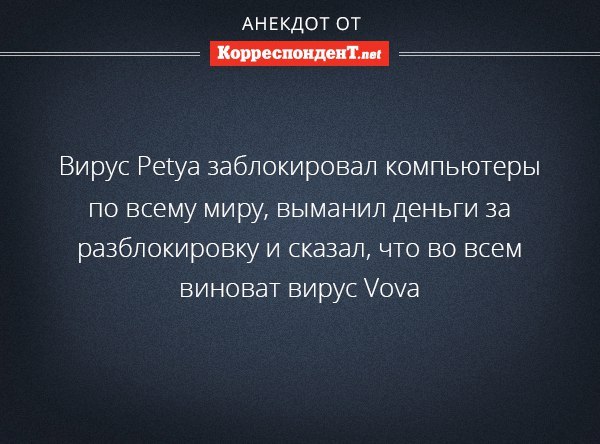

Полиция Украины: вирус Petya распространялся через украинскую альтернативу 1С

Главным каналом распространения вируса Petya.А, который атаковал компьютеры украинских компаний 27 июня, стала бухгалтерская программа «M.E.doc» производства Украины.

Об этом сообщается на странице в Facebook департамента киберполиции Национальной полиции Украины.

«На данный момент предварительно известно, что вирусная атака на украинские компании возникла из-за программы «M.E.doc.» (Программное обеспечение для отчетности и документооборота)», — говорится в сообщении.

Ранее стало известно, что масштабная кибератака, затронувшая различные компании и сети органов власти Украины, остановлена.

https://russian.rt.com/russia/news/403887-policiya-ukrainy-p...

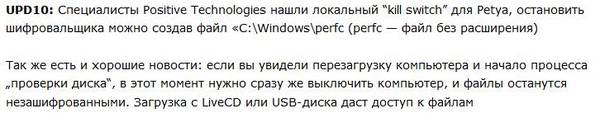

Остановка шифрования при заражении вирусом «Petya.A»

На данный момент атакованы следующие организации Украины:

Госструктуры: Кабинет министров Украины, Министерство внутренних дел, Министерство культуры, Министерство финансов, Нацполиция (и региональные сайты), Киберполиция, КГГА, Львовский городской совет, Минэнерго, Нацбанк

Банки: Ощадбанк, Сбербанк, ТАСКомерцбанк, Укргазбанк, Пивденный, ОТР банк, Кредобанк.

Транспорт: Аэропорт «Борисполь», Киевский метрополитен, Укрзализныця

СМИ: Радио Эра-FM, Football.ua, СТБ, Интер, Первый национальный, Телеканал 24, Радио «Люкс», Радио «Максимум», «КП в Украине», Телеканал АТР, «Корреспондент.нет»

Крупные компании: «Новая почта», «Киевэнерго», «Нафтогаз Украины», ДТЭК, «Днепрэнерго», «Киевводоканал», «Новус», «Эпицентра», «Арселлор Миттал», «Укртелеком», «Укрпочта»

Мобильные операторы: Lifecell, Киевстар, Vodafone Украина,

Медицина: «Фармак», клиника Борис, больница Феофания, корпорация Артериум,

Автозаправки: Shell, WOG, Klo, ТНК

Сайт министерства внутренних дел Украины отключен. Силовики переходят в экстренный режим.

В сети уже появился бот, который мониторит выкупы за дешифрование файлов, зараженных Petya

PETYA. криптовымогатель. Украина

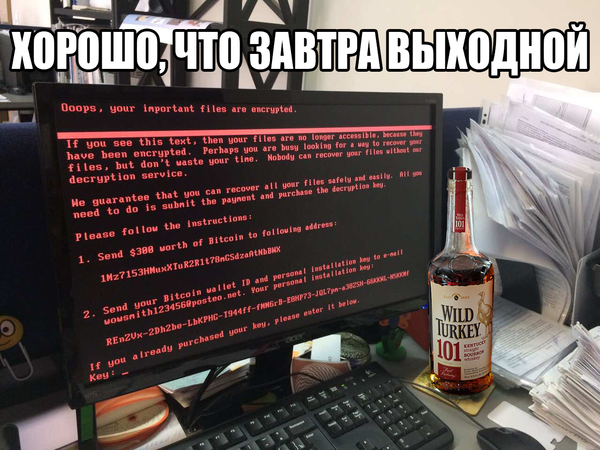

долбо*бы, хватить юзать шиндовс, вы же, бл*ядь, не только себе проблемы создаете, но и окружающим. полдня, с*ка, бегал пытаясь заплатить или снять с карточки деньги, чтобы пожрать купить.

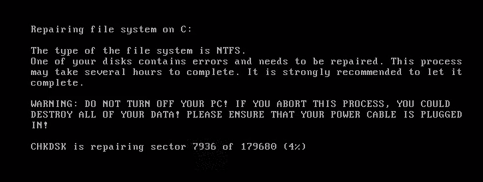

что на экране: (запускал через virtualbox - наскриншотил коряво, прошу помиловать, в мыши кнопка западает) появляется вот такая псевдо CHKDSK, будто что-то проверяет, а потом...

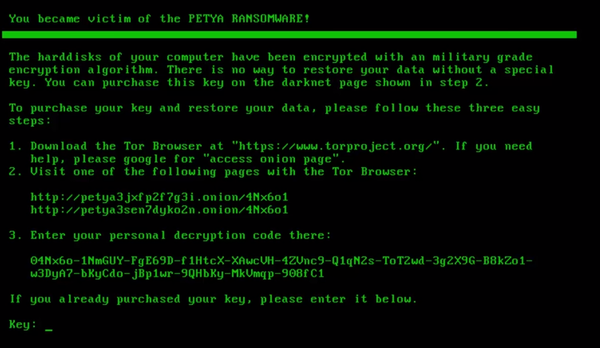

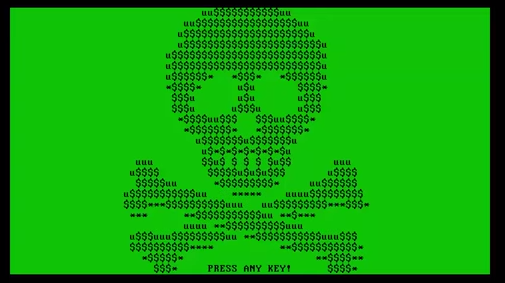

мечта эпилептика кислотный быстро-мигающий череп и то сообщение об оплате 300 биткойнов, что в заголовке поста

Вирус Petya.A - это модифицированная версия вируса-шифровальщика Petya, который впервые был обнаружен в марте 2016 года.

Основным источником заражения вирусом Petya были ссылки, распространявшиеся по электронной почте и в мессенджерах. Заражение вирусом начинается после скачивания на компьютер специального файла. В ряд компаний Petya.A попал через отделы кадров под видом писем с резюме.

Вредоносный спам содержал ссылку на сервис Dropbox, при активации которой происходила загрузка инсталлятора программы-вымогателя.

После запуска Petya подменял MBR зловредным загрузчиком, который провоцирует перезапуск Windows и отображал на экране имитацию проверки диска (программа CHKDSK). Требование выкупа отображалось жертве до загрузки Windows; пользователю сообщали, что жесткий диск зашифрован, и поясняли, как зайти на некий сайт через анонимную сеть Tor и произвести оплату.

Вирус бесполезен, если на компьютере пользователя установлена Mac OS X или разновидности Linux.

Кого атаковал вирус Petya.A: список компаний и учреждений

Банки:

НБУ;

Ощадбанк; (у меня там карточка, но дибилоиды до сих пор юзают в отделениях Windows XP, я давно ждал этого дня)

Приватбанк;

Южный;

ОТП;

ПУМБ;

ТАСКомерцбанк;

Укргазбанк;

Расчетный центр;

Мега банк, Кристалл банк;

Укрсоцбанк;

Радабанк;

Кредо банк;

Idea банк;

Юнисон;

Первый инвестиционный банк;

Кредит Оптима;

Траст капитал;

Проминвестбанк;

Реконструкции и развития;

Вернум;

Глобус.

Предприятия энергетики, коммунальные:

ДТЭК;

Укрэнерго;

Киевэнерго;

Запорожьеоблэнерго;

Днепровская электроэнергетическая система;

Киевводоканал;

Харьковгаз и другие.

Предприятия инфраструктуры:

Аэропорт "Борисполь";

"Укрзализныця";

Киевский метрополитен и другие.

Сети заправок:

ОККО;

ТНК;

WOG;

KLO;

Shell.

Мобильные операторы:

Киевстар;

Vodafone;

Lifecell.

Медицина:

Компания "Фармак";

Клиника "Борис";

Больница "Феофания" (по неподтвержденным данным).