Dr.WEB: миллионы устройств на Android заражены вирусом для раскрутки сайтов

Аналитики Dr.WEB обнаружили в Google Play девять популярных приложений, в которые был встроен вирус, раскручивающий посещаемость сайтов. Об этом говорится в сообщении компании.

Троян распространяется через следующие приложения:

Sweet Bakery Match 3 — Swap and Connect 3 Cakes версии 3.0;

Bible Trivia версии 1.8;

Bible Trivia — FREE версии 2.4;

Fast Cleaner light версии 1.0;

Make Money 1.9;

Band Game: Piano, Guitar, Drum версии 1.47;

Cartoon Racoon Match 3 — Robbery Gem Puzzle 2017 версии 1.0.2;

Easy Backup & Restore версии 4.9.15;

Learn to Sing версии 1.2.

Вредоносная программа также незаметно переходит по расположенным на сайтах рекламным ссылкам и баннерам. Злоумышленники могут использовать ее для проведения фишинг-атак и кражи конфиденциальных данных.

Сотрудники Dr.WEB передали эту информацию в Google. Dr.Web отмечает, что на момент публикации сообщения об обнаружении нового вируса часть зараженных приложений уже была обновлена, и троян в них отсутствовал. Тем не менее, оставшиеся программы по-прежнему содержат вредоносную программу и все еще представляют опасность.

Мошенники завлекают пользователей, предлагая авиабилеты

Специалисты компании ESET предупредили о новой спамерской кампании: злоумышленники выдают себя за представителей авиакомпании Delta Air Lines и рассылают письма с «билетами в США».

На самом деле никаких билетов в письмах конечно нет, а злоумышленники распространяют трояна Win32/PSW.Fareit, предназначенного для кражи паролей из браузеров (Internet Explorer, Google Chrome, Mozilla Firefox и так далее) и почтовых приложений (Windows Live Mail и Mozilla Thunderbird). При этом сам троян далеко не нов, различные версии этой малвари известны с 2012 года.

Исследователи пишут, что потенциальная жертва получает по электронной почте уведомление от лица авиакомпании Delta Air Lines. В письме сообщается, что билет в Вашингтон успешно оплачен и его можно загрузить по приведенной ссылке. Разумеется, по ссылке пользователь может скачать лишь документ Microsoft Office, содержащий вредоносный макрос. Если жертва игнорирует сообщение безопасности и разрешает работу макросов, стартует процесс заражения PSW.Fareit.

Троян отправляет похищенные пароли на удаленный сервер атакующих, а затем удаляется из системы, стирая все следы своей активности.

Специалисты в очередной раз напоминают пользователям, что не стоит переходить по подозрительным ссылкам из недоверенных источников, а также открывать подозрительные файлы. Удивительно, что в 2017 году кому-то в самом деле нужно напоминать о таких вещах.

Жажда майнинга криптовалют, кибербезопасность, а также что за ними кроется... :)))

Я не специалист по кибербезопасности, и не приверженец майнинга криптовалю, хотя лет 5 назад интересовался принципами его работы, и даже накопал за месяц кое-чего :)))... но речь пойдёт именно о них майнинге и кибербезопасности. Что ж, приступим господа присяжные.

Всё началось со вчерашнего вечернего звонка от моего приятеля, живущего рядом:

— Привет! Ты сейчас дома? ... Есть свободная минутка? У меня проблема с компьютером, а сейчас вечер, обратиться некуда и больше не к кому... такое дело, стал сильно гудеть кулер процессора, хотя я ничего не делал, просто сидел и просматривал сайт в интернете...

— Да не вопрос, приходи, проверю что и как...

И так его системный блок у меня, подключаем кабели, монитор, клавиатуру, жмём кнопку питания, ждём... Проходит минута, пять минут, десять... Прислушиваясь, сидим болтаем, вроде всё нормально. Подключаю сетевой кабель, и иду на всякий случай за рюмками к чаю, по случаю неподтверждённого факта включения форсажа. Возвращаюсь, и к своему удивлению, слышу гул идущего на взлёт системного блока... Похоже, что процессор загружен по полной программе на все 100%, антивирус на удивление молчит...

Маленькое отступление:

Я не буду в этом посте рассматривать действия или бездеятельность антивирусных программ, равно как и вести рекламу или антирекламу оных! Будем просто решать заявленную проблему.

Также не будет, от меня лично, обращения в правоохранительные органы, так как я не являюсь потерпевшим или его доверенным лицом. Но, оставляю за собой право открытого обращения по совершенному факту распространения вирусных программ. Все дальнейшие действия — на усмотрение отделов регистрации и расследования киберпреступлений:

— принять к сведению, провести проверку, и ничего не обнаружить;

— провести проверку, попытаться найти, и потрогать за вымя гражданина Корейко привлечь к ответственности преступника или группу лиц;

— просто сидеть уткнувшись в экран, дабы не получать очередной "висяк" в отчётности по раскрываемости преступлений.

Но вернёмся к нашей основной теме исследований. Буду разжевывать детально, так что извините если будет долго и нудно. Запустив диспетчер задач ищем процесс или исполняемый файл нагружающий работу процессора. По шкале ЦП самое большое значение нагрузки 98% имеет файл NsCpuCNMiner.exe... Название сразу настораживает. Спрашиваю владельца:

— Ты майнингом увлёкся?

— Чего? О_О

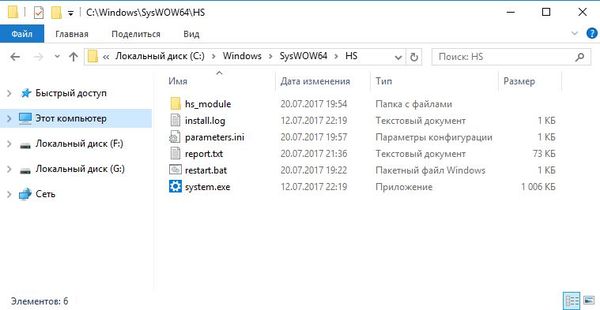

Всё ясно, останавливаю работу программы, перехожу к месту её расположения и радикально удаляю. Системный блок облегчённо вздыхает, глотнув ложку валерьянки и успокаивается. Похоже проблема найдена, копаем дальше и переходим на уровень вверх в каталоге:

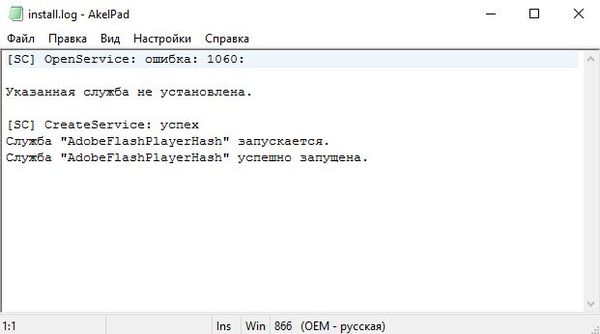

По дате установки выясняется что в этот день устанавливался (или обновлялся) только Adobe Flash Player 26.00.137 PPAPI, и первая шальная мысль: "Ну ни фига себе Adobe подарки подсовывает...". Начинаю по очереди проверять все файлы в папке с предполагаемым вирусом:

ну всё Адоб, дни твои сочтены,

скоро на тебя наденут деревянный макинтош, и в твоём доме будет играть музыка, но ты её не услышишь! (с)

смотрим дальше с чего всё начиналось:

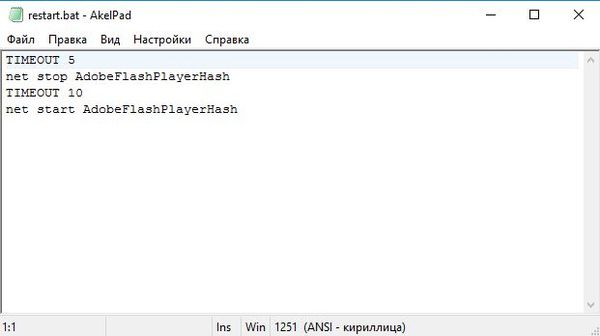

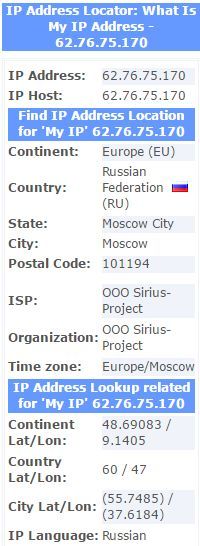

ага, выходит троян сидел в системе целую неделю, безуспешно пытаясь скачать список листа с программой дистанционного майнига на чужом компьютере, что 20 числа ему и удалось (в аккурат после чего и начались проблемы с системным блоком приятеля), в начале файла отчёта виден ICU похоже это банковский идентификатор добытчика криптовалюты (хотя я могу и ошибаться) на которого и работает этот вирусный софт, а также IP 62.76.75.170 с которым пытается связаться программа и доложить об успешном внедрении :)))

Ну всё, сцуко, теперь я тебя по IP вычислю! И выясню таким образом кто рассылает троян, использующий вычислительные мощности ПК для добычи (майнинга) криптовалют!

по этическим, и конспирационным соображениям некоторые адреса скрыты от посторонних глаз :))),

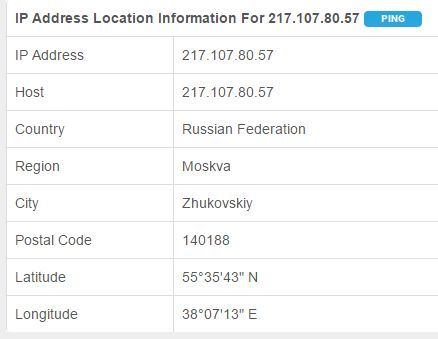

приходим к выводу что все пути ведут в Москву через интернет пул в Жуковском

к тому же наш клиент похоже использует анонимайзер для затруднения его отслеживания.

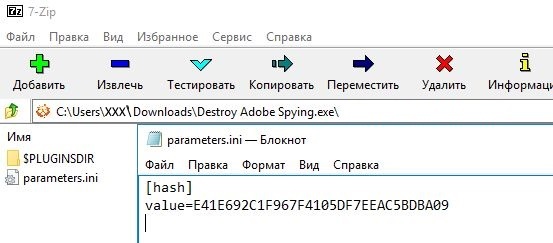

С истошном криком: "This is SPARTA!!!", начинаем рыть носом землю древо каталогов, в поисках злосчастного инсталлятора Adobe, и предвкушении многомиллиардных судебных исков к этому гиганту! К своему разочарованию в папке загрузки вместе с инсталлятором adobe flash player находим подозрительный файл Destroy Adobe Spying.exe, само название как бы намекает на удаление шпионского слежения, но профессиональное чутьё подсказывает, что миллиардов от Адоба нам уже не получить... :(((

Заглядываем во внутренности этого файла:

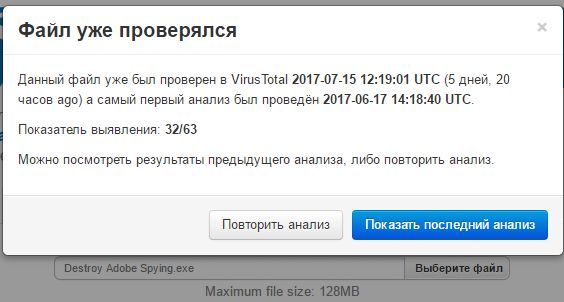

но в полном списке всё таки присутствуют зелёные птички, указывающие на дыры в системе безопасности многих антивирусных программ, включая довольно известные.

Информация обобщена, выводы сделаны, осталось принять окончательные меры. В первую очередь удаляем полностью папку с вирусными приложениями, а также проводим поиск в реестре и на жёстком диске следов действия вирусного инсталлятора, заодно вычищаем все временные папки с местами хранения неиспользуемых старых файлов. При удалении файлов из папки HS проблем не возникло, единственное что пришлось сделать — остановить в диспетчере задач процесс system.exe, но именно тот который принадлежал исполняемому файлу в папке с вирусом, а не систему файлу ядра. В общем особых проблем, кроме временного испуга приятеля, скорее всего не возникло.

Все работы были проведены без всякой установки дополнительного софта на родном системном блоке штатными средствами. И, да, антивирус всё таки был установлен другой, но это конфиденциальная информация, и разглашению в этом посте не подлежит...

Как вы теперь поняли, с халявным майнингом у нас, да и у них, не прокатило, посему разрешите откланяться.

Денег нет, но Вы держитесь здесь, вам всего доброго, хорошего настроения и здоровья. (с)

Источник:http://nnm.me/blogs/bat_boy/zhazhda-mayninga-kriptovalyut-ki...

Мошенники в смс, будьте бдительны

Сегодня ко мне обратился родственник с проблемой, не может позвонить и отправить смс. По его словам, ему пришло смс, он перешел по ссылке, и потом началось. Его друзья жаловались на то, что с его номера приходят странные смс. Т.е. вирус рассылает смс-ки по списку контактов(и не только по нему, после возобновления работы телефона, звонил левый мужик, четкий мужик, интересовался, куда ему приехать, чтобы п*зд*лей дать). Не знаю, сколько денег потратилось на смс, но баланс ушел в 0. Устанавливается приложение, в моём случае оно называлось Фото, затем оно назначается на звонки и смс. Звонки и смс блокируются. Сменить на стандартные не выйдет, появляется бесконечный экран подтверждения смены приложения. Антивирусом не обнаруживалось. Решается всё просто - удалением приложения. Пока возился в чужом телефоне, и мне пришло такое же сообщение.

Защита от шифровальщиков. Делаем псевдопесочницу.

Сегодня я не буду про VPN, прокси и пр. Сегодня про личную информационную безопасность на своём компьютере.

Сейчас, как никогда, актуальна тема эпидемий вирусов, троянов и пр. И в большинстве своём их цель одна — заработать денег для своих создателей. Малварь может украсть ваши платежные данные и с ваших счетов будут списаны деньги. Но, в последнее время, основной тренд — это шифрование файлов жертвы. Шифруются или все подряд файлы, или наиболее ценные, по маске. Итог один: у вас появляется окно с требованием заплатить выкуп за расшифровку.

Различные антивирусные программы, в том числе именитых брендов, далеко не панацея. Малварь почти всегда будет использовать встроенные в операционную систему механизмы (в том числе и шифрования). Антивирусы крайне редко распознают свежих вредоносов с таким функционалом.

Стоит помнить, что основной канал распространения вредоносов — это электронная почта. Ничто не защитит вас так, как ваша осмотрительность и паранойя. Но надеяться на это полностью не стоит. Кроме того, наверняка, за вашим компьютером работает кто-то кроме вас, кто не столь осмотрителен и параноидален. Так что же делать?

Есть интересный подход к этой проблеме. Его реализацию можно найти в ряде источников в сети. И сейчас мы его рассмотрим.

Итак, давайте рассуждать логически. Вредонос создан с целью заработка. Его преимущество во внезапности. Ведь как только о нём все узнают, как только специалисты разберут его по ноликам и единичкам, внесут в антивирусные базы, вредонос уже не сможет зарабатывать. И создатель вредоноса, как правило, принимает меры, чтобы защитить своё творение от изучения. Вредоносы, для анализа, запускают в специальной среде, где он не сможет натворить дел. Т.е. это некая искусственная среда (виртуальная машина, изолированная сеть) где за действиями вредоноса можно наблюдать, понять, как он работает. Такую искусственную среду называю "песочницей". В большинство вредоносов встраивают инструменты обнаружения работы в песочнице. И тогда он прекращает свою работу и удаляет себя. Ниже я расскажу вам, как сделать свой компьютер с ОС Windows похожим на такую песочницу. Таким образом мы введем вредонос в заблуждение и остановим его работу. Конечно это не панацея. Конечно нельзя ограничится только этими мерами. Но лишними они точно не будут.

Для начала сделаем свою сетевую карту похожей на сетевую карту виртуальной машины.

Узнаем название своей видеокарты. Открываем Пуск->Панель управления.

В Windows XP : Открываем "Сетевые подключения". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". Правой кнопкой мыши (далее - ПКМ) и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

В Windows 7,8,10: Открываем "Сеть и интернет"->"Центр управления сетями и общим доступом". Слева ищем "Изменение параметров адаптера". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". ПКМ и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

Нажмите сочетание клавишь Win+R (или Пуск->Выполнить) и введите

regedit

В Windows 8 и 10 права пользователя сильно обрезаны. Тут стоит сначала создать ярлык на рабочем столе с названием regedit. В строчке, где нужно указать расположение объекта, вписать просто "regedit" без кавычек. Потом щелкнуть правой кнопкой мыши на ярлыке и выбрать "Запуск от имени администратора".

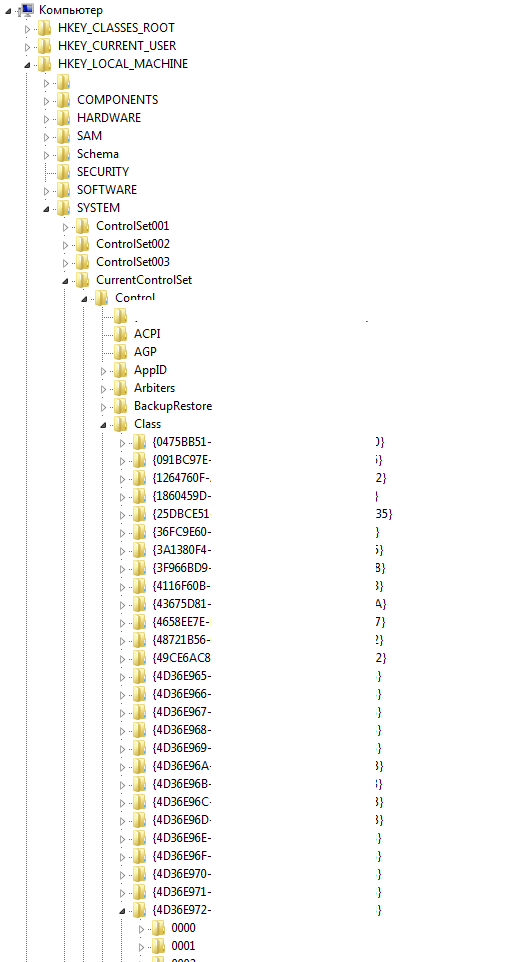

Итак мы запустили RegEdit или редактор реестра Windows. Слева, в дереве реестра последовательно идём по "веткам"

HKEY_LOCAL_MACHINE -> SYSTEM -> CurrentControlSet -> Control -> Class

И ищем ветку, которая начинается с {4D36E972

Здесь мы видим ветки с четырехзначными номерами (0000, 0001, 0002 и т.д.). Становимся на каждую из них последовательно, в правом окне ищем параметр с именем DriverDesc и значением, соответствующим названию вашего сетевого адаптера. Как только нашли, в правом окне на свободном месте ПКМ и Создать -> Строковый параметр. Имя ему вписываем

NetworkAddress

и жмём Enter для сохранения имени. Затем открываем наш новый ключ двойным кликом и вписываем значение

005056xxxxxx

где вместо xxxxxx любые случайные 6 цифр. И жмём ОК. Теперь, после перезагрузки, у нашего сетевого адаптера будет MAC адрес из диапазона системы виртуализации VMware.

Внимание: если вы находитесь в корпоративной среде или сетевая карта компьютера подключена напрямую (без маршрутизатора) к сетям провайдера, то вы можете остаться без связи. Если что-то пошло не так, удалите параметр NetworkAddress и перезагрузите компьютер.

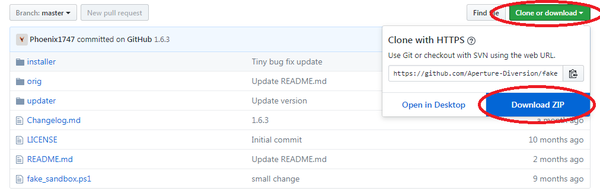

А теперь сделаем самое интересное. Воспользуемся скриптом FSP (fake sandbox process). Скачать его можно здесь.

Распаковываем архив. Внутри папка installer, а в ней файл fake-sandbox-installer.bat. Запустим его, на все вопросы ответим утвердительно путем ввода буквы y и нажатия Enter.

В автозагрузке (Пуск -> Программы (Все программы) -> Автозагрузка) должен появится fake_sandbox

После перезагрузки компютера в Диспетчере задач (для вызова Win+R, набрать taskmgr и нажать ОК. Выбрать вкладку "Процессы".) появятся фейковые процессы "WinDbg.exe","idaq.exe","wireshark.exe", "vmacthlp.exe", "VBoxService.exe", "VBoxTray.exe", "procmon.exe", "ollydbg.exe", "vmware-tray.exe", "idag.exe", "ImmunityDebugger.exe" и пр. На самом деле это запущен безобидный ping.exe, но под разными именами. А вот малварь, видя такой набор специализированных процессов, подумает, что её изучают в песочнице и самоубъётся.

Ну и вишенкой на торте: найдите файл vssadmin.exe в папке C:\Windows\System32 и переименуйте его как-нибудь. Естественно для этого нужны права администратора. Vssadmin - это инструмент управления теневыми копиями. Вредоносы с помощью него удаляют ваши бэкапы.

Всем безопасности и анонимности, много и бесплатно.

З.Ы. По моим статьям я получаю много вопросов. А еще многие хотят просто поговорит на околоИБэшные темы. В общем расчехлил я старый говорильный инструмент. Подробности здесь.

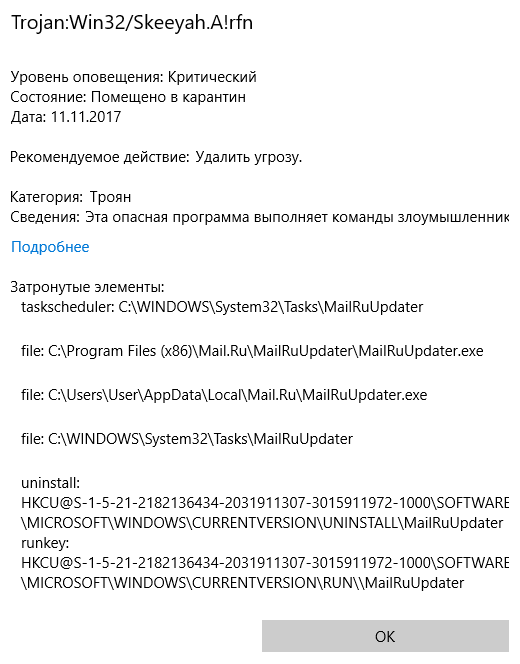

НОД нашел угрозу а что делать непонятно, помогите пожалуйста

http://radikal.ru/lfp/s019.radikal.ru/i628/1705/53/4a6638d49...

Собственно предупреждение есть а что делать непонятно, в сообшении то написано что нужно удалить файл а какой..