Организация доступа к услугам в сетях связи.

Предисловие:

Продолжаю тему пассивных сетей поднятую в этом посте.

В этом посте поговорим о типах cервисах, понятии VLAN и о том как можно доставить сервисы до абонента.

Рассмотрим принцип организации доступа абонентов к услугам.

Помимо классического разделения услуг на голос, видео и данные, сервисы условно можно также разделить на два транспортных класса: Unicast-сервисы и Multicast-сервисы.

Под Unicast-сервисами понимается набор различных односторонних (unicast) потоков:

1) Internet-трафик (HSI – High Speed Internet);

2) IP-телефония (VoIP);

3) VoD-сервисы (VoD);

4)служебные транзакции между Middleware и STB;

5) рассылка ключей шифрования системы условного доступа (CAS).

К Multicast-сервисам (сервисы групповых потоков) относятся:

1) широковещательное телевидение (BTV);

2) музыкальные каналы и др.

Предполагается, что транспортировкой всех перечисленных сервисов будут заниматься два основных сетевых сегмента: магистральная сеть и сеть доступа.

Магистральная сеть – это участок городской опорной сети.

В качестве сети доступа и агрегации может выступать участок районной оптической сети доступа.

На сегодняшний день существуют две основные модели доступа к услугам на "последней миле":

1) модель Multiple Service VLANs (VLAN per service);

2)модель Single Public VLAN (VLAN per subscriber).

Первая модель предполагает передачу трафика каждого из сервисов в отдельном виртуальном канале (VLAN), вторая – выделение под все сервисы, к которым имеет доступ абонент, одного абонентского VLAN.

VLAN (Virtual Local Area Network, виртуальная локальная сеть) — это функция в роутерах и коммутаторах, позволяющая на одном физическом сетевом интерфейсе (Ethernet, Wi-Fi интерфейсе) создать несколько виртуальных локальных сетей. VLAN используют для создания логической топологии сети, которая никак не зависит от физической топологии.

Если смотреть на VLAN, абстрагируясь от понятия «виртуальные сети», то можно сказать, что VLAN – это просто метка в кадре, который передается по сети.

Метка содержит номер VLAN (его называют VLAN ID или VID), – на который отводится 12 бит, то есть, метка может нумероваться от 0 до 4095.

Первый и последний номера зарезервированы, их использовать нельзя.

На портах коммутаторов указывается в каком VLAN эти поры находятся. В зависимости от этого весь трафик, который выходит через порт помечается меткой, то есть VLAN.

Любой трафик на котором имеется данная метка называется тагированным. Таким образом каждый порт имеет PVID (port vlan identifier).

Тагированный трафик может в проходить через другие порты коммутатора(ов), которые находятся в этом VLAN и не пройдут через все остальные порты. В итоге, создается изолированная среда (подсеть), которая без дополнительного устройства (маршрутизатора) не может взаимодействовать с другими подсетями.

Существует два типа портов:

1. Access port — порт доступа — к нему подключаются, как правило, конечные узлы. Трафик между этим портом и устройством нетегированный. За каждым access-портом закреплён определённый VLAN, иногда этот параметр называют PVID. Весь трафик, приходящий на этот порт от конечного устройства, получает метку этого влана, а исходящий уходит без метки.

2. Trunk port. У этого порта два основных применения — линия между двумя коммутаторами или от коммутатора к маршрутизатору. Внутри такой линии, называемой в народе, что логично, транком, передаётся трафик нескольких вланов. Разумеется, тут трафик уже идёт с тегами, чтобы принимающая сторона могла отличить кадр.За транковым портом закрепляется целый диапазон вланов.

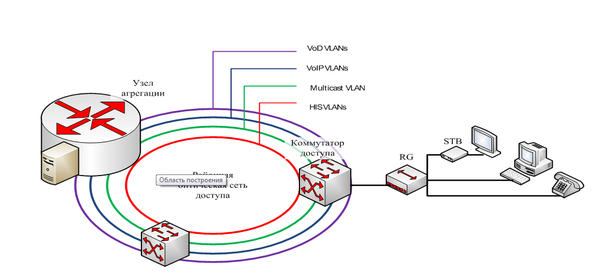

Организация модели доставки сервисов VLAN per service

На рисунке ниже показан вариант, в основе которого лежит модель, при которой для каждого из сервисов выделяется свой собственный виртуальный канал.

Очевидно, что для организации такой архитектуры необходимо обеспечить разделение сервисов непосредственно на уровне абонентского оборудования, а именно: на Residential Gateway (RG).

RG коммутирует трафик от каждого подсоединенного устройства (приставка, IP-телефон, компьютер) в квартире абонента в соответствующий сервисный VLAN и подключается к оборудованию оператора - коммутатору доступа.

В свою очередь, коммутатор доступа должен обеспечивать первую линию безопасности: на нем реализованы основные функции по защите трафика от перехвата, от подмены IP-адресов, от broadcast-штормов и пр. Помимо этого данное устройство осуществляет маркировку пакетов согласно политикам QoS и обрабатывает Multi-cast-трафик.

Для снижения количества VLAN, используемых в сети доступа, можно обеспечить трансляцию всех сервисов одного типа от разных абонентов в одном VLAN на коммутаторе доступа.

К примеру, 50 каналов телевидения будут занимать полосу в 200 Мбит/с, таким образом, трансляция TV-каналов в пяти VoD-VLAN для пяти абонентов может заполнить гигабитный канал. Технология MVR (Multicast VLAN Registration) решает проблему неэффективного использования каналов передачи, но для этого мультикастовые сервисы должны быть выведены в отдельный VLAN – так называемый Multicast VLAN .

При осуществлении подписки абонента на телевизионный канал коммутатор доступа, получив контрольное сообщение IGMP (протокол управления групповой (multicast) передачей), обеспечивает перетекание муль-тикастового трафика в VoD-VLAN, к которому подключен STB.

В связи с тем что модель VLAN per Service обеспечивает полное разделение сервисного трафика на сети доступа, существенно облегчаются задачи ввода/вывода и транспортировки трафика.

Транспортировка Internet-трафика в данной модели доставки сервисов несколько отличается от транспортировки голоса и видео. Для обеспечения централизованного контроля над абонентскими сессиями предлагается с помощью туннелей терминировать Internet-трафик на BRAS (Broadband Remote Access Server), причем современные BRAS могут работать как с PPPoE-сессиями, так и с IPoE-сессиями. Такой подход позволяет обеспечивать единую точку контроля над Internet-трафиком всей сети, а учитывая, что таких районных сетей доступа может быть несколько, нет необходимости устанавливать свой BRAS в каждую сеть доступа.

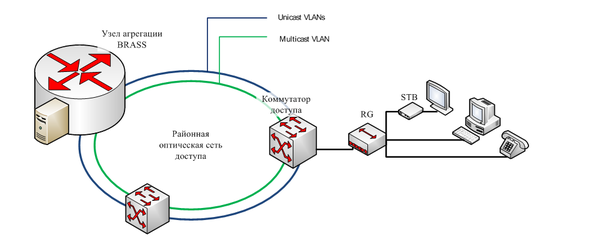

Организация модели доставки сервисов VLAN per subscriber

При данной модели сервисы передаются в одном абонентском VLAN. Основное преимущество данной модели в том, что в качестве RG может выступать обычный недорогой коммутатор, к которому не предъявляются требования по поддержке стандарта 802.1Q.

Организация сети доступа отличается более простым дизайном. Количество используемых VLAN равно m плюс один Multicast VLAN. К коммутаторам доступа выдвигаются те же требования по контролю над абонентским трафиком и работе с мультикастом.

Задачей разделения сервисов должен заниматься узел агрегации. Он может совмещать в себе функции BRAS. Данный узел обеспечивает селективное распределение трафика разных сервисов в различные контексты VRF при движении трафика от абонента и осуществляет обратную задачу для встречного трафика (существуют варианты дизайна, в которых обратная пересылка трафика – к абоненту -может не использовать сервисный VPN).

VRF – технология, позволяющая реализовывать на базе одного физического маршрутизатора иметь несколько виртуальных – каждого со своей независимой таблицей маршрутизации.

Преимуществом виртуальной маршрутизации является полная изоляция маршрутов как между двумя виртуальными маршрутизаторами, так и между виртуальным и реальным.

Трафик Internet терминируется непосредственно на границе сети доступа. Все остальные сервисы транспортируются через сеть схожим с предыдущим вариантом способом.

Возможен подход, при котором в одной точке сети обеспечивается контроль над трафиком всех сервисов: устанавливается единый BRAS (как в первом варианте), а Unicast-сервисы с помощью туннелей транспортируются через магистраль и терминируются на BRAS. В небольших сетях такой подход может быть оправдан, но в случае крупных сетей, с большим объемом "тяжелого" трафика, встает вопрос масштабируемости и отказоустойчивости такого решения.

Как я перешёл на YOTA

Всем привет с вами KingMagician

YOTA YOPTA и т.д. Об этом операторе я узнал совсем недавно хотя они существуют с 2007 года . Меня привлекло , то что у них настоящий безлимт! Настоящий Карл! А ещё не так давно я объяснял своим непосвящённым знакомым что нету полного безлимита... Для пробы я решил взять симку для своего планшета , покупал в евросети и обошлась она мне в 300 рублей и на ней уже лежали эти 300 рублей . И я взял себе тариф с скоростью 2-3 мб/с.

До того как купить симку я хотел посмотреть информацию на сайте YOTA , но из-за его корявости я не смог узнать подводных камней. Я решил поехать на дачу и проверить там своего нового оператора , я первым делом скачал приложение yota , а затем вставил симку и с помощью приложения её активировал. Затем я с чувством удовлетворённости решил раздать wi-fi своему компьютеру , но при попытке зайти на сайт увидел окно которое предлагало мне купить время для раздачи интернета... А вот и первый камень!

Ну , а если у вас тоже оператор YOTA и вы столкнулись с такой проблемой , то я расскажу вам как её исправить и послать ********* тетеринг.

Для этого заходим в папку etc(на диске С) , заходим в папку hosts , и открываем её с помощью блокнота либо wordpad. Далее копируем: # Copyright (c) 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a '#' symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

# localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

# Photoshop

127.0.0.1 na1r.services.adobe.com

127.0.0.1 hlrcv.stage.adobe.com

127.0.0.1 lmlicenses.wip4.adobe.com

127.0.0.1 lm.licenses.adobe.com

127.0.0.1 activate.adobe.com

127.0.0.1 practivate.adobe.com

# Antibotnet

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 watson.microsoft.com

127.0.0.1 statsfe2.ws.microsoft.com

127.0.0.1 corpext.msitadfs.glbdns2.microsoft.com

127.0.0.1 compatexchange.cloudapp.net

127.0.0.1 cs1.wpc.v0cdn.net

127.0.0.1 a-0001.a-msedge.net

127.0.0.1 a-0002.a-msedge.net

127.0.0.1 a-0003.a-msedge.net

127.0.0.1 a-0004.a-msedge.net

127.0.0.1 a-0005.a-msedge.net

127.0.0.1 a-0006.a-msedge.net

127.0.0.1 a-0007.a-msedge.net

127.0.0.1 a-0008.a-msedge.net

127.0.0.1 a-0009.a-msedge.net

127.0.0.1 msedge.net

127.0.0.1 a-msedge.net

127.0.0.1 statsfe2.update.microsoft.com.akadns.net

127.0.0.1 sls.update.microsoft.com.akadns.net

127.0.0.1 fe2.update.microsoft.com.akadns.net

127.0.0.1 diagnostics.support.microsoft.com

127.0.0.1 corp.sts.microsoft.com

127.0.0.1 statsfe1.ws.microsoft.com

127.0.0.1 pre.footprintpredict.com

127.0.0.1 i1.services.social.microsoft.com

127.0.0.1 i1.services.social.microsoft.com.nsatc.net

127.0.0.1 feedback.windows.com

127.0.0.1 feedback.microsoft-hohm.com

127.0.0.1 feedback.search.microsoft.com

# Skype ad-free

127.0.0.1 live.rads.msn.com

127.0.0.1 ads1.msn.com

127.0.0.1 static.2mdn.net

127.0.0.1 g.msn.com

127.0.0.1 a.ads2.msads.net

127.0.0.1 b.ads2.msads.net

127.0.0.1 ad.doubleclick.net

127.0.0.1 ac3.msn.com

127.0.0.1 rad.msn.com

127.0.0.1 msntest.serving-sys.com

127.0.0.1 bs.serving-sys.com1

127.0.0.1 flex.msn.com

127.0.0.1 ec.atdmt.com

127.0.0.1 cdn.atdmt.com

127.0.0.1 db3aqu.atdmt.com

127.0.0.1 cds26.ams9.msecn.net

127.0.0.1 sO.2mdn.net

127.0.0.1 aka-cdn-ns.adtech.de

127.0.0.1 secure.flashtalking.com

127.0.0.1 adnexus.net

127.0.0.1 adnxs.com

127.0.0.1 *.rad.msn.com

127.0.0.1 *.msads.net

127.0.0.1 *.msecn.net

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

::1 localhost

127.0.0.1 local

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 watson.microsoft.com

127.0.0.1 statsfe2.ws.microsoft.com

127.0.0.1 corpext.msitadfs.glbdns2.microsoft.com

127.0.0.1 compatexchange.cloudapp.net

127.0.0.1 cs1.wpc.v0cdn.net

127.0.0.1 a-0001.a-msedge.net

127.0.0.1 statsfe2.update.microsoft.com.akadns.net

127.0.0.1 sls.update.microsoft.com.akadns.net

127.0.0.1 fe2.update.microsoft.com.akadns.net

127.0.0.1 65.55.108.23

127.0.0.1 65.39.117.230

127.0.0.1 23.218.212.69

127.0.0.1 134.170.30.202

127.0.0.1 137.116.81.24

127.0.0.1 diagnostics.support.microsoft.com

127.0.0.1 corp.sts.microsoft.com

127.0.0.1 statsfe1.ws.microsoft.com

127.0.0.1 pre.footprintpredict.com

127.0.0.1 204.79.197.200

127.0.0.1 23.218.212.69

127.0.0.1 i1.services.social.microsoft.com

127.0.0.1 i1.services.social.microsoft.com.nsatc.net

127.0.0.1 feedback.windows.com

127.0.0.1 feedback.microsoft-hohm.com

127.0.0.1 feedback.search.microsoft.com

127.0.0.1 localhost

127.0.0.1 time.windows.com

#127.0.0.1 clients.google.com

#127.0.0.1 clients1.google.com

#127.0.0.1 clients2.google.com

#127.0.0.1 clients3.google.com

#127.0.0.1 clients4.google.com

#127.0.0.1 clients5.google.com

#127.0.0.1 clients6.google.com

#127.0.0.1 clients7.google.com

#127.0.0.1 clients8.google.com

#127.0.0.1 clients9.google.com

#127.0.0.1 lh1.googleusercontent.com

#127.0.0.1 lh2.googleusercontent.com

#127.0.0.1 lh3.googleusercontent.com

#127.0.0.1 lh4.googleusercontent.com

#127.0.0.1 lh5.googleusercontent.com

#127.0.0.1 lh6.googleusercontent.com

#127.0.0.1 lh7.googleusercontent.com

127.0.0.1 encrypted-tbn1.gstatic.com

127.0.0.1 encrypted-tbn2.gstatic.com

127.0.0.1 encrypted-tbn3.gstatic.com

127.0.0.1 encrypted-tbn4.gstatic.com

127.0.0.1 encrypted-tbn5.gstatic.com

#127.0.0.1 clients2.googleusercontent.com

127.0.0.1 redirector.gvt1.com

127.0.0.1 r5---sn-n8v7lne6.gvt1.com

#127.0.0.1 www.googleapis.com

127.0.0.1 cache.pack.google.com

127.0.0.1 r8---sn-n8v7znee.c.pack.google.com

127.0.0.1 tools.google.com

127.0.0.1 update.utorrent.com

127.0.0.1 genuine.microsoft.com

А затем вставляем это в открытую нами папку hosts Ctrl+A Ctrl+C ; Ctrl+A Ctrl+V

Ещё один подводный камень который есть только в мобильном интернете от йопты , они обрезают скорость для файлообменных сетей до 64 kb/с , но эту проблему можно обойти с помощью VPN от hideme***(в следующем посте расскажу как постоянно пользоваться им бесплатно) , а также можно использовать ТОР и видалу , но видала не хочет у меня соединяться с ТОРом... , но и тот и тот случаи слегка обрезают вам скорость , но не сильно. Жду пока в моём городе появятся модемы и роутеры от YOTA так как для них нету ограничений на скачивание файлов с файлообменных сетей.

Плюсы YOTA:

1) Настоящий безлимит

2) Отзывчивые консультанты в чате которые не являются ботами

Скриншоты сделаны не мной так как я хотел как можно быстрее пилить пост(а ещё мне лень))

Пост сделан для моих малочисленных подписчиков и пикабушников у которых оператор YOTA , а также для: мимопроходил , Лиги Лени , Лиги IT , просто пикабушников.

Пост не является рекламным .

Комменты для минусов ниже.