Как поднять личный VPN в Европе из РФ за 15 минут

Данный вопрос все чаще возникает в комментах на Пикабу, в связи с чем я решил запилить максимально простой гайд по настройке собственного VPN на виртуальном сервере. Выгодное отличие от доступа к готовым VPN серверам, вроде ExpressVPN, состоит в том, что если VPN начнут банить, первым делом придут именно к ним. За vpn на личных виртуальных серверах вряд ли кто-то вообще будет гоняться.

UPD. Получилось длиннее, чем я рассчитывал, но все не так страшно, как выглядит. Глобально, всего 3 простых шага.

Шаг 1: покупка VPS

Если у вас уже есть свой VPS или вы планируете использовать какой-то другой (не тот, который предлагаю я), можете смело переходить к третьей части.

Использовать можно абсолютно любой выделенный сервер, но я, в качестве примера, приведу тот, который использую сам - ihor.ru (@alex6508, спасибо за совет).

Наверняка найдутся инвалиды, которые начнут обвинять меня в рекламе. По этому сразу хочу сказать таким - идите, пожалуйста, █████ и не сворачивайте. Единственная моя цель - это помочь людям разобраться в теме.

UPD. Задают вопросы - у данного провайдера скорость 200 мегабит и безлимитный трафик

Из плюсов у него то, что компания российская и оплатить ее услуги можно российскими картами, но сервер можно арендовать в Финляндии. Стоит это добро от 240 рублей в месяц (или 80 рублей, если вам зачем-то нужен vpn на территории РФ).

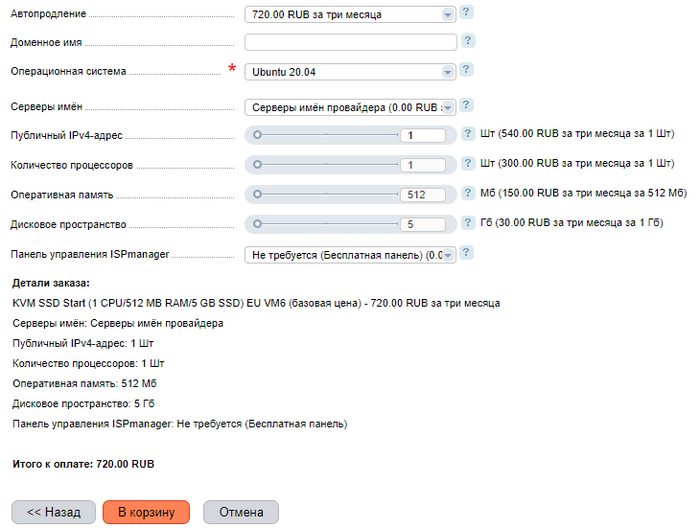

В общем, переходим на сайт, отмечаем Европу, выбираем самый дешевый тариф, отключаем все дополнительные услуги, если они будут значится. Регистрация довольно банальная, проделывать ее заново и скринить мне лениво, простите. Уверен, все разберутся. Впрочем, постараться придется, подтверждать email мне пришлось 4 раза, пока до них дошло. Но это ладно, мелочи. Операционную систему выбираем - Ubuntu 20. В итоге должно выглядеть примерно так

Вот с оплатой могут возникнуть небольшие сложности. Дело в том, что всю пользовательскую часть интерфейса этого хостинга разрабатывали глубоко душевнобольные люди и все что можно было сделать через задницу, они сделали именно так. В частности, оплатить при помощи visa/mastercard мне не удалось, так как, видимо, оплата идет через западные конторы. Но можно оплатить через Мир, Яндекс деньги, Киви и еще какую-то поебень. В общем, тоже разберетесь, не маленькие.

После оплаты, наконец, мы сможем перейти во вкладку "Виртуальные серверы" в меню личного кабинета, выбрать нашу машину в списке (она будет одна) и нажать кнопку "Перейти"

Попадаем в панельку сервера, жмем в меню на "Виртуальные машины" => "Параметры VM", Там нас интересует две вещи: ip адрес и пароль.

ip смотрим в соответствующем пункте меню, пароль создаем новый (не делайте пароль простым. Его будут пытаться подобрать, поверьте).

Шаг 2: Подключение к VPS

Итак, мы скопировали в блакнотик ip и пароль, можно подключаться. Для этого проще всего использовать консоль linux. Достаточно ввести следующее:

ssh root@MY_IP

к примеру:

ssh root@111.111.111.111

После чего ввести пароль, когда его спросят.

Пользователям Windows нужно будет скачать PuTTY на официальном сайте. Установка в два клика, ничего сложного. Запускаем PuTTY, в появившемся окне вводим наш ip и нажимаем "Open"

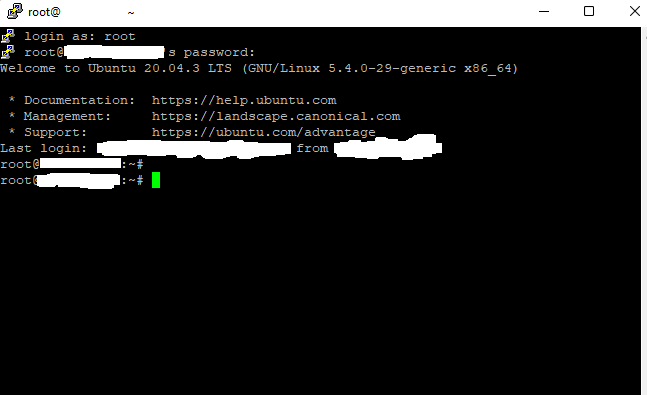

У нас спросят login - вводим root. Пароль - наш пароль. Будет выглядеть как-то так

Шаг 3: Установка OpenVPN

Поздравляю! Самое сложное позади! Было решено пойти по пути наименьшего сопротивления и воспользоваться готовым скриптом для установки OpenVPN. Вставляем в консоль следующую строку:

wget https://git.io/vpn -O openvpn-install.sh

Это скачает нам скрипт, который сильно упростит задачу (можете изучить его перед запуском, ничего предосудительного в нем нет). Далее запускаем его:

sudo bash openvpn-install.sh

Нам зададут несколько вопросов:

Which protocol should OpenVPN use?

Жмем "1" и enter

What port should OpenVPN listen to?

Жмем enter

Select a DNS server for the clients:

Жмем "2" и enter

Enter a name for the first client:

Это имя пользователя. Называйте как хотите. К примеру, я назвал mydesktop и myphone. Чтобы было понятно что это и кто это.

После жмем enter

Готово! Можно пользоваться!

Ну... Почти. Нужно скачать сгенерированный ключ к себе. Проще всего это сделать при помощи filezilla. Качаем клиент на официальном сайте, установка в два клика. Открываем софтину, жмем на кнопку менеджер сайтов (верхняя левая), добавляем новый сайт и вводим наши данные:

После жмем "Соединиться". Откроется директория сервера со сгенерированным ключами. Просто перетаскиваем их к себе на ПК.

Этот файл - все что нам нужно, чтобы подключиться к VPN.

Шаг 4: Подключаемся

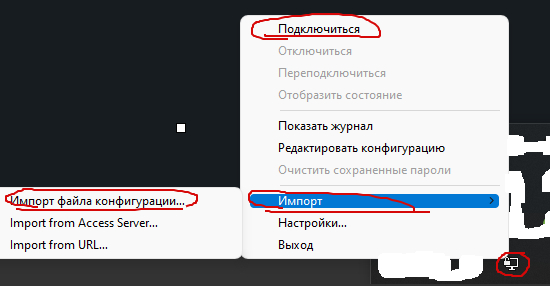

Для ПК нужно скачать клиент OpenVPN на официальном сайте. Качаем Windows 64-bit MSI installer. После простой установки у нас в трее появится вот такой значок

Выбираем "импорт файла конфигурации", указываем ему на наш файл с ключом. Все готово, жмем "Подключиться".

Вот теперь точно все, можно пользоваться! : )

P.S. Для мобильных телефонов все точно так же, качаем в маркете клиент OpenVPN и скармливаем ему наш файл ключ.

P.P.S. Если мы хотим добавить больше пользователей, как раньше, подключаемся к серверу и снова выполняем

sudo bash openvpn-install.sh

Нам предложат добавить нового пользователя или удалить старого.