CYBER.POLICE заражает Android и вынуждает жертв покупать карты iTunes!

Эндрю Брандт рассказал в официальном блоге Blue Coat Labs, что ему впервые довелось увидеть, как малварь устанавливает на мобильное устройство вредоносное приложение, никак не взаимодействуя с пользователем. В процессе внедрения вредоснос даже не отображает стандартное диалоговое окно с правами доступа для приложения.

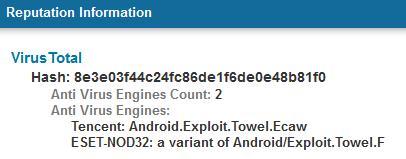

Трюк заключается в использовании наработок Hacking Team, которые стали достоянием общественности после прошлогоднего взлома компании. Джошуа Дрейк (Joshua Drake) из компании Zimperium уже подтвердил, что эксплоит Towelroot использует исходные коды, украденные у Hacking Team. Также вредонос содержит исходники малвари Futex (она же Towelroot), что и дало новой угрозе имя.

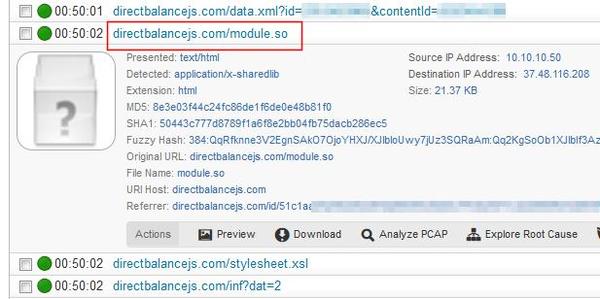

Эндрю Брандт сообщает, что специалисты Blue Coat Labs отследили коммуникации вредоноса. Начиная с февраля 2016 года, малварь общается с управляющими серверами посредством HTTP. Эксперты смогли определить, что трафик исходит с 224 Android-устройств различных моделей (смартфонов и планшетов). Все они работают под управлением устаревших версий операционной системы: от 4.0.3 до 4.4.4. Также в ходе лабораторного теста исследователи успешно провели через все стадии заражения планшет Samsung, работающий на базе Cyanogenmod (Android 4.2.2).

Эксперты отмечают, что избавиться от Cyber.Police несложно – достаточно произвести полный сброс устройства к заводским настройкам. При этом предварительно можно подключить пострадавший девайс к компьютеру и скопировать с него все необходимые данные.

Материалы:

Эндрю Брандт https://www.bluecoat.com/security-blog/2016-04-25/android-ex...

Futex (она же Towelroot) http://blog.nativeflow.com/the-futex-vulnerability

Hacking Team http://pikabu.ru/story/khaker_v_podrobnostyakh_rasskazal_kak... и http://pikabu.ru/story/glava_hacking_team_obvinil_smi_vo_lzh...