Сервер IT-подрядчика ФСО оказался заражен вирусом для майнинга

Сервер компании «Код безопасности», которая специализируется на разработке софта для защиты информации, оказался заражен вирусами для майнинга криптовалют, рассказал РБК источник в правоохранительных органах и подтвердили антивирусный эксперт «Лаборатории Касперского» Денис Легезо и эксперт по информационной безопасности Cisco Алексей Лукацкий.

На официальном ftp-сервере «Кода безопасности», где хранятся продукты компании и обновления к ним, как минимум 25 и 26 февраля действительно появились многочисленные файлы под названием Photo.scr. Проверка этих файлов через онлайн-сканер «Доктора Веба» показывает, что они заражены вредоносным софтом Trojan.Btcmine.1214, который предназначен для майнинга криптовалют. «Мы детектируем их как Trojan.Win32.Miner, — отмечает Денис Легезо. — Распространение через открытые ftp-сайты — это один из методов доставки этого вредоноса жертвам. Второй метод — инфицированные дистрибутивы (установочный файл с программой) на сайтах с бесплатным ПО. Функциональность у этой заразы простая — автоматически запуститься, когда пользователь входит в систему, и начать потреблять ресурсы чужого процессора для добычи криптовалюты».

«Самый логичный сценарий распространения вируса — случайное занесение майнера на открытый для всех сервер в надежде на то, что клиенты, скачивающие ПО, вместе с файлом сами установят майнера к себе в сеть», — поясняет Алексей Лукацкий. По его словам, владельцы вируса-майнера могут даже не знать, кого они заразили. «Если же они знают, то рассчитывают, что клиенты изначально доверяют компании по информационной безопасности и даже не будут проверять файлы, скачиваемые с доверенного ftp-сервера», — говорит Лукацкий.

В самой компании утверждают, что специально разместили на сервере вредоносные файлы. «На нашем ftp-сервере в разделе «Демоверсии» размещаются различные образцы зловредных файлов для проверки функциональности наших программных и программно-аппаратных продуктов. Ftp-сервер, содержащий подобные файлы, находится в изолированном от основной инфраструктуры сегменте. Подобная практика применяется практически всеми производителями средств защиты информации. Такова специфика нашей работы: поскольку мы занимаемся информационной безопасностью, заказчики просят временно размещать образцы зловредного ПО для проверки функциональных возможностей и качества работы наших продуктов», — передал через пресс-службу директор по информационным технологиям «Кода безопасности» Илья Евсеев.

Но вредоносные файлы были размещены не только в разделе с демоверсиями продуктов, убедился корреспондент РБК, а после обращения РБК за комментарием весь раздел с продуктами компании на ftp-сервере перестал открываться. Причину появления вредоносных файлов не только в разделе с демоверсиями представитель компании объяснил ошибкой, связанной с человеческим фактором. «Видимо, имела место ошибка, связанная с человеческим фактором: специалист мог поторопиться и положить файлы не в ту папку», — пояснил он, добавив, что «Код безопасности» проводит проверку сервера.

Миллионы людей майнят биткоины, не зная об этом. Веб-майнинг

Сайты с большими объёмами трафика стремятся подзаработать без ведома посетителей. В сети распространяются программы для скрытого майнинга криптовалют на игровых форумах, торрентах и новостных ресурсах.

Скрипты для скрытого майнинга используют популярные площадки Streamango, Rapidvideo и Openload, утверждают специалисты сервиса AdGuard. Лидером является OnlineVideoConverter, чей ежемесячный доход от майнинга оценивают в $200 тыс.

По статистике, которую приводит компания, этими ресурсами пользуется около 992 млн посетителей в месяц, что может приносить им на добыче криптовалюты с помощью компьютерных мощностей пользователей более $320 тысяч. Доходы The Pirate Bay от скрытого майнинга аналитики AdGuard оценивают на уровне $12 тысяч в месяц.

Скрытый майнинг был обнаружен на двух доменах одного из самых популярных стриминговых сервисов Оpenload: openload.co и oload.stream — c 330 млн посещений пользователей в месяц. При вставке кода видео с этого ресурса на другой сайт одновременно происходит и загрузка и запуск скрытого майнера. По оценкам AdGuard, ресурс может зарабатывать на этом около $95 тысяч в месяц.

У Streamango 42 млн посетителей в месяц. Ресурс использует тот же механизм скрытой добычи криптовалюты, что и Оpenload, и может получать на этом $7200 в месяц. А Rapidvideo с 60 млн посетителей в месяц — $25 тысяч.

Уйти от проблемы пользователи пытаются с помощью установки блокировщиков показов рекламы, антивирусных программ или расширений, выявляющих попытки скрытого майнинга, но это не всегда срабатывает. По мнению специалистов AdGuard, противостоять тенденции можно, внедряя механизмы безопасности на уровне браузера.

Из-за недавнего всплеска цен на криптовалюты хакеры и даже законные администраторы веб-сайтов все чаще используют криптовалютных майнеров на основе JavaScript для добычи биткоина и других криптовалют. Плата за потребление энергии центрального процессора возлагается на пользователя ПК.

В сентябре в код торрент-трекера The Pirate Bay встроили криптовалютный майнер CoinHive, который включался без согласия пользователя. Администраторы заявили, что это был эксперимент с целью узнать, возможно ли заменить рекламные объявления, которые поддерживают сайт, новой схемой монетизации.

По оценкам, The Pirate Bay потенциально может зарабатывать майнингом более $12 000 в месяц (на рекламе сайт зарабатывает до $4 млн. в год). После тысячи других сайтов также начали использовать этот сервис в качестве альтернативной модели монетизации для баннерной рекламы, сообщала исследовательская компания Recorded Future.

Веб-майнинг может использоваться и киберпреступниками - вредонос внедряется в браузер с помощью установленного на веб-странице специального скрипта. Хакеры уже показали, как легко можно загрузить такой скрипт на взломанный сайт, вовлечь компьютеры посетителей в процесс добычи цифровых денег и в конечном итоге пополнить кошельки злоумышленников.

В следующем году веб-майнинг значительно повлияет на саму суть интернета, открывая все новые способы монетизации веб-сайтов. Один из способов заменит рекламу: за удаление майнингового скрипта сайты будут предлагать пользователям подписаться на платный контент.

С другой стороны, в обмен на майнинг пользователи смогут получить бесплатный доступ к развлекательному контенту, например кино. Еще один способ основан на системе проверки безопасности: метод Captcha, позволяющий отличить людей от ботов, будет заменен специальным режимом веб-майнинга. Тогда будет неважно, бот ли посетитель или человек, пока он "платит" майнингом.

Источник:

Новый вирус уничтожает смартфон с помощью майнинга криптовалюты

МОСКВА, 19 дек — РИА Новости. Специалисты "Лаборатории Касперского" обнаружили новый мобильный вирус Trojan.AndroidOS.Loapi, который майнит криптовалюту и тем самым выводит гаджет из строя. Об этом сообщается на сайте компании.

Android-троян также осуществляет DDoS-атаки, посылает пользователю огромное количество рекламных сообщений, контролирует входящие и исходящие SMS и даже удаляет антивирусы.

Заражение устройства происходит при переходе на рекламные сайты злоумышленников. Чаще всего это баннеры по установке антивирусной программы или приложения "для взрослых". После скачивания троянец запрашивает права администратора до тех пор, пока пользователь не согласится.

При попытке мобильного антивируса прекратить деятельность Loapi, Android-троян блокирует экран устройства. Вирус создает на смартфоне прокси-сервер, который позволяет выполнять HTTP запросы, в том числе для организации DDoS-атак.

Все операции, которые производит вредоносная программа, настолько перегружают телефон, что он просто выходит из строя. Причем решающую роль в физическом уничтожении устройства играет добыча криптовалюты Monero (XMR). Эксперты по кибербезопасности отмечают, что у зараженного смартфона, с помощью которого они изучали вирус, через двое суток вздулся аккумулятор.

РИА Новости https://ria.ru/technology/20171219/1511264637.html

Наглые майнеры совсем обнаглели!

Здравствуйте, дорогие Пикабушники!

Только что обнаружил у себя программу занимающуюся этим гнусным делом! Регулярно проверяйте свой компьютер на наличие вредоносов! Уже бомбит от этих хитро***ых людей!

Вопрос! Знающие люди

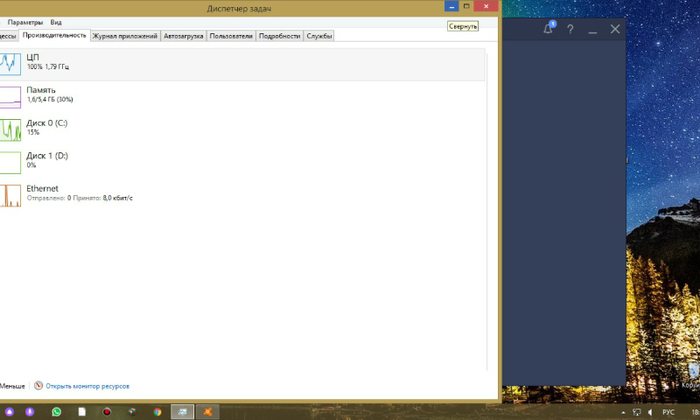

Тема: про вирус майнинг. Возможно эту тему уже поднимали, но у меня точно сидит какая-то вирусная дрянь. Когда комп просто стоит включеный, то процессор постоянно что-то грузит. Стоит открыть диспетчер задач - грузить прекращает. Eset ничего не показывает. Приходится постоянно держать открытым диспетчер задач, но это немного напрягает. Как найти и удалить нахрен эту дрянь. Два минуса в комментариях. Спасибо заранее сказать хочется.

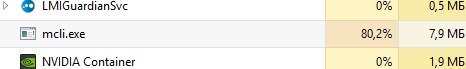

Работник 1 канала распространяет майнеры через сервера майна

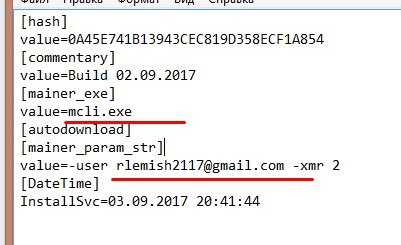

Cпалил одного сотрудника первого канала который вирусню-майнер распостранял через лаунчер сервера майнкампфа. от таких событий он пересрался и начал бегать и подчищать следы.

Куча пруфов есть.

И кстати про этот самый вирус уже говорили тутачки. https://pikabu.ru/story/zhazhda_mayninga_kriptovalyut_kiberb...

Даже IP в логах тот же

Был изначально говняненький процесс который жрал овердохуя процессора. Решил чекнуть откуда всё идёт и наткнулся на все логи в открытом виде. Там был сайт откуда качалось это(проект майна), и даже его Gmail. Через его мыло на изи нашёл его акк в гугле, а далее в вк и прочих местах.

После всего этого решил написать ему в вк, но и как по традициям всех сливных даунов полетел в чс.

Да и файлик удалил он с своего форума вместе с кнопочкой установщика Windows лаунчера

Что посоветуете делать в такой ситуации?