Вредоносная реклама теперь нацелена не на браузеры, а на роутеры

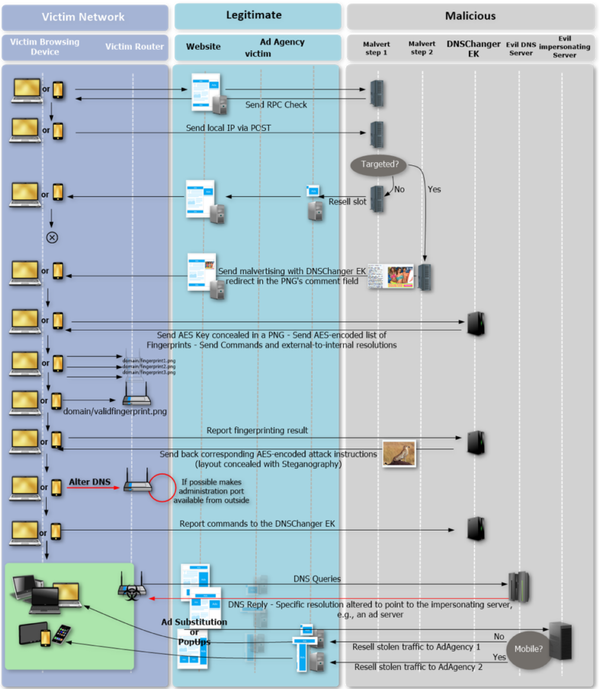

Действуют хакеры следующим образом: на легитимных сайтах покупаются рекламные места для размещения объявлений. Для этого атакующие используют рекламные сети AdSupply, OutBrain, Popcash, Propellerads и Taboola. В объявление встраивается вредоносный JavaScript-код, который использует WebRTC-запрос к Mozilla STUN-серверу, чтобы узнать локальный IP-адрес жертвы. Основываясь на этой информации, вредонос определяет, управляется ли локальная сеть пользователя каким-либо домашним роутером. Если ответ положительный, атака продолжается. Если же нет, пользователю показывают обычную, безвредную рекламу, и он избегает неприятностей.

Владельцам роутеров показывают совсем не безобидные объявления. Реклама переадресует их прямиком к эксплоит киту DNSChanger, который продолжает атаку. Используя стеганографию, атакующие отправляют роутеру жертвы изображение, в котором содержится AES-ключ. Вредоносная реклама использует данный ключ для дешифровки дальнейшего трафика, получаемый от DNSChanger. Так злоумышленники скрывают свои операции от внимания ИБ-специалистов.

Поле получения AES-ключа, DNSChanger передает жертве список отличительных черт 166 роутеров (включая различные модели Linksys, Netgear, D-Link, Comtrend, Pirelli и Zyxel), опираясь на который устанавливается типа роутера, который затем передается на управляющий сервер злоумышленников. На сервере лежит список уязвимостей и жестко закодированных учетных данные от различных устройств, которые и используются для перехвата контроля над роутером жертвы. Специалисты Proofpoint отмечают, что в некоторых случаях (если модель устройства позволяет), атакующие стараются создать внешнее подключение к административному порту роутера и перехватить управление напрямую.

Если хакерам удалось получить контроль над устройством, они подменяют DNS-серверы и всю легитимную рекламу своей собственной, а также встраивают рекламу на сайты, где ее не было вовсе.

Единственный способ избежать подобных проблем – не использовать дефолтные учетные данные для роутера, отключить удаленный доступ к панели управления (если это возможно), а также обновить прошивку устройства до последней версии, чтобы закрыть уязвимости и избежать эксплоитов, которые применяет DNSChanger.

Информационная безопасность IT

1.4K постов25.6K подписчиков

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.